为方便您的阅读,可点击下方蓝色字体,进行跳转↓↓↓

- 01 事件背景介绍

- 02 流量分析过程

- 03 事件分析结果

- 04 安全加固建议

01 事件背景介绍

某内部应急演练中,安全部门在安全设备上观察到大量Weblogic控制台登录请求,现需根据流量情况进行安全事件分析。

WebLogic是Oracle推出的Web中间件,关于Weblogic的操作、Web服务的配置及程序管理等都可以通过这个控制台进行操作。

如果产品部署了控制台功能,并且模块路径为默认路径,就存在控制台路径的泄露问题。Weblogic控制台默认路径:http://127.0.0.1:7001/console/login/LoginForm.jsp。

攻击者常常通过弱口令爆破或者默认口令登录Weblogic控制台,利用部署功能上传webshell,从而获取服务器权限。

02 流量分析过程

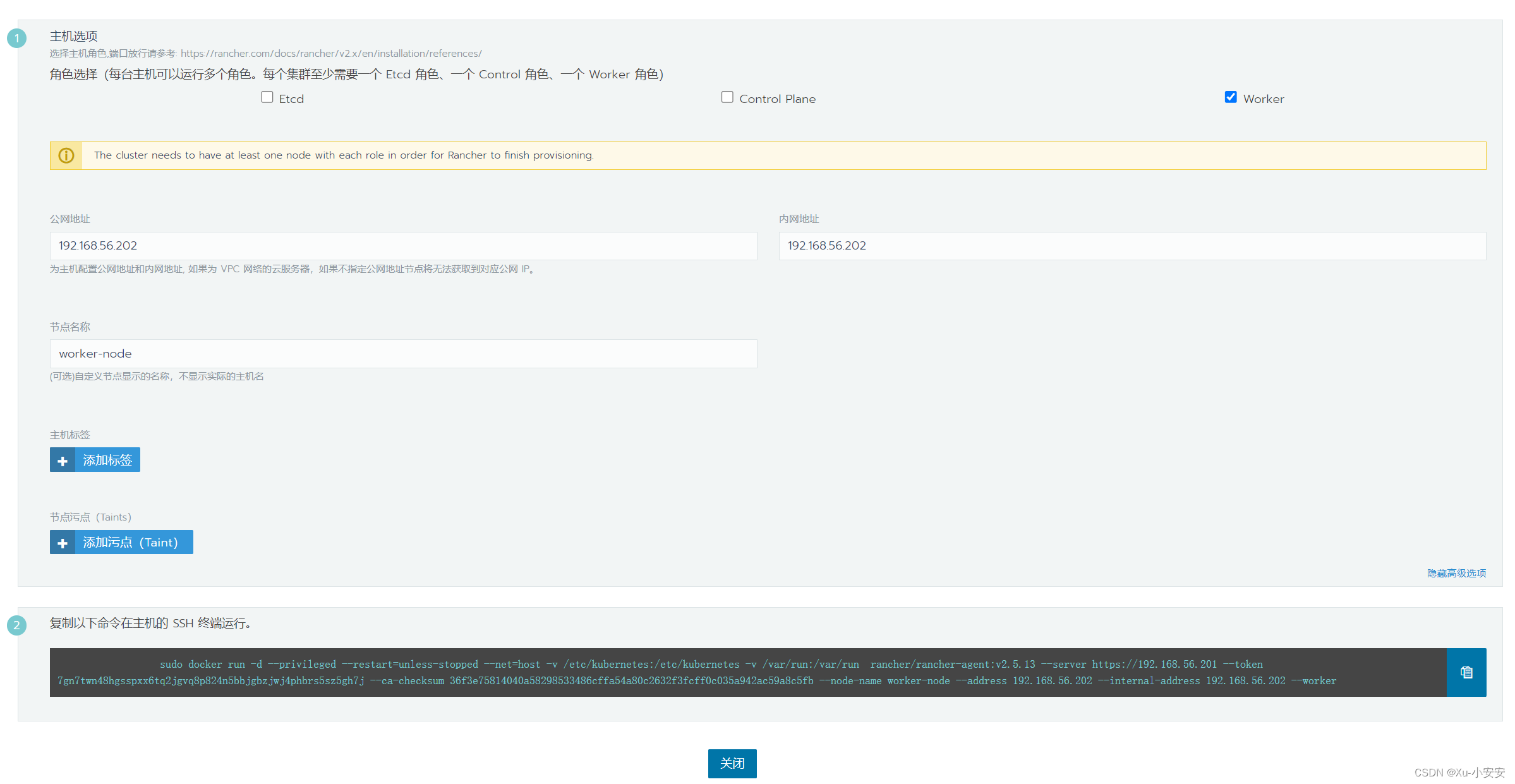

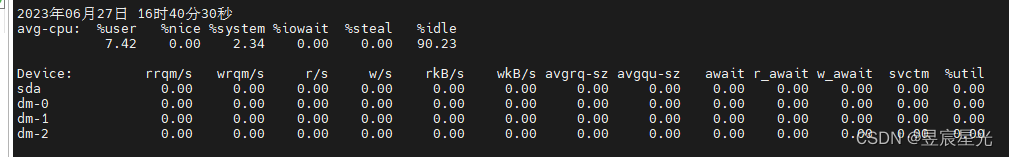

发现攻击者对10.X.X.10的Weblogic控制台的控制台进行大量的账号密码暴力破解攻击,触发安全设备的攻击告警事件,进一步查看服务器响应包,发现存在302状态码,Location跳转地址为http://XX.XX.XX.XX:7001/console,即攻击者爆破口令成功,成功登录Weblogic控制台管理后台。

进一步追溯攻击者IP,以攻击者IP作为源地址进行安全事件检索,进一步发现攻击者使用Weblogic控制台的部署功能上传war包。

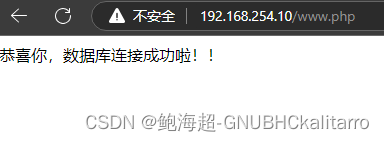

而后攻击者进一步试图连接tx.jsp,执行命令且服务器成功返回命令执行结果。

据此判断主机10.X.X.10失陷,继续观察其他流量,未发现其余明显异常行为。

03 事件分析结果

攻击者使用弱口令爆破方式对Weblogic控制台进行登录尝试,登录成功Weblogic控制台后部署war上传webshell文件,从而获取服务器权限。

04 安全加固建议

1、通过流量分析得知的webshell上传路径,对Webshell文件进行删除处理。

2、利用Webshell查杀攻击对网站目录进行进一步的扫描排查,如使用D盾查杀工具等。

3、及时修改Weblogic控制台用户口令,确保密码强度符合要求,建议大小写字母+数字+特殊字符+8位以上。禁止使用默认口令如WebLogic’, ‘weblogic’, ‘Oracle@123’, ‘password’, ‘system’, ‘Administrator’, ‘admin’, ‘security’, ‘joe’, ‘wlcsystem’, ‘wlpisystem’等。

4、如果远程部署功能的确需要,建议修改默认的模块名称,自定义管理后台路径或通过白名单的方式限制范围IP。