一、被忽略的数据安全风险

快速问答

你知道公司内有多少数据资产吗?

这些数据资产中哪些数据更为重要?

如何保护公司数据资产,防止数据泄露&劫持等事件发生?

如果你一问三不知的话,也许你该好好思考数据安全这项大工程了。

当数据经历零散到集中再到共享等多个阶段,逐渐成为数字经济的核心生产要素。然而,对于企业用户而言,只看到其经济价值的一面却忽略或漠视其存在的风险。

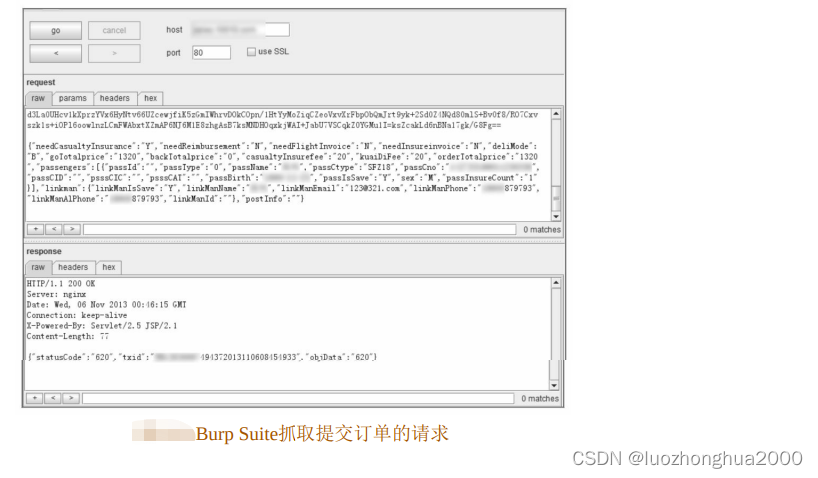

今年2月,某电商平台因其企业服务器存在未授权访问漏洞,经调查发现该单位未制定数据安全管理制度、未充分落实网络安全等级保护制度,该单位不仅被给予警告,还受到五万元处罚,直接责任人处罚款一万元。

此外,也有因暴力破解或业务系统弱口令账号或没设置权限而导致用户敏感数据泄露或被倒卖等实际案例每天都在上演。

在网络安全空间领域里,攻防之间实力悬殊,在数据安全领域里也是如此。在构建主动防御的过程中,提前梳理数据资产、针对薄弱环节、风险点做好安全加固,是收敛暴露面、控制风险的重要工作。数据安全风险评估正是为数据安全风险主动构建防御的工作与服务。

二、安全狗数据安全风险评估服务

作为国内较早进入网络安全赛道的安全厂商,安全狗很早就意识到数据安全的重要性。在2022年,安全狗重磅发布了数据安全产品品牌·数垒。依托成熟的数据安全产品,安全狗还根据《GB/T 20984-2022 信息安全技术 信息安全风险评估方法》、《GB/T 31509-2015 信息安全技术 信息安全风险评估实施指南》等多项标准帮助用户进行数据安全风险评估工作。

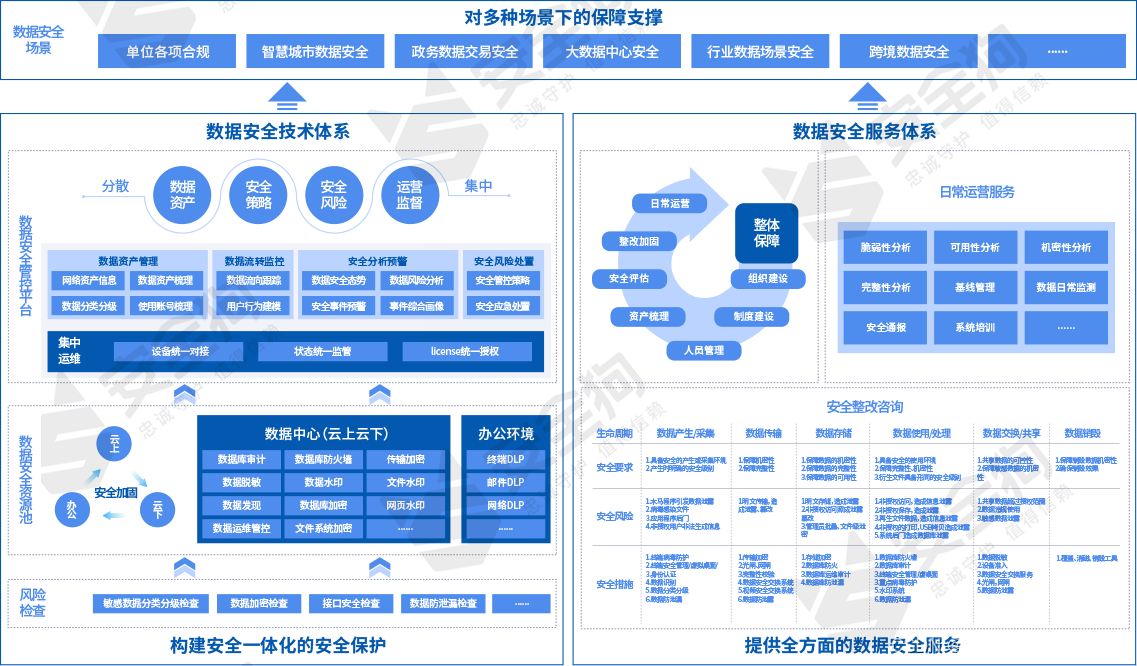

数垒能力全景图

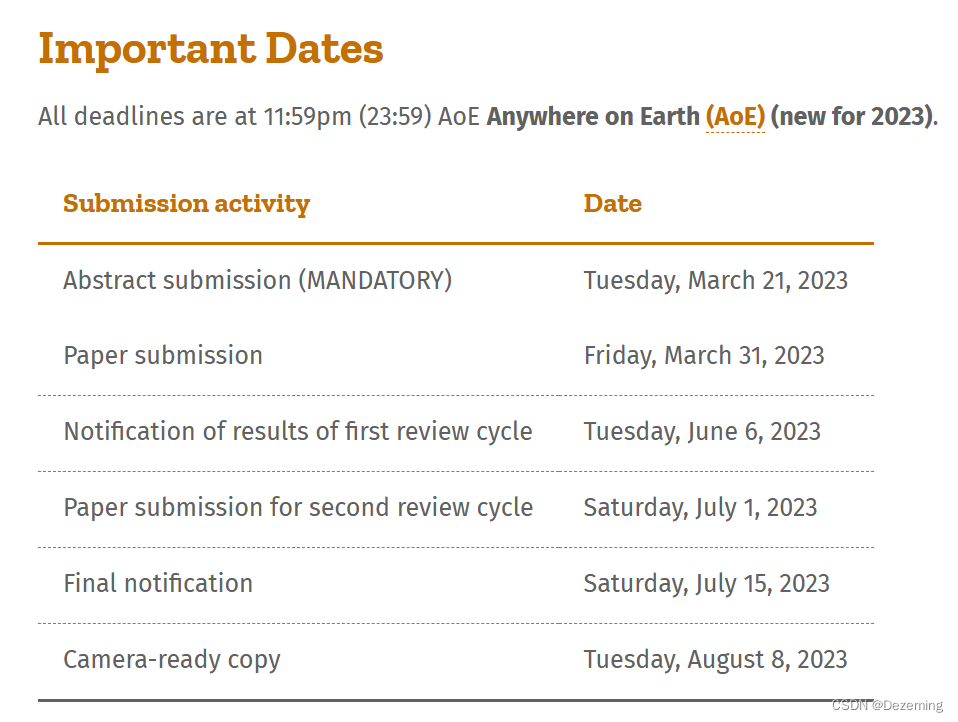

01数据安全风险评估服务

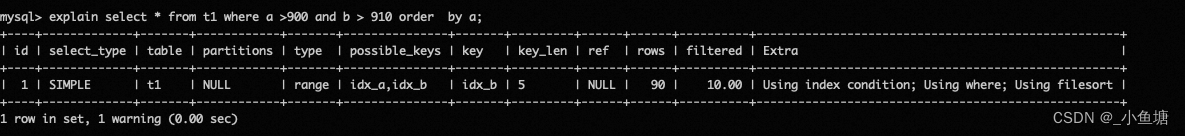

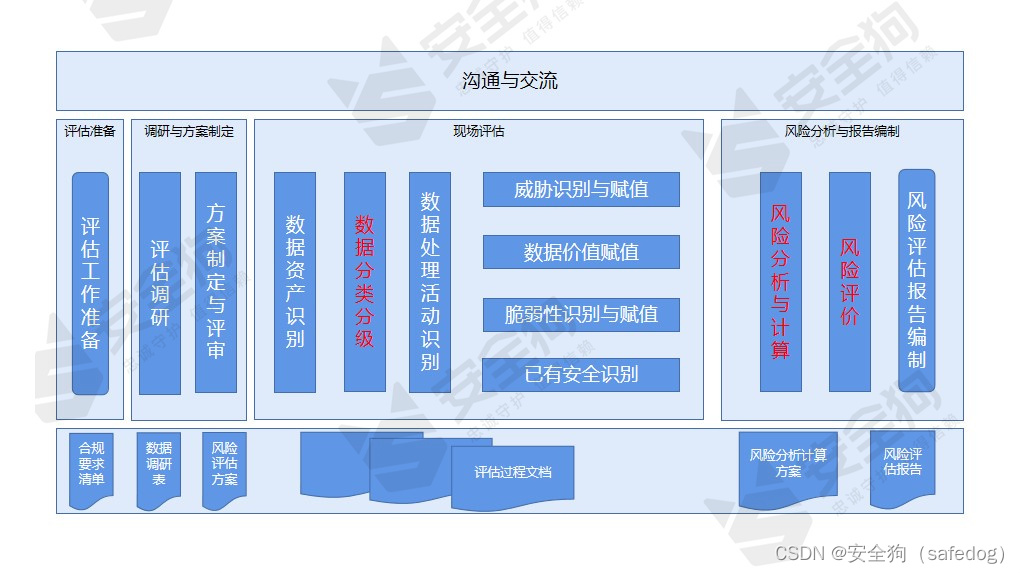

安全狗推出的数据安全风险评估服务结合数据安全风险分析方法模型,从威胁级别、威胁发生的概率等因素计算并得出安全风险。在数据安全风险评估过程中结合问卷调查、人员访谈、文档查验、工具扫描、人工检查等方法进一步评估风险。此服务主要包含数据资产识别、数据分类、数据分级、数据处理活动识别、数据价值分析与赋值、威胁评估、脆弱性评估、输出风险分析与报告等具体评估流程。

数据安全风险评估流程

数据安全风险评估流程

02多维度赋能用户

①技术层面

通过分析重要数据全生命周期的安全需求,评估现有安全防护措施是否可满足安全要求,对存在风险的环节提出整改建议,协助企业完成整改,提升企业整体安全防护水平。

②管理层面

落实数据安全保护团队,明确责任和边界,形成有效的数据安全保护过程机制,以及相应的制度、标准、流程、表单,逐步形成配套的工具、产品、系统等安全措施,科学、系统的开展数据分类、分级工作,根据业务数据属性进行安全保护策略的制定和安全措施的择选,通过自动化、智能化手段持续提升数据安全保障及运行的效率和效果。

③价值层面

第一,满足《数据安全法》、《个人信息保护法》等相关法律法规要求,建立持续性检测评估及内容迭代完善机制,形成国家战略、相关要求规范与组织的“能力通道”;

第二,数据风险评估中发现的安全和隐私缺陷成为组织风险管理和数据安全建设规划的主要输入,从而实现更明智的决策,有助于减少泄露事件发生概率,增加数据安全防护壁垒。

对于企业用户而言,定期开展数据安全风险评估,不仅是《数据安全法》中所做的合规要求,更是防微杜渐,有效保护自身业务数据的主动举措。不仅如此,数据安全风险评估过程中所形成的记录文档,在日后也可用于证明该企业组织已经主动评估风险并采取一定的安全保护措施,有助于减轻、甚至免除该企业组织的相关责任和名誉损失。

三、构建数据安全壁垒 护航数字经济发展

一直以来,安全狗以“守护数字世界 助力网络强国”为使命并连续多年积极地为众多国家安全主管部门提供重要技术支撑,并在多场国内外高级别会议活动上零失误地提供重保服务。不仅如此安全狗也为众多行业用户单位提供全方面的安全产品与防护。通过多方面的努力与实践,为安全狗在数据安全领域奠定了良好的技术与服务基础。

值得关注的是,安全狗多年的等级保护经验也成功复用到数据安全领域的服务中;除此之外,安全狗在与不同行业单位的沟通与需求了解过程中,也打下了对众多行业业务系统深入了解的基础,包括像金融等对安全要求更高的行业,安全狗也积累了深厚的经验。并且,安全狗在云安全、安全大数据等多领域的产品与经验也有助于在数据安全风险评估实施过程中能集中化地分析多源安全问题,让网络安全与数据安全形成有机的整合协防。在风险评估的实施过程中,安全狗围绕数据安全生命周期治理落地的数据安全产品与方案也能推动数据安全风险评估深入进行。

在数字经济转型的新时代下,围绕敏感数据产生的风险与威胁程度只会不断提升,对于用户而言,尽早开展相应的评估、有针对性地做好安全加固,避免成为黑客数据劫持的对象才是良策。