超过一半的公司数据存储库包含哪些内容,但大多数人甚至不知道自己拥有什么?这是暗数据,是公司在不知不觉中收集的信息,它们不是日常业务交互的组成部分,因此通常位于后台。

虽然这些数据对于大多数公司来说似乎是不必要的,但对于网络犯罪分子来说却是无价的。

什么是暗数据?

当许多公司专注于收集、分析从客户那里收到的数据并采取行动时,潜在(或暗)数据量的积累远远超出了他们计划存储、保护和可能清除的范围,这并不奇怪。

例如,当您考虑到Netflix 在 2019 年每月花费近 1000 万美元将其数据存储在云中时,您可以看到暗数据存储可能会给公司带来多少成本。

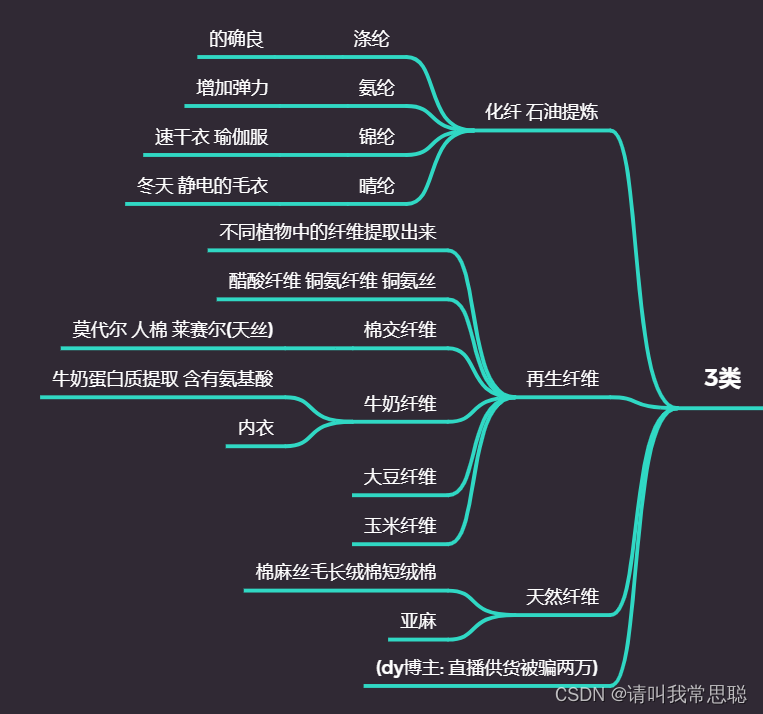

Gartner将暗数据等同于物理学中的暗物质。暗数据超出了任何已发布的敏感数据元素。它可以包括来自客户或过去员工的个人信息,但也可能包括非传统数据。

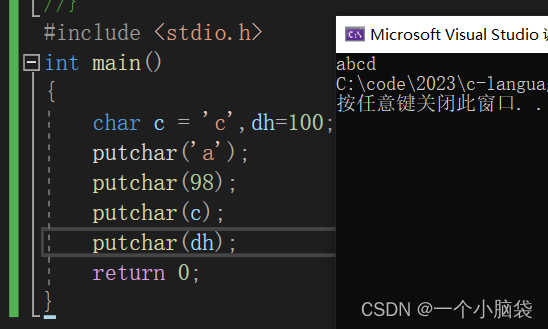

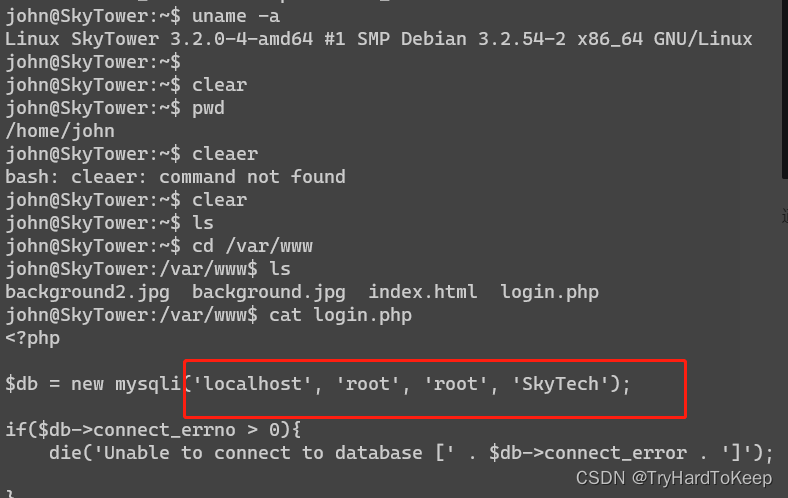

例如系统备份、日志文件、配置文件、敏感的内部程序、电子邮件备份或“假脱机”、扫描的文档存储库和人力资源信息。这些都是攻击者可能想要出售或使用的暗数据源。

尽管有一些监管机构旨在保护可能被视为暗数据的信息,例如美国健康保险流通与责任法案 (HIPAA )和欧洲的通用数据保护条例( GDPR ),但许多公司仍继续存储这些信息数据在他们被要求这样做很久之后。

如何保护暗数据

每家公司都需要优先考虑其客户和员工数据,那么如何保护您甚至不知道自己拥有的数据呢?此外,您如何在组织中的其他网络漏洞中优先考虑此问题?您可以采取以下五个步骤:

-

提高数据的可见性:首先构建数据清单来映射您所了解的信息。接下来,执行威胁建模来识别安全需求、定位威胁和漏洞、评估严重性并确定解决方案的优先级。这将帮助您了解您拥有哪些数据并探索这些数据可能面临的风险。此过程使您能够了解和量化威胁,以便您可以更好地优先考虑修复已识别的安全风险。

-

像对手一样思考:利用进攻性测试(例如使用道德黑客和专业安全测试人员)来尝试像攻击者一样突破防御。这将帮助您发现并解决漏洞。

-

对抗对手:全面了解数据足迹和威胁模型后,在目标区域应用或加强安全控制(例如,端点检测和响应、日志记录和监控、Web 流量的内容拦截和检查以及修补) 。将步骤 1-3 视为数据发现的持续改进周期。

-

缩小战场空间:删除不再需要的敏感个人数据。最大限度地减少收集的数据并设计代码级控制以支持数据保留期。这限制了敏感数据在整个环境中的扩散。

-

避免技术迷恋:数据丢失防护 (DLP) 工具有助于避免事故,但不应将其视为数据安全的包罗万象。大多数 DLP 技术都很脆弱,可能会让组织产生错误的安全感。与网络和隐私的所有事物一样,数据保护的目的是让人员、流程和技术平衡和谐地工作。通过清晰的流程(详细且记录良好的剧本和蓝图)、工作流程和操作手册来强化精心挑选的工具,并确保它们由具有真正专业知识的深思熟虑的人员管理和领导。

潜在数据可能是有风险的数据

在一些众所周知的案例中,大型组织发现自己成为暗数据泄露的受害者。就品牌信任和法律费用而言,对于其商业模式来说,潜在的、次要的数据突然变得极其昂贵。

仅仅因为您没有看到或使用它并不意味着您的数据不危险。暗数据应该成为每个组织的考虑因素。应对其进行统计、保护和定期清除(如适用),以阻止网络犯罪分子的入侵。

暗数据可能是您最难以捉摸的资产,但如果您不保护它,它也可能是您成本最高的资产。