如何保护阿里云服务器中的敏感数据?有哪些加密和访问控制措施?

一、阿里云服务器安全概述

阿里云服务器作为云计算服务的主要产品,其安全性备受用户关注。在实际使用中,保护服务器中的敏感数据是至关重要的,而加密和访问控制则是阿里云提供的两大核心保护措施。

二、敏感数据加密措施

1. 数据传输加密:通过采用SSL/TLS加密技术,阿里云确保用户的网络通信在传输过程中不被窃取或篡改,从而有效保护敏感数据的安全。

2. 存储数据加密:阿里云支持对敏感数据进行存储时的加密处理,如采用AES-256加密算法,并通过密钥管理服务(KMS)对密钥进行统一管理,进一步提高了数据安全性。

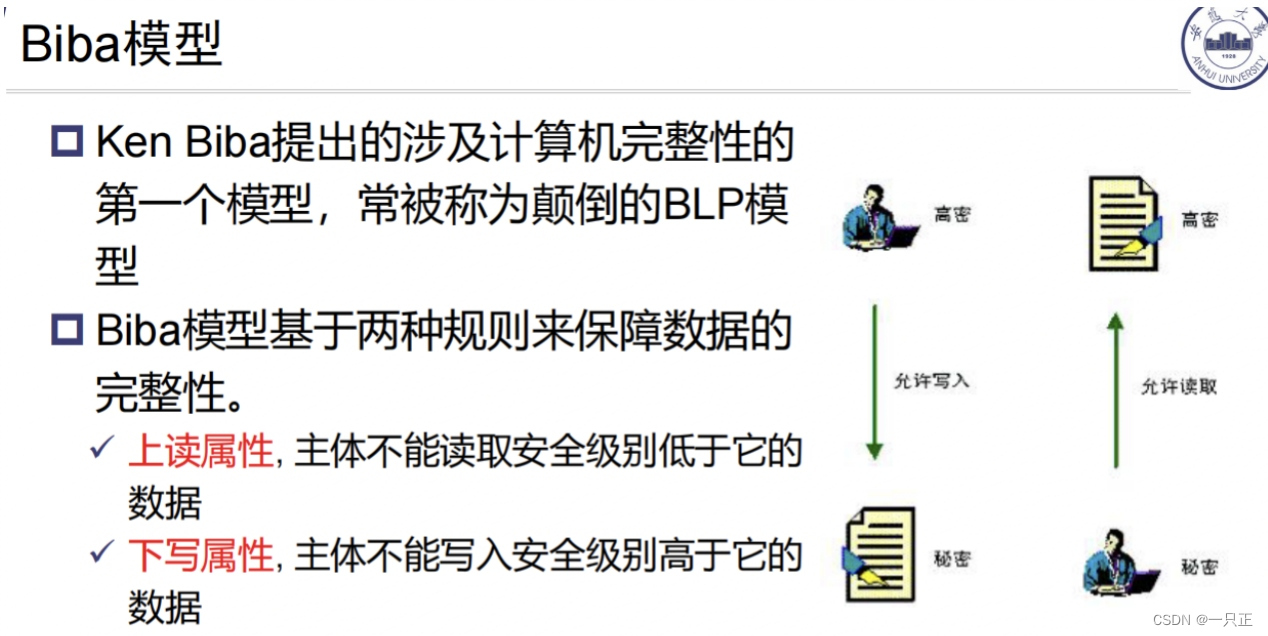

三、访问控制措施

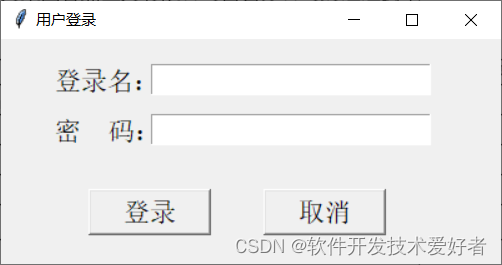

1. 身份认证与授权:通过阿里云的身份与访问管理(RAM)服务,对每个访问者进行身份认证和授权。实现创建独立的RAM用户并为不同用户分配相应的访问权限,保障了敏感数据的访问安全。

2. IP白名单设置:通过设置IP白名单,允许特定IP地址访问服务器,有效防止未经授权的访问者访问敏感数据。

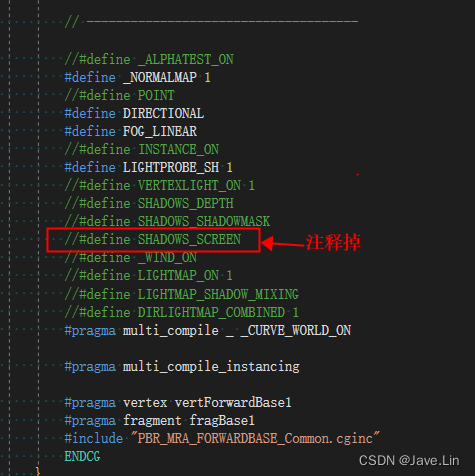

3. 防火墙及安全组规则:配置阿里云安全组规则,对流量进行出入控制,严格限制端口开放,以降低暴露在公网的攻击面。

4. 操作审计:通过采用操作审计功能,记录RAM用户对资源的操作记录,追踪并分析访问者行为,有助于发现并防范安全风险。

总结

保护阿里云服务器中的敏感数据,可以采用加密和访问控制这两大核心措施。通过数据传输加密、存储数据加密、身份认证与授权、IP白名单设置、防火墙及安全组规则以及操作审计等方法,确保了敏感数据在传输、存储和访问过程中的安全。企业在使用阿里云服务器时应充分利用这些功能,提高自身业务数据的安全性。

![强化学习从基础到进阶-常见问题和面试必知必答[3]:表格型方法:Sarsa、Qlearning;蒙特卡洛策略、时序差分等以及Qlearning项目实战](https://img-blog.csdnimg.cn/d553c7dadca54bdb82a3a234befb74d8.png#pic_center)