MD5的特点及加密原理

- 简介

- 特点

- 1.长度固定

- 2.结果不可逆

- 3.高度离散性

- 4.抗碰撞性

- 适用场景

- 1.用户密码保护

- 2.文件传输完整性校验

- 3.数字签名

- 4.云盘秒传

- 加密原理

- 一.

- 1.对输入的内容进行补位使其长度变成 N * 512 +448 (即长度对512取余之后 余数为448)

- 2.再往后补64位

- 二. 使用标准幻数进行计算

简介

MD5是计算机安全领域广泛使用的一种散列函数,是计算机广泛使用的哈希算法之一。

固定长度 128 位 (16字节)

通常我们按照每4位的字面值来输出它。是一个长度为32位的字符串

特点

1.长度固定

无论输入多少字节的信息,输出的字节总是16字节

2.结果不可逆

从结果无法反推原始数据,因为无论输入的信息是多少字节,输出总是16字节

3.高度离散性

输出的16个字节数据,没有任何规律可言。假如两次的输入只改变一个位,输出的结果也完全不同

4.抗碰撞性

两个不同的数据,想产生的MD5一致,是十分困难的。

适用场景

1.用户密码保护

在数据库记录密码时,并不记录密码本身,而是记录密码经过MD5加密后所产生的结果。当用户输入密码时,只需要把输入的密码再进行MD5校验,再与数据库中的结果进行对比就可以了。

这样的好处是,即便数据库被盗,也无法通过结果反推出密码是什么

2.文件传输完整性校验

当在网络中传输文件时,可能会导致文件数据丢失,或者被篡改,这个时候,在传输文件之前,往往先把文件经过MD5加密之后的结果传输过去,再传输文件,当文件传输过去后,再进行MD5加密,把两次的MD5结果进行对比,来判断文件是否完整,以及是否被篡改。

3.数字签名

当发布程序时,可以同时发布该程序的MD5,这样在别人下载之后,只需要再经过MD5加密一遍,只需要判断自己下载程序的MD5与发布商的发布的MD5是否相同,从而可以判断程序是否被植入木马。

4.云盘秒传

有的时候我们在云盘上上传一个很大文件,它几乎很快就传上去了,其实它并不是把文件传上去,它是先计算一下文件的MD5,并且在数据库中查找一个,看看有没有该MD5,如果有的话则直接使用该文件,从而实现文件妙传。

加密原理

一.

1.对输入的内容进行补位使其长度变成 N * 512 +448 (即长度对512取余之后 余数为448)

补齐的方法为,先补一个1,再补多个0

例:原数据为 01000101000

补位后数据为 01000101000100000…

使总长度除于512的余数为448

假如原始的长度满足除于512的余数为448,那么还需要补512位,使长度变为(N+1)*512 +448

2.再往后补64位

这64位记录了原始数据的长度,至此,数据的总长度变成了512的整数倍 即 N * 64 字节大小

二. 使用标准幻数进行计算

准备了四个标准幻数,每一个幻数都是4字节,即总共16个字节

A 01234567

B 89ABCDEF

C FEDCBA98

D 76543210

这四个标准幻数,就是用来循环计算初始值用的,最终的结果,也是这四个幻数,经过多轮哈希运算之后得到的结果

程序中使用的是小端字节,所以在程序中它实际是这样的

A 0X67452301

B EFCDAB89

C 0X98BADCFE

D 0X10325476

原始数据为 N * 64个字节大小

我们每次只计算其中一份,也就是每次只计算64字节

而 64 字节又被分为了16小份,也就是每份4字节

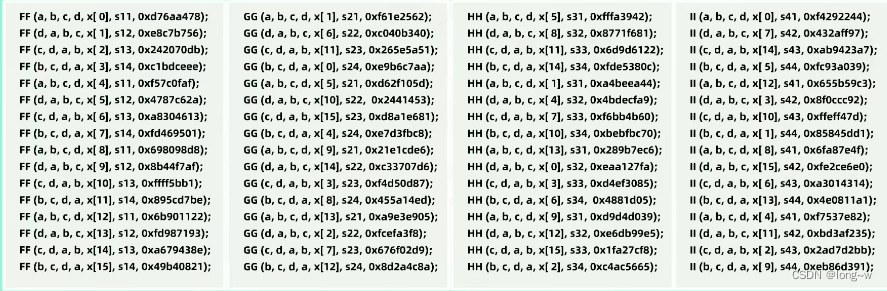

我们定义了四个函数

FF(A,B,C,D,X,S,AC)

GG (A,B,C,D,X,S,AC)

HH (A,B,C,D,X,S,AC)

A,B,C,D就是这四个幻数

X则是这每一小份的四字节数

S,AC是一些固定常数

这些函数的的作用就是通过一些运算改变了第一个参数的值

这四个幻数按照下面顺序执行了16次

讲四个幻数按照不同的顺序依次进行计算,同时把每份数据按照数据输入

当处理完这4字节数据后,把得到的四个新标准幻数与原来的幻数相加,得到新的标准幻数,作为下一个四字节数据的起始幻数。

处理完64个字节后,得到一个新的标准幻数,再把这个新的标准幻数,作为第二轮64字节的标准幻数输入。

当处理完所以的数据后,最终的四个标准幻数,按照顺序以16进制显示出来,就是最终的MD5结果

如

A 0xbfcbf9ce

B 0xc4105a80

C 0x02599277

D 0x5ce99ee2

最终结果 cef9cbbf805a10c477925902e29ee95c