6月15日,Coremail联合北京钛星数安科技有限公司举办【HVV经验分享与重保整体解决方案发布】直播分享会。

直播会上Coremail安全团队和钛星数安的刘平平老师为大家带来重保时期的防御实战经验,帮助企业充分做好重保的安全准备工作,安稳度过重保时期。

在面对多样化的攻击手段、持续化的攻击行为、剧增化的攻击危害,各行业应该如何应对重保大考?

下拉查看直播分享会上精彩内容吧!

重保下的邮件攻防场景(含HVV加减分事项)

Coremail信息安全专家雷灿强在本次直播分享会上为大家分享了HVV行动概述、邮件系统攻击场景和Coremail邮件安全措施和安全防护体系这三个方面。

重保期间防守方能够得分的方面一般为监测发现,应急处置和协助处置与追踪溯源。防守方扣分是根据攻击者攻破防守方邮件系统程度进行扣分。当防守方发现攻击事件时,及时提供具有逻辑性和必要证明的攻击报告,也可以作为防守方的加分事项。

邮件服务器是承载信息最丰富的服务器资源,因此邮件服务器是黑客向内网渗透的第一攻击目标,也是HVV行动中攻击方的攻击对象。

黑客攻击邮件服务器主要三大手法有暴力破解弱密码、钓鱼病毒邮件和邮件系统未进行加固的历史漏洞,这都会成为黑客攻击邮件服务器的着手点。

针对上述三种攻击手法,企业应该在重保期间进行重点防护。在账号安全上,建议在重保期间临时开启客户端专用密码/二次验证,或在内部进行一次强度较大的密码整改活动,关注信任设备/客户端专用密码有无异常新增,信任设备是否为自身常用设备。在钓鱼、恶意邮件防护上,应当将正在使用的反垃圾模块的级别调整至最高。在系统安全上,应及时联系Coremail售后团队进行系统安全巡检,并安装最新的补丁包。

Coremail特别提醒大家,今年还应该重点关注谷歌新发布的域名以及针对运维人员的微信钓鱼手法。谨防钓鱼,不应听信网络谣言,如涉及安全问题应关注官方公告或联系官方售后。关于重保下的邮件攻防场景的详细讲解,请上Coremail管理员社区观看直播回放视频进行了解。

迎战HVV,Coremail重保整体解决方案为您保驾护航

Coremail高级安全解决方案专家刘骞针对前面提到的黑客攻击邮件服务器的三种攻击手法,制定了针对HVV重保的邮件安全整体解决方案。

01、漏洞利用

1、扫描和嗅探防范

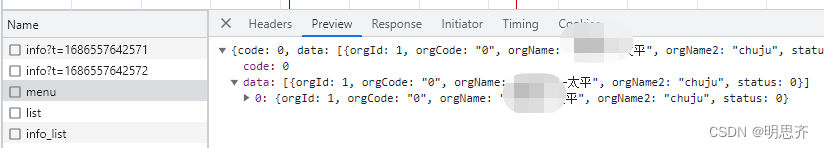

攻击者在攻击前期进行信息收集时会利用常规的web攻击扫描,对webmail进行扫描,wmserver会产生大量的日志。之前是通过人工手段对日志进行分析和判断,这种手段耗时且效率低。现在日志被做成一个系统界面,监控、分析、防护和追溯自动化,方便管理员发现扫描和嗅探行为,进行反向溯源。

2、已知(Nday)漏洞利用防范

已经升级邮件系统版本、更新Coremail提供的CV1.7补丁包的企业,Nday漏洞已经被修复了。对于Nday漏洞的攻击,可以使用安全管理中心SMC2输出对应的日志分析,识别历史漏洞利用行为、拦截、记录、追溯。

3、未知(0day)漏洞利用防范

对于未知漏洞利用攻击手法是目前是无法进行监控,Coremail与北京钛星数安科技有限公司进行安全联动,采用钛星数安的安全产品补充完善我们的重保防护方案,对0day漏洞利用攻击进行防范。

4、邮件服务器行为监控

前面介绍的防护手段是基于攻击成功前就被拦截告警。假设服务器已经被攻击,Coremail重保防护方案可以监控到邮件服务器的异常行为,并进行及时告警,收到告警后对访问权限进行处置,形成相应的应急处置报告。

02、邮件钓鱼

1、附件钓鱼(加密压缩)

攻击者常使用加密压缩过的恶意程序,以钓鱼邮件的形式进行传播。历年重保期间,我们受到客户反馈的钓鱼邮件案例基本是加密附件钓鱼。

攻击者经常采用该方式的原因有两个。

第一,恶意程序经过加密压缩后,可以绕过反病毒引擎在静态特征上的查杀,动态查杀也很难检查出来。以往是靠反垃圾特征将其归为垃圾邮件并进行拦截,今年Coremail重保整体解决方案增加了加密附件监测模块,由本地的邮件安全网关进行实现。

第二,恶意程序传播成功后,可作为突破口实行横向渗透扩大战果。人是网络安全防护最薄弱的一环,容易被攻击者作为突破口。

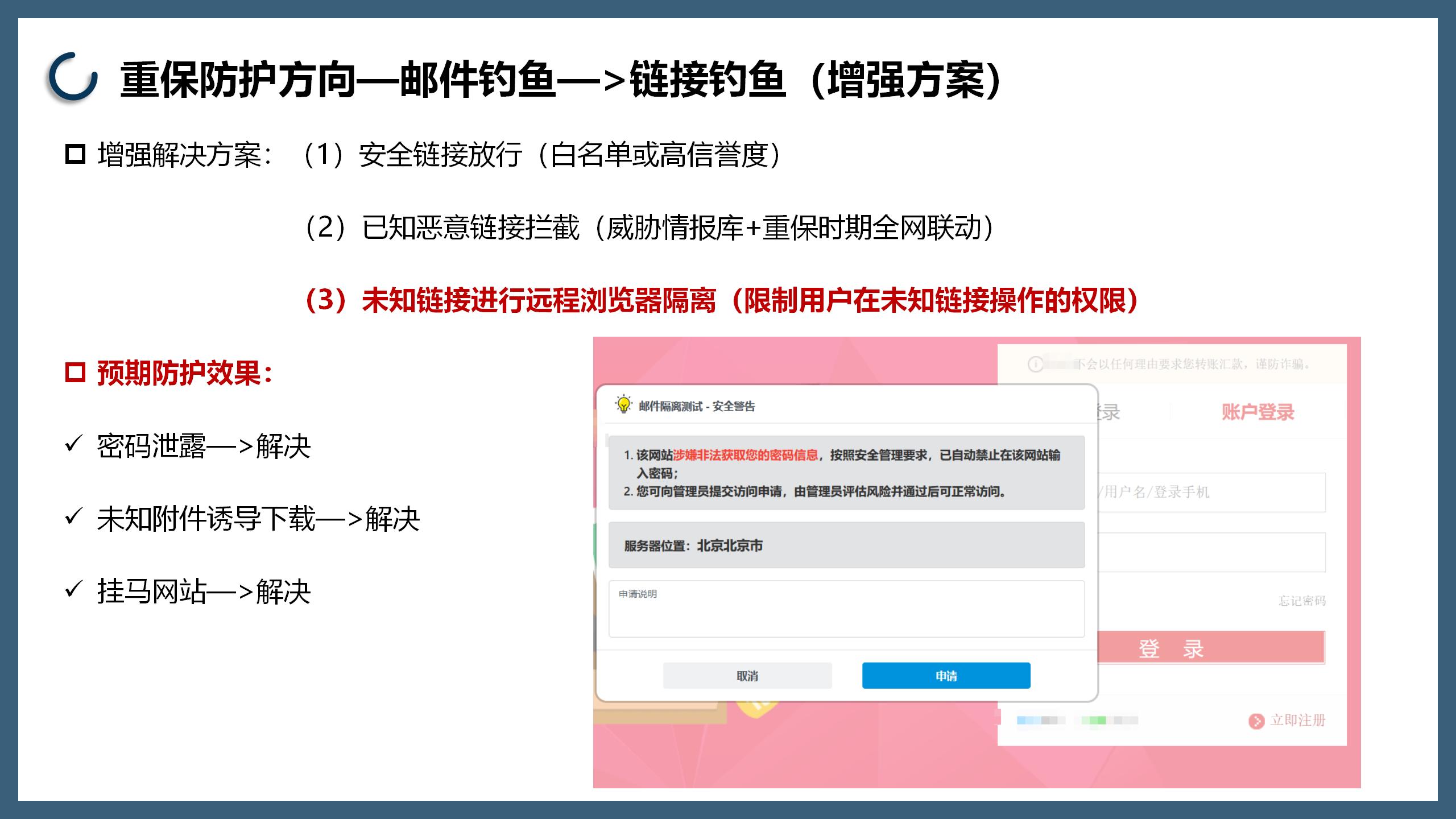

2、链接钓鱼(常规方案和增强方案)

重保期间,攻击者会采用常规的链接型钓鱼邮件形式进行钓鱼,目的是为了获取到用户账号密码和诱导用户到专门的网站下载恶意附件进行横向渗透。对此,Coremail有两种防护解决方案。

第一种是常规解决方案,通过对链接进行标记,放行已知的安全链接,拦截被威胁情报库标记为恶意链接的链接,对未知链接进行提醒记录以及二次检测。

第二种是增强解决方案,放行被威胁情报库标记为白名单的安全链接,拦截被威胁情报库标记为恶意链接的链接,对未知链接进行远程浏览器隔离,用户如果想访问未知链接,就会跳转至远程浏览器进行访问,远程浏览器会限制用户在未知链接操作的权限。

03、账号盗取和潜伏

1、暴力破解

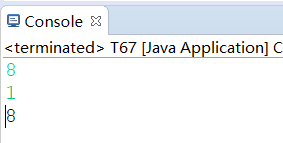

重保期间,邮箱每天都会遭遇多次暴力破解,对于暴力破解最快最有效的解决方案是开启客户端专用密码,间接防护方案为修改强密码,使用防暴卫士2.0监控账号状态,封禁可疑的登录IP、风险标记,进行全网联动。

2、异常账号处置

作为云端模块的防暴卫士2.0,可对异常账号进行监控,对异常账号的处置还需管理员手动进行。而SMC2部署在本地,比部署在云端的防暴卫士具有更高的账号处置权限,SMC2检测到异常账号后,会对异常账号进行自动锁定。

04、重保防护方案总结

重保期间需要防护的重点为漏洞防护、邮件钓鱼(恶意附件)、邮件钓鱼(恶意链接)、账号盗取,企业需针对这4个重点进行安全防护,利用SMC2进行日志自动化监控,自动生成对应的界面,方便安全专家对日志进行分析获取关键信息,实现反向溯源。

威胁隔离技术筑起邮件系统安全屏障

本次【HVV经验分享与重保整体解决方案发布】直播分享会上,北京钛星数安科技有限公司技术经理刘平平为大家分享《威胁隔离技术筑起邮件系统安全屏障》。

威胁隔离技术原理是以“隔离技术”为核心,树立“预防”的安全理念,帮助客户建立有效的安全预防体系以应对复杂的网络攻击。

在Webmail系统隔离防护中,基于“虚拟浏览器技术”,在用户端与Webmail服务器之间,构建一个安全隔离层,隐藏Web服务器攻击面信息(比如隐藏网页源代码、API的接口、第三方框架等信息,隔离暴力破解、“撞库攻击”、自动化扫描隔离以及Web攻击安全风险),隔离自动化攻击和手工渗透,保障服务器的安全。

在邮件链接隔离防护方面,通过将恶意链接、脚本和终端设备隔离开,本地浏览器不执行任意脚本代码和插件,用户端通过虚拟浏览器访问互联网,阻断钓鱼链接、恶意链接、风险文档等威胁。

了解更多

关于本次直播更多精彩内容和资料,请上Coremail管理员社区进行观看下载。

社区还有邮件安全产品交流贴和2023 重保HVV行动资料,欢迎各位老客户上社区进行交流讨论和资料领取!

各位新客户可以关注【CACTER邮件安全】公众号获取更多邮件安全干货。