Part01

专利发明的初衷

用户和实体行为分析(UEBA)在2018年入选Gartner为安全团队建议的十大新项目。UEBA近几年一直受到国内安全厂商的热捧。但是对于UEBA的理解,以及具体落实的产品方案,各厂商虽然明显不同,但在对账户的监控和保护方面,大多数参考了Windows安全矩阵的指标,通过对账户的认证过程和使用方式进行监控以发现异常。例如:

账户越权访问了需要更高权限才能访问的资源;

账户短时间内尝试登录了过多终端或使用大量密码尝试登录某终端。

目前监测到的APT组织,以及部分蠕虫软件、挖矿病毒,都被发现具有一定横向移动的功能。它们会获取本机的账号信息,并利用密码、证书等信息尝试横向移动,登录到所有能连接到的其他终端上。通过Windows安全矩阵中提及的技术,基本上都能实现精准的防御。例如:短时间内Windows事件日志中出现大量登录失败的日志,即表明可能存在账户被暴力破解的威胁。

然而,Windows安全矩阵技术对于一些别有用心的“合法”用户却无能为力。窥视已久的APT组织,内部员工,稍稍谨慎一些,在获取用户账户的密码或证书之外,还会获取连接信息,进而实现完全合法的连接,访问完全合乎规则的或满足权限要求的资源。另外,如果攻击者降低爆破频率,在较长一段时间内,以极低的频率尝试所有可用的账号密码,就可以获取所有可访问的资源。传统的监测技术无论是从规则上,还是从网络数据上,都会将这些攻击行为视为完全合法的行为,从而无法正确检测出攻击行为。

Part 02

专利可实现功能

本发明专利主要用于在攻击者已经掌握了一些正确的登录渠道时,提供一种内网失陷账号的检测方法及装置。旨在解决以下2个问题:

-

失陷账号为实际存在的账号,且拥有可访问资源的足够权限时,如何辨别该账号是否被违规使用?

-

攻击者通过降低攻击频率的方式,在较长的一段时间内,以较低频率逐步尝试获取的账号及口令能够访问的资源或可执行的操作时,如何发现异常的账号使用?

本发明提供了一种终端日志信息聚合的解决方案,确认终端上成功登录的账户中是否存在失陷账户。本发明能检测出的异常行为包括:

攻击者或恶意软件对企业账户的各种攻击行为,如暴力破解;

攻击者利用失陷账号进行的各种内部渗透活动,如管理员账号或用户账号密码被攻击者窃用 ,并试图访问各种服务器和端口key;

内部员工利用合法账户进行的各种非法访问,如利用自身账号登录从未登录的各种服务器或终端;

内部员工利用失陷账户进行的各种非法访问,如窃取了管理员账号登录各种服务器或终端;

新出现账户的各种非法访问,如非法接入的终端访问了企业内部网络中的其他终端;

Part 03

专利适用产品

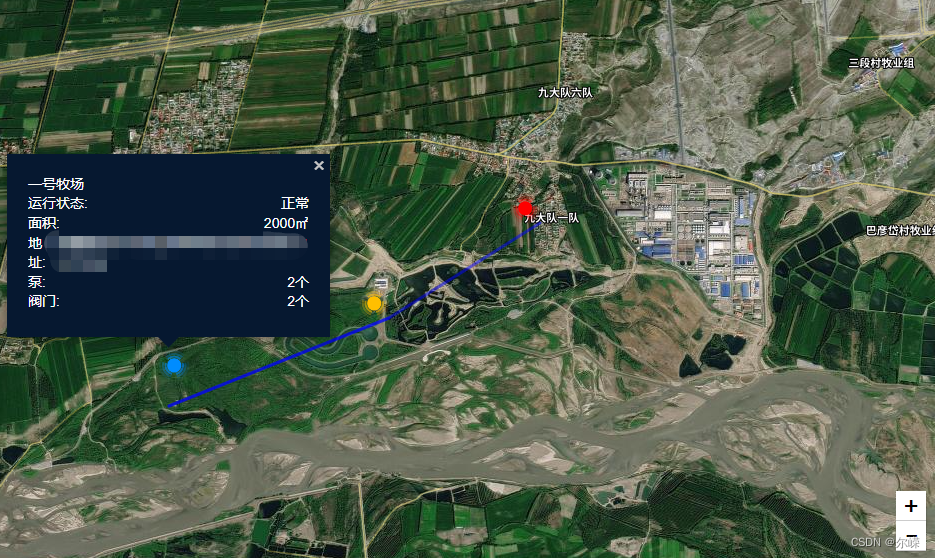

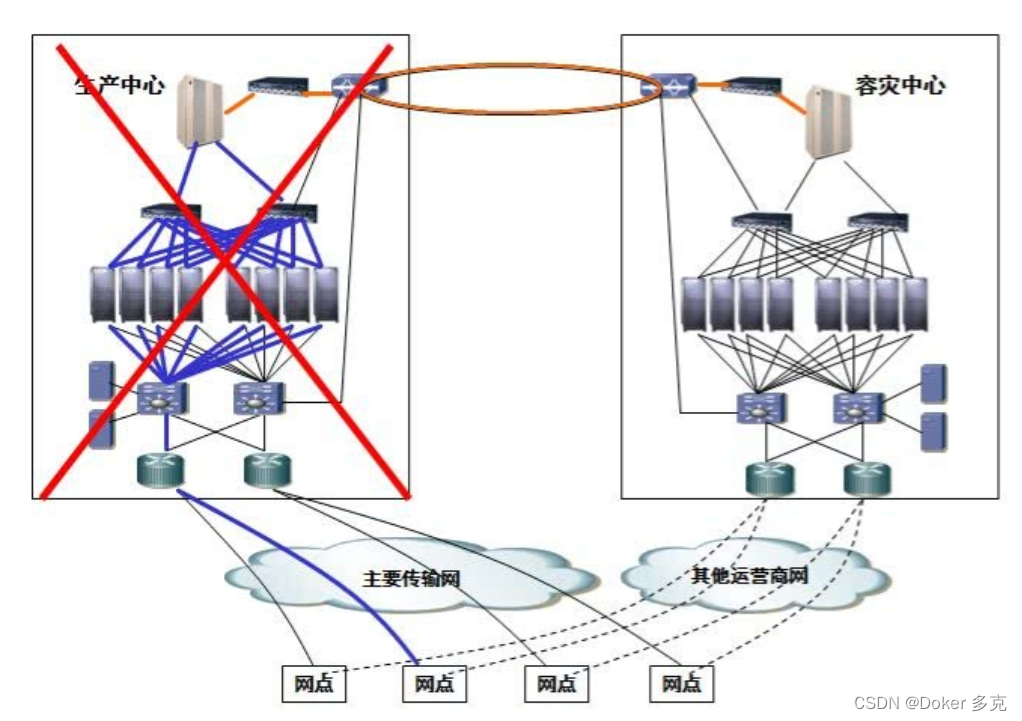

本专利可以应用到内部威胁防御体系(ITP)上。通过异常信息检测方法和装置及时发现内部用户的异常行为,包括高危的人和设备,让一般安全管理员就可以快速地定位高风险的“坏人”背后的行为,对异常行为提前感知并阻止,防患于未然。

Part 04

专利的应用效果

本发明专利可以给用户带来以下价值:

- 提高检测的准确性:

以高精数据闭环构建网络安全底座,减少脏数据的影响,有效提升算法模型或者规则集的能力,增强了研判的准确性;

- 减少误报:

构建一套软关联、数据驱动搭建的评分框架,从而高效处理海量告警,去除误报影响;

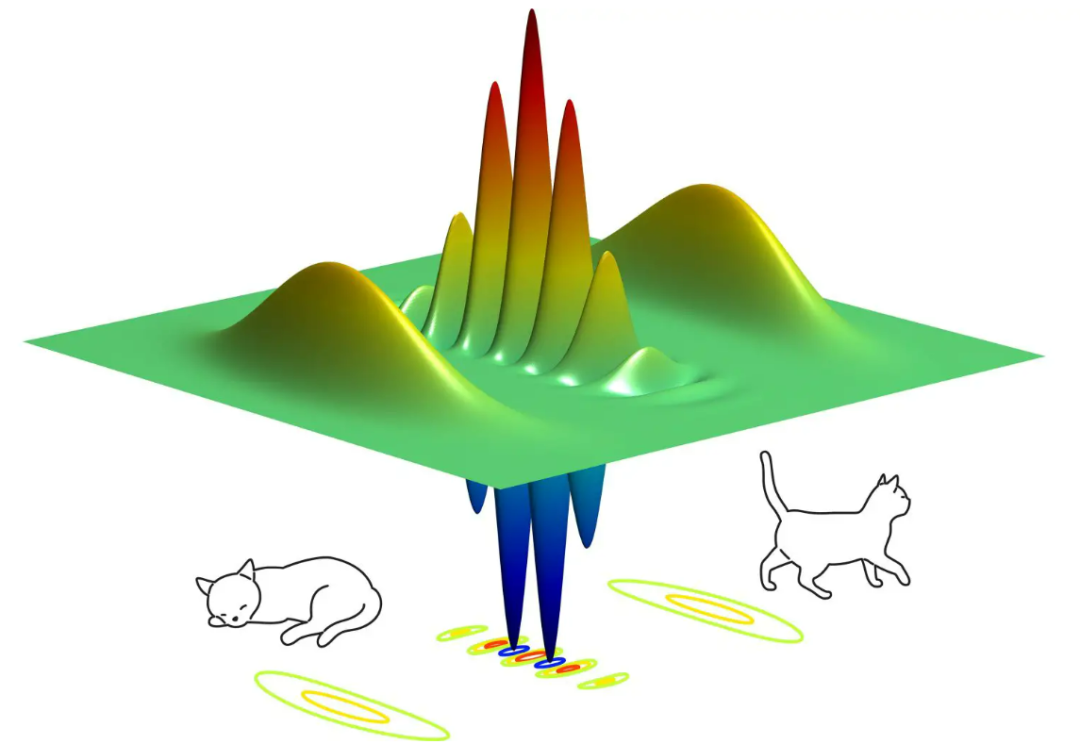

- 精准发现异常

通过规则分析引擎、机器学习检测引擎,横向对比企业内部网络中所有实体、账号上发生的各类异常和活动,可精准发现异常账号;

- 持续检测,提前感知

通过纵向对比每个实体、账号在一段时间内发生的各类异常和活动,串联时间先后关系,可实现持续的账号行为检测;

- 快速研判与定位

存储丰富的数据指标,每一条告警绑定到一个用户,帮助安全管理员快速研判风险。

作者介绍

周赵军,毕业于电子科技大学,硕士学位,天空卫士成都安全实验室核心成员。目前研究方向主要是网络安全,包括网络安全的信息收集、渗透测试、恶意样本分析、后门驻留、取证、监控等等。