路由策略简介、配置举例

-

定义

路由策略主要实现了路由过滤和路由属性等设置功能,他通过改变路由属性(包括可达性)来改变网络流量所经过的路径。

-

目的优势

目的

路由协议在发布、接收和引入路由信息时,根据实际组网需求实施一些策略,以便对路由信息进行过滤和改变路由信息的属性,如:

-

控制路由的接收和发布

只发布和接收必要、合法的路由信息,以控制路由表的容量,提高网络的安全性。

-

控制路由的引入

在一种路由协议引入其它路由协议发现的路由信息丰富自己的路由信息时,只引入一部分满足条件的路由信息。

-

设置特定路由的属性

修改通过路由策略过滤的路由的属性,满足自身需要。

优势

-

通过控制路由器的路由表规模,节约系统资源

-

通过控制路由的接收、发布和引入,提高网络安全性

-

通过修改路由属性,对网络数据流量进行合理规划,提高搞网络性能

-

-

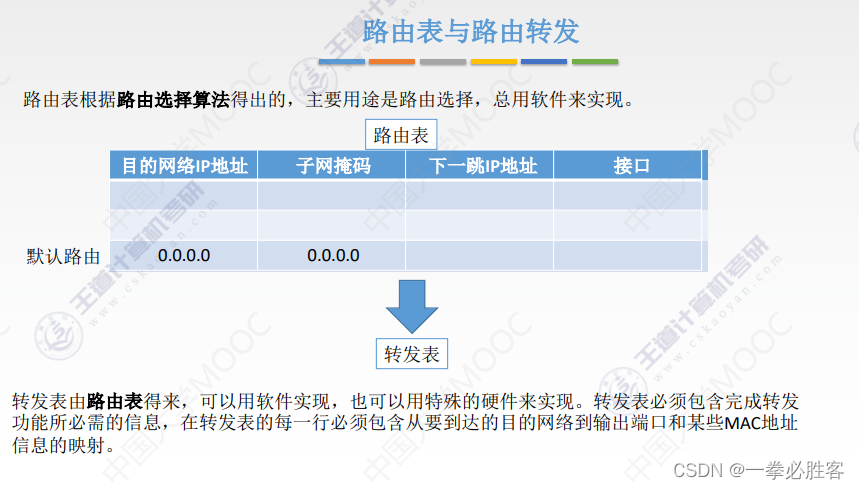

路由策略基本原理

-

路由策略原理

路由策略原理

路由策略使用不同的匹配条件和匹配模式选择路由和改变路由属性。在特定的场景中,路由策略的6种过滤器也能单独使用,实现路由过滤。若设备支持BGP to IGP功能,还能在IGP引入BGP路由时,使用BGP私有属性作为匹配条件。

路由策略原理图

一个路由策略包含N≥1个节点(Node),路由进入路由策略后,按照节点序号从小到大依次检查各个节点是否匹配,匹配条件有if-match子句定义,设计路由信息和路由策略的6种过滤器

当路由与该节点的所有If-match子句都匹配成功后,进入匹配模式选择,不再匹配其他节点。匹配模式分permit和deny两种:

-

Permit:路由将被允许通过,并且执行该节点的Apply子句对路由信息的一些属性进行设置

-

Deny:路由将被拒绝通过

-

-

过滤器

路由策略中的if-match子句中汽配的6种过滤器包括ACL、前缀列表、AS路径过滤器、团体属性过滤器、扩展团体属性过滤器和RD属性过滤器

-

ACL

ACL是将报文中的入接口、源或目的地址、协议类型、源或目的端口号作为匹配条件的过滤器,在各路由协议发布、接收路由时单独使用。在Route-Policy的If-match子句中只支持基本ACL。

-

地址前缀列表

地址前缀列表

-

地址前缀列表将原地址、目的地址和下一跳的地址作为匹配条件的过滤器,在各路由协议发布和接收路由时单独使用

-

各个地址前缀列表包含多个索引(index),每个索引对应一个节点,路由索引号从小到大依次检查各个节点是否匹配,任意一个节点匹配成功,将不再检查起亚节点,若所有节点都匹配失败,路哟恓将被过滤

-

根据匹配的前缀不同,前缀列表可以进行精确匹配,也可以在一定掩码场地范围内匹配

-

当IP地址为0.0.0.0时表示通配地址,表示掩码长度范围内的所有路由都被Permit或Deny。

-

-

AS路径过滤器

AS路径过滤器是将BGP中的AS_Path属性作为匹配条件的过滤器,在BGP发布、接收路由时单独使用。

AS_Path属性记录了BGP路由所经过的所有AS编号。

-

团体属性过滤器

扩展团体属性过滤器是将BGP中的扩展团体属性作为匹配条件的过滤器在BGP发布、接收路由时单独使用。BGP的团体属性是用来标识一组具有共同性质的路由

-

扩展团体属性过滤器

扩展团体属性过滤器是将BGP中的扩展团体属性作为匹配条件的过滤器,可在VPN配置中利用VPN Target区分路由时单独使用。

目前,扩展团体属性过滤器仅应用于对VPN中的VPN Target属性的匹配。VPN Target属性在BGP/MPLS IP VPN网络中控制VPN路由信息在各Site之间的发布和接收。

-

RD属性过滤器

RD团体属性过滤器是将VPN中的RD属性作为匹配条件的过滤器,可在VPN配置中利用RD属性区分路由时单独使用。

VPN实例通过路由标识符RD实现地址空间独立,区分使用相同地址空间的前缀。

-

-

BGP to IGP

-

BGP to IGP功能使IGP能够识别BGP路由的Community、Extcommunity、AS-Path等私有属性。

-

在IGP引入BGP路由时,可以应用路由策略。只有当设备支持BGP to IGP功能时,路由策略中才可以使用BGP私有属性作为匹配条件。如果设备不支持BGP to IGP功能,那么IGP就不能够识别BGP路由的私有属性,将导致匹配条件失效。

-

-

-

路由策略配置举例

-

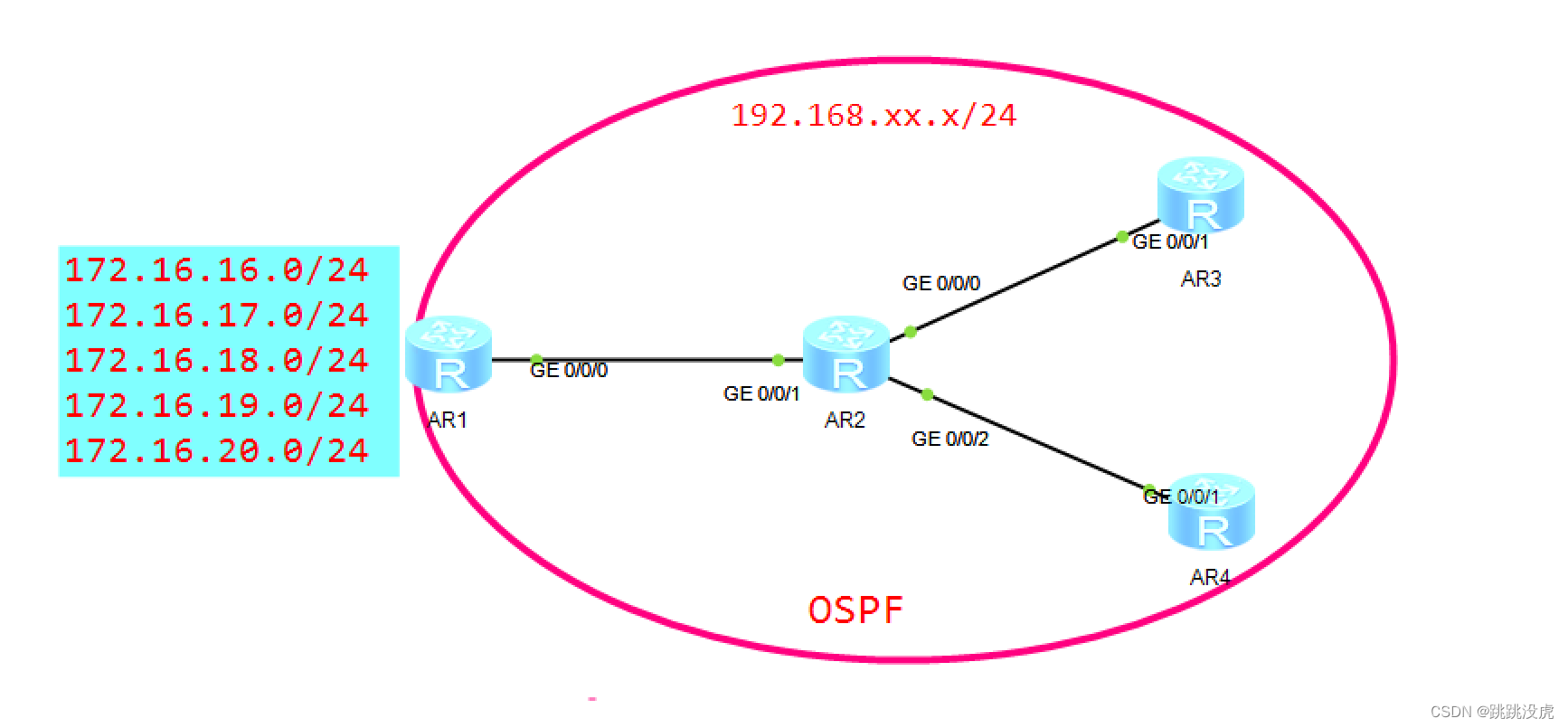

对接收和发布的路由进行过滤示例

组网需求

运行OSPF协议的网络中,R1从Internet网络接收路由,并为OSPF网络提供了Internet路由。

要求

-

OSPF网络中只能访问172.16.17.0/24、172.16.18.0/24和172.16.19.0/24三个网段的网络,

-

其中R3连接的网络只能访问172.16.18.0/24网段的网络。

配置思路

-

在R1上配置路由策略,在路由发布时运用路由策略,使R1仅提供路由172.16.17.0/24、172.16.18.0/24、172.16.19.0/24给R2,实现OSPF网络中只能访问172.16.17.0/24、172.16.18.0/24和172.16.19.0/24三个网段的网络。

-

在R3上配置路由策略,在路由引入时运用路由策略,使R3仅接收路由172.16.18.0/24,实现R3连接的网络只能访问172.16.18.0/24网段的网络。

配置:

配置OSPF基础功能

在RouterA上配置5条静态路由,并在将这些静态路由引入到OSPF协议中

[AR1]ip route-static 172.16.16.0 24 NULL 0 [AR1]ip route-static 172.16.17.0 24 NULL 0 [AR1]ip route-static 172.16.18.0 24 NULL 0 [AR1]ip route-static 172.16.19.0 24 NULL 0 [AR1]ip route-static 172.16.20.0 24 NULL 0-

路由发布策略

配置路由发布策略

[AR1]ip ip-prefix 789 permit 172.16.17.0 24 [AR1]ip ip-prefix 789 permit 172.16.18.0 24 [AR1]ip ip-prefix 789 permit 172.16.19.0 24 [AR1]dis ip ip-prefix 789 Prefix-list 789 Permitted 0 Denied 0 index: 10 permit 172.16.17.0/24 index: 20 permit 172.16.18.0/24 index: 30 permit 172.16.19.0/24在R1上配置发布策略,引用地址前缀列表789进行过滤

[R1-ospf-1] filter-policy ip-prefix a2b export static在其他路由器上查看IP路由表可以看到仅接受789列表中定义的

Route Flags: R - relay, D - download to fib ------------------------------------------------------------------------------ Routing Tables: Public Destinations : 16 Routes : 16 Destination/Mask Proto Pre Cost Flags NextHop Interface 127.0.0.0/8 Direct 0 0 D 127.0.0.1 InLoopBack0 127.0.0.1/32 Direct 0 0 D 127.0.0.1 InLoopBack0 127.255.255.255/32 Direct 0 0 D 127.0.0.1 InLoopBack0 172.16.17.0/24 O_ASE 150 1 D 192.168.12.1 GigabitEthernet 0/0/1 172.16.18.0/24 O_ASE 150 1 D 192.168.12.1 GigabitEthernet 0/0/1 172.16.19.0/24 O_ASE 150 1 D 192.168.12.1 GigabitEthernet 0/0/1 192.168.12.0/24 Direct 0 0 D 192.168.12.2 GigabitEthernet 0/0/1 192.168.12.2/32 Direct 0 0 D 127.0.0.1 GigabitEthernet 0/0/1 192.168.12.255/32 Direct 0 0 D 127.0.0.1 GigabitEthernet 0/0/1 192.168.23.0/24 Direc -

配置路由接收策略

没有配置接收策略时

[AR3-ospf-1]dis ip routing-table Route Flags: R - relay, D - download to fib ------------------------------------------------------------------------------ Routing Tables: Public Destinations : 12 Routes : 12 Destination/Mask Proto Pre Cost Flags NextHop Interface 127.0.0.0/8 Direct 0 0 D 127.0.0.1 InLoopBack0 127.0.0.1/32 Direct 0 0 D 127.0.0.1 InLoopBack0 127.255.255.255/32 Direct 0 0 D 127.0.0.1 InLoopBack0 172.16.17.0/24 O_ASE 150 1 D 192.168.23.2 GigabitEthernet 0/0/1 172.16.18.0/24 O_ASE 150 1 D 192.168.23.2 GigabitEthernet 0/0/1 172.16.19.0/24 O_ASE 150 1 D 192.168.23.2 GigabitEthernet 0/0/1 192.168.12.0/24 OSPF 10 2 D 192.168.23.2 GigabitEthernet 0/0/1 192.168.23.0/24 Direct 0 0 D 192.168.23.3 GigabitEthernet 0/0/1 192.168.23.3/32 Direct 0 0 D 127.0.0.1 GigabitEthernet 0/0/1 192.168.23.255/32 Direct 0 0 D 127.0.0.1 GigabitEthernet 0/0/1 192.168.24.0/24 OSPF 10 2 D 192.168.23.2 GigabitEthernet 0/0/1 255.255.255.255/32 Direct 0 0 D 127.0.0.1 InLoopBack0在R3上配置地址前缀列表

[AR3]ospf 1 [AR3-ospf-1]filter-policy ip-prefix 18 import 查看路由表 [AR3-ospf-1]dis ip routing-table Route Flags: R - relay, D - download to fib ------------------------------------------------------------------------------ Routing Tables: Public Destinations : 8 Routes : 8 Destination/Mask Proto Pre Cost Flags NextHop Interface 127.0.0.0/8 Direct 0 0 D 127.0.0.1 InLoopBack0 127.0.0.1/32 Direct 0 0 D 127.0.0.1 InLoopBack0 127.255.255.255/32 Direct 0 0 D 127.0.0.1 InLoopBack0 172.16.18.0/24 O_ASE 150 1 D 192.168.23.2 GigabitEthernet 0/0/1 192.168.23.0/24 Direct 0 0 D 192.168.23.3 GigabitEthernet 0/0/1 192.168.23.3/32 Direct 0 0 D 127.0.0.1 GigabitEthernet 0/0/1 192.168.23.255/32 Direct 0 0 D 127.0.0.1 GigabitEthernet 0/0/1 255.255.255.255/32 Direct 0 0 D 127.0.0.1 InLoopBack0 [AR3-ospf-1] -

filter-policy import

可以看到OSPF路由表中接收到3条列表789中定义的路由

filter-policy import命令用于过滤从协议路由表加入本地核心路由表的路由。

查看R3的OSPF路由表

[AR3-ospf-1]dis ospf routing OSPF Process 1 with Router ID 3.3.3.3 Routing Tables Routing for Network Destination Cost Type NextHop AdvRouter Area 192.168.23.0/24 1 Transit 192.168.23.3 3.3.3.3 0.0.0.0 192.168.12.0/24 2 Transit 192.168.23.2 1.1.1.1 0.0.0.0 192.168.24.0/24 2 Transit 192.168.23.2 2.2.2.2 0.0.0.0 Routing for ASEs Destination Cost Type Tag NextHop AdvRouter 172.16.17.0/24 1 Type2 1 192.168.23.2 1.1.1.1 172.16.18.0/24 1 Type2 1 192.168.23.2 1.1.1.1 172.16.19.0/24 1 Type2 1 192.168.23.2 1.1.1.1 Total Nets: 6 Intra Area: 3 Inter Area: 0 ASE: 3 NSSA: 0

-

-

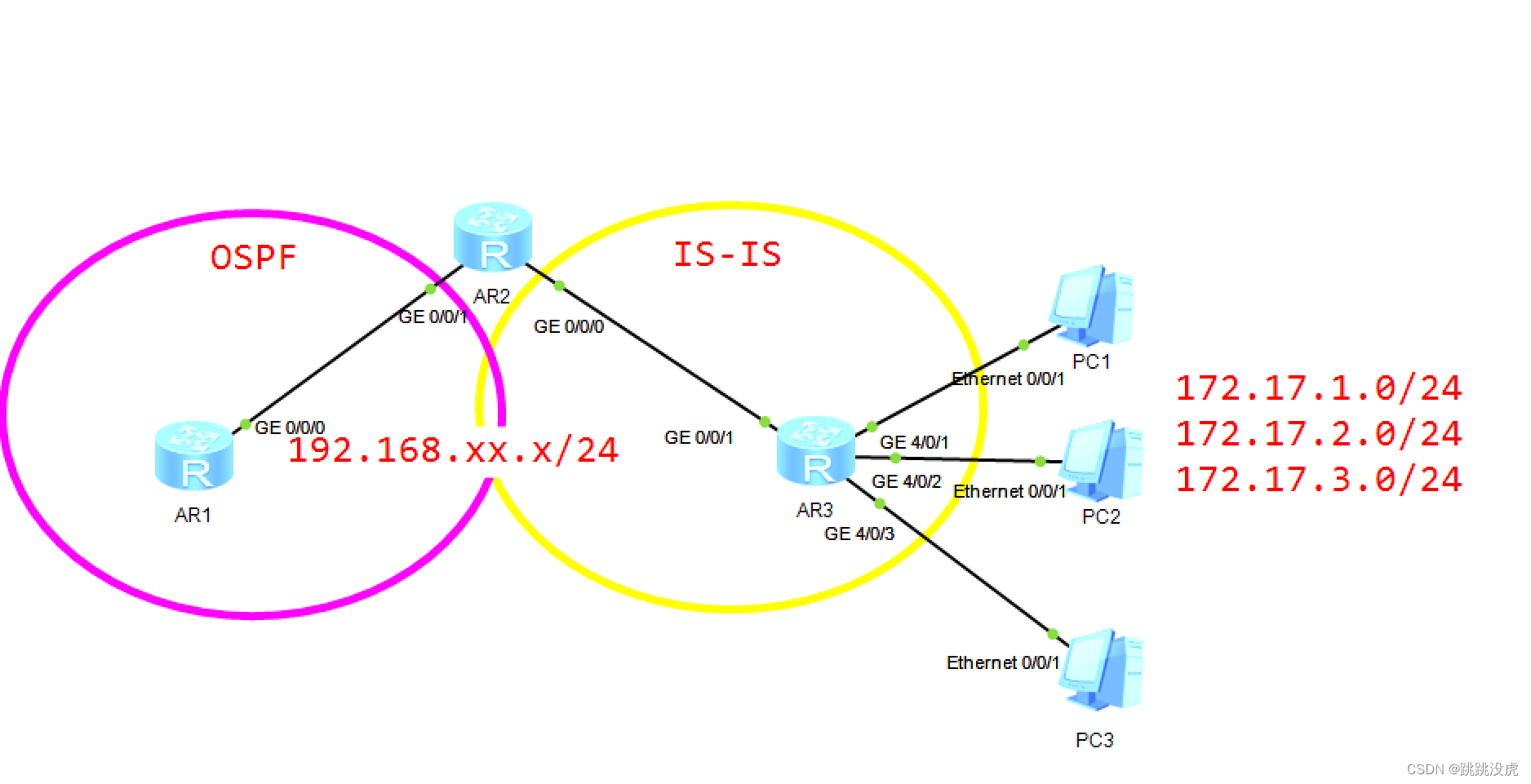

在路由引入时应用路由策略

R1与R2之间通过OSPF协议交换路由信息,R2与R3之间通过IS-IS协议交换路由信息。要求在R2上将IS-IS网路中路由引入到OSPF网络后,OSPF网络中路由172.17.1.0/24的选路优先级较低;路由172.17.2.0/24具有标识,方便以后运用路由策略

组网需求

配置思路

采用如下的思路配置在路由引入时应用路由策略:

-

在RouterB上配置路由策略,将172.17.1.0/24的路由的开销设置为100,并在OSPF引入IS-IS路由时应用路由策略,实现OSPF网络中路由172.17.1.0/24的选路优先级较低

-

在RouterB上配置路由策略,将172.17.2.0/24的路由的Tag属性设置为20,并在OSPF引入IS-IS路由时应用路由策略,实现路由172.17.2.0/24具有标识,方便以后运用路由策略

配置:

-

AR1

# sysname AR1 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load portalpage.zip # drop illegal-mac alarm # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 192.168.12.1 255.255.255.0 # interface GigabitEthernet0/0/1 # interface GigabitEthernet0/0/2 # interface NULL0 # ospf 1 router-id 1.1.1.1 area 0.0.0.0 network 192.168.12.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return -

AR2

# sysname AR2 # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load portalpage.zip # drop illegal-mac alarm # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # isis 1 is-level level-2 network-entity 49.0000.0000.0002.00 # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 ip address 192.168.23.2 255.255.255.0 isis enable 1 # interface GigabitEthernet0/0/1 ip address 192.168.12.2 255.255.255.0 # interface GigabitEthernet0/0/2 # interface NULL0 # ospf 1 router-id 2.2.2.2 import-route isis 1 area 0.0.0.0 network 192.168.12.0 0.0.0.255 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return -

AR3

# sysname AR3 # board add 0/4 4GET # snmp-agent local-engineid 800007DB03000000000000 snmp-agent # clock timezone China-Standard-Time minus 08:00:00 # portal local-server load portalpage.zip # drop illegal-mac alarm # set cpu-usage threshold 80 restore 75 # aaa authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher %$%$K8m.Nt84DZ}e#<0`8bmE3Uw}%$%$ local-user admin service-type http # isis 1 is-level level-2 network-entity 49.0000.0000.0003.00 # firewall zone Local priority 15 # interface GigabitEthernet0/0/0 # interface GigabitEthernet0/0/1 ip address 192.168.23.3 255.255.255.0 isis enable 1 # interface GigabitEthernet0/0/2 # interface GigabitEthernet4/0/0 # interface GigabitEthernet4/0/1 ip address 172.17.1.1 255.255.255.0 isis enable 1 # interface GigabitEthernet4/0/2 ip address 172.17.2.1 255.255.255.0 isis enable 1 # interface GigabitEthernet4/0/3 ip address 172.17.3.1 255.255.255.0 isis enable 1 # interface NULL0 # user-interface con 0 authentication-mode password user-interface vty 0 4 user-interface vty 16 20 # wlan ac # return -

查看AR1的OSPF路由表

查看R1的OSPF路由表,可以看到引入的路由。

<AR1>dis ospf routing OSPF Process 1 with Router ID 1.1.1.1 Routing Tables Routing for Network Destination Cost Type NextHop AdvRouter Area 192.168.12.0/24 1 Transit 192.168.12.1 1.1.1.1 0.0.0.0 Routing for ASEs Destination Cost Type Tag NextHop AdvRouter 172.17.1.0/24 1 Type2 1 192.168.12.2 2.2.2.2 172.17.2.0/24 1 Type2 1 192.168.12.2 2.2.2.2 172.17.3.0/24 1 Type2 1 192.168.12.2 2.2.2.2 192.168.23.0/24 1 Type2 1 192.168.12.2 2.2.2.2 Total Nets: 5 Intra Area: 1 Inter Area: 0 ASE: 4 NSSA: 0 <AR1> -

配置过滤列表

AR2

匹配规则原理

匹配原理

[AR2]ip ip-prefix 171 index 10 permit 172.17.1.0 24 [AR2]ip ip-prefix 172 index 10 permit 172.17.2.0 24 #匹配172.17.1.0 24 修改cost为100 [AR2]route-policy isisospf permit node 10 [AR2-route-policy]if-match ip-prefix 171 [AR2-route-policy]apply cost 100 #匹配172.17.2.0 24 修改tag为20 [AR2]route-policy isisospf permit node 20 [AR2-route-policy]if-match ip-prefix 172 [AR2-route-policy]apply tag 20 也可用访问控制列表匹配 acl 2002 rule permit source 172.17.2.0 0.0.0.255 acl 2001 rule permit source 172.17.1.0 0.0.0.255 route-policy isisospf permit node 20 if-match acl 2001 apply cost 100 route-policy isisospf permit node 20 if-match acl 2002 apply tag 20 #匹配其它路由 不修改属性 [AR2]route-policy isisospf permit node 30 [AR2-ospf-1]import-route isis 1 route-policy isisospf -

查看AR的OSPF路由表

<AR1>dis ospf routing OSPF Process 1 with Router ID 1.1.1.1 Routing Tables Routing for Network Destination Cost Type NextHop AdvRouter Area 192.168.12.0/24 1 Transit 192.168.12.1 1.1.1.1 0.0.0.0 Routing for ASEs Destination Cost Type Tag NextHop AdvRouter 172.17.1.0/24 100 Type2 1 192.168.12.2 2.2.2.2 172.17.2.0/24 1 Type2 20 192.168.12.2 2.2.2.2 172.17.3.0/24 1 Type2 1 192.168.12.2 2.2.2.2 192.168.23.0/24 1 Type2 1 192.168.12.2 2.2.2.2 Total Nets: 5 Intra Area: 1 Inter Area: 0 ASE: 4 NSSA: 0

-

-

![[Database] 脏读、幻读这些都是什么?事务隔离级别又是什么?MySQL数据库的事务隔离级别都有哪些?](https://img-blog.csdnimg.cn/0b42b3bc46874658a5c93fe5e8c41c09.png)