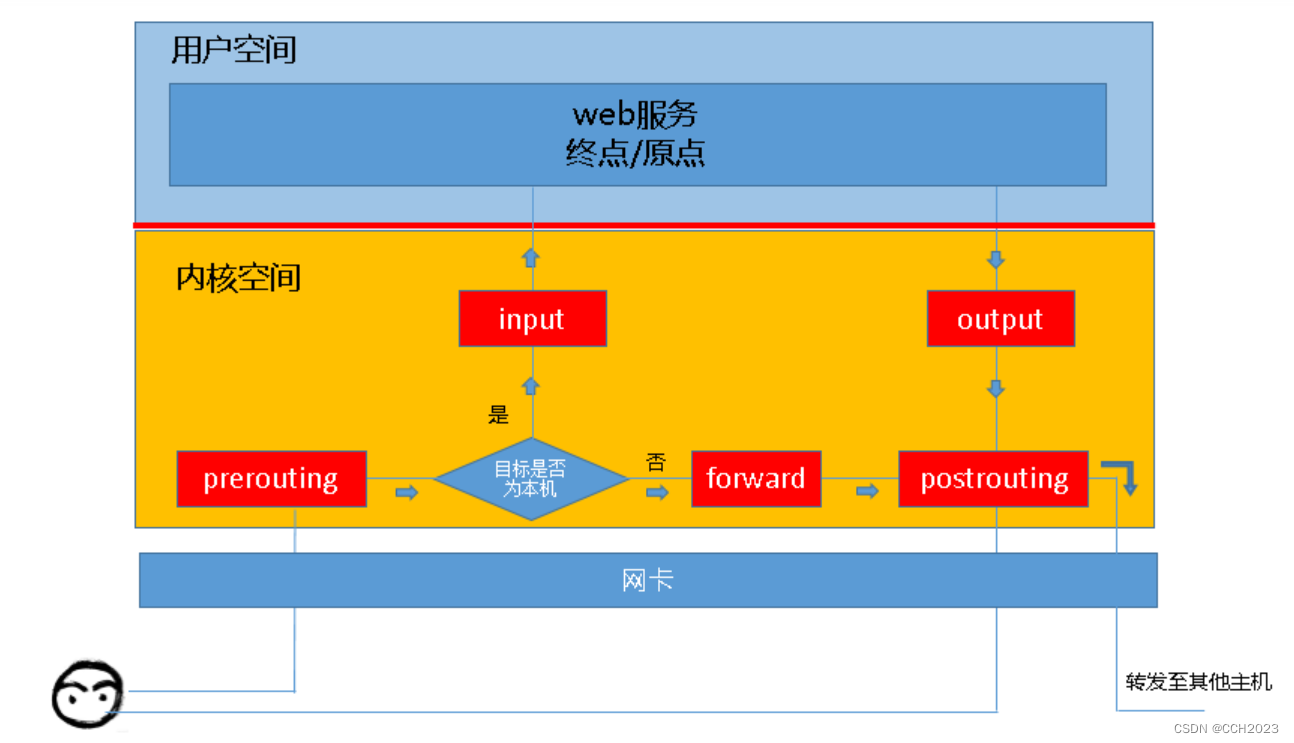

iptables链的概念:

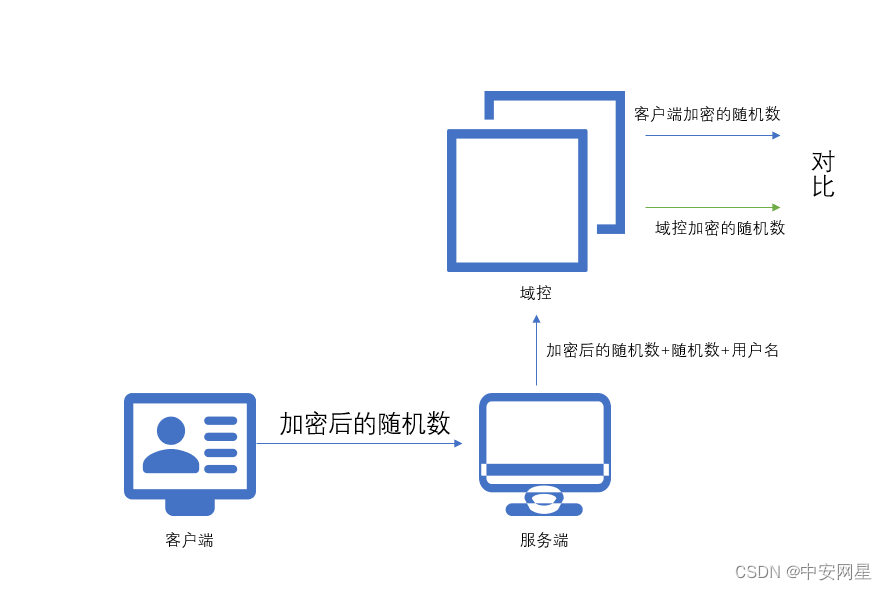

当客户端访问服务器端的Web服务的时候,客户端发送请求报文到网卡,而TCP/IP协议栈是属于内核的一部分。客户端的请求报文会通过内核的TCP协议传输到用户空间的Web服务,而客户端报文的目的地址为Web服务器所监听的套接字ip:port上,当Web服务器响应客户端请求的时候,Web服务所回应的响应报文的目的地址为客户端地址。

netfilter是真正的防火墙,属于内核的一部分,所以,我们要想让netfilter起到作用,我们就需要在内核中设置关口,所有进出的数据报文都要通过这些关口,经过检查,符合放行条件的则允许放行,符合阻拦条件的则被阻止,于是就出现了input和output关口,然后在iptables,我们把关口叫做链。

input:有一串规则。

output:有一串规则。

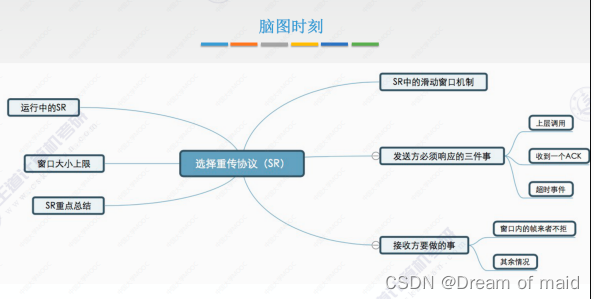

如果客户端发到本机的报文中包含的服务器地址并不是本机,而是其他服务器,此时本机就应该能够转发,那么这个转发就是本机内核所支持的ip_forward功能,此时我们的主机类似于路由器功能。所以我们会看到iptables中,所谓的关口并不是只是上面提到的input和output这两个关口,应该还有路由前、转发和路由后,他们对应的英文分别是prerouting/forward/postrouting,这就是我们所说的5链。

prerouting: 路由前

forward: 转发

postrouting: 路由后

那么这台服务器就起到了路由转发的功能。

ip_forward的开启方法:

find / -name "ip_forward"

/proc/sys/net/ipv4/ip_forward当这个文件里的值是1表示开启,为0表示关闭。

临时的:

echo 0 > ip_forward

永久更改:

vim /etc/sysctl.conf

输入:

net.ipv4.ip_forward=1

sysctl -p再总结:

链:很多规则放在一起,就是链。链上有很多规则。

1)input:从内核空间到用户空间;

2)output:从用户空间到内核空间;

3)prerouting: 路由前;

4)forward:转发;

5)postrouting:路由后;

常用场景中,报文的流向:

1)到本机某服务进程的报文:prerouting->input

2)由本机转发的报文:prerouting->forward->postrouting

3)由本地的某个服务进程发出的报文,通常为响应报文:output->postrouting

规则链:

防火墙的作用在于对经过的数据报文进行匹配规则,然后执行对应的动作,所以数据包经过这些关口的时候,必须匹配这个关口的规则,当时关口规则可能不止一条,可能会有很多,当我们把众多的规则配置在一个关口上时,所有的数据包经过都必须进行匹配,那就形成了一个要匹配的规则链条,因此我们把链叫做规则链。

总结:

input:处理入站数据包;

output:处理出站数据包

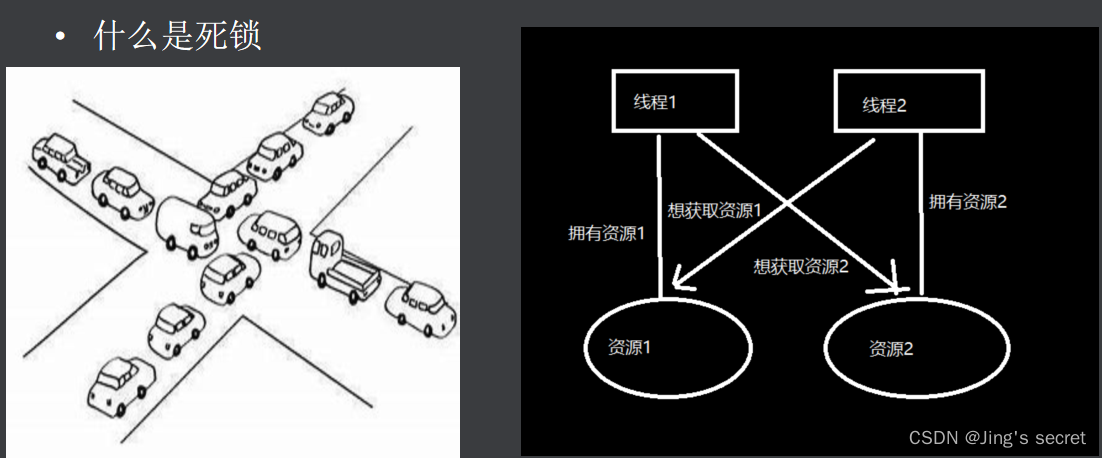

forward:处理转发数据包,主要是将数据包转发至本机其他网卡;

当数据报文经过本机的时候,网卡接收数据报文至缓冲区,内核读取报文ip首部,发现报文不是送到本机时,目的IP地址不是本机,由内核直接送到forward链做匹配,匹配之后若符合forward的规则,再经由postrouting送往下一跳或目的主机。

prerouting:在进行路由选择前处理数据包,修改到达防火墙数据包目的IP地址,用于判断目标主机(改目的IP地址 DNAT)

postrouting:在进行路由选择后处理数据包,修改要离开防火墙数据包的的源IP地址,判断经由哪一个接口送往下一跳。(改源IP地址 SNAT)