什么是黑客

Hacker一词,最初曾指热心于计算机技术、水平高超的电脑高手,尤其是程序设计人员

黑客演变出哪些类型

白帽黑客

白帽黑客是指通过实施渗透测试,识别网络安全漏洞,为政府及组织工作并获得授权或认证的黑客。他们也确保保护免受恶意网络犯罪。他们在政府提供的规章制度下工作,这就是为什么他们被称为道德黑客或网络安全专家。

黑帽黑客

黑帽黑客可以获得未经授权的访问您的系统和破坏您的重要数据。他们使用的攻击方法是他们之前学过的常见黑客行为。他们被认为是罪犯,因为他们的恶意行为很容易被识别。

灰帽黑客

灰帽黑客属于介于白帽黑客和黑帽黑客之间的一类。他们不是合法授权的黑客。他们的工作既有好的意图,也有坏的意图;他们可以利用自己的技能谋取私利。

红帽黑客

他们也被称为眼尖的黑客。像白帽黑客一样,红帽子黑客旨在阻止黑帽黑客。它们的运作方式有很大的不同。在处理黑帽黑客的恶意软件行为时,他们变得冷酷无情。红帽黑客将继续攻击黑客的侵略性,黑客可能知道它也不得不更换整个系统。

为什么黑客自学难

黑客需要学习的东西有很多,很多东西都很关键。能走多远,非常考验你的执行力和兴趣。

首先是基础理论知识:

计算机组成原理、 计算机网络、 计算机体系结构、计算机操作系统,密码学,多媒体技术等等,这些都需要掌握总之一句话就是大学计算机的基础课程。

编程知识

HTML、CSS、JavaScript、 PHP、 Java、 Python、 sql、 C、C++、 shell、汇编、nosql、 powershell等等常见的语言基础都需要掌握,至少要熟练使用Python和mysq|,这些语言都要学习两周到两三个月吧。

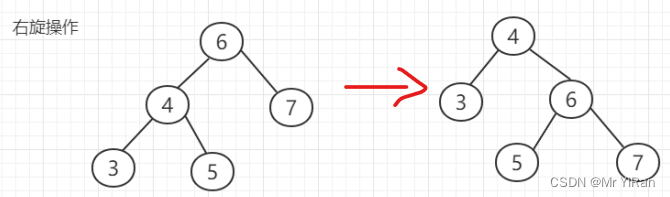

漏洞方面

漏洞分很多种,根据不同的标准也会有交叉,黑客要掌握大部分漏洞的形成原理。检测方法,利用方法,修复方法。常见的网站漏洞有sq|注入,XSS,文件包含,目录遍历,文件上传,信息泄露,CSRF, 账号爆破,各种越权等等。常见的二进制漏洞有缓冲区溢出(pwn),堆溢出,整形溢出,格式化字符串等等,分析的时候还要绕过操作系统的保护机制。协议的话也是存在漏洞的,比如TCP、UDP什么的拒绝服务,DNS劫持,ARP欺骗, 现在工控、物联网、AI什么的也都有各种各样的漏洞。

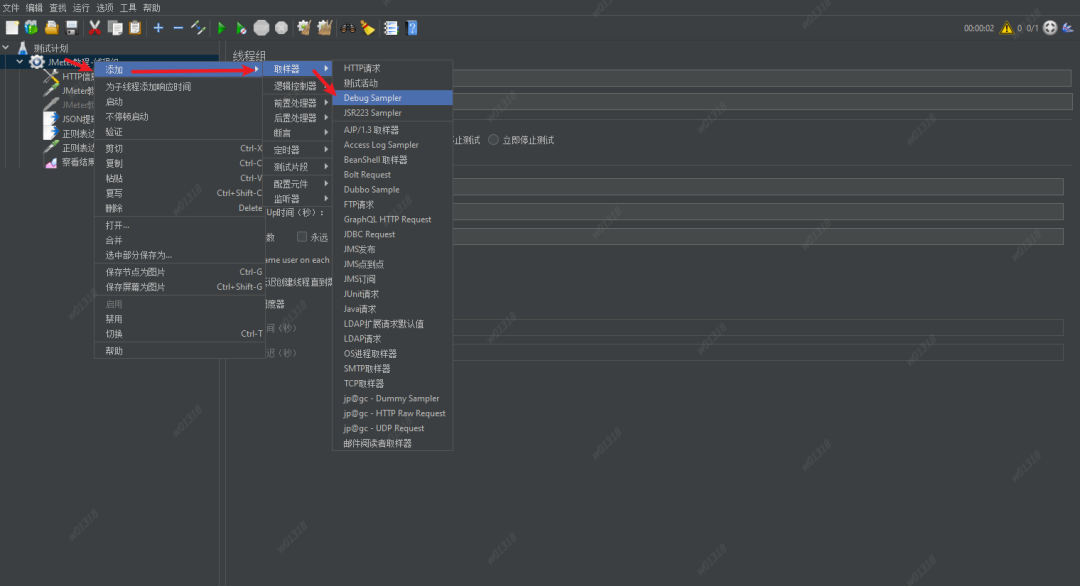

黑客掌握工具

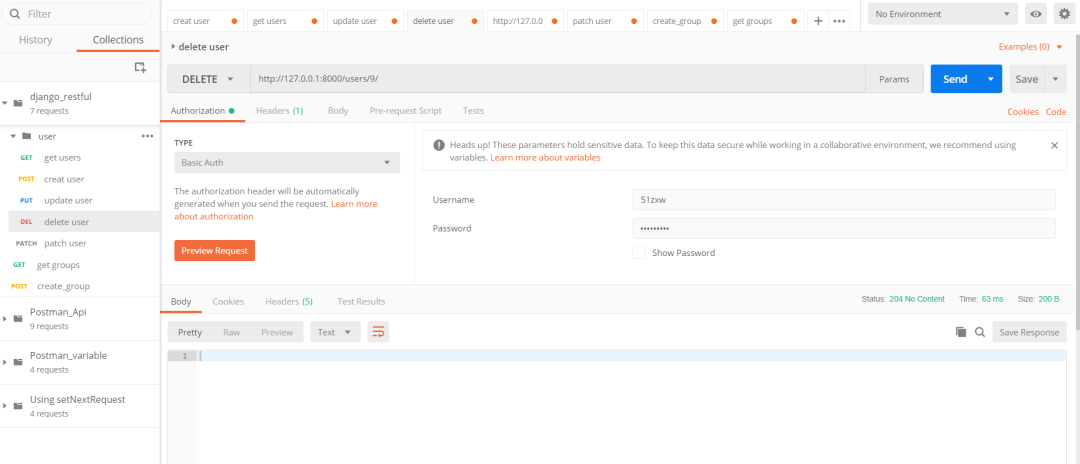

工具太多, 基本上目前主流的客工具都要熟练使用,不管是商用的还是民间免费的,nmap, burpsuite, sqlmap, msf,IDA,ollydbg, hydra, 彩虹表, hashid, 各种扫描器如openvas, awvs等。

网站和通讯知识

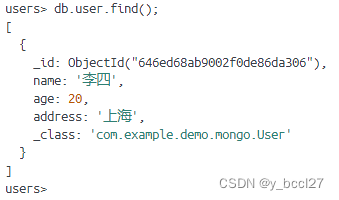

客户端和服务器,用户输入网址点击访问到服务器返回网页这其中涉及的知识。如Js, http请求, web服务器,数据库服务器,系统架构,负载均衡,DNS等等是要熟练掌握的。然后就是主流的网站开发框架,PHP的主流框架和CMS要了解,最好上面的框架都会掌握,如dedecms,thinkPHP等等,另外主流的数据库服务器要了解如MySQL,sql server等等。

自学秘籍

其实成为一个黑客并不难,难的是你没有清晰的学习路线,没有人知道,再加上不知道该学习什么知识,从而导致大多数人认为学习黑客很难。这套详细的思维导图可以帮你打开思路。私信我【学习路线】免费获取

黑客从业方向

网络安全的就业方向大致分为安全咨询、安全测试、安全实施、安全合规、安全服务五个阶段,这五个阶段大体上包含了网络安全行业的各个公司。而这五个阶段从技术角度上来讲可以分为“web安全”和“二进制逆向”这两个方向。

1、web安全就业岗位

(1)渗透测试工程师岗位要求:

①熟悉渗透测试的步骤、方法、流程,有较强渗透测试和漏洞挖掘能力;②熟练掌握常用的安全工具如:BurpSuite、Nessus、Wvs、Nmap、Sqlmap、Kali Linux等;③熟悉Web安全技术,熟悉OWASP TOP10漏洞,并了解漏洞原因以及解决方案;④能独立完成公司相关应用和服务器的安全测试工作,并对相关漏洞提出解决方案;

(2)网络安全工程师岗位要求:

①熟悉常见web安全漏洞的产生原理及修复方案,熟悉Linux系统和Windows系统及相关服务、系统应用安全特性;②具备黑白盒安全测试及业务逻辑漏洞挖掘经验; ③熟悉各类网络安全设备,如IPS、IDS、WAF、SOC、防毒墙等;④熟悉shell/python/java/php等至少一种语言,具备代码安全审计经验者优先考虑;⑤具备CISSP、CISA、CISP、CCIE Security等证书者优先考虑;在各类漏洞报告平台提交过高危漏洞者优先考虑。

(3)安全服务工程师岗位要求:

①熟悉常见Windows&linux、Web应用和 数据库攻击手段;②掌握常见的Web安全漏洞原理及利用技术(SQL注入、xss跨站脚本、文件上传、csrf跨站伪造请求、文件包含、越权、SSRF等);③熟悉渗透测试的流程、方法,具有丰富的渗透测试经验; ④熟练掌握至少一门编程语言。

2、二进制逆向就业岗位

(1)逆向工程师岗位要求:

①精通Android手机平台,对Android底层接口有深入地了解,具有Android开发经验; ②精通AndroidApp的反编译动态调试加密安全加固等技术; ③熟悉LinuxAndroid系统架构及安全机制; ④掌握各种逆向分析工具;⑤熟悉Android的Hook技术,能处理android各个版本的hook兼容性问题⑥掌握LinuxAndroid系统的本地提权原理和技术。⑦精通网络报文的捕获与分析,熟练使用tcpdump、fiddler、wireshark等各种协议分析工具;

(2)漏洞/病毒分析工程师岗位要求:

①对windows安全、linux安全、网络安全、内网渗透有较为深入的理解,包括攻击原理和防御方法等; ②至少熟悉Java、python、shell、powershell等的一种或多种程序语言;③有数据安全分析能力,或大数据实时计算和分布式计算体系的实际编程开发经验者优先。

(3)安全研究员岗位要求:

①有代码审计相关经验,对PHP、JAVA有审计能力,熟悉主流框架; ②能独立分析公开漏洞,熟悉漏洞原理和利用方法;③掌握常见的白盒审计思路,并有追踪最新漏洞并复现的能力。