目录

第一章.声明式管理方法

1.1.声明式管理方法

1.2.kubectl create 和 kubectl apply区别

1.3.查看资源配置清单

1.4.解释资源配置清单

1.5.修改资源配置清单并应用

第二章.yaml文件格式

2.1.yaml文件简述

2.2.YAML 语法格式

2.3.查看 api 资源版本标签

2.4.写一个yaml文件demo

第三章.详解k8s中的port端口

3.1.端口类型

3.2.陈述式yaml文件表示

3.3.声明式yaml文件表示

3.4.小贴士

第四章.namespace 六大类型

第五章.Service yaml文件详解

第六章.deployment.yaml文件详解

第七章.Pod yaml文件详解

第一章.声明式管理方法

1.1.声明式管理方法

1.适合于对资源的修改操作

2.声明式资源管理方法依赖于资源配置清单文件对资源进行管理

资源配置清单文件有两种格式: yaml (人性化,易读),json (易于api接口解析)

3.对资源的管理,是通过事先定义在统一资源配置清单内,再通过陈述式命令应用到k8s集群里

4.语法格式: kubectl create/apply/delete -f xxxx.yaml

1.2.kubectl create 和 kubectl apply区别

kubectl create -f xxx.yaml(一次性的)

kubectl apply -f xxx.yaml(创建资源没法更新)

如果yaml文件中的kind值为deployment,那么上面这两个命令都可以创建一个deployment,生成相应数量的pod

区别:

kubectl create:

(1)kubectl create命令,是先删除所有现有的东西,重新根据yaml文件生成新的。所以要求yaml文件中的配置必须是完整的

(2)kubectl create命令,用同一个yaml 文件执行替换replace命令,将会不成功,fail掉。

kubectl apply:

kubectl apply命令,根据配置文件里面列出来的内容,升级现有的。所以yaml文件的内容可以只写需要升级的属性

1.3.查看资源配置清单

kubectl get deployment nginx -o yaml

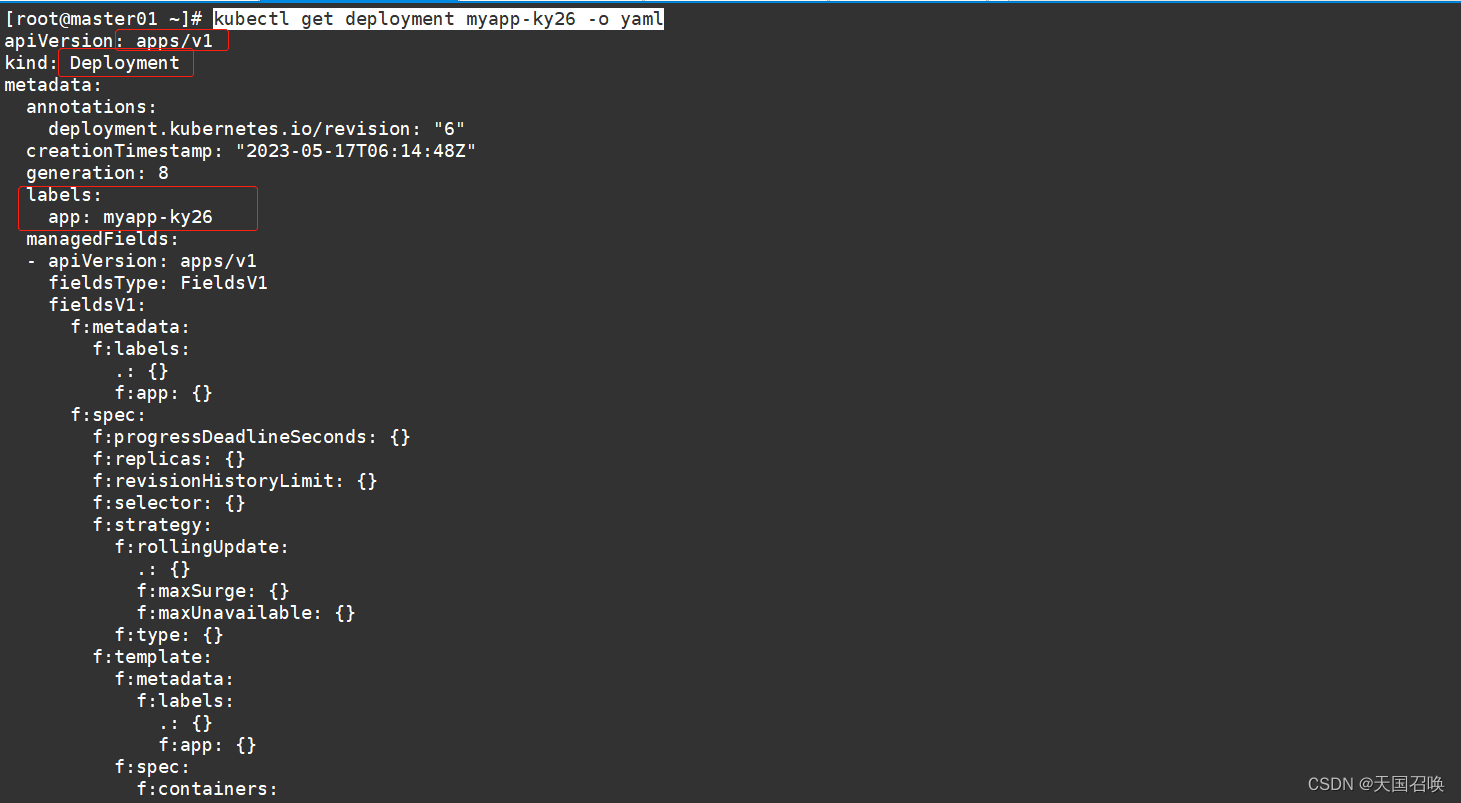

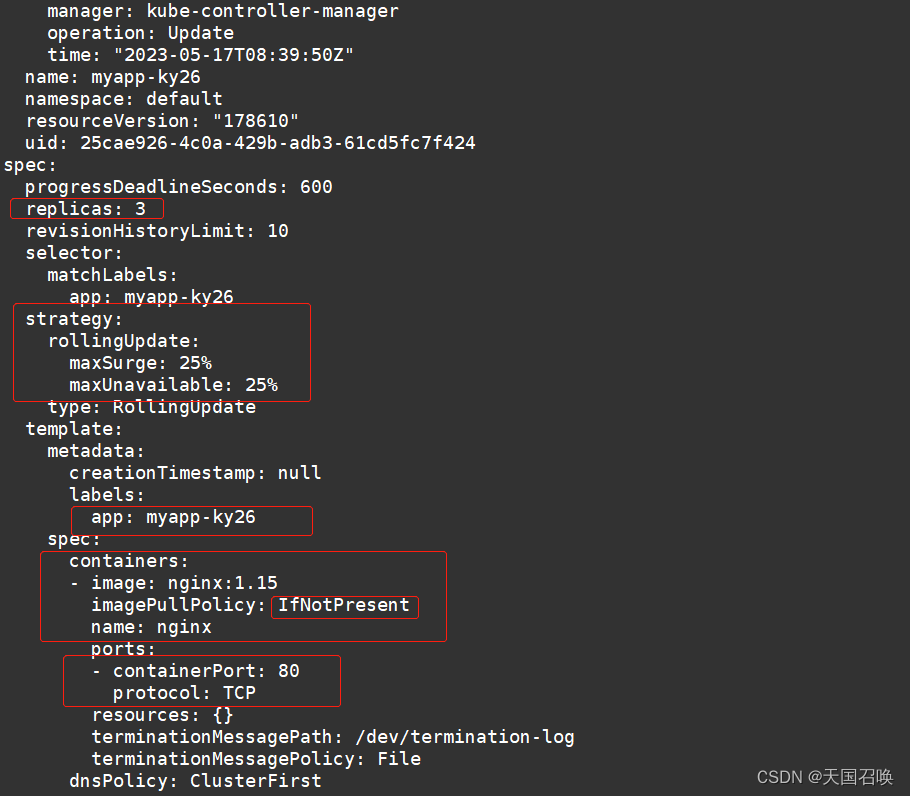

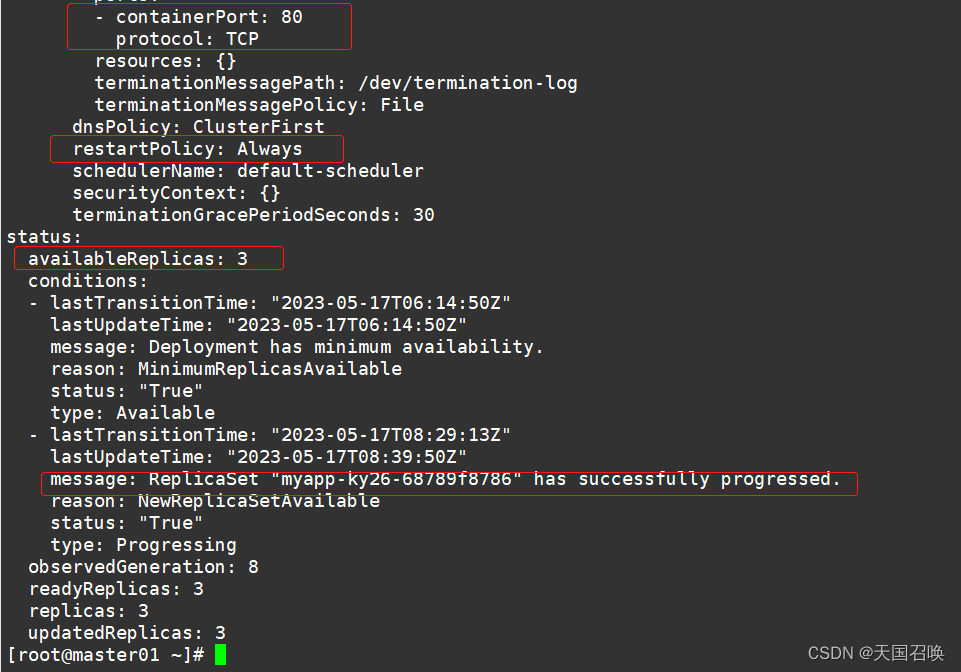

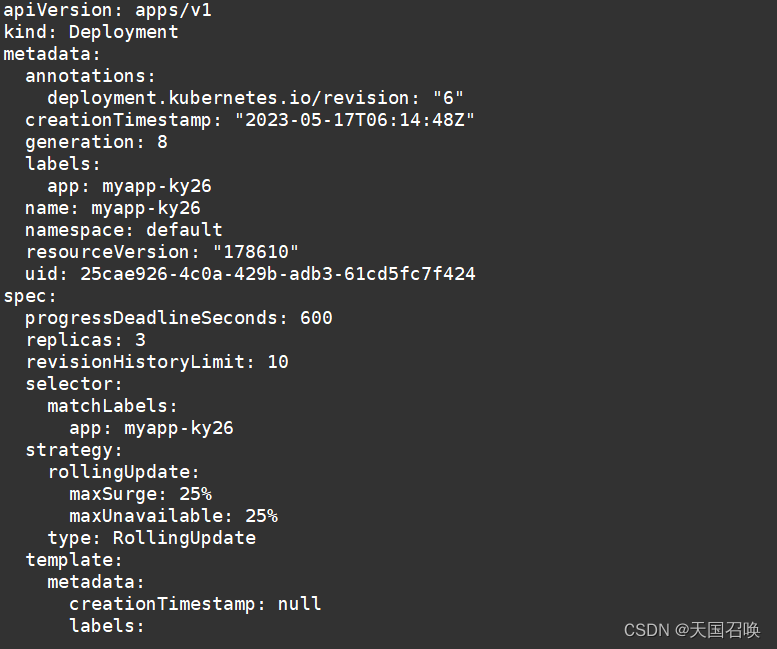

kubectl get deployment myapp-ky26 -o yaml #实际信息

1.4.解释资源配置清单

kubectl explain deployment.metadata

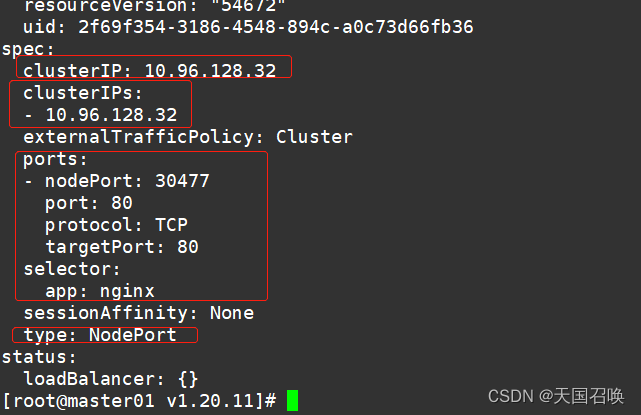

kubectl get service nginx -o yaml

1.5.修改资源配置清单并应用

离线修改:

修改yaml文件,并用kubectl apply -f xxxx.yaml文件使之生效

注意:当apply不生效时, 先使用delete清除资源,再apply创建资源

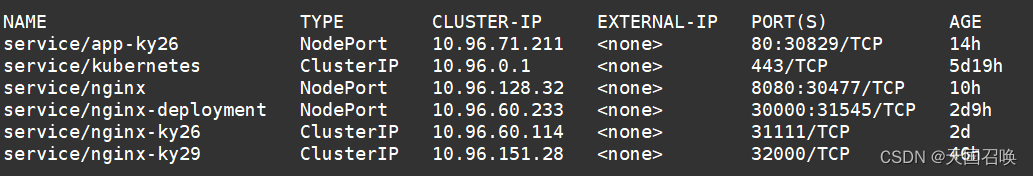

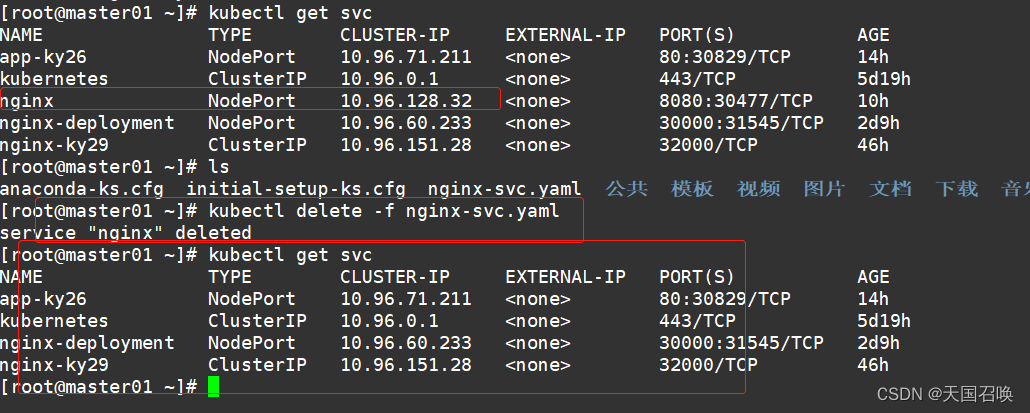

kubectl get service nginx -o yaml > nginx-svc.yaml

vim nginx-svc.yaml

#修改port: 8080

kubectl delete -f nginx-svc.yaml

kubectl apply -f nginx-svc.yaml

kubectl get svc

在线修改:

直接使用kubectl edit deployment myapp-ky26

在线编辑资源配置清单并保存退出即时生效(如port:888)

PS:此修改方式不会对yaml文件内容修改//删除资源配置清单

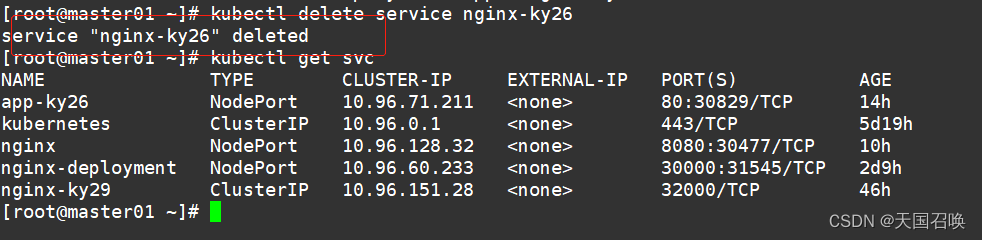

陈述式删除:kubectl delete deployment service/nginx-ky26

声明式删除:kubectl delete -f nginx-svc.yaml

声明式资源管理办法

通过yaml资源配置清单文件在实现资源的管理

kubectl create/apply -f *.yaml

第二章.yaml文件格式

2.1.yaml文件简述

Kubernetes 支持 YAML 和 JSON 格式管理资源对象

JSON 格式:主要用于 api 接口之间消息的传递

YAML 格式:用于配置和管理,YAML 是一种简洁的非标记性语言,内容格式人性化,较易读

2.2.YAML 语法格式

●大小写敏感

●使用缩进表示层级关系

●不支持Tab键制表符缩进,只使用空格缩进

●缩进的空格数目不重要,只要相同层级的元素左侧对齐即可,通常开头缩进两个空格

●符号字符后缩进一个空格,如冒号,逗号,短横杆(-)等

●“---”表示YAML格式,一个文件的开始,用于分隔文件间

●“#”表示注释建议回顾docker file yaml文件格式

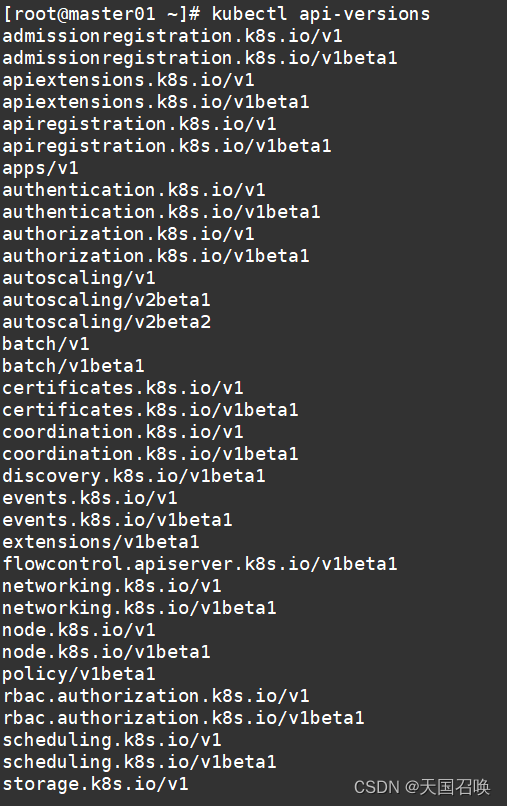

2.3.查看 api 资源版本标签

kubectl api-versions

admissionregistration.k8s.io/v1beta1

apiextensions.k8s.io/v1beta1

apiregistration.k8s.io/v1

apiregistration.k8s.io/v1beta1

apps/v1 #如果是业务场景一般首选使用 apps/v1

apps/v1beta1 #带有beta字样的代表的是测试版本,不用在生产环境中

apps/v1beta2

authentication.k8s.io/v1

authentication.k8s.io/v1beta1

authorization.k8s.io/v1

authorization.k8s.io/v1beta1

autoscaling/v1

autoscaling/v2beta1

autoscaling/v2beta2

batch/v1

batch/v1beta1

certificates.k8s.io/v1beta1

coordination.k8s.io/v1beta1

events.k8s.io/v1beta1

extensions/v1beta1

networking.k8s.io/v1

policy/v1beta1

rbac.authorization.k8s.io/v1

rbac.authorization.k8s.io/v1beta1

scheduling.k8s.io/v1beta1

storage.k8s.io/v1

storage.k8s.io/v1beta1

v1

2.4.写一个yaml文件demo

mkdir /opt/demo

cd /opt/demo/

vim nginx-deployment.yaml

apiVersion: apps/v1 #指定api版本标签

kind: Deployment #定义资源的类型/角色,deployment为副本控制器,此处资源类型可以是Deployment、Job、Ingress、Service等

metadata: #定义资源的元数据信息,比如资源的名称、namespace、标签等信息

name: nginx-deployment #定义资源的名称,在同一个namespace空间中必须是唯一的

labels: #定义Deployment资源标签

app: nginx

spec: #定义deployment资源需要的参数属性,诸如是否在容器失败时重新启动容器的属性

replicas: 3 #定义副本数量

selector: #定义标签选择器

matchLabels: #定义匹配标签

app: nginx #需与 .spec.template.metadata.labels 定义的标签保持一致

template: #定义业务模板,如果有多个副本,所有副本的属性会按照模板的相关配置进行匹配

metadata:

labels: #定义Pod副本将使用的标签,需与 .spec.selector.matchLabels 定义的标签保持一致

app: nginx

spec:

containers: #定义容器属性

- name: nginx #定义一个容器名,一个 - name: 定义一个容器

image: nginx:1.15.4 #定义容器使用的镜像以及版本

ports:

- containerPort: 80 #定义容器的对外的端口

创建资源对象

kubectl create -f nginx-deployment.yaml

查看创建的pod资源

kubectl get pods -o wide

NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE

nginx-deployment-d55b94fd-29qk2 1/1 Running 0 7m9s 172.17.36.4 192.168.80.12 <none>

nginx-deployment-d55b94fd-9j42r 1/1 Running 0 7m9s 172.17.36.3 192.168.80.12 <none>

nginx-deployment-d55b94fd-ksl6l 1/1 Running 0 7m9s 172.17.26.3 192.168.80.11 <none>

创建service服务对外提供访问并测试

vim nginx-service.yaml

apiVersion: v1

kind: Service

metadata:

name: nginx-service

labels:

app: nginx

spec:

type: NodePort

ports:

- port: 80

targetPort: 80

selector:

app: nginx

创建资源对象

kubectl create -f nginx-service.yaml

查看创建的service

kubectl get svc

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.0.0.1 <none> 443/TCP 16d

nginx-service NodePort 10.0.0.119 <none> 80:35680/TCP 14s

在浏览器输入 nodeIP:nodePort 即可访问

http://192.168.80.11:35680

http://192.168.80.12:35680

第三章.详解k8s中的port端口

3.1.端口类型

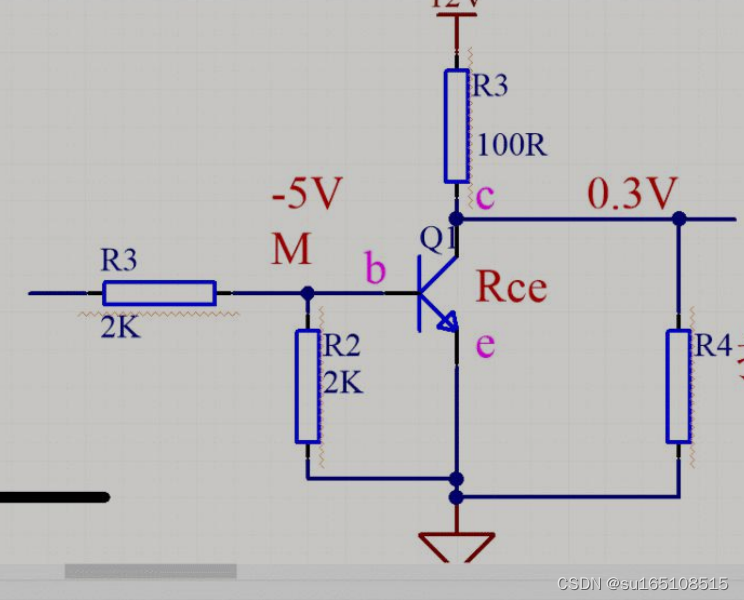

在Kubernetes中,端口的概念非常重要。Pod中的应用程序可能需要暴露一些端口来让其他Pod或外部应用程序访问。在Kubernetes中,端口主要分为两种类型,节点端口和集群内部端口。

1. 节点端口

节点端口(NodePort)允许外部流量通过节点直接访问Pod。使用这种方式后,外部流量将会通过节点的IP地址和指定的端口转发到相应的Pod。NodePort随机指定一个端口号,端口范围在30000-32767之间。可以通过指定NodePort的值来指定一个特定的节点端口。

2. 集群内部端口

集群内部端口暴露应用程序服务给其他Pod使用。通过定义端口并把它们暴露给其他Pod,可以方便地实现服务发现和内部路由功能。在Kubernetes中,有三种类型的内部端口:容器端口(Container Port)、名称化端口(Named Port)和端点端口(Endpoint Port)。

- 容器端口(Container Port):应用程序在容器内部暴露的端口号。

- 名称化端口(Named Port):在为抽Service中定义的端口,作象概念使用,并将请求转发到一个或多个容器端口。

- 端点端口(Endpoint Port):通过Service提供的端口,它将转发到一个或多个Pod的容器端口和IP地址。

注:

这些端口类型可用于不同的场景,可以根据需求来选择具体的端口类型。

在Kubernetes中定义端口时,通常需要指定两个属性:端口号和协议类型。端口号是一个整数,协议类型可以是TCP或UDP。

例如,定义TCP协议的8080端口可以写成:8080/TCP。通过这两个属性定义,Kubernetes能够正确接受和转发请求,从而使应用程序正常工作。

简单点说也可以理解为

●port

port 是 k8s 集群内部访问service的端口,即通过 clusterIP: port 可以从 Pod 所在的 Node 上访问到 service●nodePort

nodePort 是外部访问 k8s 集群中 service 的端口,通过 nodeIP: nodePort 可以从外部访问到某个 service。●targetPort

targetPort 是 Pod 的端口,从 port 或 nodePort 来的流量经过 kube-proxy 反向代理负载均衡转发到后端 Pod 的 targetPort 上,最后进入容器。●containerPort

containerPort 是 Pod 内部容器的端口,targetPort 映射到 containerPort。

3.2.陈述式yaml文件表示

/kubectl run --dry-run=client 打印相应的 API 对象而不执行创建

kubectl run nginx-test --image=nginx --port=80 --dry-run=client

kubectl create deployment nginx-deploy --image=nginx --port=80 --replicas=3 --dry-run=client

查看生成yaml格式

kubectl run nginx-test --image=nginx --port=80 --dry-run=client -o yaml

kubectl create deployment nginx-deploy --image=nginx --port=80 --replicas=3 --dry-run=client -o yaml

查看生成json格式

kubectl run nginx-test --image=nginx --port=80 --dry-run=client -o json

kubectl create deployment nginx-deploy --image=nginx --port=80 --replicas=3 --dry-run=client -o json

使用yaml格式导出生成模板,并进行修改以及删除一些不必要的参数

kubectl run nginx-test --image=nginx --port=80 --dry-run=client -o yaml > nginx-test.yaml

kubectl create deployment nginx-deploy --image=nginx --port=80 --replicas=3 --dry-run=client -o yaml > nginx-deploy.yaml

3.3.声明式yaml文件表示

vim nginx-test.yaml

apiVersion: v1

kind: Pod

metadata:

creationTimestamp: null #删除

labels:

run: nginx-test

name: nginx-test

spec:

containers:

- image: nginx

name: nginx-test

ports:

- containerPort: 80

resources: {} #删除

dnsPolicy: ClusterFirst

restartPolicy: Always

status: {} #删除

将现有的资源生成模板导出

kubectl get svc nginx-service -o yaml//保存到文件中

kubectl get svc nginx-service -o yaml > my-svc.yaml//查看字段帮助信息,可一层层的查看相关资源对象的帮助信息

kubectl explain deployments.spec.template.spec.containers

或

kubectl explain pods.spec.containers

3.4.小贴士

写yaml太累怎么办?

●用 --dry-run 命令生成

kubectl run my-deploy --image=nginx --dry-run=client -o yaml > my-deploy.yaml

用get命令导出

kubectl get svc nginx-service -o yaml > my-svc.yaml

或

kubectl edit svc nginx-service #复制配置,再粘贴到新文件

yaml文件的学习方法:

(1)多看别人(官方)写的,能读懂

(2)能照着现场的文件改着用

(3)遇到不懂的,善用kubectl explain ... 命令查

第四章.namespace 六大类型

• Mount(mnt): 隔离文件系统挂载点,该namespace有自己的挂载信息,即拥有独立的目录层次

总结:提供磁盘挂载点和文件系统的隔离能力• UTS: 隔离主机名和域名信息,该namepsace有自己的主机信息,包括主机名(hostname)、NIS domain name

总结:提供主机名或域名隔离能力• IPC: 隔离进程间通信,该namespace有自己的IPC,比如共享[内存]内存)、信号量等

总结:提供进程间通信隔离能力• PID: 隔离进程的 ID,该namespace有自己的进程号,使得namespace中的进程PID单独编号,比如可以PID=1

总结:提供进程隔离能力• Network(Net): 隔离网络资源,该namespace有自己的网络资源,包括[网络协议](网络协议)栈、网络设备、路由表、防火墙、端口等

总结:提供网络隔离能力• User: 隔离用户和用户组的 ID,该namespace有自己的用户权限管理机制(比如独立的UID/GID),使得namespace更安全总结:总结:提供用户隔离能力

第五章.Service yaml文件详解

apiVersion: v1

kind: Service

matadata: #元数据

name: string #service的名称

namespace: string #命名空间

labels: #自定义标签属性列表

- name: string

annotations: #自定义注解属性列表

- name: string

spec: #详细描述

selector: [] #label selector配置,将选择具有label标签的Pod作为管理

#范围

type: string #service的类型,指定service的访问方式,默认为

#clusterIp

clusterIP: string #虚拟服务地址

sessionAffinity: string #是否支持session

ports: #service需要暴露的端口列表

- name: string #端口名称

protocol: string #端口协议,支持TCP和UDP,默认TCP

port: int #服务监听的端口号

targetPort: int #需要转发到后端Pod的端口号

nodePort: int #当type = NodePort时,指定映射到物理机的端口号

status: #当spce.type=LoadBalancer时,设置外部负载均衡器的地址

loadBalancer: #外部负载均衡器

ingress: #外部负载均衡器

ip: string #外部负载均衡器的Ip地址值

hostname: string #外部负载均衡器的主机名

第六章.deployment.yaml文件详解

apiVersion: extensions/v1beta1 #接口版本

kind: Deployment #接口类型

metadata:

name: cango-demo #Deployment名称

namespace: cango-prd #命名空间

labels:

app: cango-demo #标签

spec:

replicas: 3

strategy:

rollingUpdate: ##由于replicas为3,则整个升级,pod个数在2-4个之间

maxSurge: 1 #滚动升级时会先启动1个pod

maxUnavailable: 1 #滚动升级时允许的最大Unavailable的pod个数

template:

metadata:

labels:

app: cango-demo #模板名称必填

sepc: #定义容器模板,该模板可以包含多个容器

containers:

- name: cango-demo #镜像名称

image: swr.cn-east-2.myhuaweicloud.com/cango-prd/cango-demo:0.0.1-SNAPSHOT #镜像地址

command: [ "/bin/sh","-c","cat /etc/config/path/to/special-key" ] #启动命令

args: #启动参数

- '-storage.local.retention=$(STORAGE_RETENTION)'

- '-storage.local.memory-chunks=$(STORAGE_MEMORY_CHUNKS)'

- '-config.file=/etc/prometheus/prometheus.yml'

- '-alertmanager.url=http://alertmanager:9093/alertmanager'

- '-web.external-url=$(EXTERNAL_URL)'

#如果command和args均没有写,那么用Docker默认的配置。

#如果command写了,但args没有写,那么Docker默认的配置会被忽略而且仅仅执行.yaml文件的command(不带任何参数的)。

#如果command没写,但args写了,那么Docker默认配置的ENTRYPOINT的命令行会被执行,但是调用的参数是.yaml中的args。

#如果如果command和args都写了,那么Docker默认的配置被忽略,使用.yaml的配置。

imagePullPolicy: IfNotPresent #如果不存在则拉取

livenessProbe: #表示container是否处于live状态。如果LivenessProbe失败,LivenessProbe将会通知kubelet对应的container不健康了。随后kubelet将kill掉container,并根据RestarPolicy进行进一步的操作。默认情况下LivenessProbe在第一次检测之前初始化值为Success,如果container没有提供LivenessProbe,则也认为是Success;

httpGet:

path: /health #如果没有心跳检测接口就为/

port: 8080

scheme: HTTP

initialDelaySeconds: 60 ##启动后延时多久开始运行检测

timeoutSeconds: 5

successThreshold: 1

failureThreshold: 5

readinessProbe:

httpGet:

path: /health #如果没有心跳检测接口就为/

port: 8080

scheme: HTTP

initialDelaySeconds: 30 ##启动后延时多久开始运行检测

timeoutSeconds: 5

successThreshold: 1

failureThreshold: 5

resources: ##CPU内存限制

requests:

cpu: 2

memory: 2048Mi

limits:

cpu: 2

memory: 2048Mi

env: ##通过环境变量的方式,直接传递pod=自定义Linux OS环境变量

- name: LOCAL_KEY #本地Key

value: value

- name: CONFIG_MAP_KEY #局策略可使用configMap的配置Key

valueFrom:

configMapKeyRef:

name: special-config #configmap中找到name为special-config

key: special.type #找到name为special-config里data下的key

ports:

- name: http

containerPort: 8080 #对service暴露端口

volumeMounts: #挂载volumes中定义的磁盘

- name: log-cache

mount: /tmp/log

- name: sdb #普通用法,该卷跟随容器销毁,挂载一个目录

mountPath: /data/media

- name: nfs-client-root #直接挂载硬盘方法,如挂载下面的nfs目录到/mnt/nfs

mountPath: /mnt/nfs

- name: example-volume-config #高级用法第1种,将ConfigMap的log-script,backup-script分别挂载到/etc/config目录下的一个相对路径path/to/...下,如果存在同名文件,直接覆盖。

mountPath: /etc/config

- name: rbd-pvc #高级用法第2中,挂载PVC(PresistentVolumeClaim)

#使用volume将ConfigMap作为文件或目录直接挂载,其中每一个key-value键值对都会生成一个文件,key为文件名,value为内容,

volumes: # 定义磁盘给上面volumeMounts挂载

- name: log-cache

emptyDir: {}

- name: sdb #挂载宿主机上面的目录

hostPath:

path: /any/path/it/will/be/replaced

- name: example-volume-config # 供ConfigMap文件内容到指定路径使用

configMap:

name: example-volume-config #ConfigMap中名称

items:

- key: log-script #ConfigMap中的Key

path: path/to/log-script #指定目录下的一个相对路径path/to/log-script

- key: backup-script #ConfigMap中的Key

path: path/to/backup-script #指定目录下的一个相对路径path/to/backup-script

- name: nfs-client-root #供挂载NFS存储类型

nfs:

server: 10.42.0.55 #NFS服务器地址

path: /opt/public #showmount -e 看一下路径

- name: rbd-pvc #挂载PVC磁盘

persistentVolumeClaim:

claimName: rbd-pvc1 #挂载已经申请的pvc磁盘

第七章.Pod yaml文件详解

apiVersion: v1 #必选,版本号,例如v1

kind: Pod #必选,Pod

metadata: #必选,元数据

name: string #必选,Pod名称

namespace: string #必选,Pod所属的命名空间

labels: #自定义标签

- name: string #自定义标签名字

annotations: #自定义注释列表

- name: string

spec: #必选,Pod中容器的详细定义

containers: #必选,Pod中容器列表

- name: string #必选,容器名称

image: string #必选,容器的镜像名称

imagePullPolicy: [Always | Never | IfNotPresent] #获取镜像的策略:Alawys表示总是下载镜像,IfnotPresent表示优先使用本地镜像,否则下载镜像,Nerver表示仅使用本地镜像

command: [string] #容器的启动命令列表,如不指定,使用打包时使用的启动命令

args: [string] #容器的启动命令参数列表

workingDir: string #容器的工作目录

volumeMounts: #挂载到容器内部的存储卷配置

- name: string #引用pod定义的共享存储卷的名称,需用volumes[]部分定义的的卷名

mountPath: string #存储卷在容器内mount的绝对路径,应少于512字符

readOnly: boolean #是否为只读模式

ports: #需要暴露的端口库号列表

- name: string #端口号名称

containerPort: int #容器需要监听的端口号

hostPort: int #容器所在主机需要监听的端口号,默认与Container相同

protocol: string #端口协议,支持TCP和UDP,默认TCP

env: #容器运行前需设置的环境变量列表

- name: string #环境变量名称

value: string #环境变量的值

resources: #资源限制和请求的设置

limits: #资源限制的设置

cpu: string #Cpu的限制,单位为core数,将用于docker run --cpu-shares参数

memory: string #内存限制,单位可以为Mib/Gib,将用于docker run --memory参数

requests: #资源请求的设置

cpu: string #Cpu请求,容器启动的初始可用数量

memory: string #内存清楚,容器启动的初始可用数量

livenessProbe: #对Pod内个容器健康检查的设置,当探测无响应几次后将自动重启该容器,检查方法有exec、httpGet和tcpSocket,对一个容器只需设置其中一种方法即可

exec: #对Pod容器内检查方式设置为exec方式

command: [string] #exec方式需要制定的命令或脚本

httpGet: #对Pod内个容器健康检查方法设置为HttpGet,需要制定Path、port

path: string

port: number

host: string

scheme: string

HttpHeaders:

- name: string

value: string

tcpSocket: #对Pod内个容器健康检查方式设置为tcpSocket方式

port: number

initialDelaySeconds: 0 #容器启动完成后首次探测的时间,单位为秒

timeoutSeconds: 0 #对容器健康检查探测等待响应的超时时间,单位秒,默认1秒

periodSeconds: 0 #对容器监控检查的定期探测时间设置,单位秒,默认10秒一次

successThreshold: 0

failureThreshold: 0

securityContext:

privileged:false

restartPolicy: [Always | Never | OnFailure] #Pod的重启策略,Always表示一旦不管以何种方式终止运行,kubelet都将重启,OnFailure表示只有Pod以非0退出码退出才重启,Nerver表示不再重启该Pod

nodeSelector: obeject #设置NodeSelector表示将该Pod调度到包含这个label的node上,以key:value的格式指定

imagePullSecrets: #Pull镜像时使用的secret名称,以key:secretkey格式指定

- name: string

hostNetwork:false #是否使用主机网络模式,默认为false,如果设置为true,表示使用宿主机网络

volumes: #在该pod上定义共享存储卷列表

- name: string #共享存储卷名称 (volumes类型有很多种)

emptyDir: {} #类型为emtyDir的存储卷,与Pod同生命周期的一个临时目录。为空值

hostPath: string #类型为hostPath的存储卷,表示挂载Pod所在宿主机的目录

path: string #Pod所在宿主机的目录,将被用于同期中mount的目录

secret: #类型为secret的存储卷,挂载集群与定义的secre对象到容器内部

scretname: string

items:

- key: string

path: string

configMap: #类型为configMap的存储卷,挂载预定义的configMap对象到容器内部

name: string

items:

- key: string