引言

最近面试过程中,无意中跟候选人聊到了JWT相关的东西,也就联想到我自己关于JWT落地过的那些项目。

关于JWT,可以说是分布式系统下的一个利器,我在我的很多项目实践中,认证系统的第一选择都是JWT。它的优势会让你欲罢不能,就像你领优惠券一样。

大家回忆一下一个场景,如果你和你的女朋友想吃某江家的烤鱼了,你会怎么做呢?

传统的时代,我想场景是这样的:我们走进一家某江家餐厅,会被服务员引导一个桌子,然后我们开始点餐,服务原会记录我们点餐信息,然后在送到后厨去。这个过程中,那个餐桌就相当于session,而我们的点餐信息回记录到这个session之中,然后送到后厨。这个是一个典型的基于session的认证过程。但我们也发现了它的弊端,就是基于session的这种认证,对服务器强依赖,而且信息都是存储在服务器之上,灵活性和扩展性大大降低。

而互联网时代,大众点评、美团、饿了么给了我们另一个选择,我们可能第一时间会在这些平台上搜索江边城外的优惠券,这个优惠券中可能会描述着两人实惠套餐明细。这张优惠券就是我们的 JWT,我们可以在任何一家有参与优惠活动的餐厅使用这张优惠券,而不必被限制在同一家餐厅。同时这张优惠券中直接记录了我们的点餐明细,等我们到了餐厅,只需要将优惠券二维码告知服务员,服务员就会给我们端上我们想要的食物。

好了,以上只是一个小例子,其实只是想说明一下JWT相较于传统的基于session的认证框架的优势。

JWT 的优势在于它可以跨域、跨服务器使用,而 Session 则只能在本域名下使用。而且,JWT 不需要在服务端保存用户的信息,只需要在客户端保存即可,这减轻了服务端的负担。 这一点在分布式架构下优势还是很明显的。

什么是JWT

说了这么多,如何定义JWT呢?

JWT(JSON Web Token)是一种用于在网络应用中进行身份验证的开放标准(RFC7519)。它可以安全地在用户和服务器之间传输信息,因为它使用数字签名来验证数据的完整性和真实性。

JWT包含三个部分:头部、载荷和签名。头部包含算法和类型信息,载荷包含用户的信息,签名用于验证数据的完整性和真实性。

额外说一下poload,也就是负荷部分,这块是jwt的核心模块,它内部包括一些声明(claims)。声明由三个类型组成:

Registered Claims:这是预定义的声明名称,主要包括以下几种:

- iss:Token 发行者

- sub:Token 主题

- aud:Token的受众

- exp:Token 过期时间

- iat:Token发行时间

- jti:Token唯一标识符

Public Claims:公共声明是自己定义的声明名称,以避免冲突。

Private Claims:私有声明与公共声明类似,不同之处在于它是用于在双方之间共享信息的。

当用户登录时,服务器将生成一个JWT,并将其作为响应返回给客户端。客户端将在后续的请求中发送此JWT。服务器将使用相同的密钥验证JWT的签名,并从载荷中获取用户信息。如果签名验证通过并且用户信息有效,则服务器将允许请求继续进行。

JWT优点

JWT优点如果我们系统的总结一下, 如下:

- 跨语言和平台:JWT是基于JSON标准的,因此可以在不同的编程语言和平台之间进行交换和使用。无状态:由于JWT包含所有必要的信息,服务器不需要在每个请求中存储任何会话数据,因此可以轻松地进行负载均衡。

- 安全性:JWT使用数字签名来验证数据的完整性和真实性,因此可以防止数据被篡改或伪造。

- 可扩展性:JWT可以包含任何用户信息,因此可以轻松地扩展到其他应用程序中。

- 一个基于JWT认证的方案

我将举一个我实际业务落地的一个例子。

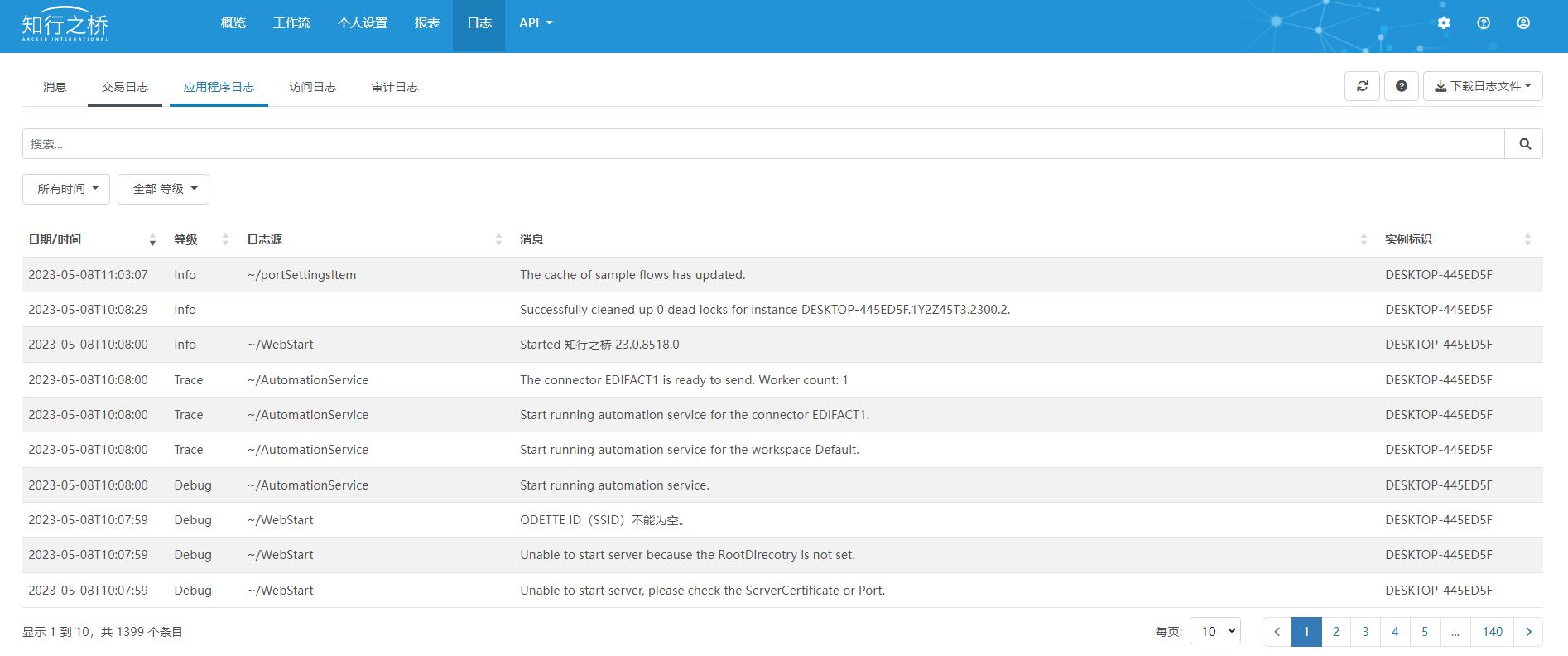

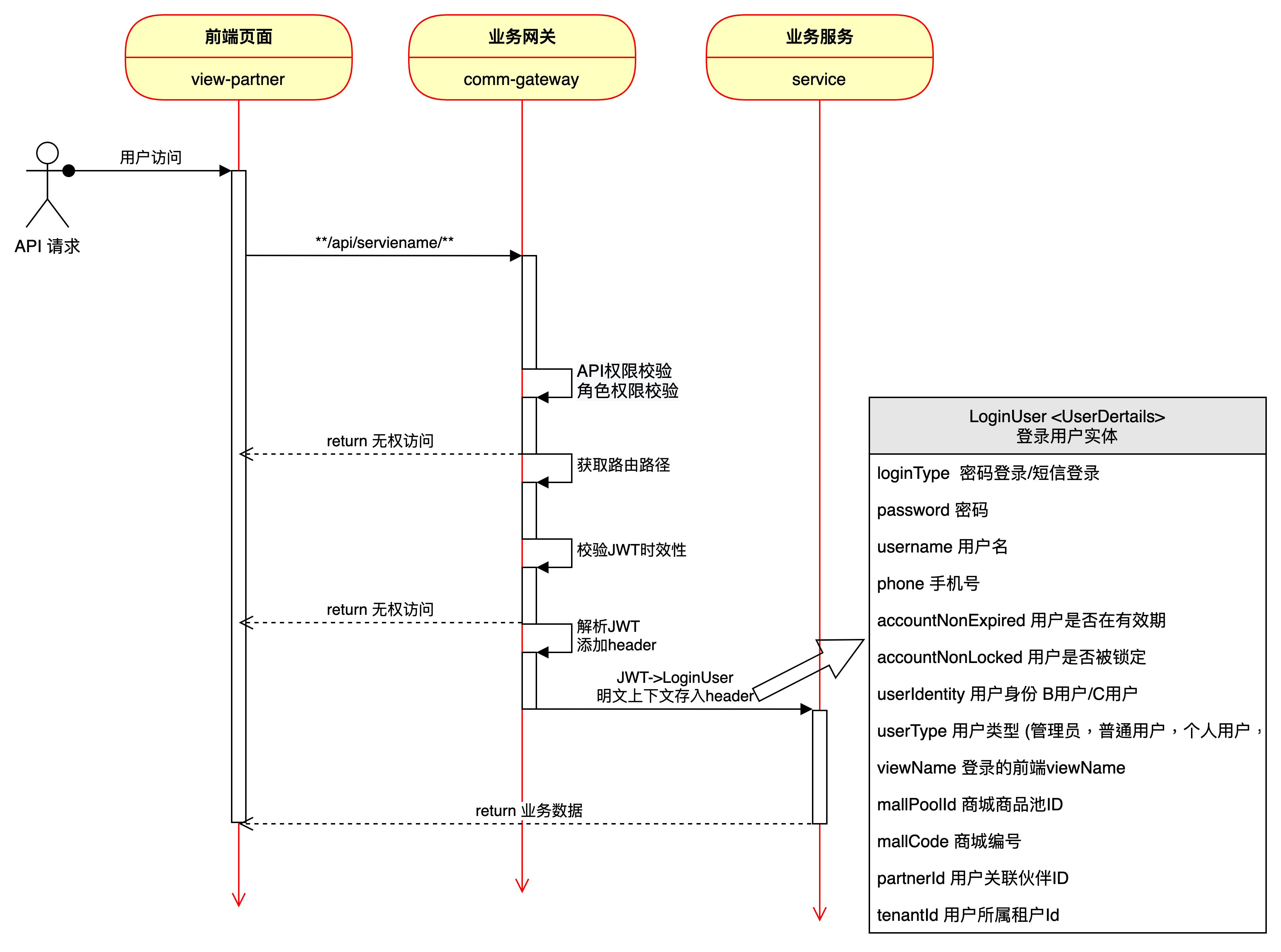

我的业务场景中一般都会有一个业务网关,该网关的核心功能就是鉴权和上线文转换。用户请求会将JWT字符串存与header之中,然后到网关后进行JWT解析,解析后的上下文信息,会转变成明文K-V的方式在此存于header之中,供系统内部各个微服务之间互相调用时提供明文上下文信息。具体时序图如下:

基于Spring security的JWT实践

JWT原理很简单,当然,你可以完全自己实现JWT的全流程,但是,实际中,我们一般不需要这么干,因为有很多成熟和好用的轮子提供给我们,而且封装性和安全性也远比自己匆忙的封装一个简单的JWT来的高。

如果是基于学习JWT,我是建议大家自己手写一个demo的,但是如果重实践的角度触发,我们完全可以使用Spring Security提供的JWT组件,来高效快速的实现一个稳定性和安全性都非常高的JWT认证框架。

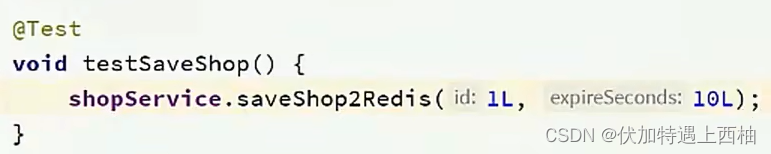

以下是我基于我的业务实际情况,根据保密性要求,简化了的JWT实践代码。也算是抛砖引玉,希望可以给大家在业务场景中运用JWT做一个参考。

maven依赖

首先,我们需要添加以下依赖到pom.xml文件中:

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>

JWT工具类封装

然后,我们可以创建一个JwtTokenUtil类来生成和验证JWT令牌:

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.stereotype.Component;

import java.util.Date;

import java.util.HashMap;

import java.util.Map;

import java.util.function.Function;

@Component

public class JwtTokenUtil {

private static final long JWT_TOKEN_VALIDITY = 5 * 60 * 60;

@Value("${jwt.secret}")

private String secret;

public String generateToken(UserDetails userDetails) {

Map<String, Object> claims = newHashMap <>();

return createToken(claims, userDetails.getUsername());

}

private String createToken(Map<String, Object> claims, String subject) {

Date now = new Date();

Date expiration = new Date(now.getTime() + JWT_TOKEN_VALIDITY * 1000);

return Jwts.builder()

.setClaims(claims)

.setSubject(subject)

.setIssuedAt(now)

.setExpiration(expiration)

.signWith(SignatureAlgorithm.HS256, secret)

.compact();

}

public boolean validateToken(String token, UserDetails userDetails) {

final String username = extractUsername(token);

return (username.equals(userDetails.getUsername()) && !isTokenExpired(token));

}

private boolean isTokenExpired(String token) {

return extractExpiration(token).before(new Date());

}

public String extractUsername(String token) {

return extractClaim(token, Claims::getSubject);

}

public Date extractExpiration(String token) {

return extractClaim(token, Claims::getExpiration);

}

private <T> T extractClaim(String token, Function<Claims, T> claimsResolver) {

final Claims claims = extractAllClaims(token);

return claimsResolver.apply(claims);

}

private Claims extractAllClaims(String token) {

return Jwts.parser().setSigningKey(secret).parseClaimsJws(token).getBody();

}

}

在这个实现中,我们使用了jjwt库来创建和解析JWT令牌。我们定义了以下方法:

- generateToken:生成JWT令牌。

- createToken:创建JWT令牌。

- validateToken:验证JWT令牌是否有效。

- isTokenExpired:检查JWT令牌是否过期。

- extractUsername:从JWT令牌中提取用户名。

- extractExpiration:从JWT令牌中提取过期时间。

- extractClaim:从JWT令牌中提取指定的声明。

- extractAllClaims:从JWT令牌中提取所有声明。

UserDetailsService类定义

接下来,我们可以创建一个自定义的UserDetailsService,用于验证用户登录信息:

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.userdetails.User;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.stereotype.Service;

@Service

public class JwtUserDetailsService implements UserDetailsService {

@Autowired

private UserRepository userRepository;

@Override

public UserDetails loadUserByUsername(String username)

throws UsernameNotFoundException {

UserEntity user = userRepository.findByUsername(username);

if (user == null) {

throw new UsernameNotFoundException("User not found with username: " + username);

}

return new User(user.getUsername(), user.getPassword(),

new ArrayList<>());

}

}

在这个实现中,我们使用了UserRepository来检索用户信息。我们实现了UserDetailsService接口,并覆盖了loadUserByUsername方法,以便验证用户登录信息。

JwtAuthenticationFilter定义

接下来,我们可以创建一个JwtAuthenticationFilter类,用于拦截登录请求并生成JWT令牌:

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.authentication.UsernamePasswordAuthenticationToken;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.AuthenticationException;

import org.springframework.security.web.authentication.UsernamePasswordAuthenticationFilter;

import javax.servlet.FilterChain;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.util.Collections;

import java.util.Date;

public class JwtAuthenticationFilter extends UsernamePasswordAuthenticationFilter {

private final AuthenticationManager authenticationManager;

private final JwtTokenUtil jwtTokenUtil;

public JwtAuthenticationFilter(AuthenticationManager authenticationManager, JwtTokenUtil jwtTokenUtil) {

this.authenticationManager = authenticationManager;

this.jwtTokenUtil = jwtTokenUtil;

}

@Override

public Authentication attemptAuthentication(HttpServletRequest request, HttpServletResponse response) throws AuthenticationException {

try {

LoginRequest loginRequest = new ObjectMapper().readValue(request.getInputStr eam(), LoginRequest.class);

return authenticationManager.authenticate(

new UsernamePasswordAuthenticationToken(loginRequest.getUsername(), loginRequest.getPassword(), Collections.emptyList())

);

} catch (IOException e) {

throw new RuntimeException(e);

}

}

@Override

protected void successfulAuthentication(HttpServletRequest request, HttpServletResponse response, FilterChain chain, Authentication authResult)throwsIOException,ServletException {

UserDetails userDetails = (UserDetails) authResult.getPrincipal();

String token = jwtTokenUtil.generateToken(userDetails);

response.addHeader("Authorization", "Bearer " + token);

}

private static class LoginRequest {

private String username;

private String password;

public String getUsername() {

return username;

}

public void setUsername(String username) {

this.username = username;

}

public String getPassword() {

return password;

}

public void setPassword(String password) {

this.password = password;

}

}

}

在这个实现中,我们继承了

UsernamePasswordAuthenticationFilter类,并覆盖了attemptAuthentication和successfulAuthentication方法,以便在登录成功时生成JWT令牌并将其添加到HTTP响应头中。

Spring Security配置类

最后,我们可以创建一个Spring Security配置类,以便配置验证和授权规则:

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.config.annotation.authentication.builders.AuthenticationManagerBuilder;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.config.http.SessionCreationPolicy;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.security.crypto.password.PasswordEncoder;

import org.springframework.security.web.authentication.UsernamePasswordAuthenticationFilter;

@Configuration

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class SecurityConfig extends WebSecurityConfigurerAdapter {

@Autowired

private JwtUserDetailsService jwtUserDetailsService;

@Autowired

private JwtAuthenticationEntryPoint jwtAuthenticationEntryPoint;

@Autowired

private JwtTokenUtil jwtTokenUtil;

@Override

protected void configure(HttpSecurity http) throws Exception {

http.csrf().disable()

.authorizeRequests().antMatchers("/authenticate").permitAll()

.anyRequest().authenticated().and()

.exceptionHandling().authenticationEntryPoint(jwtAuthenticationEntryPoint).and()

.sessionManagement().sessionCreationPolicy(SessionCreationPolicy.STATELESS);

http.addFilterBefore(newJwtAuthenticationFilter(authenticationManager(), jwtTokenUtil), UsernamePasswordAuthenticationFilter.class);

}

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(jwtUserDetailsService).passwordEncoder(passwordEncoder());

}

@Override

@Bean

public AuthenticationManager authenticationManagerBean() throws Exception {

return super.authenticationManagerBean();

}

@Bean

public PasswordEncoder passwordEncoder() {

return new BCryptPasswordEncoder();

}

}

在这个实现中,我们使用JwtUserDetailsService来验证用户登录信息,并使用

JwtAuthenticationEntryPoint来处理验证错误。

我们还配置了JwtAuthenticationFilter来生成JWT令牌,并将其添加到HTTP响应头中。我们还定义了一个PasswordEncoderbean,用于加密用户密码。

调试接口验证

现在,我们可以向/authenticate端点发送POST请求,以验证用户登录信息并生成JWT令牌。例如:

bash

curl -X POST \

http://localhost:8080/authenticate \

-H 'Content-Type: application/json'\

-d '{

"username": "user",

"password": "password"

}'

如果登录信息验证成功,将返回一个带有JWT令牌的HTTP响应头。我们可以使用这个令牌来访问需要授权的端点。例如:

bash

curl -X GET \

http://localhost:8080/hello \

-H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJzdWIiOiJ1c2VyIiwiaWF0IjoxNjI0MDM2NzA4LCJleHAiOjE2MjQwMzc1MDh9.9fZS7jPp0NzB0JyOo4y4jO4x3s3KjV7yW1nLzV7cO_c'

在这个示例中,我们向/hello端点发送GET请求,并在HTTP头中添加JWT令牌。如果令牌有效并且用户有权访问该端点,则返回一个成功的HTTP响应。

总结

JWT是一种简单、安全和可扩展的身份验证机制,适用于各种应用程序和场景。它可以减少服务器的负担,提高应用程序的安全性,并且可以轻松地扩展到其他应用程序中。

但是JWT也有一定的缺点,比如他的payload模块并没有明确说明一定要加密传输,所以当你没有额外做一些安全性措施的情况下,jwt一旦被别人截获,很容易泄漏用户信息。所以,如果要增加JWT的在实际项目中的安全性,安全加固措施必不可少,包括加密方式,秘钥的保存,JWT的过期策略等等。

当然实际中的认证鉴权框架不止有JWT,JWT只是解决了用户上下文传输的问题。实际项目中经常是JWT结合其他认证系统一同使用,比如OAuth2.0。这里篇幅有限,就不展开。以后有机会再单独写一篇关于OAuth2.0认证架构的文章。

作者:京东物流 赵勇萍

内容来源:京东云开发者社区