几十年前刚有小型电脑的时候,产生了一个由程序专家和部分网络名人所组成的文化社群。该社群的成员创造出了hacker这个词,也就是人们常说的“黑客”。这些黑客们建立了后来的Internet,以及发明了电脑的操作系统。

如果有人对这种文化做出了贡献,并且得到了社群的认可,其他成员就会尊称其为“黑客”,带有一种同道中人的意味。事实上有些人在网络上进行着四处破坏的活动,并自称为黑客,然而这些人并不算黑客,充其量就是“骇客”而已,真正的黑客一直以建设为己任。

那么,在当今这个时代里,究竟要怎么样才能成为黑客呢?

从零开始成为一名黑客最首要的事情

首先大家要区分自己对未来的定位,如果是想当一名骇客,那只需要自学一些技术,然后去网上搞搞破坏,再坐上几次监狱,恐怕就差不多了。但要成为一名黑客,则不应持有这种态度。

所以从零开始当黑客,最首要的是保持一个正确的态度,编程都是其次。黑客以建设事物为己任,崇尚自由以及双向的帮助。要得到“黑客”这一名号,首先你所做的行为就要符合这种态度才行。

那么黑客要具备什么能力?

1.学习基本的编程

编程是黑客的基本技能,会一门编程语言是肯定的,而且要多少了解它的高级特性。比如你从C和C++起步就非常好。但C是相当大以及相当复杂的一门语言,标准多、编译器版本也多,学习成本也非常高,幸好目前世界上最通用的服务器类Unix操作系统都是用C语言写出来的,所以你可以先关注操作系统底层,多看内核文档,看底层代码,看懂以后再看看通过了解它的特性后,我能做些什么非常规操作,这就是一般黑客的作案手段了。

而这些只是第一步,掌握几门语言还不能达到黑客的技术水平,程序员都不够。要做其他类的编程还要网络基本的操作系统等等,精通网络管理,才能更深入的向下面学习和发展,有良好的态度,知道自己该干什么,下面要干什么,要学习汇编语言,等各种高深的语言,编程等,做一个资深级的黑客就要好几年,更何况一个顶级的大师级的,到时候工作效率能提高很多。

2.学会使用并运行Unix

虽然还有其他很多操作系统,但二进制形式是一切的起点。除此外,如今的黑客文化很大程度上是依靠Unix为中心的,刚刚说过,世界上最通用的服务器类Unix操作系统就是用C语言写出来的,不了解Unix将无法成为真正的Internet黑客。所以你不学习好C语言肯定也是一大损失。当然你可以同时安装Linux及Windows在同一台电脑上对比使用。阅读它的源代码,并尝试修改,也许会感到其乐无穷。

3.学会使用Web和写HTML

黑客所构建的框架,大多在看不见的地方默默发挥作用,就比如帮助办公室或工厂完成运转。只不过Web是个意外,这个黑客的“玩具”在雷厉风行地改变着世界。不过谁都会使用浏览器,所以你还要会写HTML才行,HTML会教会你一些思考习惯,让你更好的编程,所以先起步做一个主页吧。而要想主页具有价值,就要靠你自己丰富它的内容了。

最后作为计算机小白的话,又该如何下手?

首先,还是搞懂计算机原理,要完成这部分内容,可以有很多开始的点。可以从手边的电脑开始搞起,当然也可以买一本编程语言类的书自学也行。其次,如果已经可以用一门语言自行编程了,那计算机原理就差不多了,就可以触碰所谓的“网络协议”了。

当前两步都完成了,就是学习黑客基础的时候了。这些内容有大量前辈留下的书对照,他们系统性的认知以及框架,都会很快引领你进入一个全新的思维模式。希望你最后成为的是“黑客”,而不是“骇客”。

网安&黑客学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

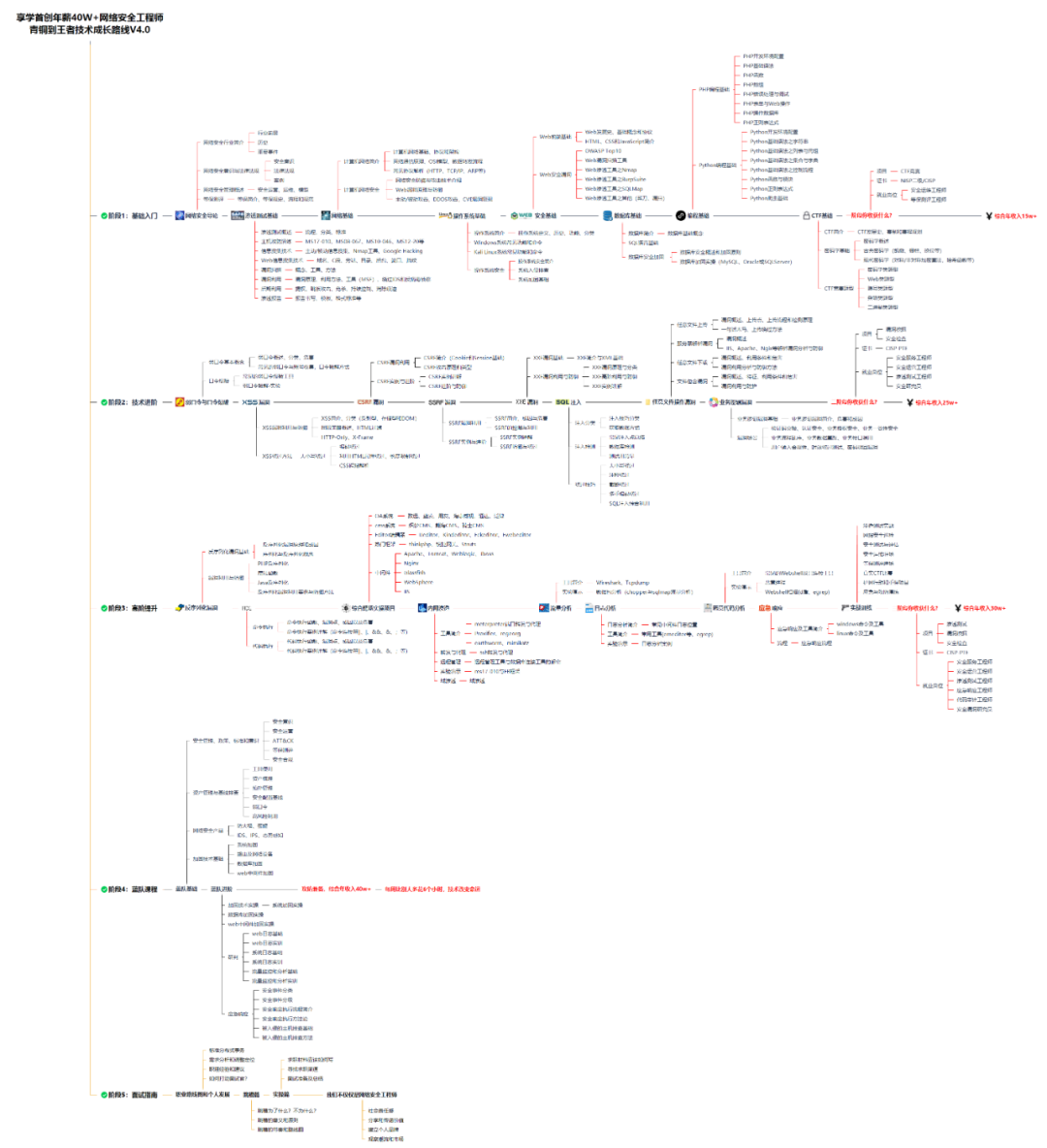

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果需要可以点击链接免费领取或者滑到最后扫描二v码

👉[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享](安全链接,放心点击)

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料,朋友们如果需要可以点击链接免费领取或者扫描下方二v码

👉[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享](安全链接,放心点击)

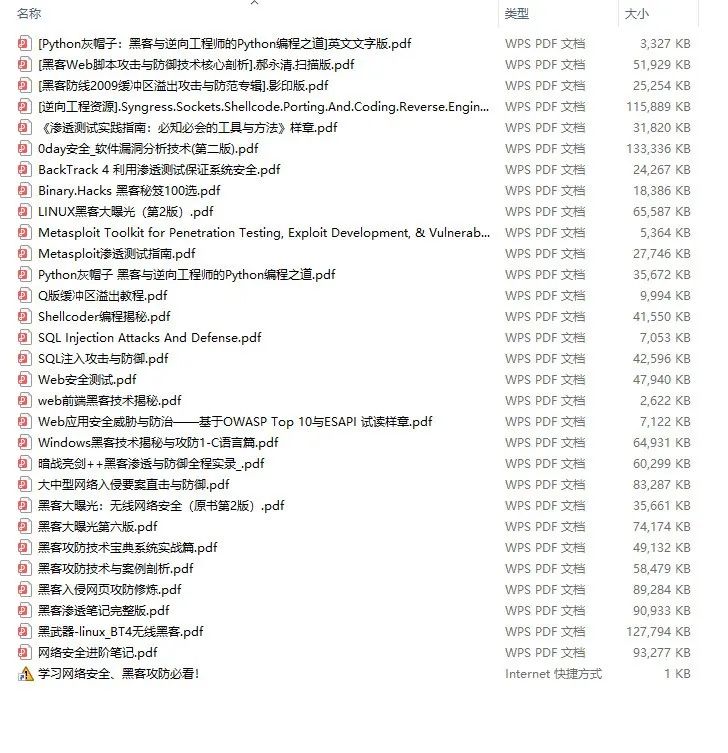

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

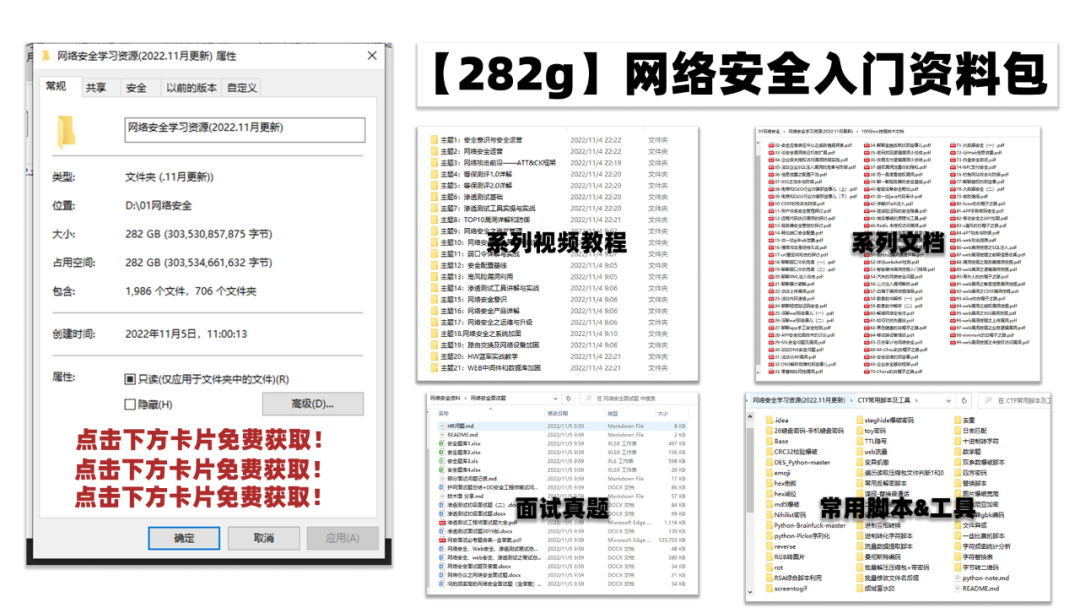

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

👉[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享](安全链接,放心点击)