怎么在照片上添加logo?现在是全面自媒体的时代,很多旅行博主或者摄影爱好者喜欢将自己拍摄的照片发布到各大平台上,分享自己的摄影作品,不过互联网属于一个开放平台,所以盗取照片的事情时有发生,很多不法分子将别人的照片盗取成为自己的原创作品,这严重影响了照片原作者的合法权益。所以我们每个人都应该提高防范意识,解决照片被盗取的办法其实也非常的简单,那就是在照片上添加自己的专属logo,其实也就是常说的水印,水印的防范效果是非常强大的,那么我们你知道怎么照片添加logo吗?

如果你还是一个图片处理小白,这个操作对你来说可能会比较的困难,如果你今天正好被这个难题所困难,那么请不要担心,今天小编在这里将分享几个比较简单的方法,可以快速的帮助我们在照片上添加logo,下面是详细的几个方法介绍,请仔细阅读哦~~~

方法一,使用“优速水印工厂”来完成

这是一个比较专业的水印添加工具,我们可以利用它来帮助我们给照片添加logo的操作,而且可以批量处理哦,下面请看详细的操作步骤吧。

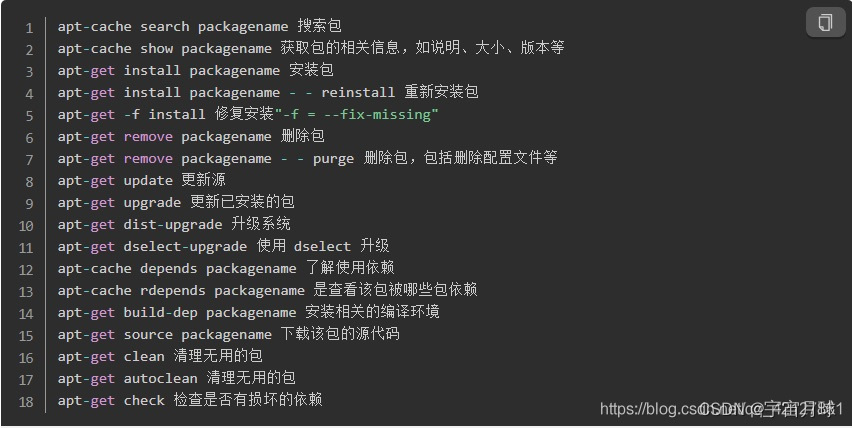

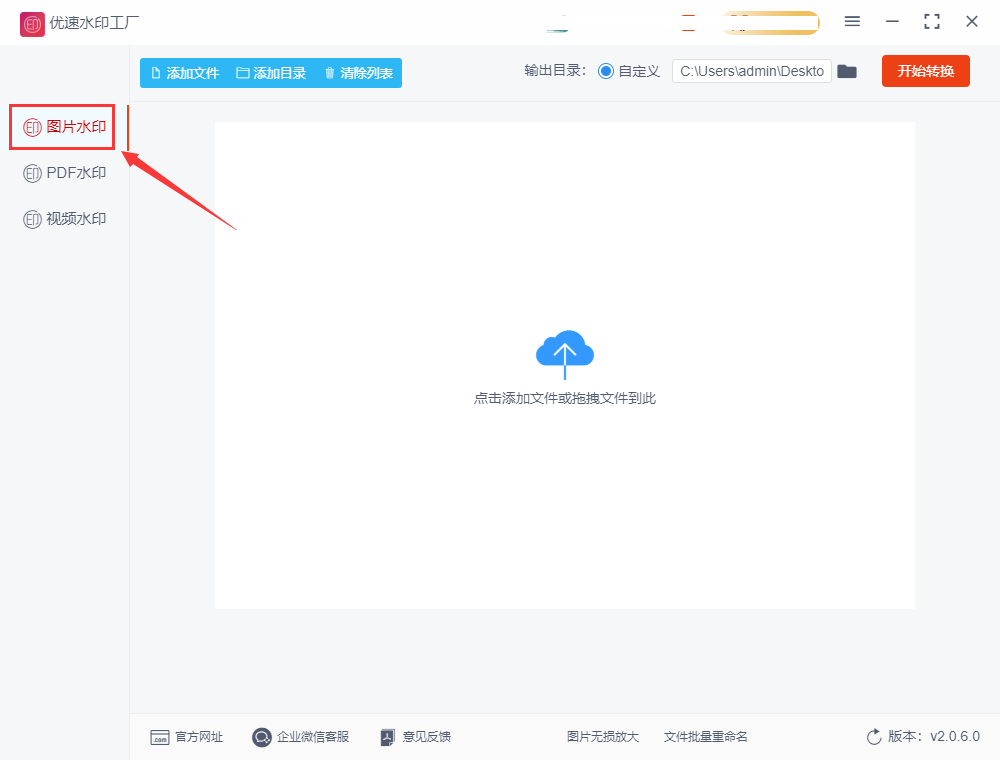

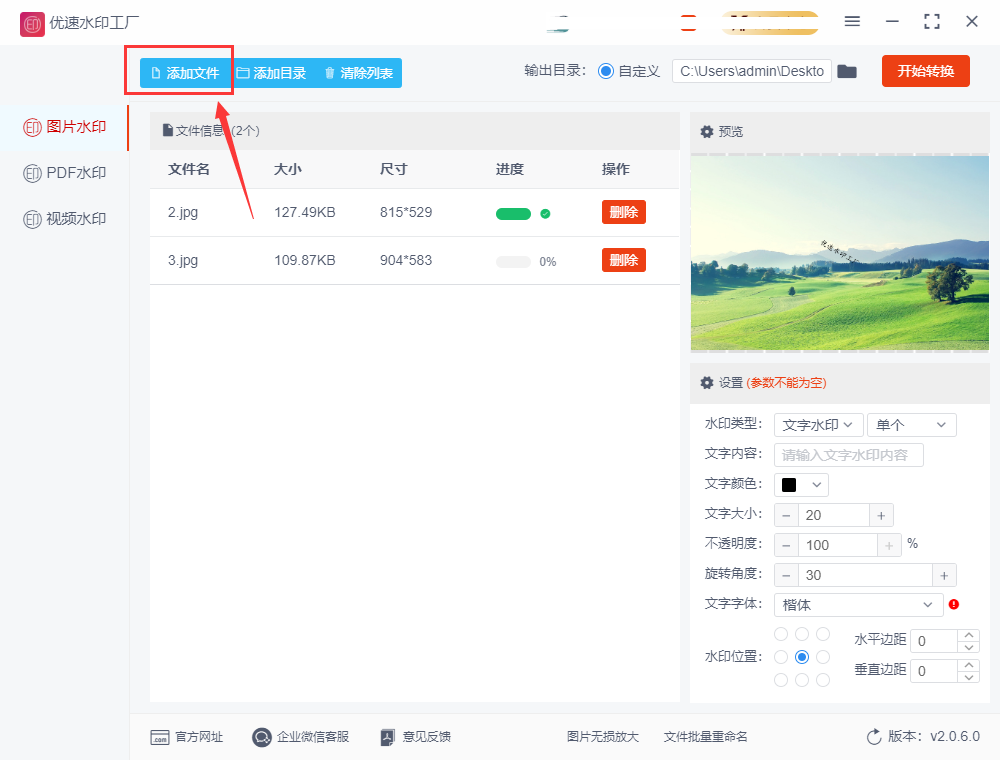

步骤1,在电脑上安装好“优速水印工厂”软件后直接打开使用,左边有三个功能,我们点击里面的【图片水印】功能选项。

步骤2,点击【添加文件】蓝色按钮或者点击软件中间的空白位置,将需要加logo的照片导入到软件中,你可以导入多张照片一起处理,省得一个一个的操作。

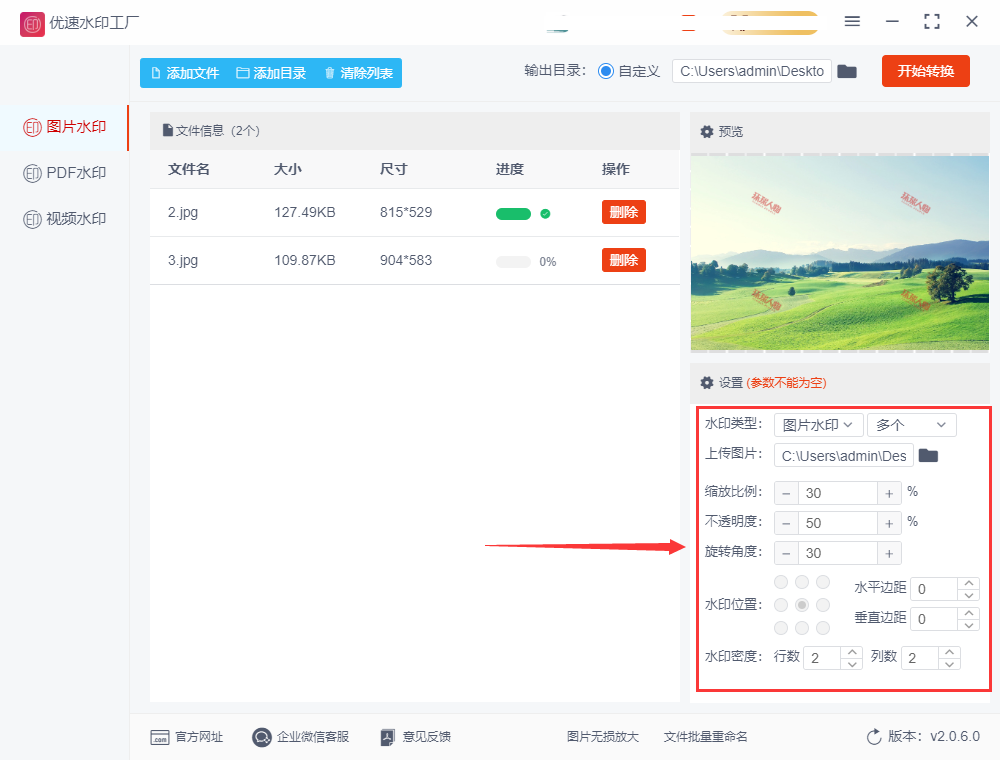

步骤3,水印类型右边选择“图片水印”(可以是单个或者多个);然后下一行上传logo;然后设置logo的缩放比例、不透明度、旋转角度、位置、水印密度等。如果你想知道设置的效果,就点击上面的预览图放大进行检查。

步骤4,点击【开始转换】按钮,怎样就启动软件程序了,等logo添加完成后软件会自动打开输出文件夹,方便我们查看图片。

步骤5,从下图可以看到。我们成功在照片上添加了logo,logo排列整齐规范,效果挺不错的。

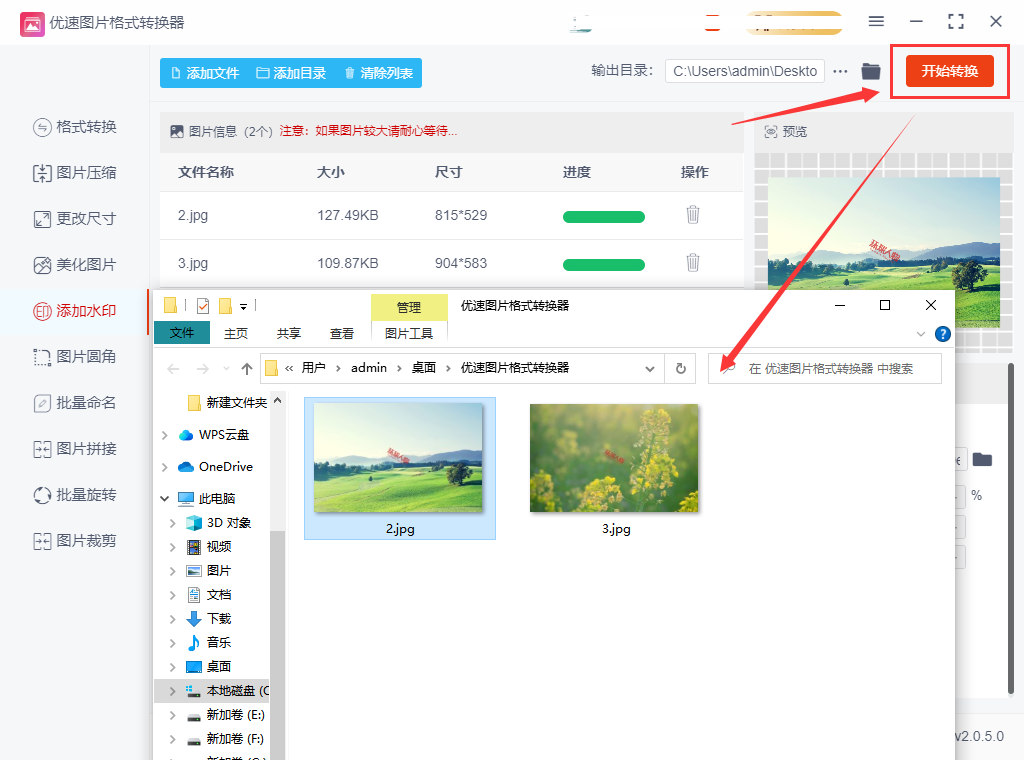

方法二,使用优速图片格式转换器进行添加

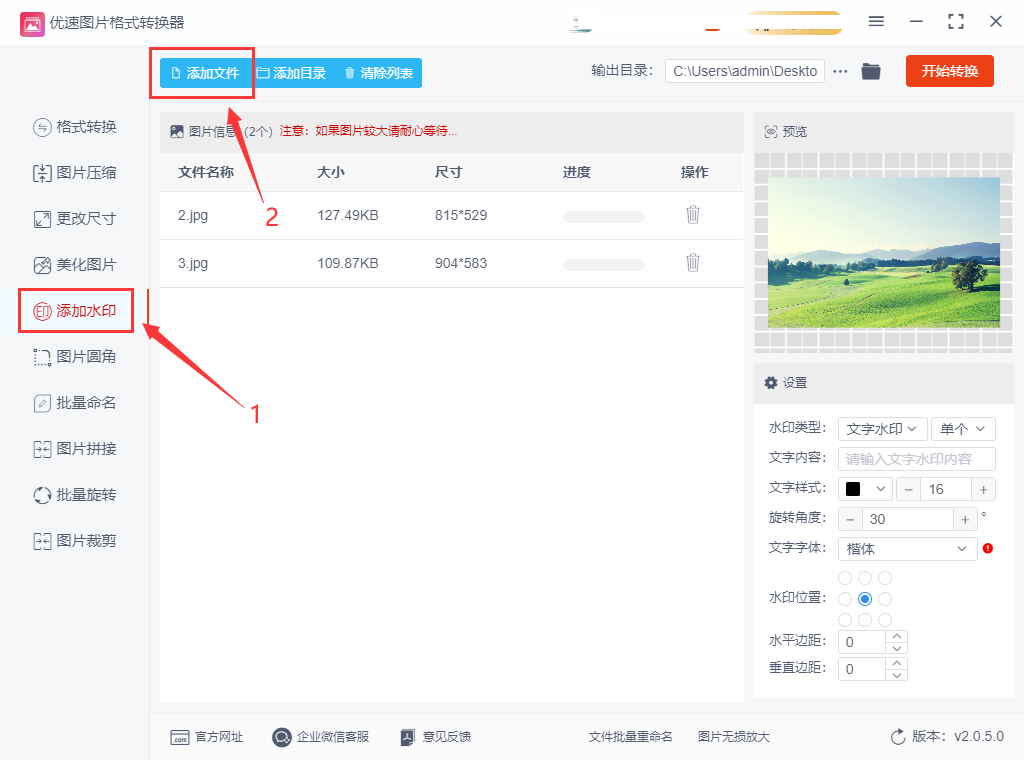

第1步,在电脑上安装好“优速图片格式转换器”后打开使用,点击左侧列表里的【图片水印】功能选项。然后点击【添加文件】按钮,将照片添加到软件中,也可以直接用鼠标将照片拖入软件。

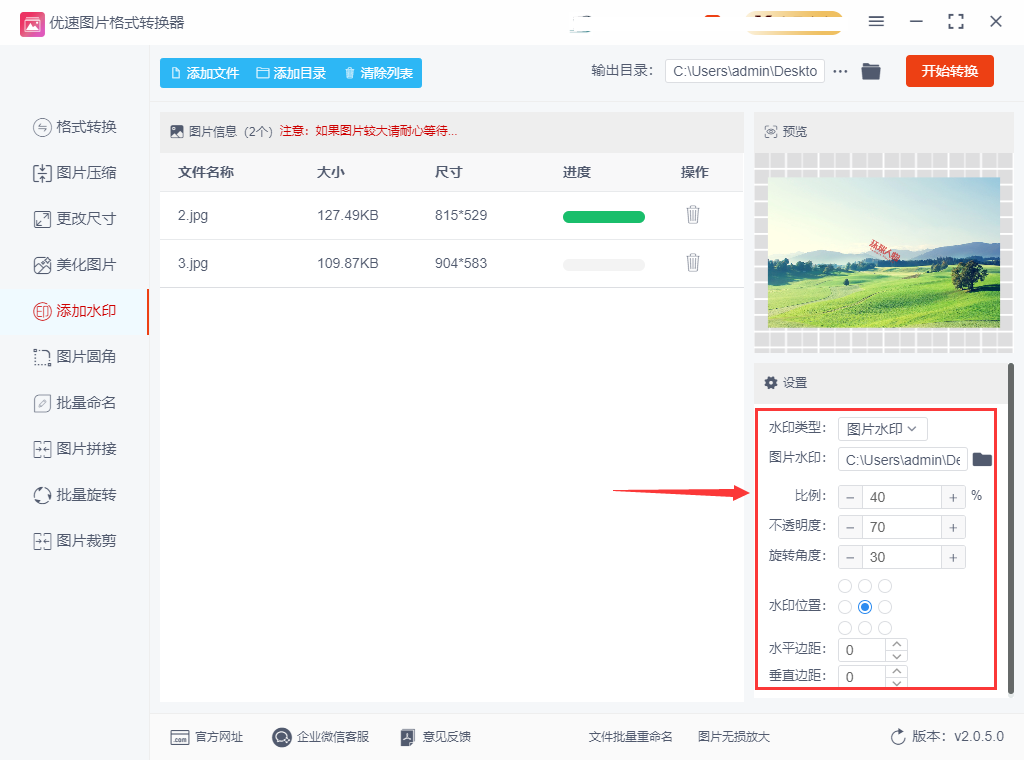

第2步,设置环节,水印类型选择“图片水印”;然后上传logo;再设置其它参数来调整logo的大小、位置,透明度等参数。上面的预览图可以对效果进行实时预览。

第3步,点击右上角红色按钮进行启动,等软件自动打开输出文件夹的时候,说明照片完成logo添加。

第4步,从下图可以看到,我们成功的按照第2步的设置给图片添加了logo。

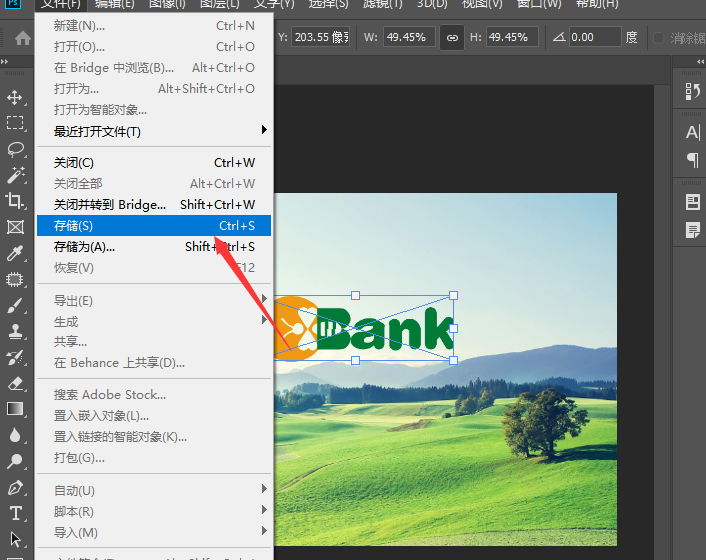

方法三,使用ps软件进行添加

ps作为一个功能强大的图片处理软件,用它来给照片添加logo真的是小case,不过ps软件处理操作比较困难外,安装也是一大难题,现在很难找到完整的安装包,很多都含有病毒,所以此方法不建议ps小白来使用。

1、打开电脑上已经安装好了的ps软件,然后在软件中打开需要添加logo的照片,随后将logo图片再添加到这个照片上,我们还需要对logo进行调整,例如调整它的大小、位置,透明度等,让他看起来更美观。

2、logo调整完成后,我们将两个图层进行合并,合并后就变成一张图片了,这样我们直接点击保存就可以了。

给图片添加水印是一种常见的图像处理技巧,可以增加图片的保密性和防伪性。我们可以利用专属的水印来确保我们的图片不被恶意利用,这是一个非常行之有效的方法,上面小编就给大家分享了几个怎么在照片上添加logo的方法,这个三个方法小编测试过,比较简单,而且还可以预览效果,让我们少走更多的弯路。假设你正在寻找照片添加logo的方法,那么一定要试一试上面几个方法哦,学会之后记得点个赞,如果你还有更简单更好用的方法,不妨在评论区进行分享哦。