自2023年1月10日起,Windows 7、Windows 8、Windows 8.1及其衍生产品Windows Embedded以及Windows Server 2008 R2将不再收到微软提供的补丁程序。数以百万计的设备现在将成为“遗留”设备,并产生一系列新的遗留安全风险。

Windows 7支持结束,8/8.1被切断

微软的2023年1月发行说明包括了针对微软三种操作系统(OS)的最终补丁:7、8和8.1。这一举动并不令人意外,但仍可能让许多IT团队措手不及。

例如,尽管Windows 7在三年前就进入了EOL (end-of-life)阶段,微软还是为企业用户提供了一个名为扩展安全更新(Extended Security Update, ESU)的扩展支持包。

这种“付费补丁”服务允许运行Windows 7的组织在将系统迁移到较新的操作系统版本时接收关键补丁。

现在,这些操作系统的扩展安全更新已经正式消失,没有扩展支持的可能性。

随着Windows 7、8和8.1及其嵌入式衍生产品失去支持,目前运行的所有Windows计算机中另有15%(根据2022年11月的统计)将不再接收操作系统补丁。

传统操作系统增加了整个软件供应链的风险

如果没有供应商的支持,运行EOL和不受支持的操作系统的设备将成为可利用漏洞的持续来源。例如,在2021年,新发现的漏洞中超过17%是五年以上的漏洞。

威胁参与者还可以从当前操作系统版本中发现的漏洞中恢复工作,以找到新的方法来危害较旧的计算机。但更多的攻击者实际上在等待补丁发布,以开发N天漏洞。

由于OS开发的迭代性质,供应商在较新版本的Windows OS系统中发现并修补的可利用漏洞有时会在较旧版本中发现-在较旧版本中,这些漏洞永远不会得到正式修复。

传统的操作系统以及在其上运行的应用程序也缺乏现代的访问控制。这是入侵风险的一个重要来源。根据微软的研究,97%的成功凭据填充攻击涉及传统身份验证。更糟糕的是,对于依赖Microsoft Defender来保护Windows 8和8.1的企业来说,从1月10日起,Defender将不再支持这些平台。

即使一个组织将其所有系统升级到Windows 10或更高版本,从统计上讲,传统设备仍有可能出现在供应链的某个地方。因此,即使您的组织不运行EOL系统,您的第三方和第n方供应商也可能运行。

遗留的安全挑战

微软取消了对Windows 7、8和8.1的补丁支持,停止了对Windows Server 2008 R2的支持,预计将于2023年10月结束对Windows Server 2012的支持,这说明了下线设备带来的令人头疼的问题。

几十年来,企业依赖过时的应用程序和系统已经成为现实。

像医疗保健这样的行业因依赖过时的系统而臭名昭著。2019年,在XP补丁结束五年后,英国医疗保健系统仍在运行数千个Windows XP终端的消息震惊了许多人,但很少有人感到意外。

在SANS研究所进行的一项2022年的调查中,在OT和关键基础设施组织(包括医疗保健)工作的IT专业人员中有54%表示,集成和升级旧系统是他们最大的安全挑战。

对于制造业、医疗保健、金融和教育领域的许多组织来说,让传统设备离线进行升级基本上是不可能的。

另一个熟悉的挑战是,设备(如在过时的专有Windows版本上运行的核磁共振机器工作站)可能会隐藏EOL应用程序或阻止它们的替换。

移除对Windows 7、8、8.1和Windows Server 2008 R2的支持将更多的设备转移到“永远不会被替换或打补丁”的类别中。

不幸的是,即使一个传统设备有计算来运行安全控制,如杀毒系统或EDR,你可以找到一个兼容的保护解决方案,它的扫描仪极不可能能够发现或阻止现代规避恶意软件。这意味着无数依赖遗留设备的组织都处于危险的不安全环境中,这极大地增加了他们遭受攻击的风险。

运行遗留操作系统的机器通常是组织的核心运营骨干的一部分,运行web服务器、金融交易和其他关键业务应用程序,从而放大了风险。由于微软的支持包括嵌入式操作系统,关键的物联网和OT设备,如销售点(POS)系统、ATM、医疗设备和工业控制系统端点也暴露出来。

您能得到有效的遗留安全吗?

任何网络安全从业者都知道,保护遗留系统是一项艰巨的挑战。与当前系统相比,遗留系统缺乏能量,因此需要一个轻量级的安全解决方案。他们还需要与他们的软件兼容——这两个因素排除了当今大多数业界领先的安全解决方案,如EPP、EDR和XDR/MDR。(遗留系统缺乏EDRs使用的基本机制,如通过AMSI的脚本扫描。)

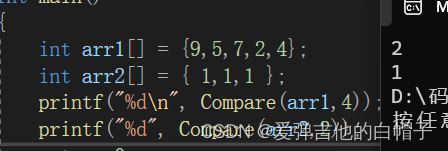

Morphisec是一种提供超轻量级保护并兼容Windows 7、8、8.1和Windows 2008 R2设备和服务器的解决方案。Morphisec Guard和Keep分别为遗留环境提供端点和服务器保护,并主动预防已知和未知的高级威胁。使用专利的移动目标防御(MTD)技术,Guard和Keep可以在树莓派上运行,同时防止最具破坏性的网络攻击,包括供应链攻击、零日、无文件/内存攻击、勒索软件和其他隐形和规避攻击。Gartner称MTD是“变革性的”。