什么,你不会Windows本地账户和本地组账户的管理加固?没意思

- 1.图形化界面方式管理用户

- 2.图形化界面方式管理用户组

- 3.命令行界面方式管理用户

- 4.命令行界面方式管理账户组

- 5.账户安全基线加固

- 账户检查

- 口令检查

1.图形化界面方式管理用户

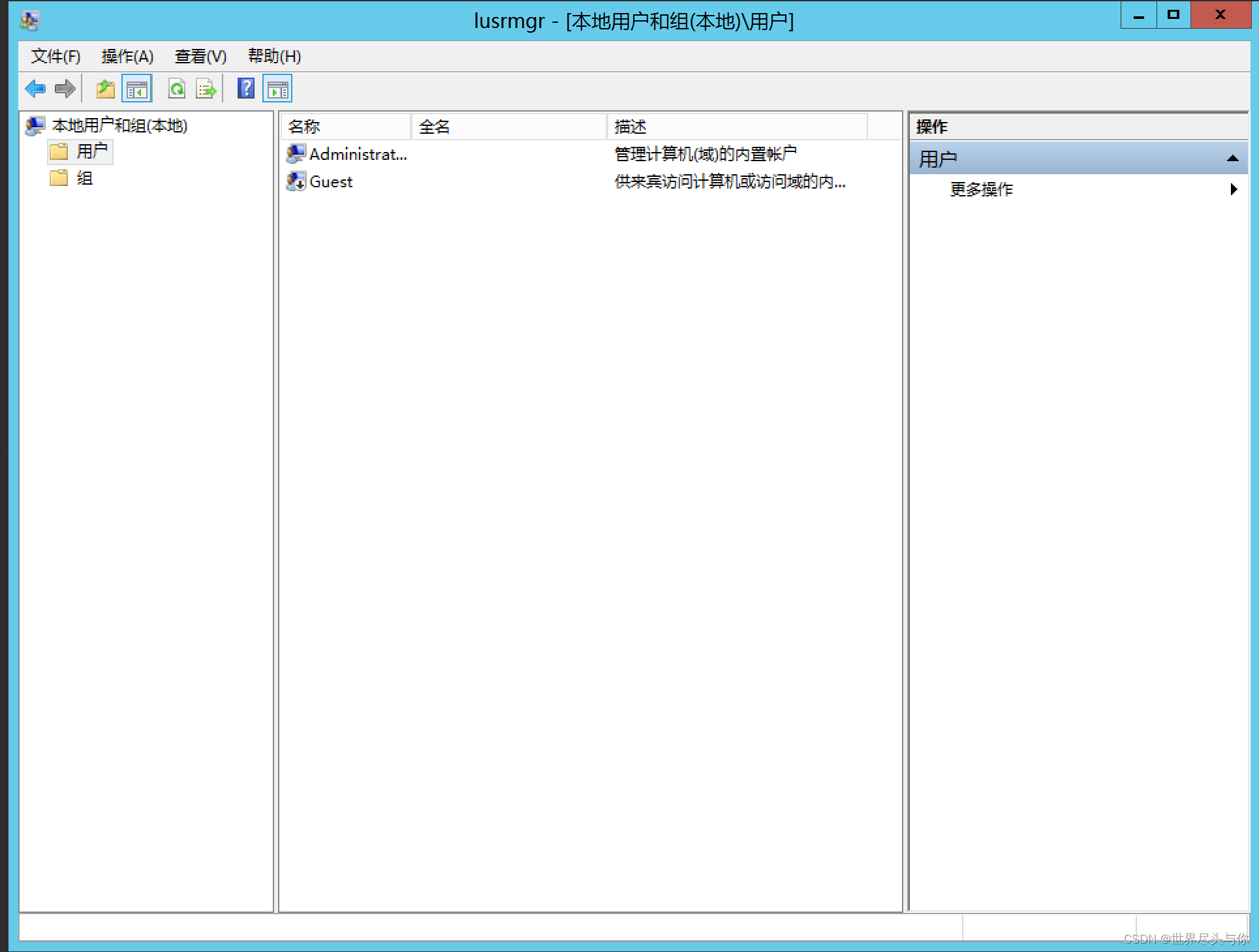

1、打开管理界面

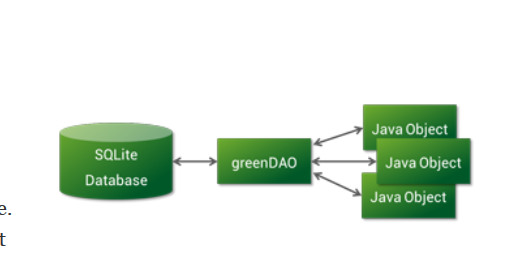

在Win系统的搜索框中输入:lusrmgr.msc 进入账户和组的管理界面:

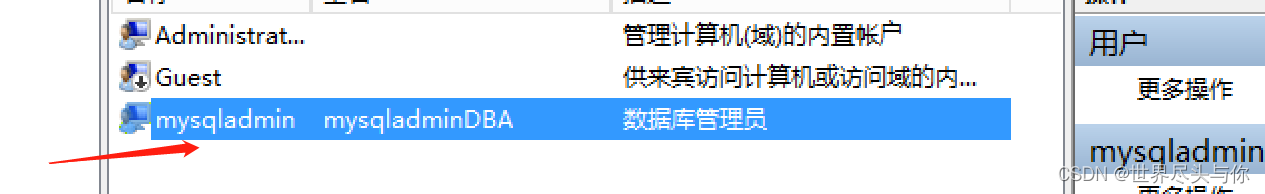

2、右键用户,选择新用户:

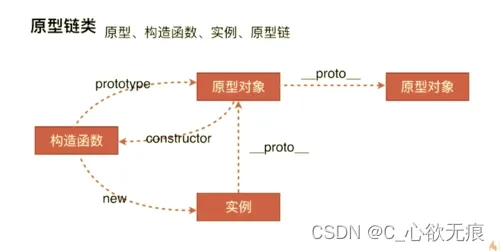

3、配置新用户的基本信息,之后创建:

添加成功!

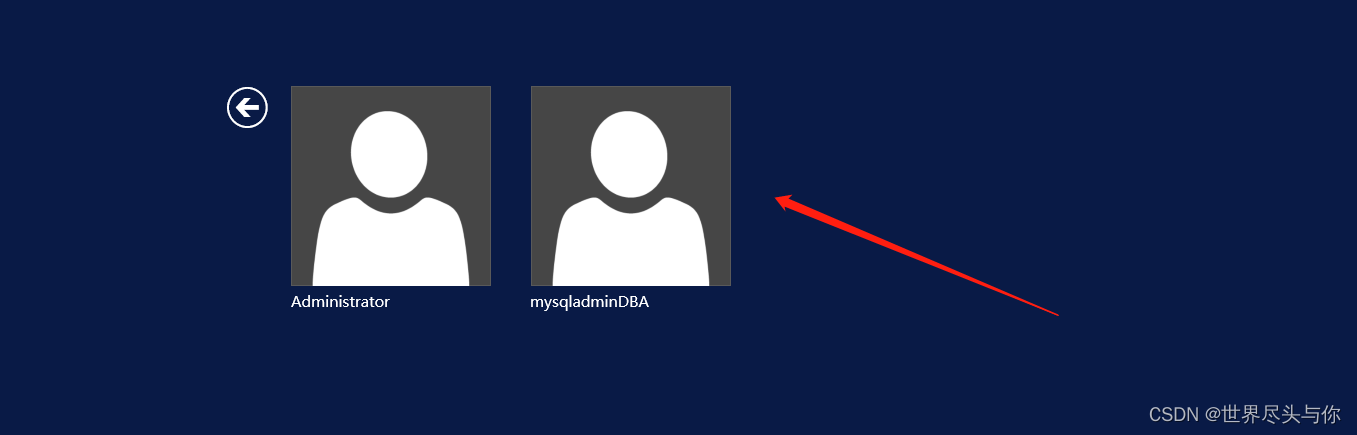

4、测试登录

用户账户建立好后,请注销,然后单击此新账户,以便练习利用此账户来登录

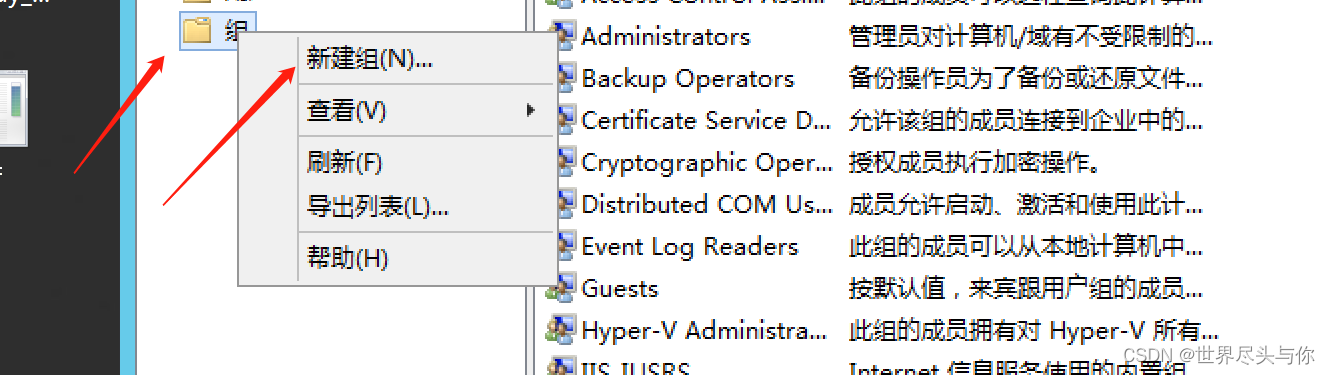

2.图形化界面方式管理用户组

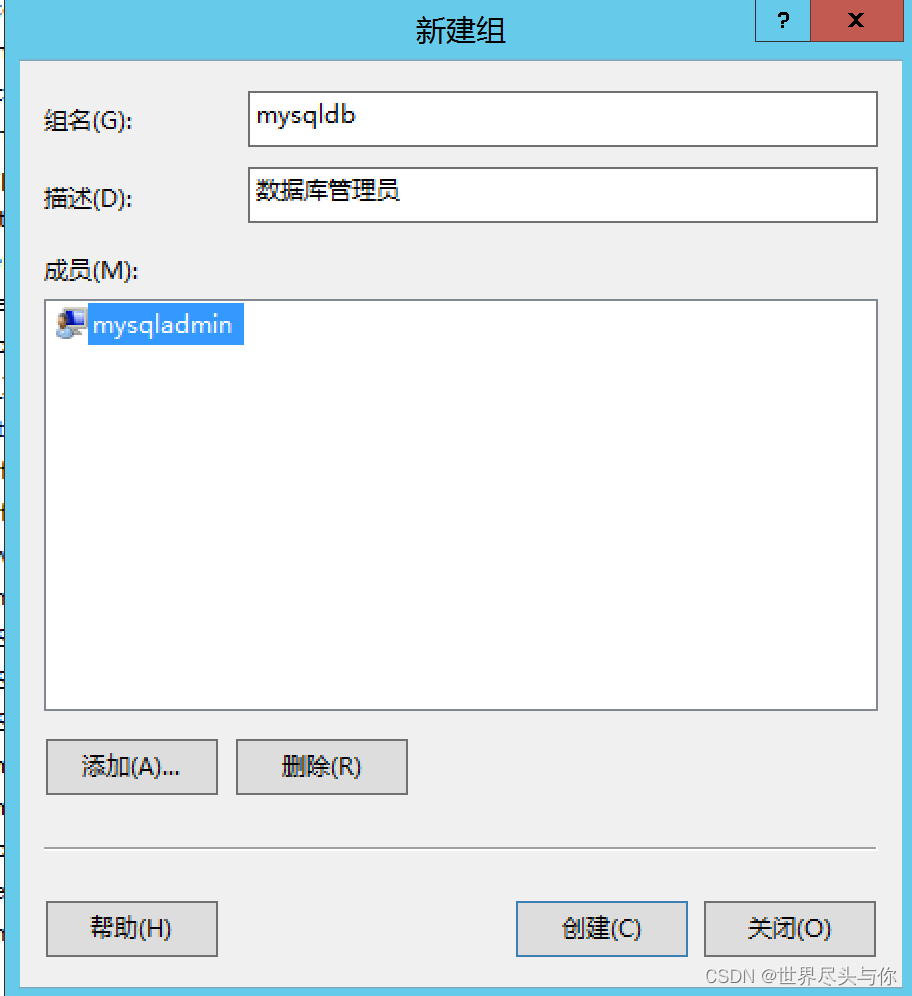

和新建用户类似:

之后配置相关信息创建即可:

3.命令行界面方式管理用户

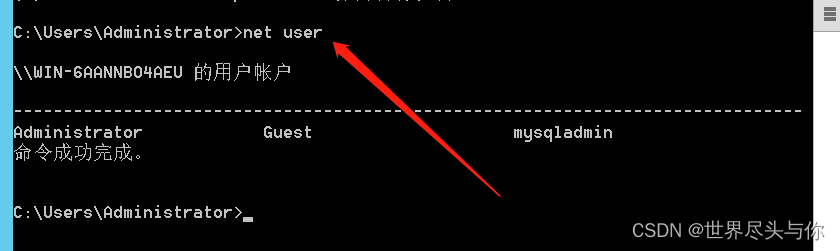

查看用户:

net user

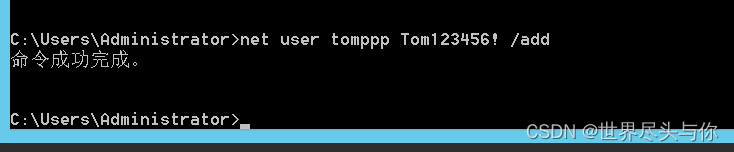

添加用户:

账户为tomppp, 密码为Tom123456!

net user tomppp Tom123456! /add

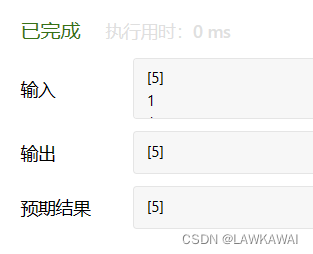

查看账户属性

net user tomppp

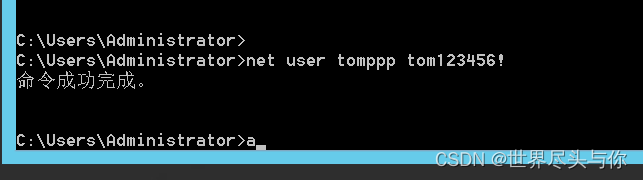

修改账户密码

net user tomppp tom123456!

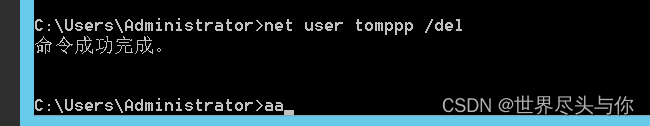

删除账户

net user tomppp /del

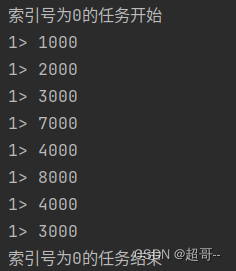

批量创建用户,删除用户

保存为批处理文件,比如useradd /userdel.bat

注意以管理员身份运行

4.命令行界面方式管理账户组

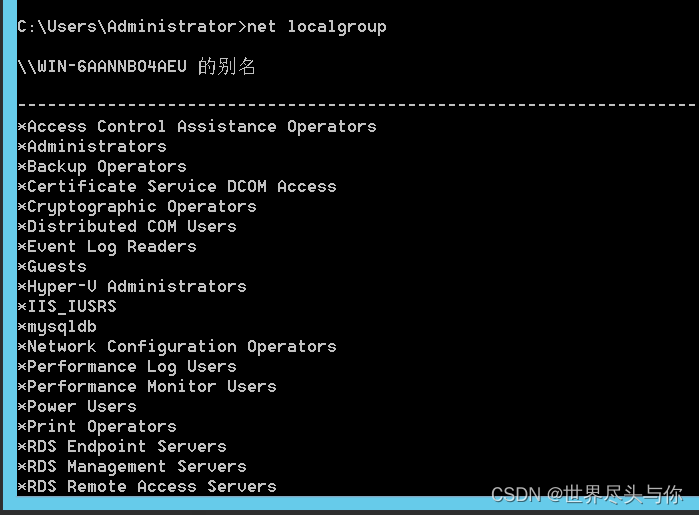

查看系统账户组列表

net localgroup

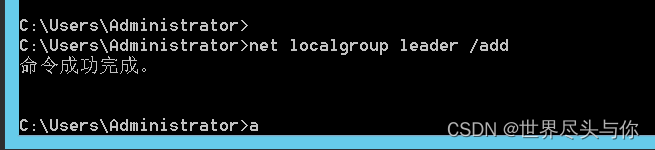

添加用户组

net localgroup leader /add

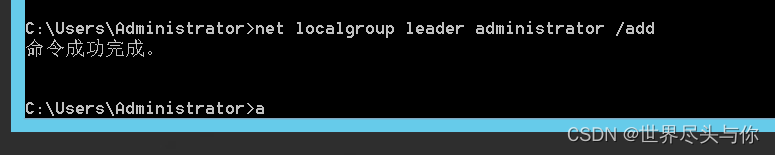

将用户添加到账户组

net localgroup leader administrator /add

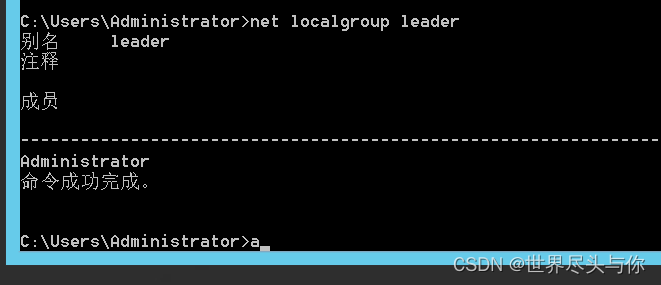

查看组下面的成员

net localgroup leader

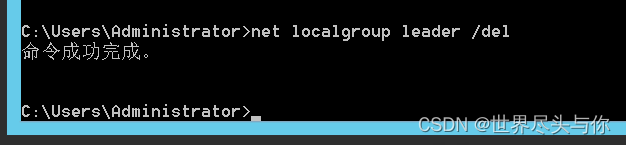

删除账户组

net localgroup leader /del

5.账户安全基线加固

账户检查

检查可疑帐户

检查可疑帐户的原因是当渗透测试人员通过漏洞拿到Windows的执行权限后, 首先会考虑为系统创建后门从而方便再次连接该主机,而后门的其中一种方式就是创建具有管理权限的隐藏或非隐藏帐户,因此及时检查并发现非法系统帐户是很有必要的

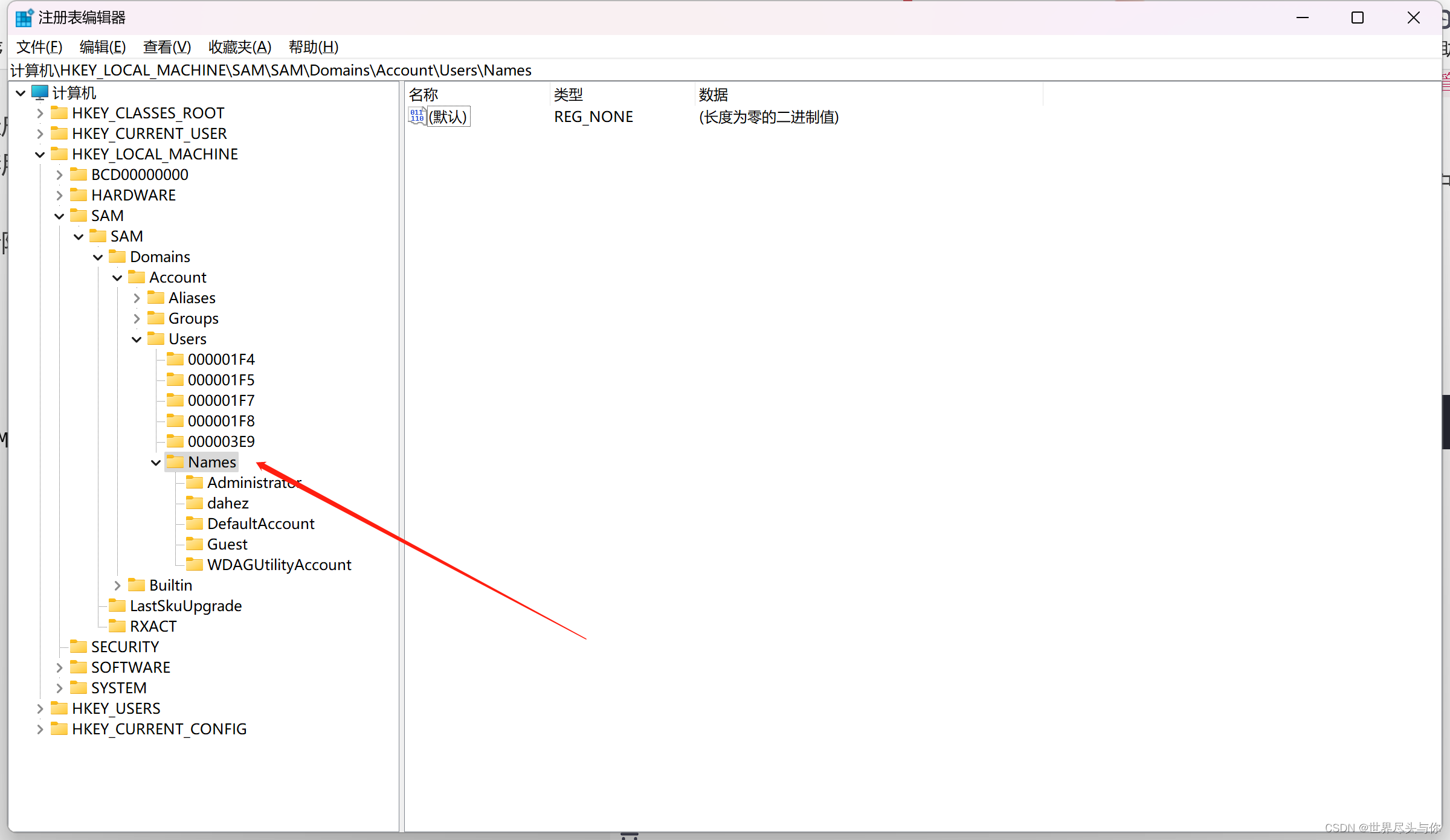

黑客创建的某些隐藏账户通过dos指令无法发现, 但是当我们查看注册表时就可以发现🤿

因此, 为了检查账户足够准确, 建议使用三种方式查看可疑账户:账户管理页面、dos指令、注册表

通过上述方式检查是否存在账户名为“xxx$”或修改注册表创建的隐藏账户,再检查是否存在可疑账户,并进行禁用

这里主要介绍一个注册表查看隐藏用户的方式:

注册表路径:

HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names

更改缺省帐户

更改默认账户的目的主要是为了防止渗透测试人员通过爆破的方式,猜测出系统的常用账户及密码。当使用 Hydra、medusa 等工具进行暴力破解测试时,在不知道主机账户的情况下,渗透测试人员首先会考虑使用 Windows 的管理员账户Administrator,尝试直接暴力破解出管理员账户密码,从而使后续内网渗透变得更加松

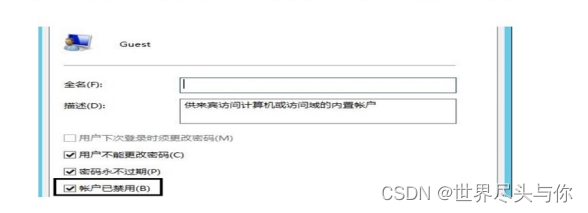

禁用Guest帐户

该账户为渗透测试人员提供了操控系统的机会。Guest 账户默认是无密码即可登录,Windows 系统一且通过来宾账号入侵,渗透测试人员可以通过提升权限突破系统默认权限级别,从而成为管理员账户

因此,一般情况下要禁用 Guest 账户

配置不显示最后的账户名

“配置不显示最后的账户名”,该功能可以配置登录登出后,不显示账户名称,从而可以预防账户名泄露的风险。

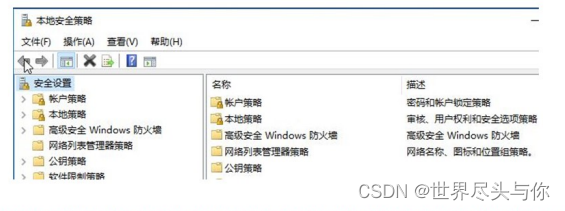

打开服务管理器面板-工具-本地安全策略,在安全设置-本地策略-安全选项”中,双击“交互式登录:不显示最后的账户名”,选择“已启用”并单击“确定”。

口令检查

打开本地策略页面:服务器管理器-工具-本地安全策略

或者,运行输入指令:secpol.msc

进行口令检查配置