随着互联网的发展,网络安全问题也日益突出。其中,流量攻击成为网络攻击的一种常见手段。那么流量攻击属于什么攻击,服务器防御流量攻击的方法有哪些呢?本文小编将为您一一解答。

一、流量攻击是什么?

流量攻击即DDoS攻击,全称为分布式拒绝服务攻击,是指攻击者利用大量的计算机或者网络设备,通过向目标服务器发送大量的请求,占用服务器的带宽和资源,从而导致服务器无法正常处理请求,最终使得服务器崩溃或瘫痪。

流量攻击的特点是攻击者可以利用小型机器或者僵尸网络(botnet)发动攻击,攻击方式多样,攻击带宽大,攻击威力强大,往往会对目标服务器造成重大影响。

二、服务器防御流量攻击的方法有哪些?

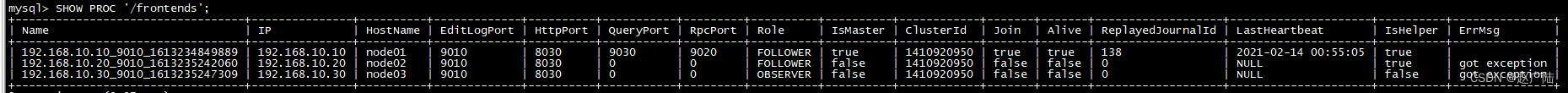

1. 建立防火墙

为了防止流量攻击,服务器需要安装防火墙。防火墙可以对网络流量进行监控,对不正常的流量进行拦截和过滤。同时,防火墙还可以限制来自某些IP地址的访问,防止攻击者利用这些IP地址进行攻击。

2. 加强安全认证

为了保障服务器的安全,需要加强用户的认证机制,限制用户的访问权限。这样可以避免攻击者利用用户的权限进行攻击,保障服务器的安全。

3. 限制带宽

为了防止流量攻击,服务器可以通过限制带宽的方式来减缓攻击的影响。可以通过限制单个IP地址的带宽,限制某些端口的带宽等方法来防止攻击。

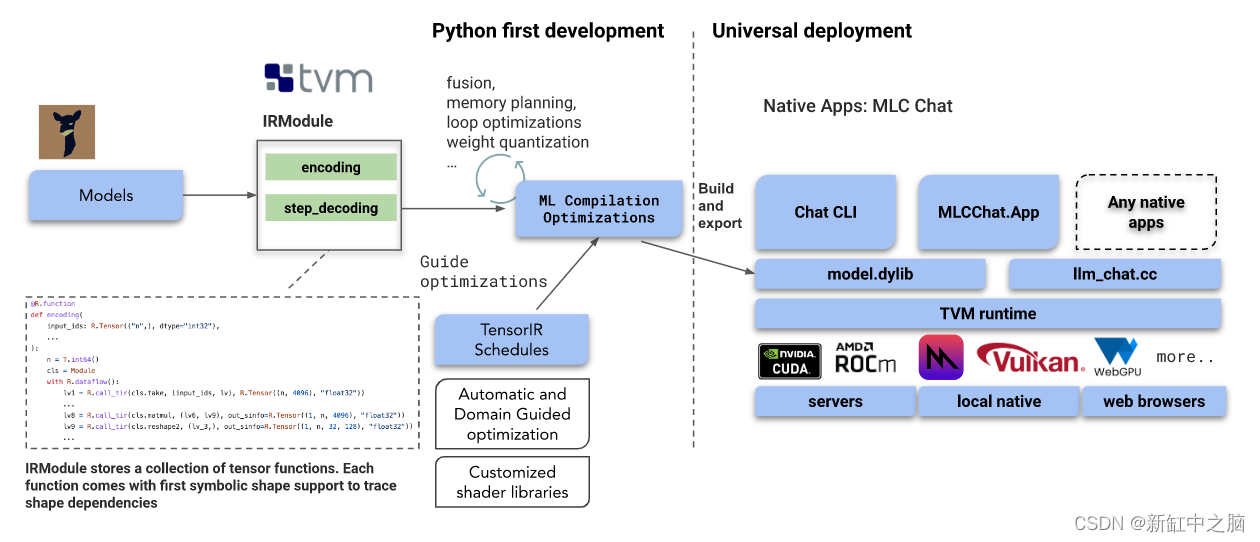

4. 使用CDN加速

CDN是一种分布式缓存技术,可以将网站的内容存放在全球各地的服务器上,提高网站的访问速度和可用性。同时,CDN还可以提供防御DDoS攻击的功能,当攻击发生时,CDN可以通过其分布式的缓存节点来分散攻击流量,从而减轻攻击的影响。

5. 使用高可用架构

为了提高服务器的可用性,可以使用高可用架构。高可用架构可以通过备份服务器,负载均衡器等方式来保障服务器的可用性,避免单点故障的发生。

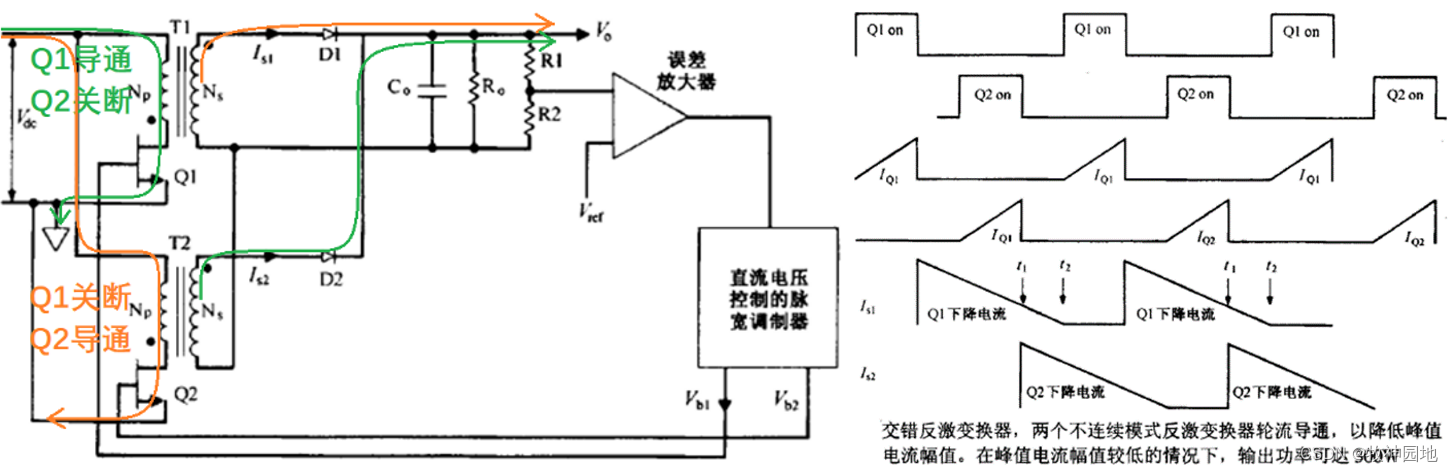

6. 使用DDoS防护设备

DDoS防护设备是一种专门用于防御DDoS攻击的设备。DDoS防护设备可以通过对流量进行深度分析,识别攻击流量并进行清洗,从而保障服务器的安全。

流量攻击是一种常见的网络攻击方式,对服务器的影响非常大。为了保障服务器的安全,需要采取一系列的防御措施,包括建立防火墙,加强安全认证,限制带宽,使用CDN加速,使用高可用架构和DDoS防护设备等。在实际应用中,需要综合考虑不同的因素,选择合适的防御措施,从而保障服务器的安全。