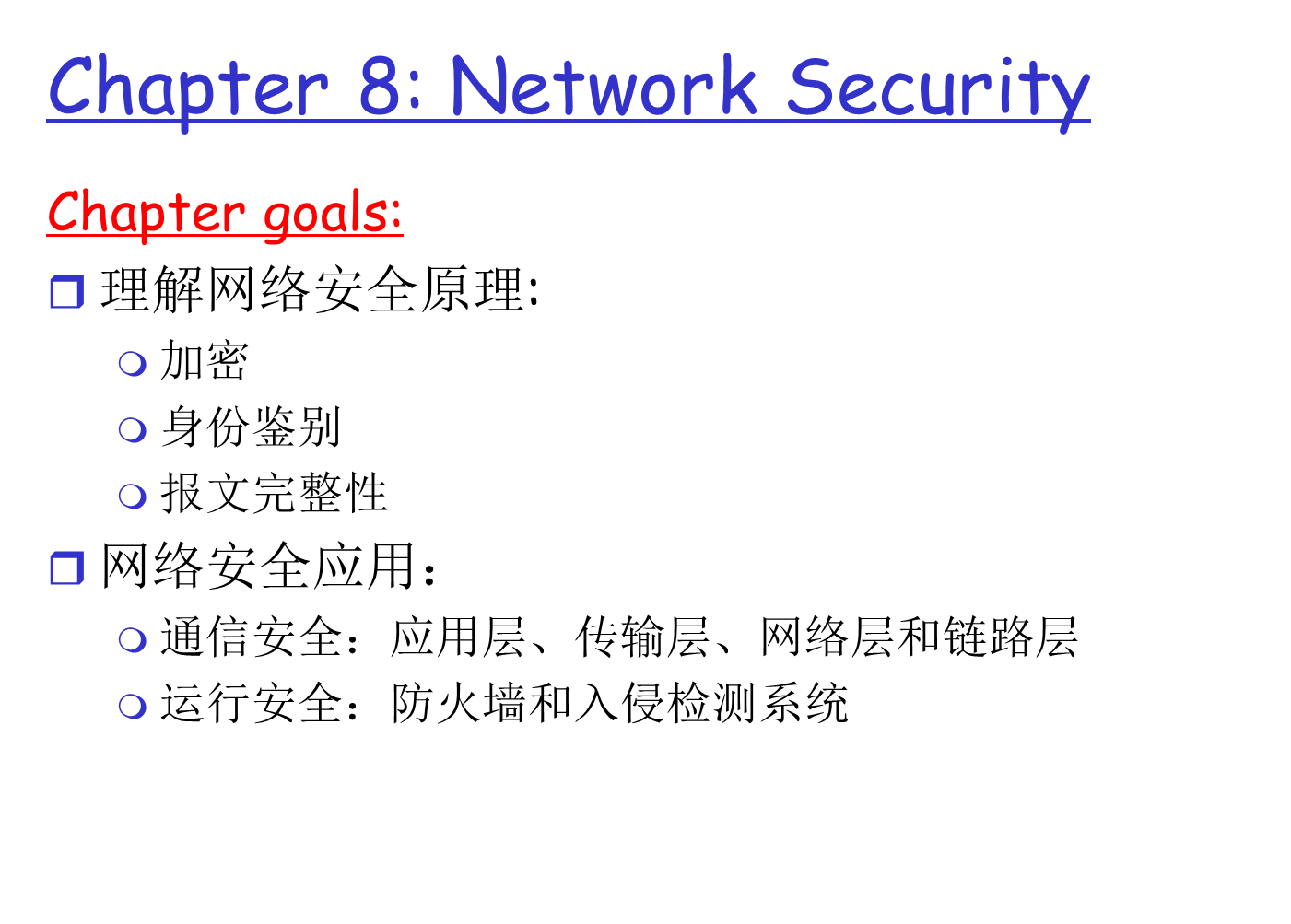

1. 网络安全

1.1 什么是网络安全?

1.2网络中的通信安全

1.2.1 安全攻击的类型:被动攻击

1.2.2 安全攻击的类型:主动攻击

1.3 常见的安全机制

2. 密码学术语

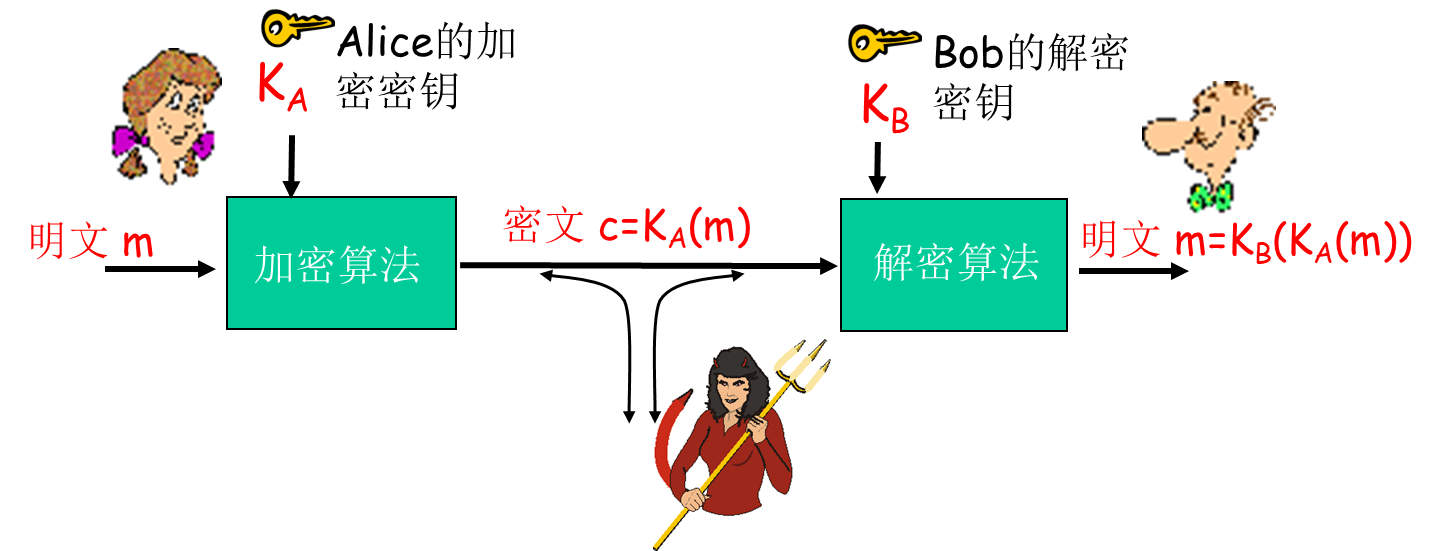

2.1 密码学术语(图示)

2.2加密算法的分类

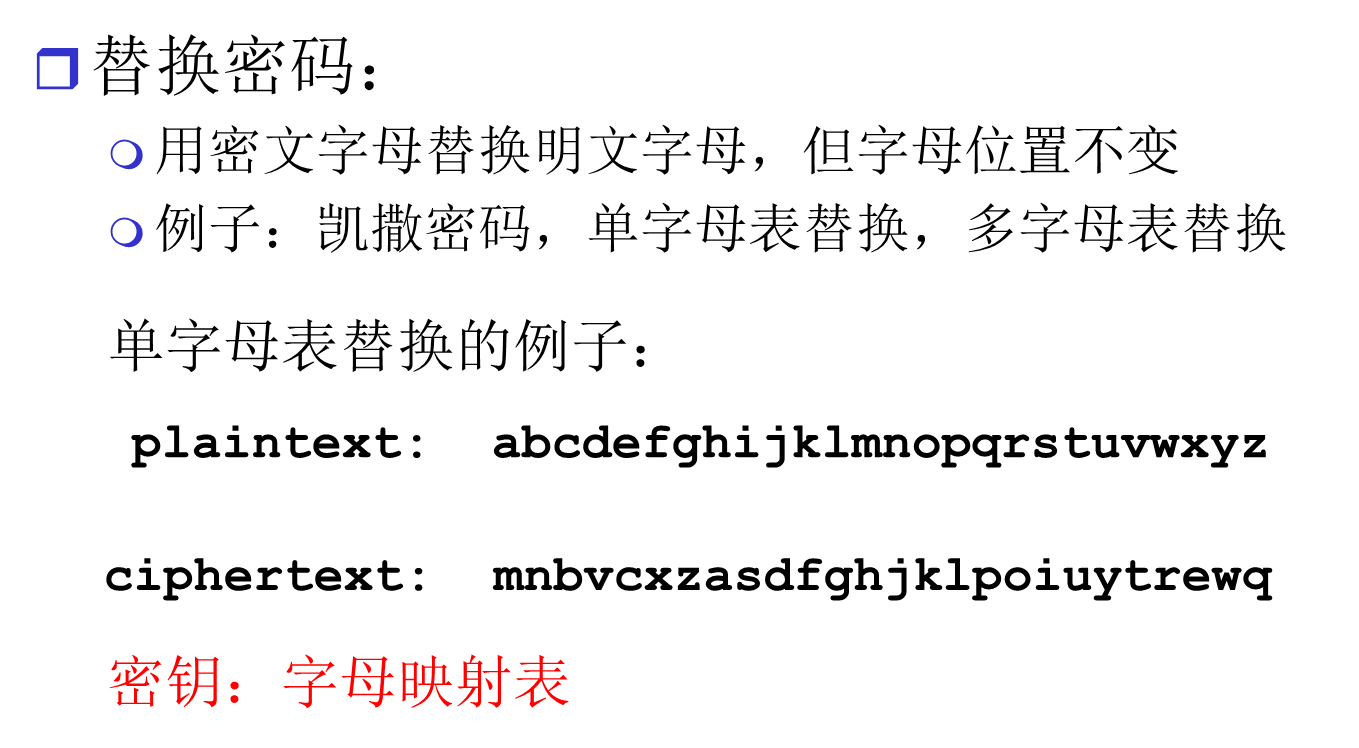

2.3 传统加密方法:替换

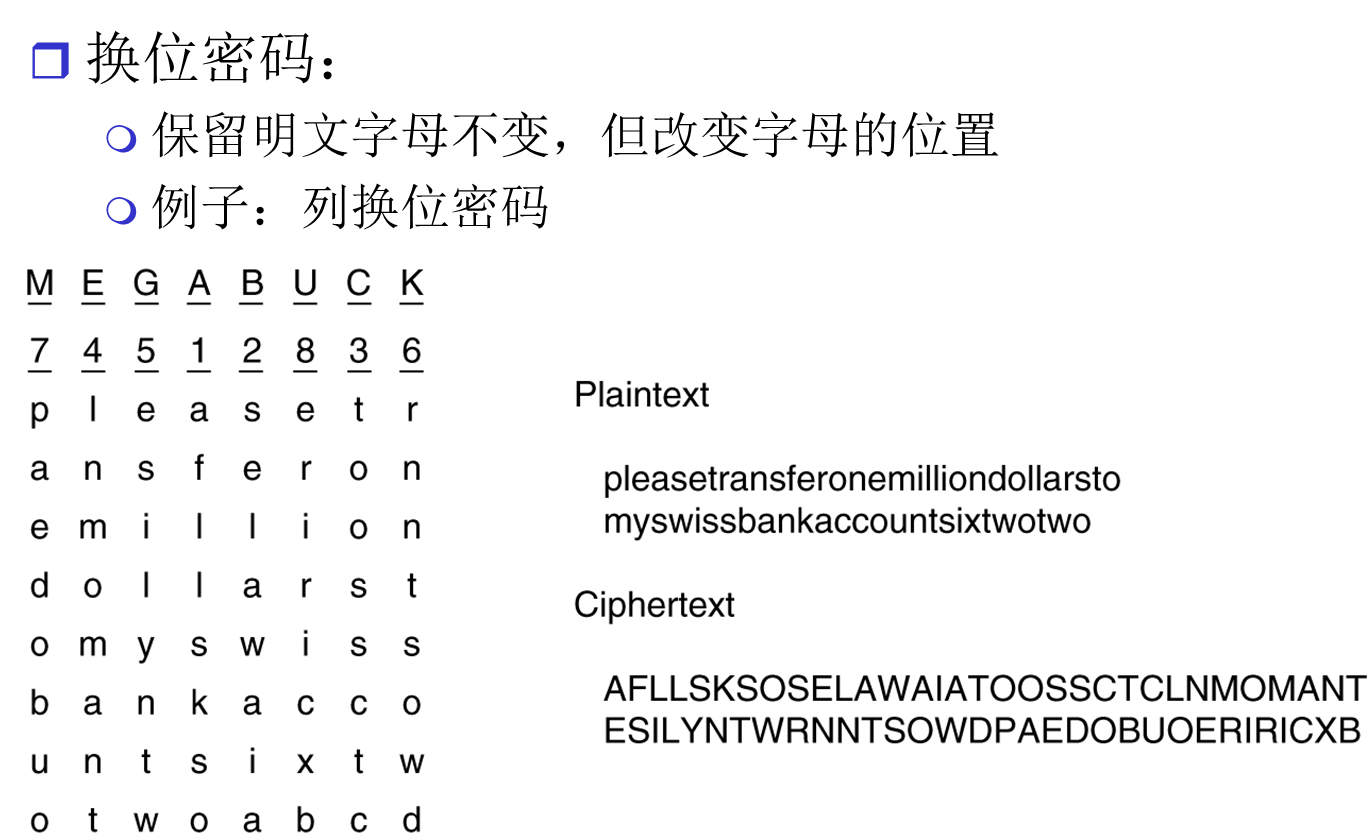

2.4 传统加密方法:换位

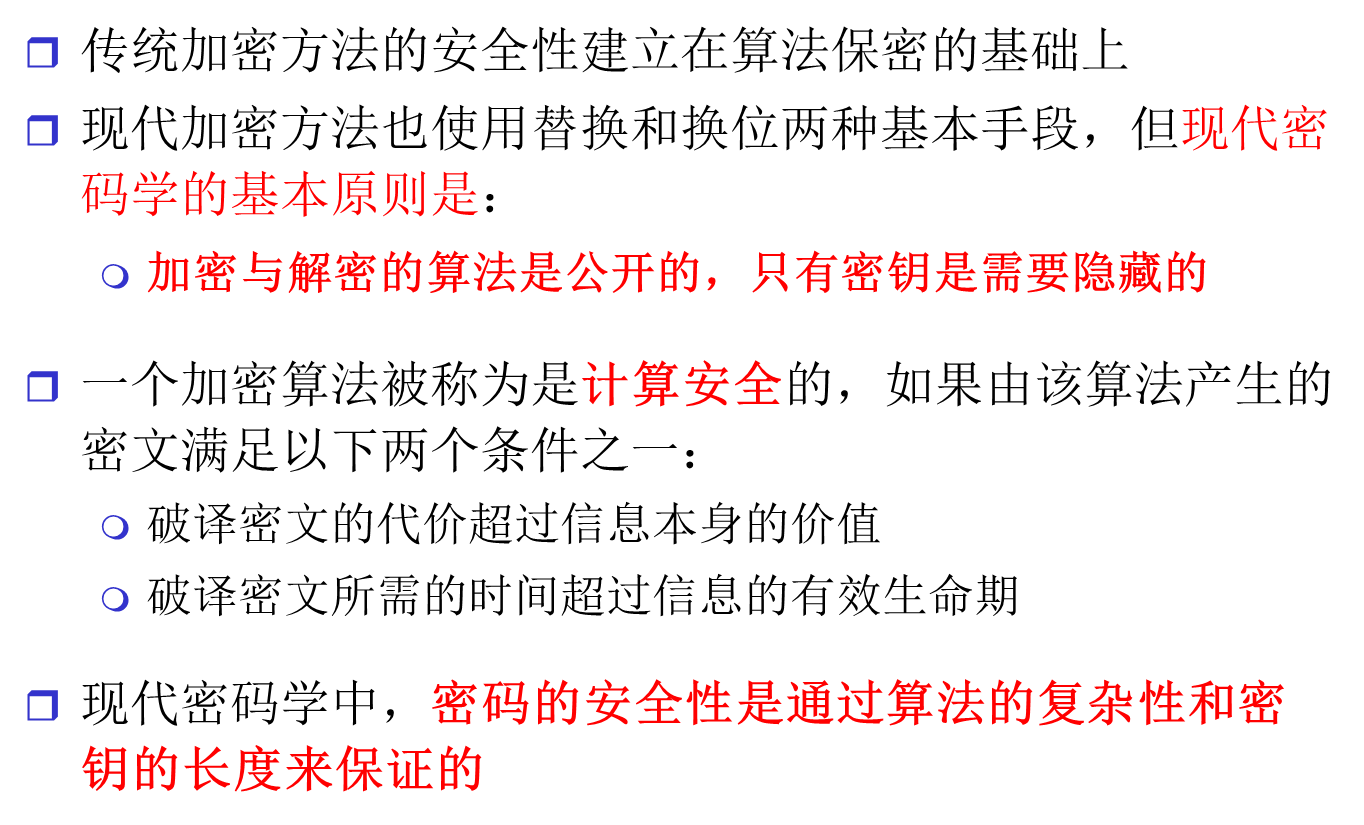

2.5 密码的安全性

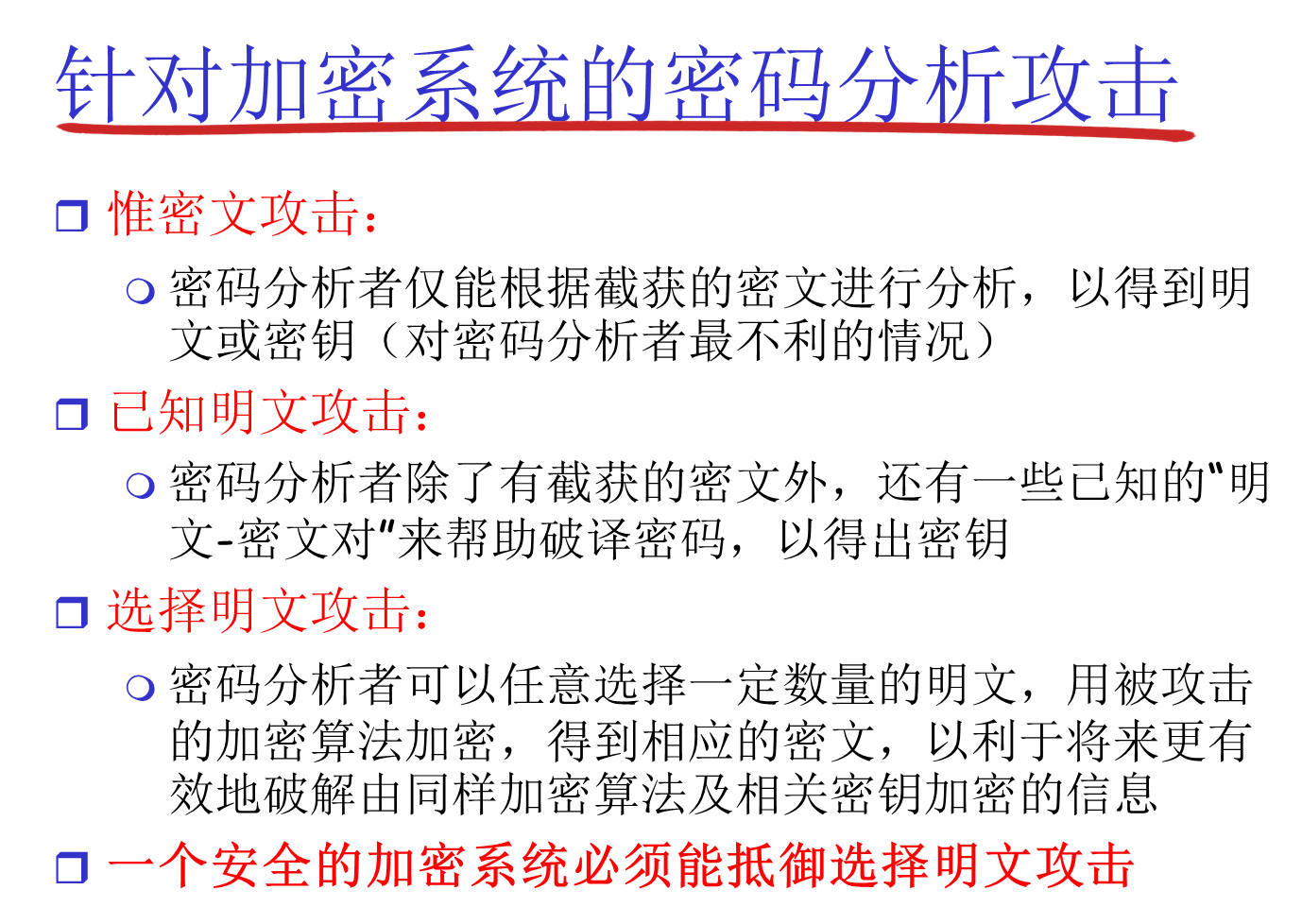

2.6针对加密系统的密码分析攻击

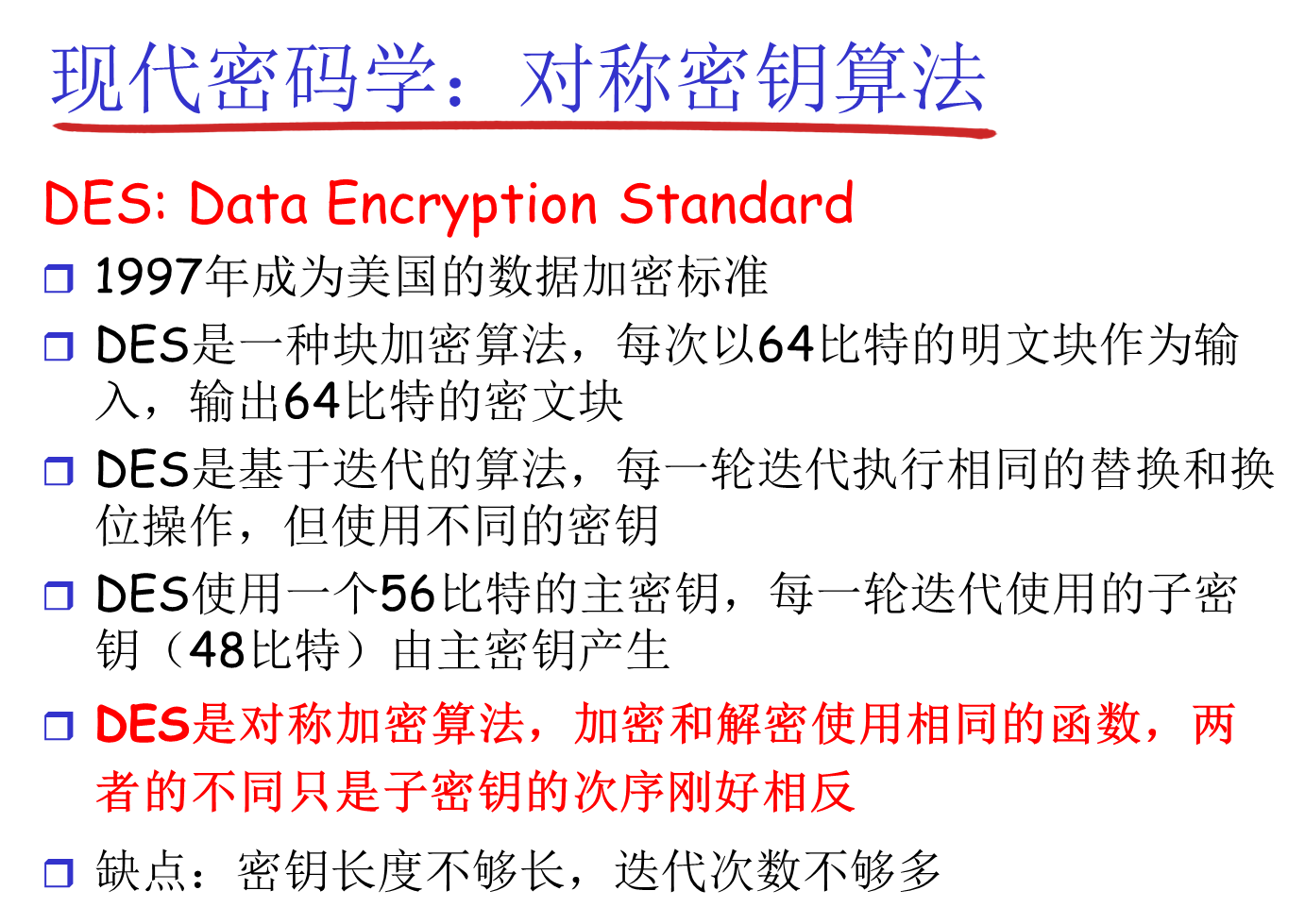

2.7 现代密码学:对称密钥算法

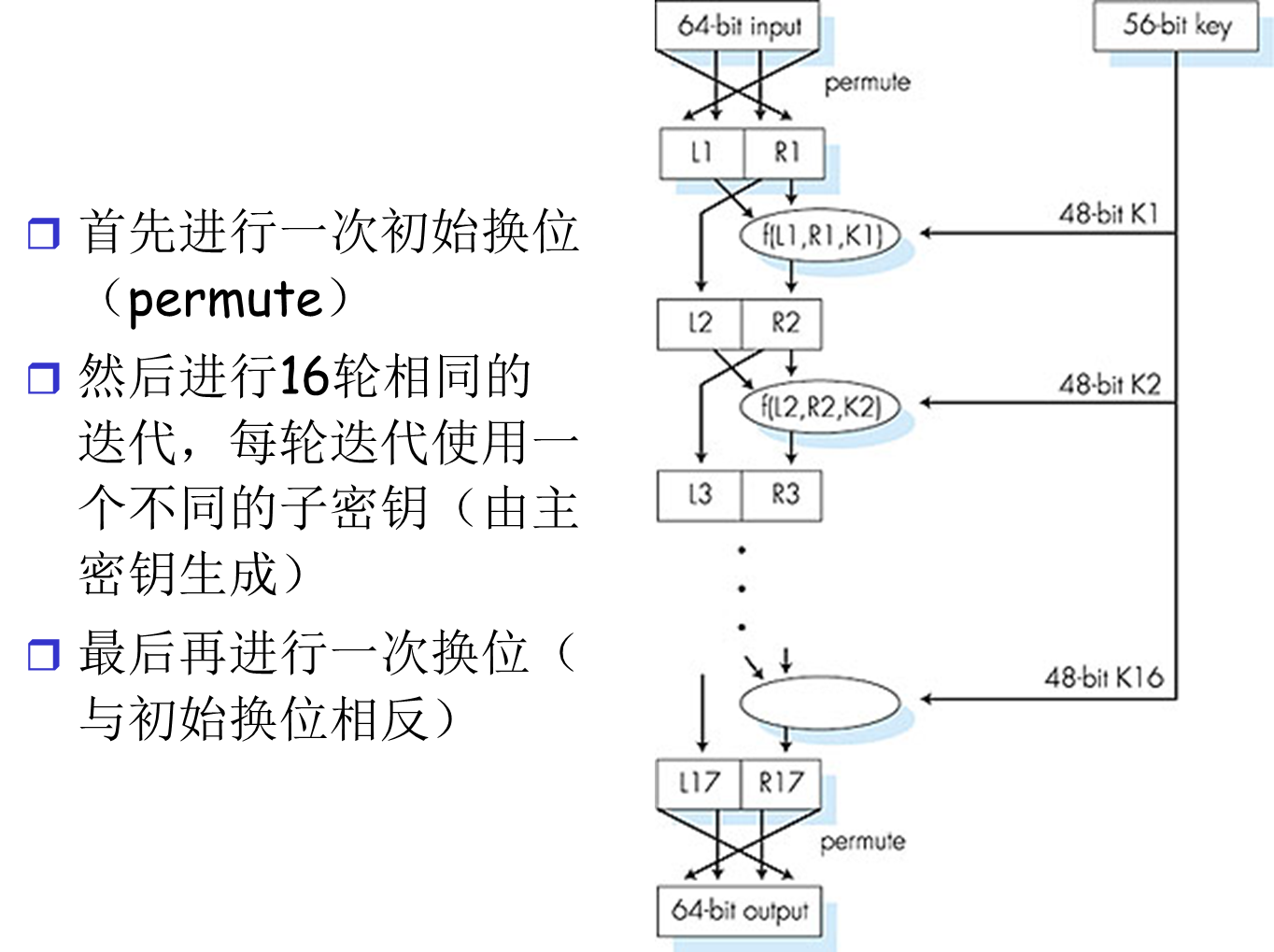

2.7.1 DES的计算过程

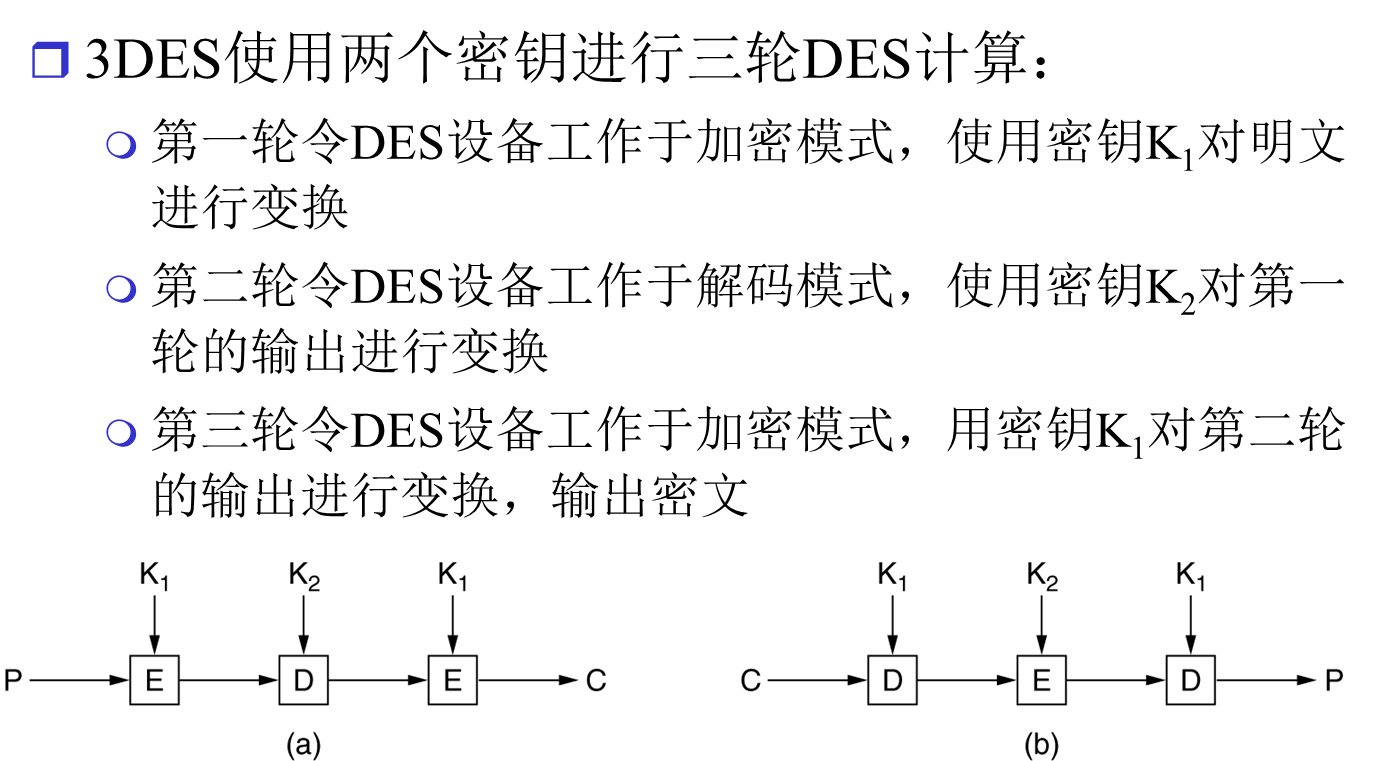

2.7.2 Triple DES(3DES)

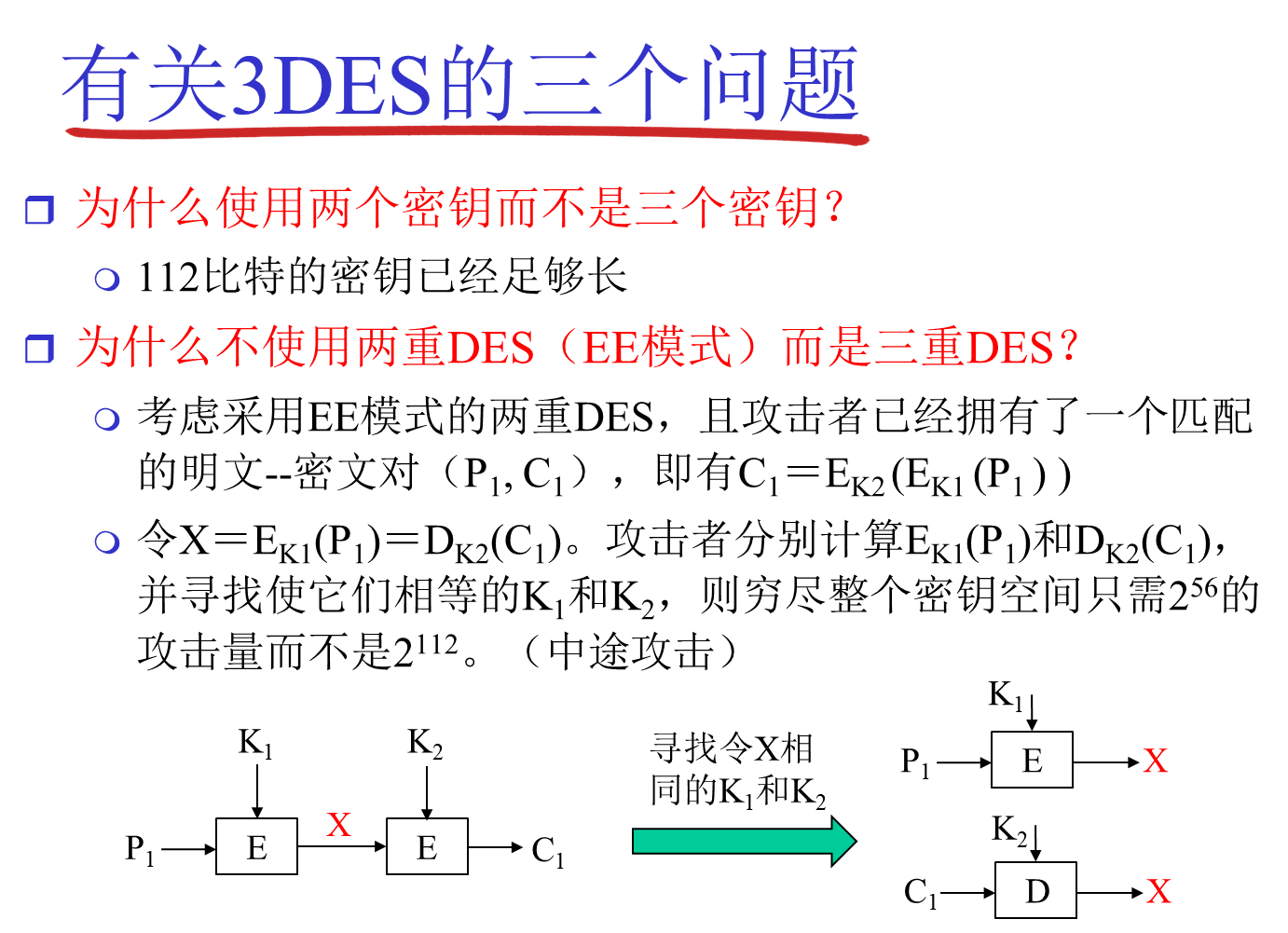

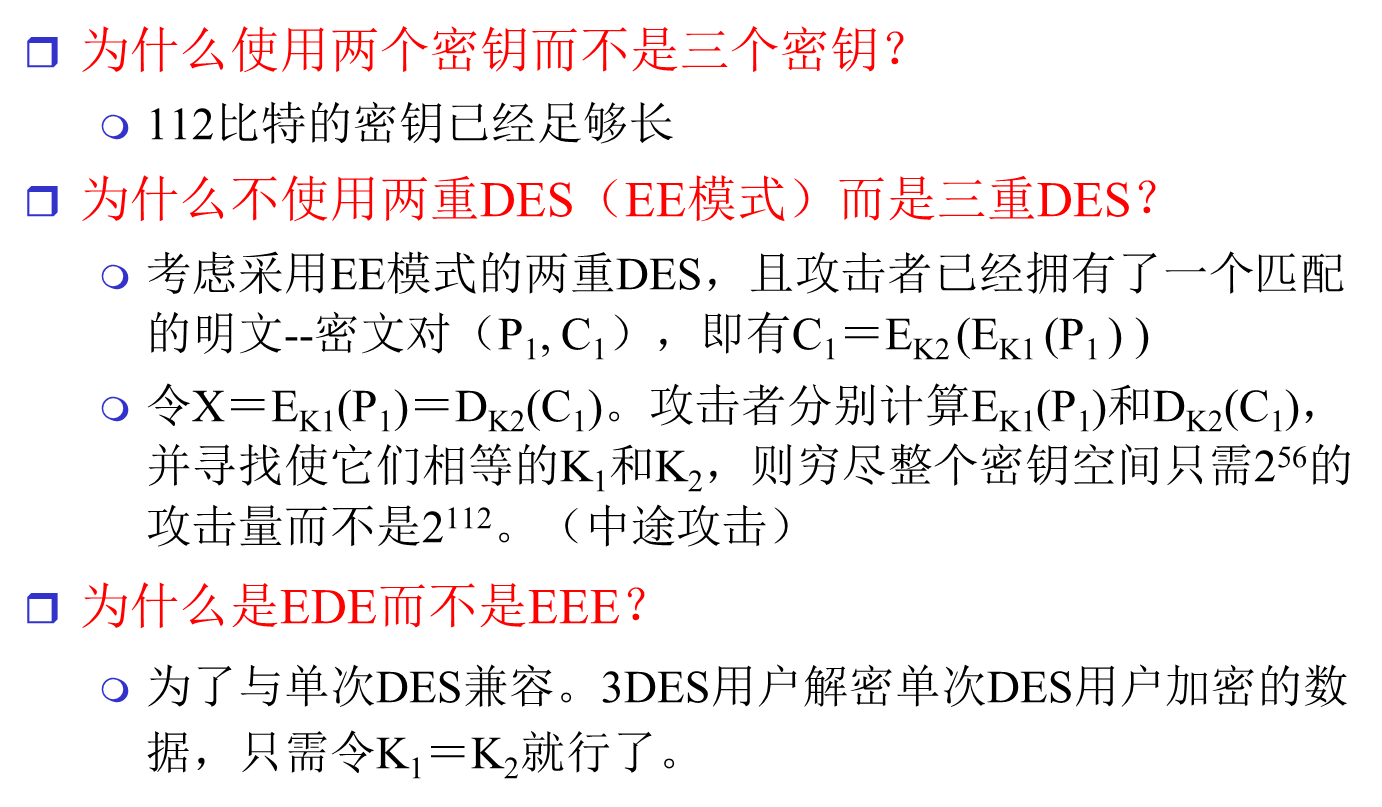

2.7.3有关3DES的三个问题

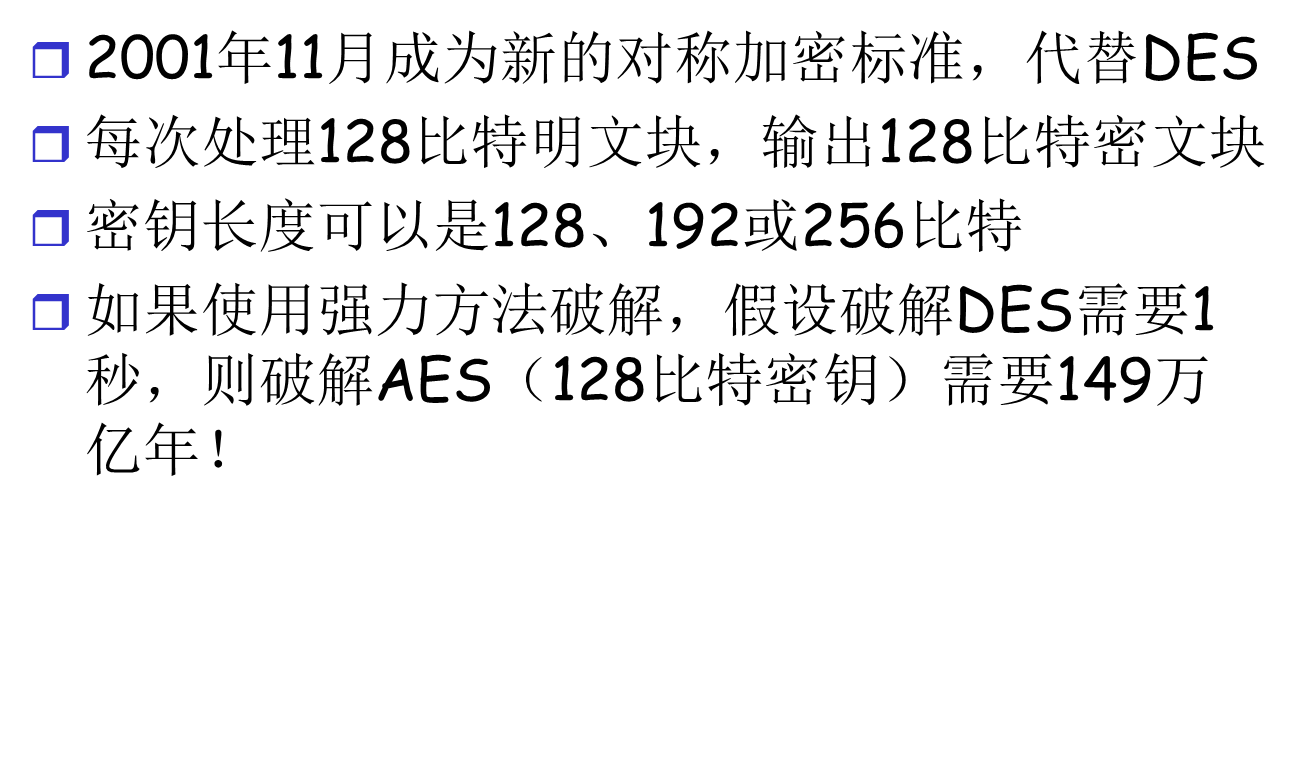

2.8 AES: Advanced Encryption Standard

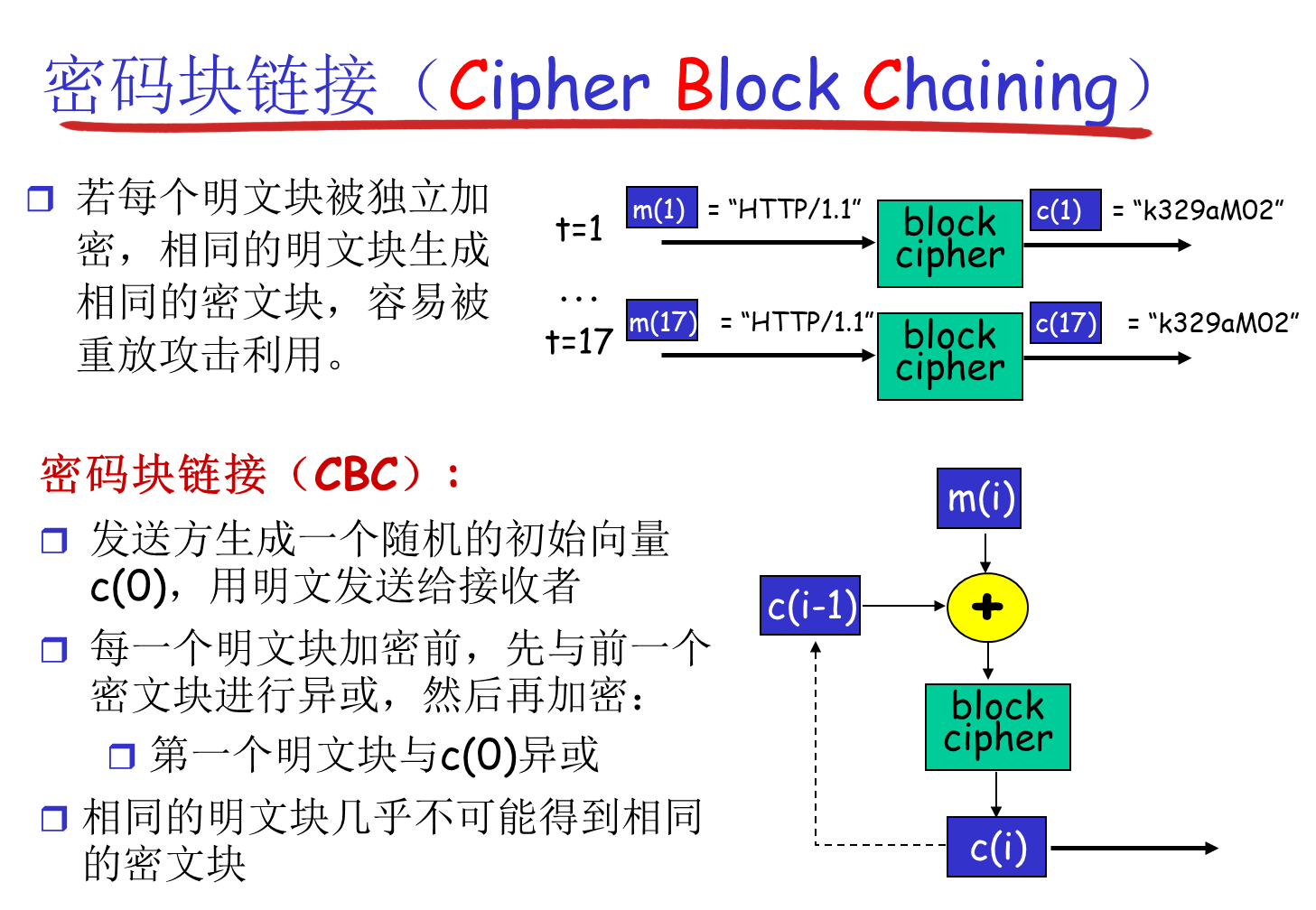

2.9 密码块链接(Cipher Block Chaining)

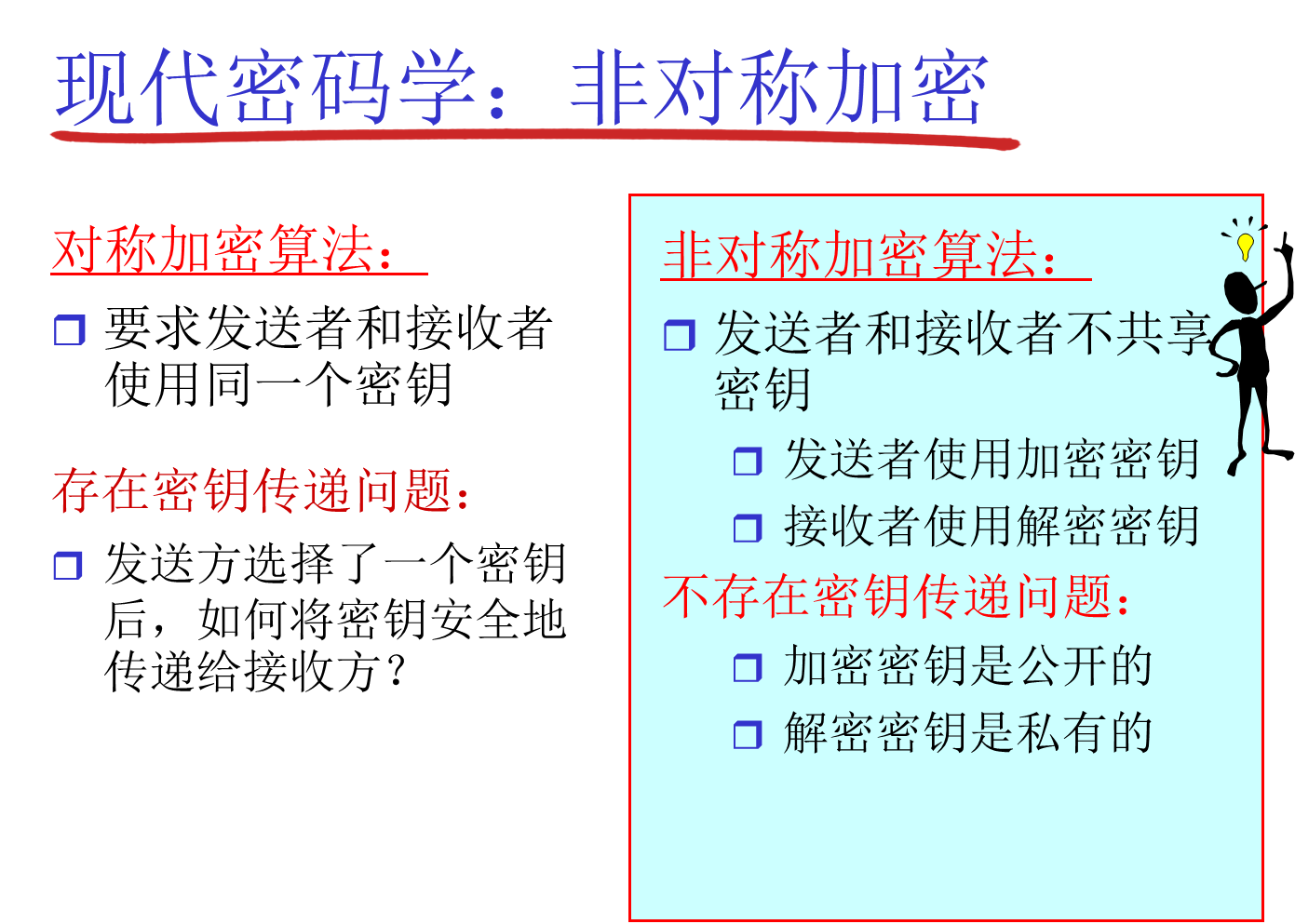

2.10 现代密码学:非对称加密

3. 公开密钥算法的使用

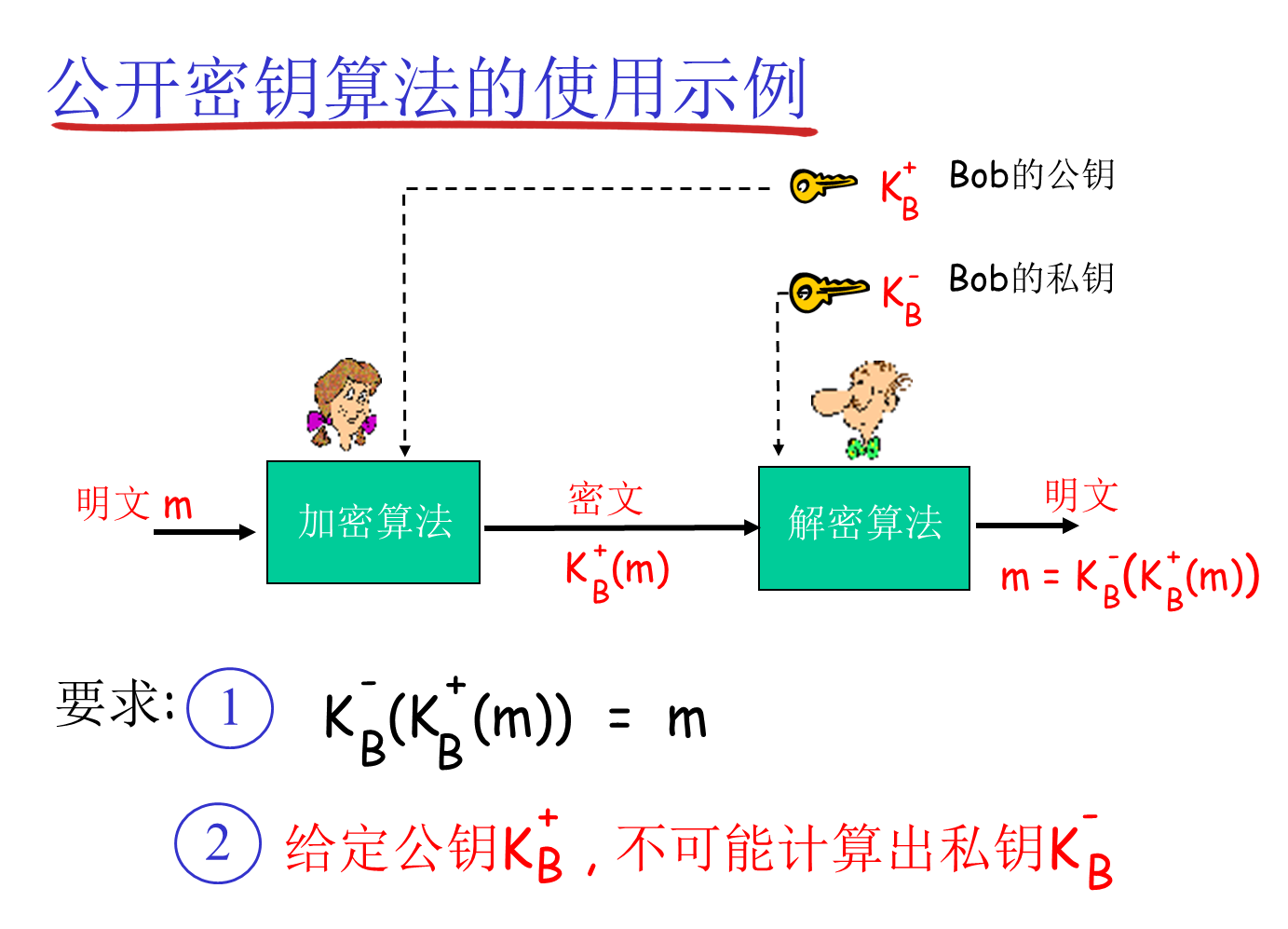

3.1 公开密钥算法的使用示例

3.2 公开密钥算法应满足的条件

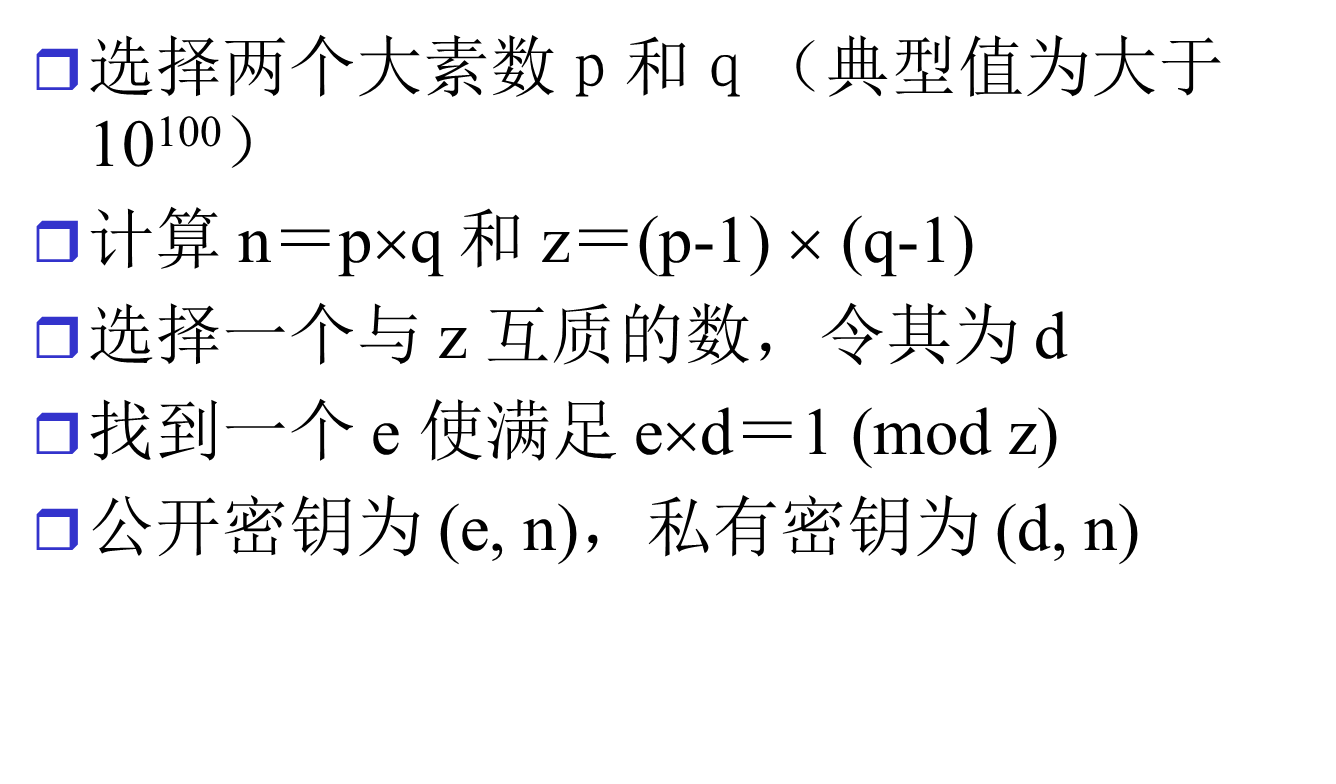

3.3 RSA算法:生成密钥

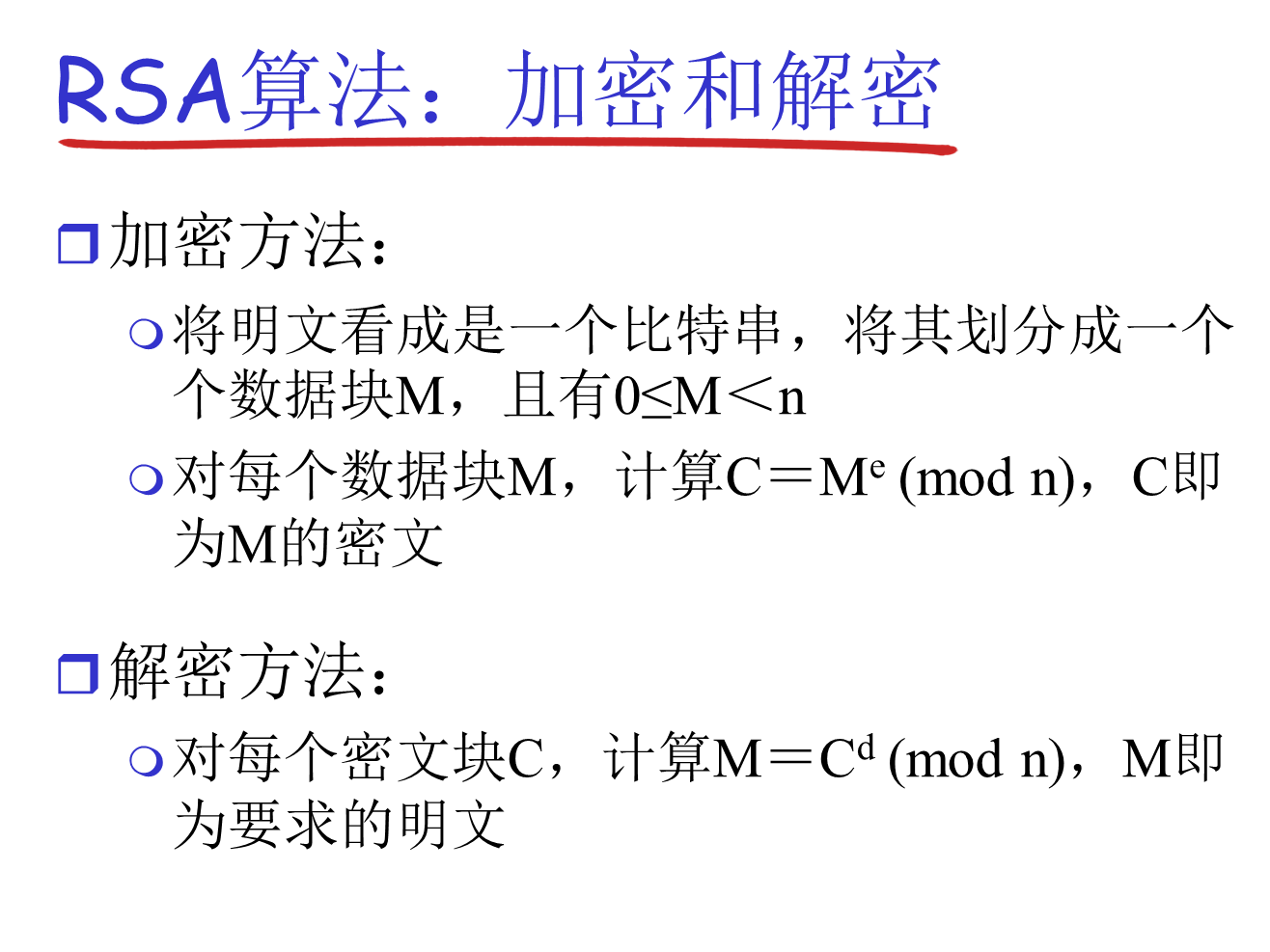

3.4 RSA算法:加密和解密

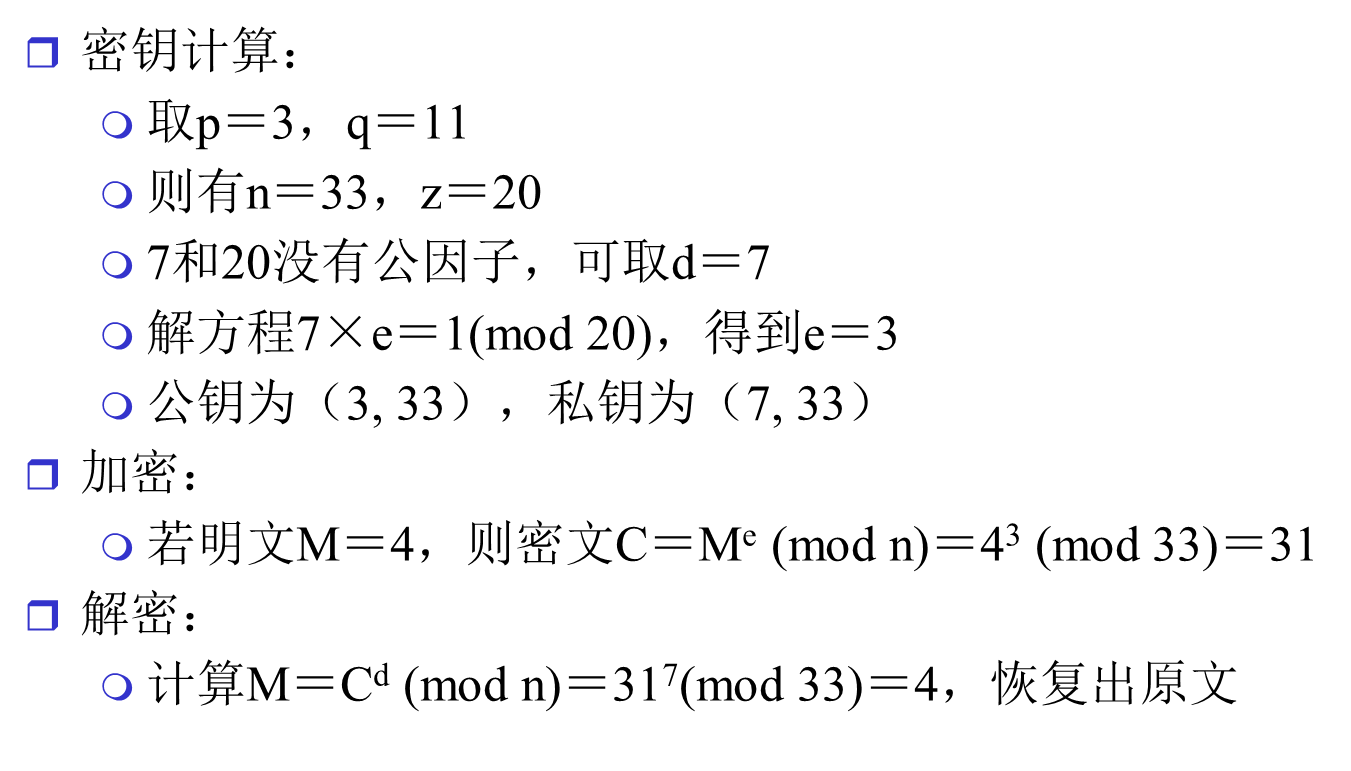

3.5 RSA算法举例

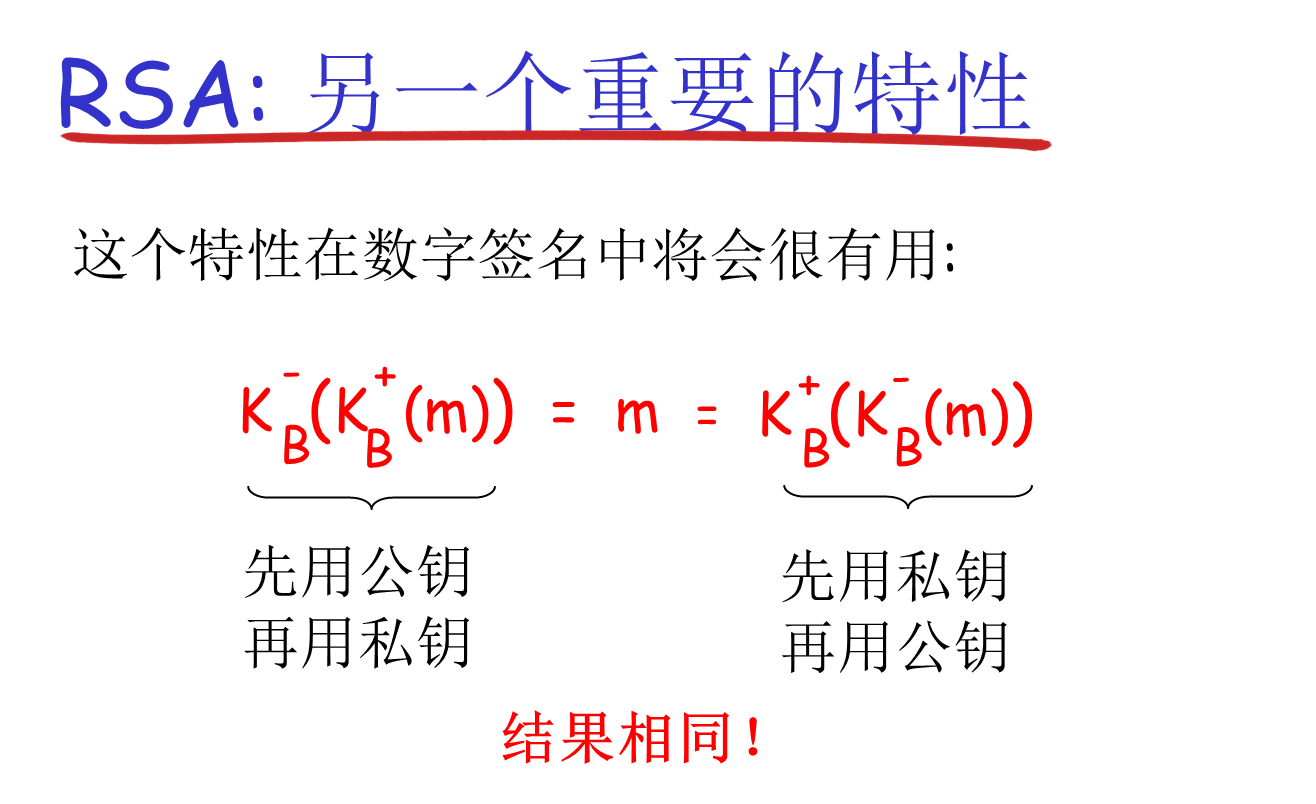

3.6 RSA: 另一个重要的特性

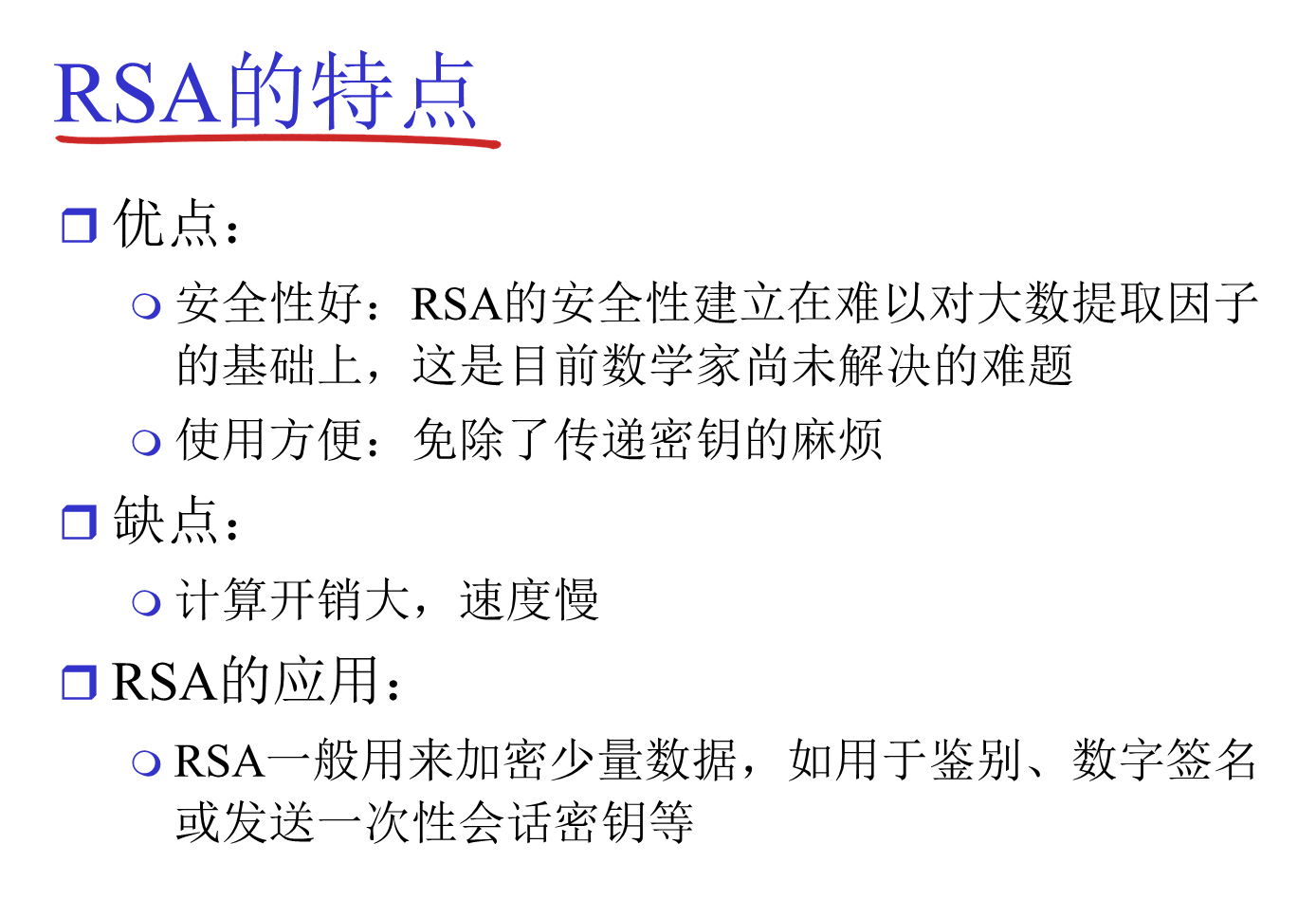

3.7 RSA的特点

4. 报文完整性(报文鉴别)

4.1 朴素的想法:对整个报文加密

4.2 将报文鉴别与数据机密性分开

4.3 内容完整性和报文摘要

4.4 如何保证报文摘要不被修改?

4.5 基于哈希运算的报文鉴别

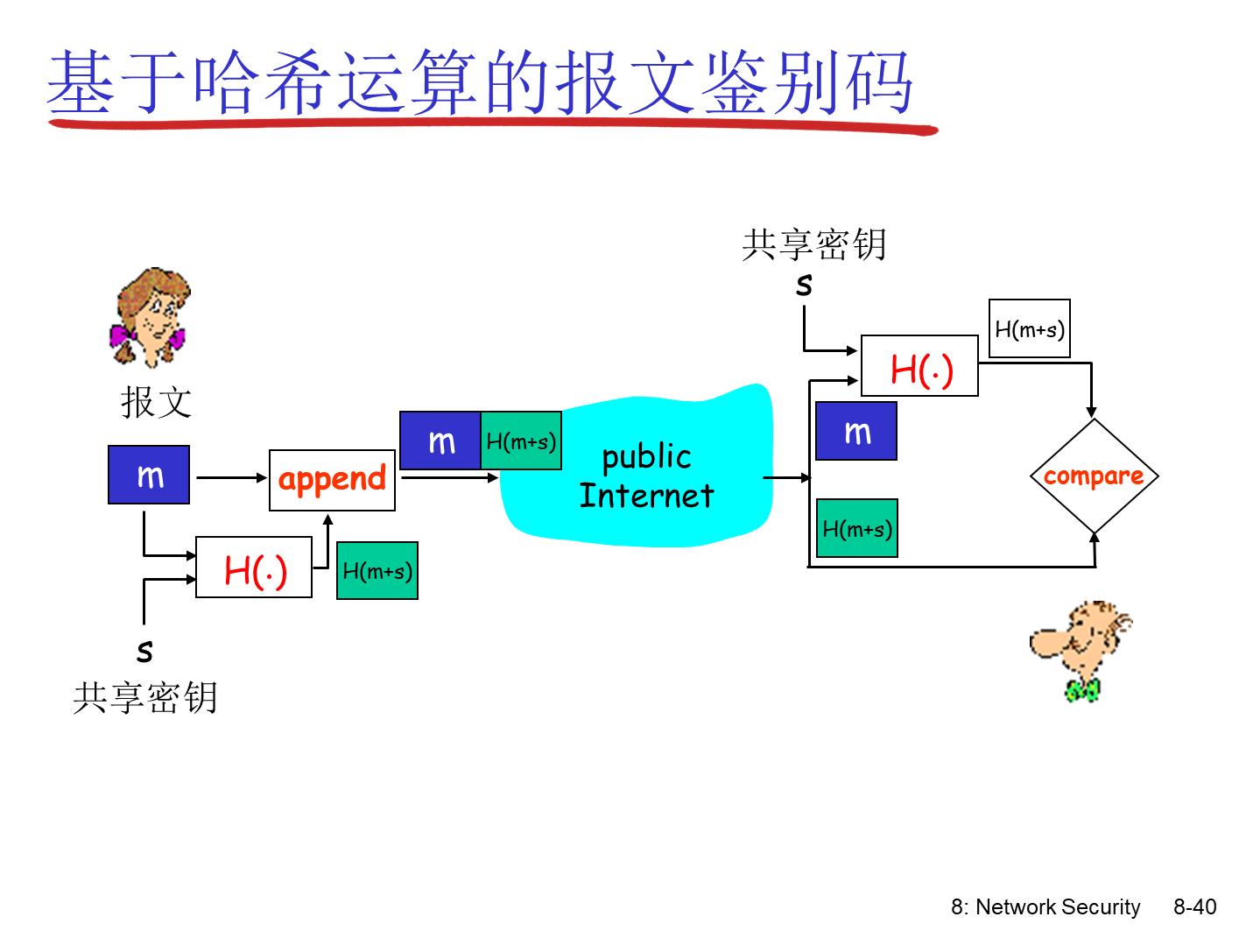

4.6 基于哈希运算的报文鉴别码

4.7 密码散列函数应满足的特性

4.8 密码散列函数标准

5. 数字签名

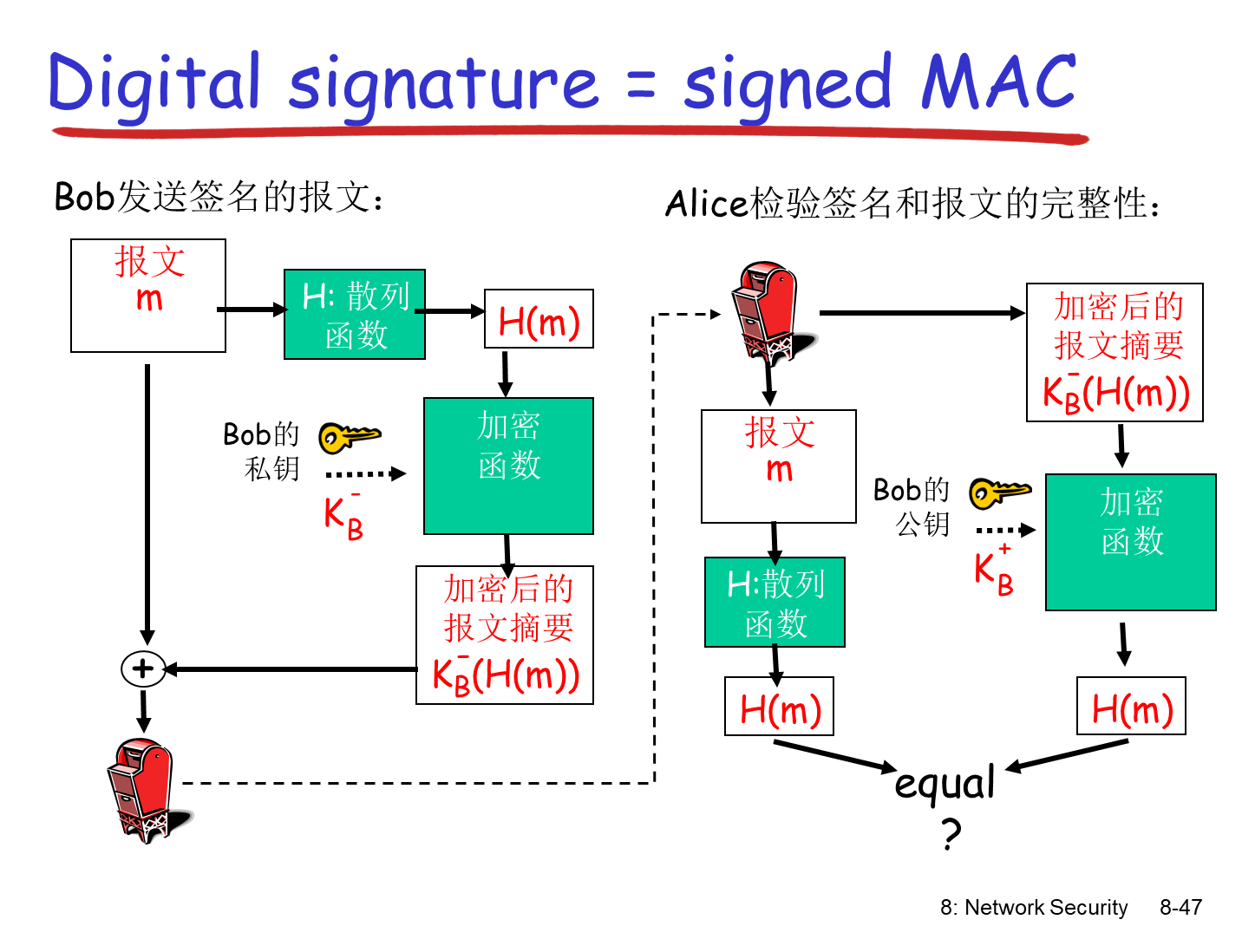

5.1用私钥加密报文摘要

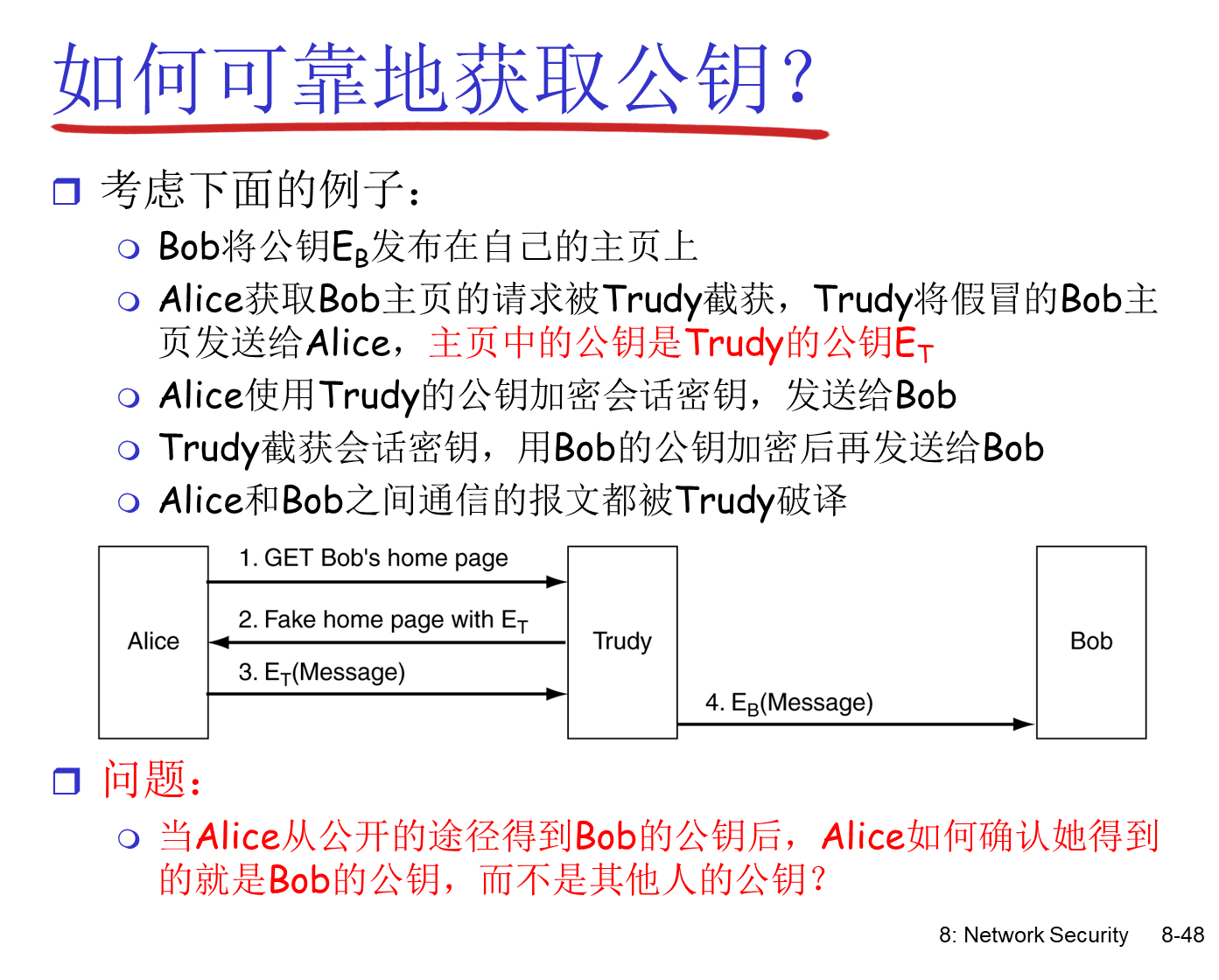

5.2 如何可靠地获取公钥?

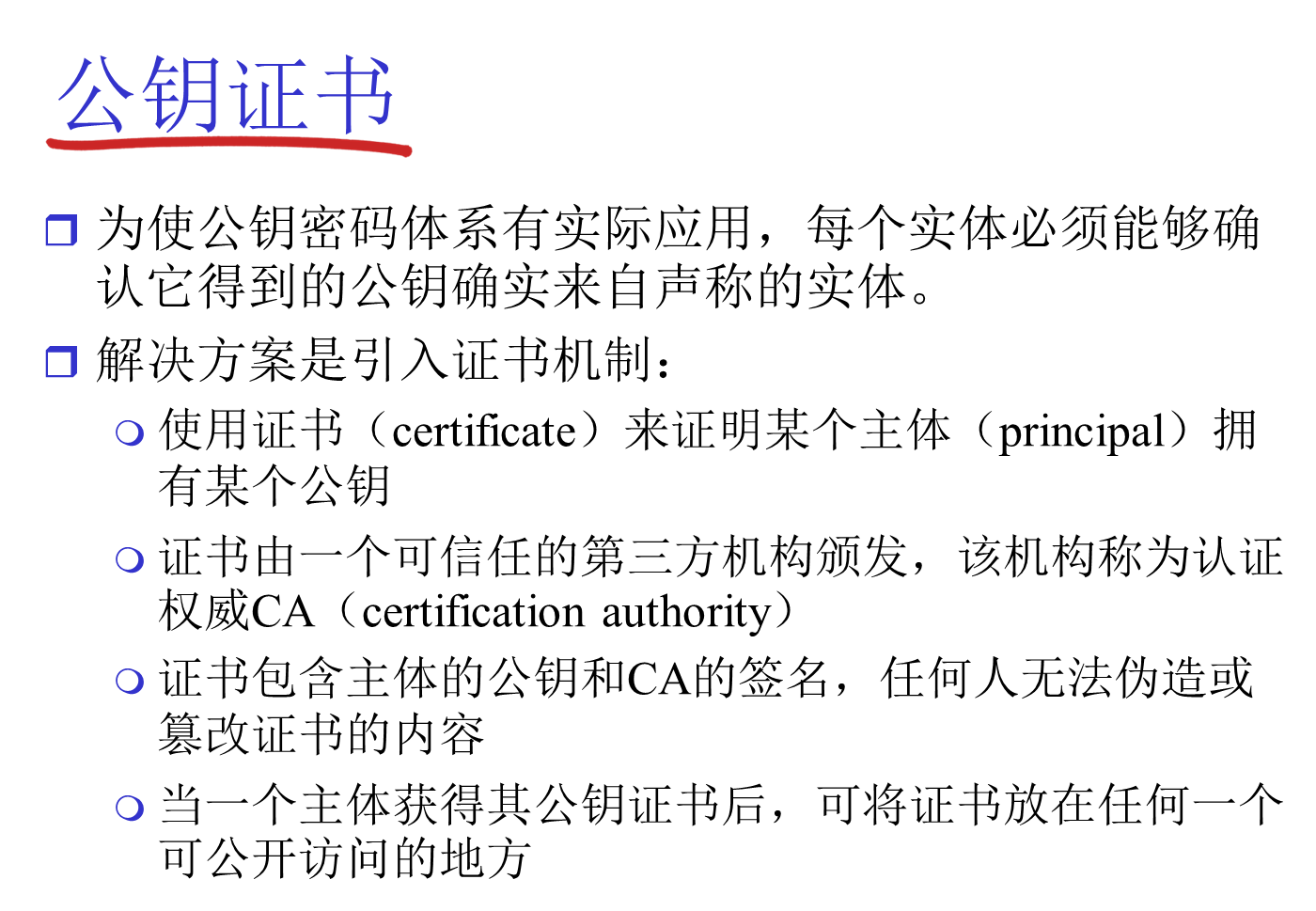

5.3 公钥证书

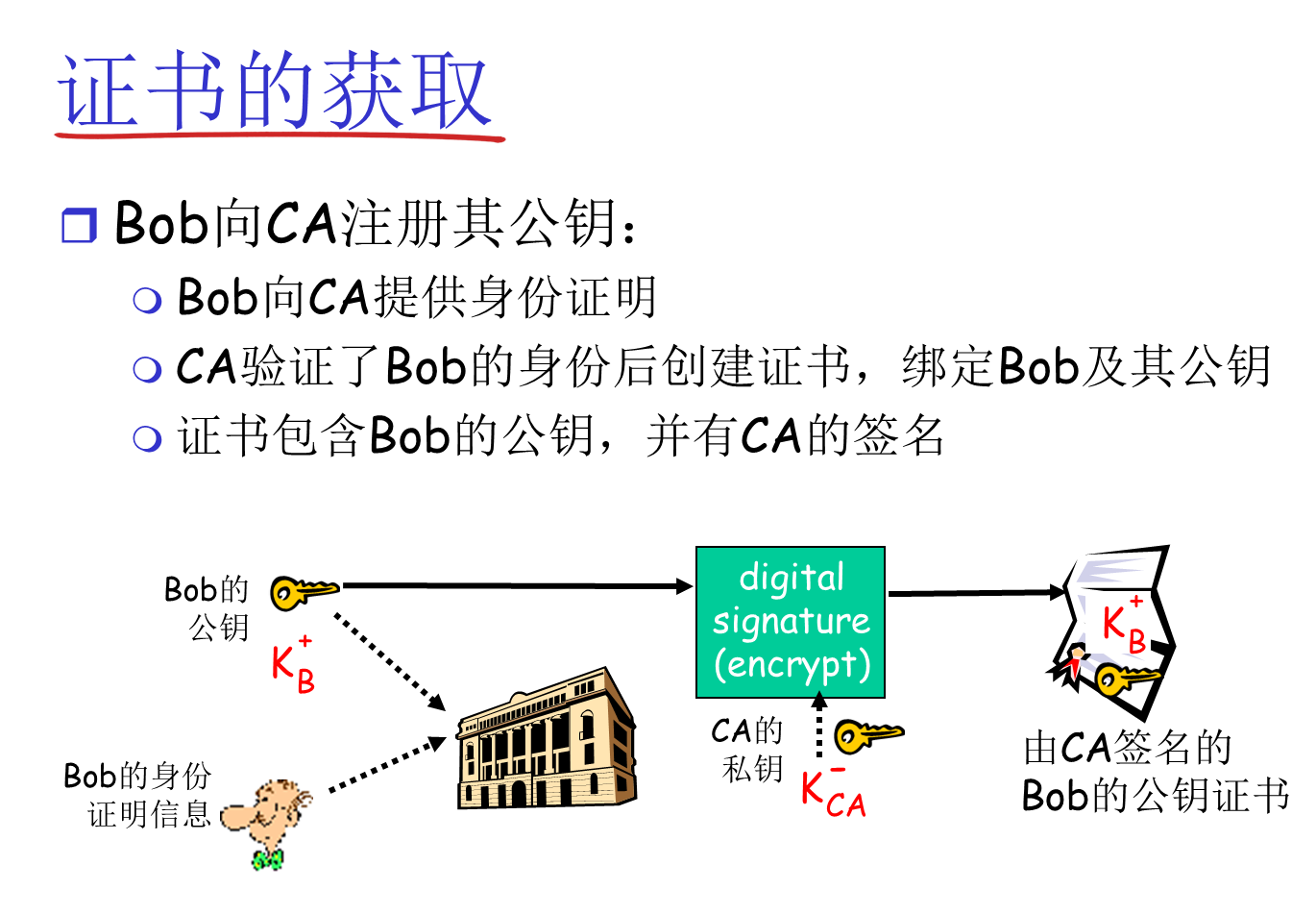

5.4 证书的获取

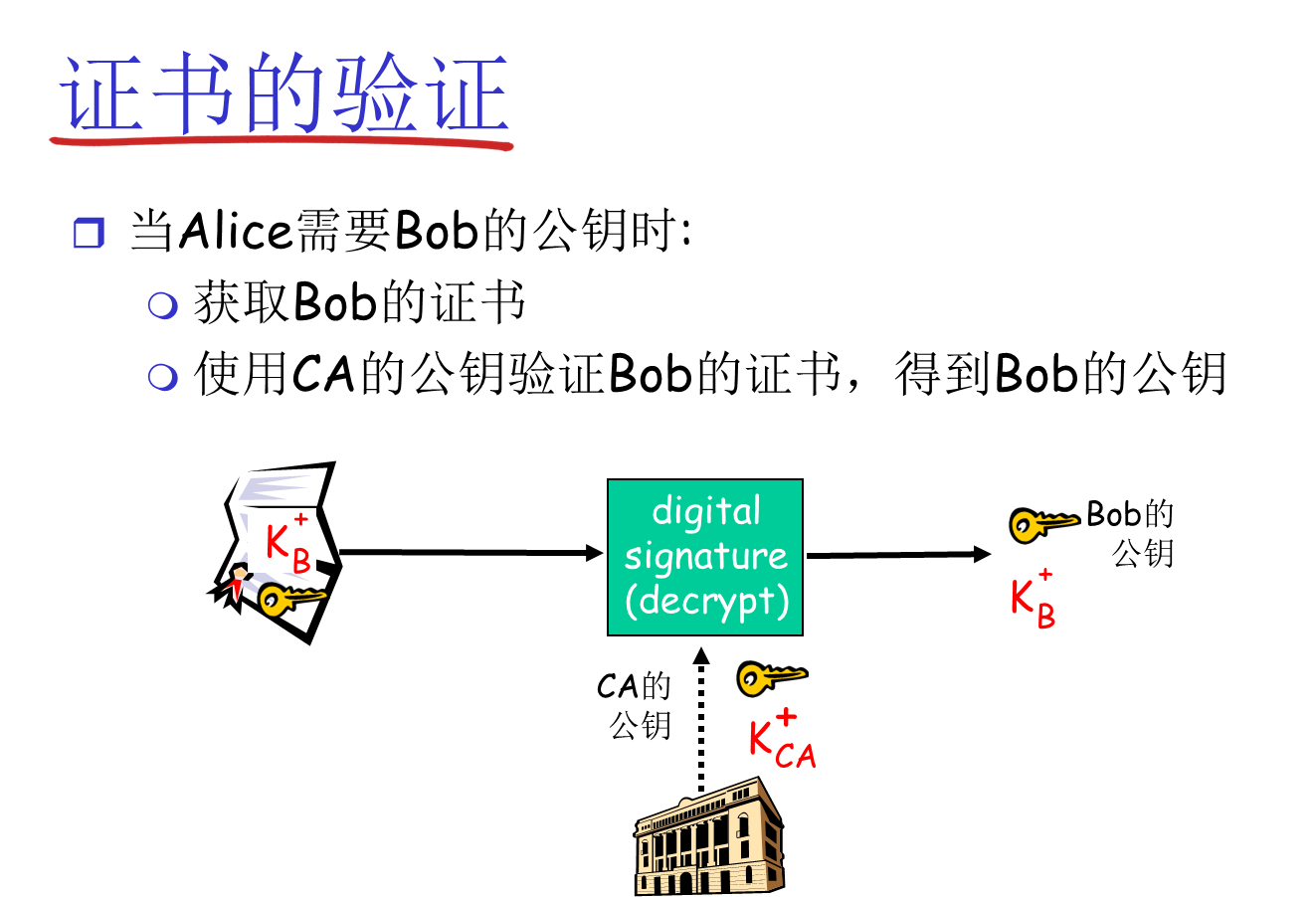

5.5 证书的验证

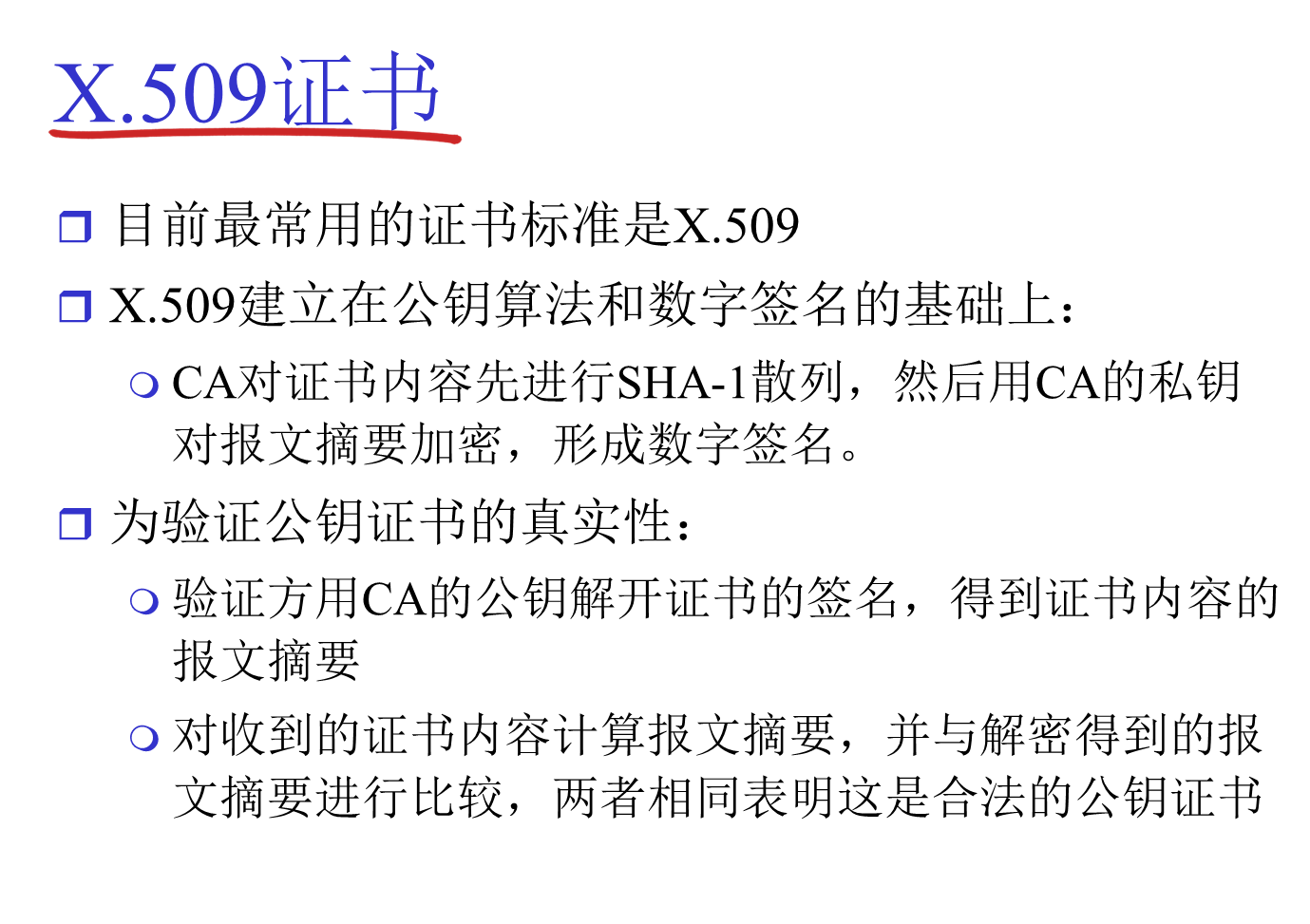

5.6 X.509证书

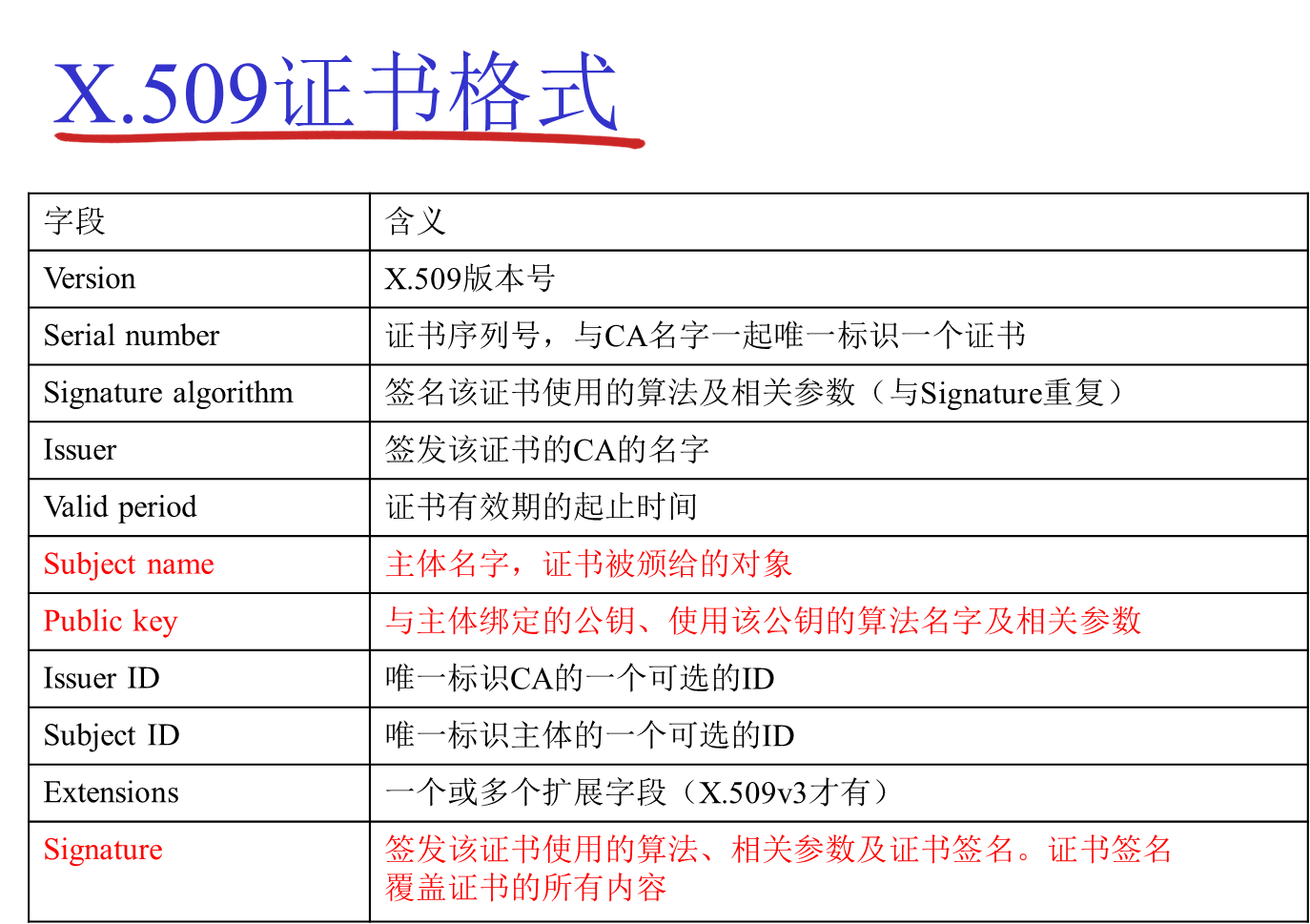

5.6.1 X.509证书格式

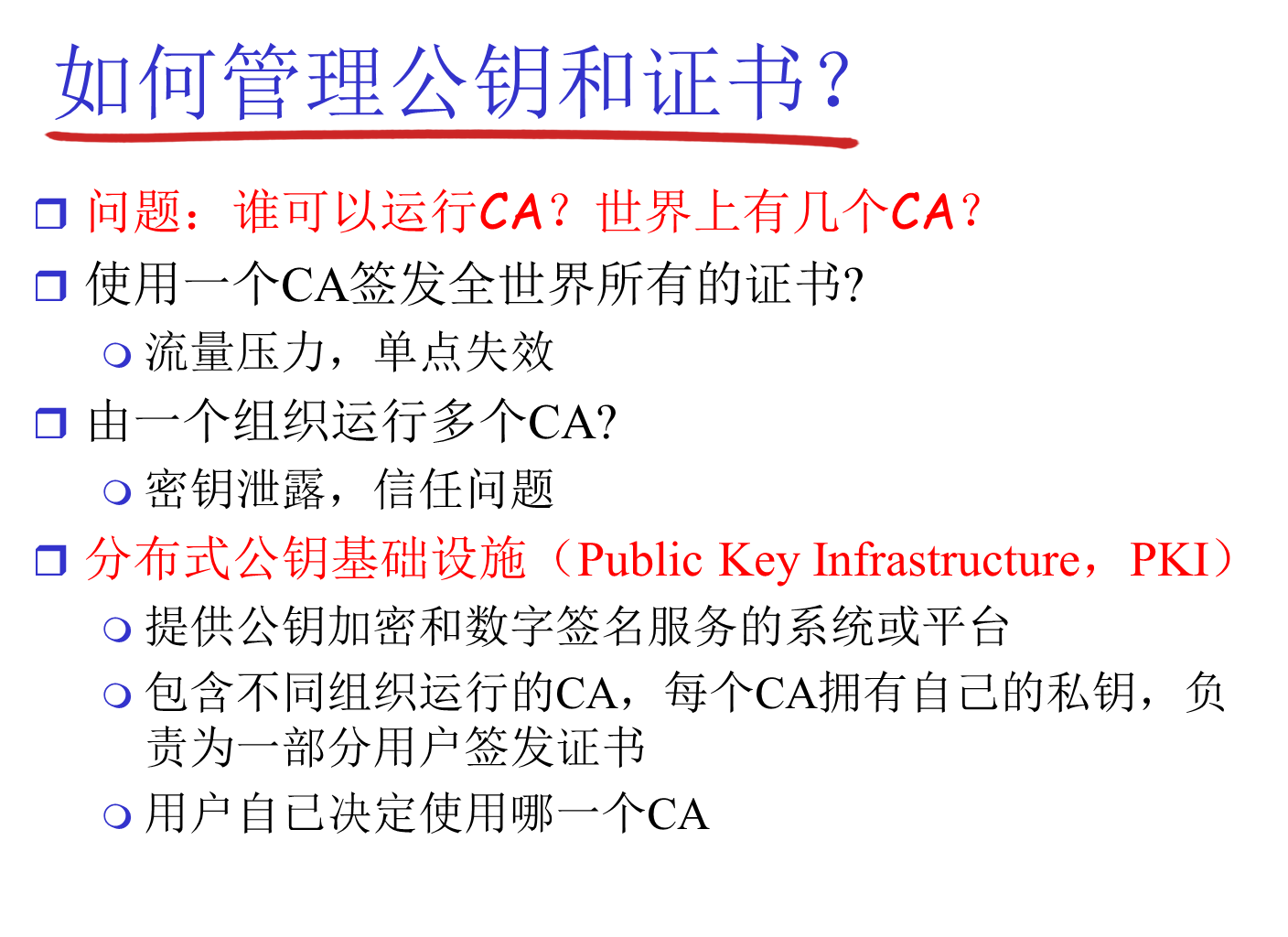

5.7 如何管理公钥和证书?

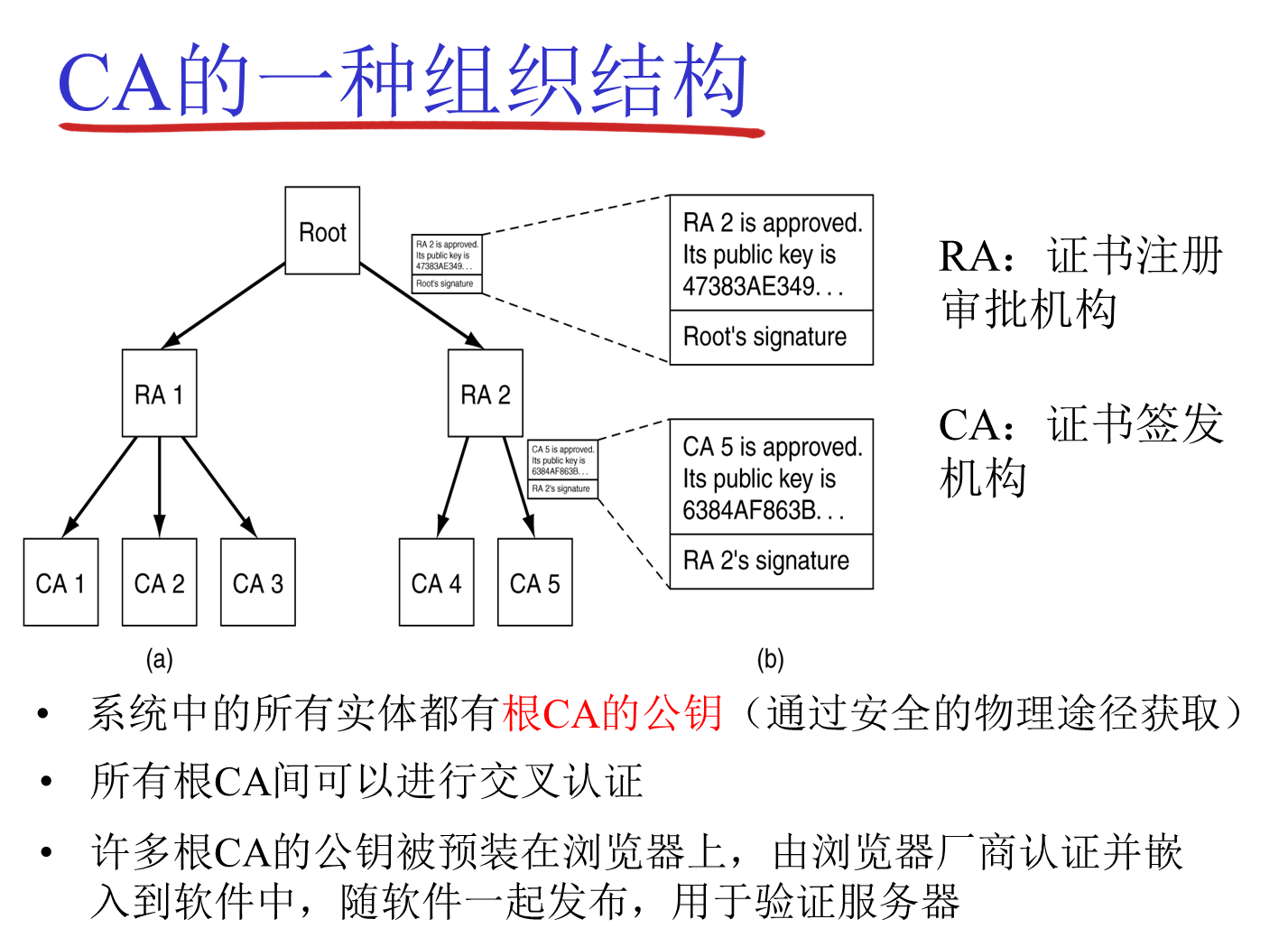

5.8 CA的一种组织结构

5.9 证书的撤销

5.10 证书目录

第八章知识点回顾

- 1. 网络安全

- 1.1 什么是网络安全?

- 1.2网络中的通信安全

- 1.2.1 安全攻击的类型:被动攻击

- 1.2.2 安全攻击的类型:主动攻击

- 1.3 常见的安全机制

- 2. 密码学术语

- 2.1 密码学术语(图示)

- 2.2加密算法的分类

- 2.3 传统加密方法:替换

- 2.4 传统加密方法:换位

- 2.5 密码的安全性

- 2.6针对加密系统的密码分析攻击

- 2.7 现代密码学:对称密钥算法

- 2.7.1 DES的计算过程

- 2.7.2 Triple DES(3DES)

- 2.7.3有关3DES的三个问题

- 2.8 AES: Advanced Encryption Standard

- 2.9 密码块链接(Cipher Block Chaining)

- 2.10 现代密码学:非对称加密

- 3. 公开密钥算法的使用

- 3.1 公开密钥算法的使用示例

- 3.2 公开密钥算法应满足的条件

- 3.3 RSA算法:生成密钥

- 3.4 RSA算法:加密和解密

- 3.5 RSA算法举例

- 3.6 RSA: 另一个重要的特性

- 3.7 RSA的特点

- 4. 报文完整性(报文鉴别)

- 4.1 朴素的想法:对整个报文加密

- 4.2 将报文鉴别与数据机密性分开

- 4.3 内容完整性和报文摘要

- 4.4 如何保证报文摘要不被修改?

- 4.5 基于哈希运算的报文鉴别

- 4.6 基于哈希运算的报文鉴别码

- 4.7 密码散列函数应满足的特性

- 4.8 密码散列函数标准

- 5. 数字签名

- 5.1用私钥加密报文摘要

- 5.2 如何可靠地获取公钥?

- 5.3 公钥证书

- 5.4 证书的获取

- 5.5 证书的验证

- 5.6 X.509证书

- 5.6.1 X.509证书格式

- 5.7 如何管理公钥和证书?

- 5.8 CA的一种组织结构

- 5.9 证书的撤销

- 5.10 证书目录