一、运维

1、基础环境运维服务

对保证信息系统正常运行所必需的电力、空调、消防、安防等基础环境的运维。包括:机房电力、消防、安防等系统的理性检查及状态监控、相应支持、故障处理、性能优化等服务

2、硬件运维服务

对硬件设备(网络、主机、存储、桌面设备以及其他相关设备等)及其附带软件的例行检查及状态监控、相应支持、故障处理、性能优化等服务

-

网络运维服务

-

主机运维服务

-

存储运维服务

-

桌面运维服务

-

其他硬件运维服务

其他硬件运维服务包括:面向图像及音视频设备、视频监控设备、会议系统设备、终端设备、硬件设备虚拟化、其他硬件设备的运维服务

3、软件运维服务

对软件(包括基础软件、支撑软件、应用软件等)的功能修改完善、性能调优,以及常规的理性检查和状态监控、相应支持等服务。

-

基础软件运维服务

面向操作系统、数据库系统、中间件、语言处理系统和办公软件等基础软件的运维服务

-

支撑软件运维服务

面向需求分析软件、建模软件、集成开发环境、测试软件、开发管理软件、逆向工程软件和再工程软件等支撑软件的运维服务

-

应用软件运维服务

面向各种应用软件的运维服务

4、安全运维服务

对信息系统提供的安全巡检、安全加固、脆弱性检查、渗透性测试、安全风险评估、应急保障等服务

5、运维管理服务

整体承担基础环境、硬件、软件、安全等综合性运维而提供的管理服务

二、ITSM

ITSM是一种IT管理,与传统的IT管理不同,它是一种以服务为中心的IT管理。

传统IT管理与ITSM比较,ITSM运维管理是由被动服务转为主动服务,具体如下

- 技术导向变为业务导向

- 事后处理变为主动预防

- 设备监控变为全方位管理

- 人员分工变为角色定位

- 技术专家变为知识库

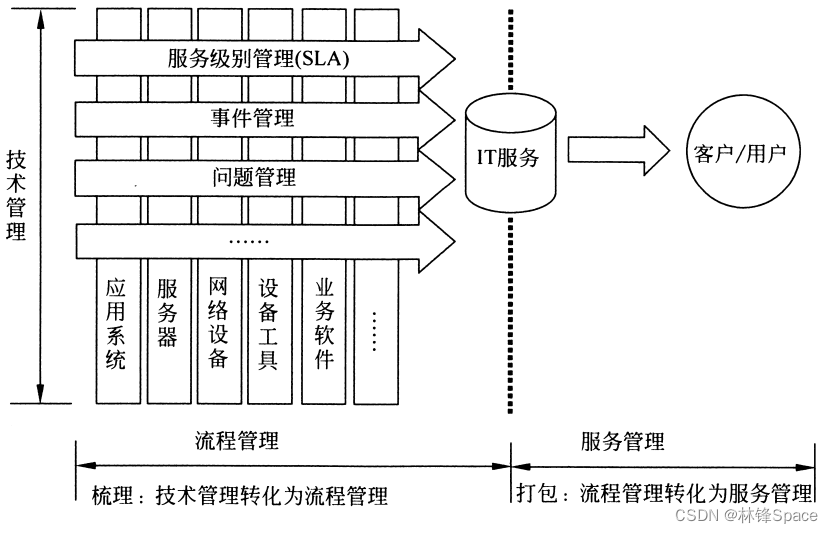

ITSM基本原理

两次转换,第一次转换将技术管理转化为流程管理,第二次转换将流程管理转化为服务管理。

ITSM的主要目标是IT的运营和管理,不是管理技术,有关IT的技术管理是系统管理和网络管理的任务,而ITSM的主要任务是管理客户和用户的IT需求。

三、信息安全管理

信息安全管理体系

1、信息安全的属性

信息安全的基本属性有以下几个方面:

- 完整性:完整性是指信息在存储或传输的过程中保持不被修改、不被破坏、不被插入、不延迟、不乱序和不丢失的特性。

- 可用性:可用性是指信息可被合法用户访问并能按要求顺序使用的特性

- 保密性:保密性是指信息不被泄露给非授权的个人和实体,或供其使用的特性

- 可控性:可控性是指授权机构可以随时控制信息的机密性

- 可靠性:可靠性是指信息以用户认可的质量连续服务于用户的特性

2、信息安全管理

信息安全管理是通过维护信息机密性、完整性和可用性,来管理和保护组织所有信息资产的一项体制,是信息安全治理的主要内容和途径,信息安全治理为信息安全管理提供基础的制度支撑。

信息安全管理的内容包括信息安全政策制定、风险评估、控制目标与方式的选择、制定规范的操作流程、信息安全培训等。涉及安全方针策略、组织安全、资产分类与控制、人员安全、物理与环境安全、通信与运营安全、访问控制、系统开发与维护、业务连续性、法律符合性等领域。

3、信息安全管理活动

信息安全管理活动主要包括以下几个方面:

(1)制定信息安全策略。信息安全策略是一个机构信息安全的最高方针,必须形成书面文件,散发到组织内所有员工手上,并要求所有相关员工进行培训。

(2)定义信息安全管理体系的范围。即在机构内选定在多大范围内构建信息安全管理体系。在定义信息安全管理体系阶段,应将机构划分成不同的信息安全控制域,以便于对不同需求的领域进行适当的信息安全管理。一般需要考虑部门、及采用的技术等

(3)进行信息安全风险评估。

(4)确定管理目标和选择管理措施。

(5)准备信息安全适用性申明。信息安全适用性申明记录了组织内相关的风险管制目标和针对每种风险所采取的各种控制措施。信息安全适用性申明的准备,一方面是为了向组织内的员工申明对信息安全风险的态度,在更大程度上则是为了向外界表明态度和作为。

信息安全等级保护

1、概念

信息安全等级保护是指对国家秘密信息、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用信息安全产品实行按等级管理,对信息系统中发生的信息安全事件分等级相应、处置。

2、等级划分

信息系统安全保护等级的划分:

第一级,信息系统受到破坏后,会对公民、法人和其他组织的合法权益造成损害,但不损害国家安全、社会秩序和公共利益。

第二级,信息系统受到破坏后,会对公民、法人和其他组织的合法权益遭此严重损害,或者对社会秩序和公共利益造成损害,但不损害国家安全。

第三级,信息系统受到破坏后,会对社会秩序和公共利益造成严重损害,或者对国家安全造成损害。

第四级,信息系统受到破坏后,会对社会秩序和公共利益造成特别严重损害,或者对国家安全造成严重损害。

第五级,信息系统受到破坏后,会对国家安全造成特别严重损害。

3、等保工作主要环节

等级保护的主要环节:定级、备案、安全建设整改、等级评测和安全检查

信息系统定级按照自主定级、专家评审、主管部门审批、公安机关审核的流程进行。

信息系统备案,由信息系统运营使用单位到所在地设区的市级以上公安机关网络安全保卫部门办理备案手续。

信息系统安全建设整改,信息系统安全保护等级确定后,运营使用单位按照有关管理规范和技术标准,制定并落实安全管理制度。落实安全责任,建设安全设施,落实安全技术措施。

等级测评

监督检查,监督检查运营使用单位开展等级保护工作,定期对第三级以上的信息系统进行安全检查。运营使用单位应当接受公安机关的监督、检查、指导,如实向公安机关提供有关材料。