本博客是路由与交换实训报告,基于思科模拟器分别做了单臂路由、三层交换机实现vlan间通信、ospf、rip、dhcp、nat的实验,最后的nat综合实验是本次实训的大拓扑,综合了上述的几个技术。

大家可以当作一些思科小实验的总结,供网络工程、计算机网络等专业同学学习参考,另外,也期待大家了解一下其它专栏

锐捷的网络技术:锐捷数通实验

linux运维:linux命令每日分享

目录

一、单臂路由和三层交换机实现vlan间通信

1.1实验拓扑(单臂路由)

1.2 实验配置(单臂路由)

1.3 实验拓扑(三层交换机)

1.4 实验配置(三层交换机)

二 ospf和rip之间的重发布

2.1 实验拓扑

2.2 实验配置

三 DHCP和交换机接口安全

3.1 实验拓扑

3.2 实验配置

四 acl的配置

4.1 实验拓扑

编辑

4.2 实验配置

4.2.1 标准acl

4.2.2 拓展acl

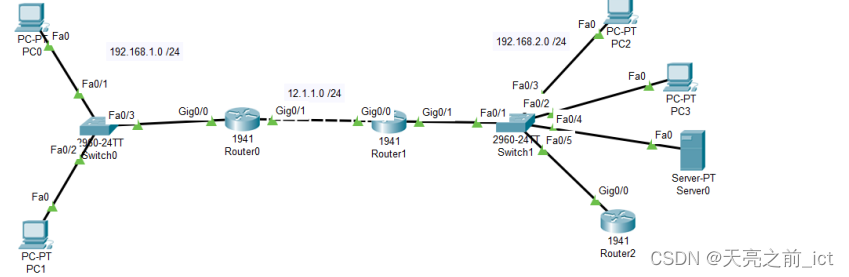

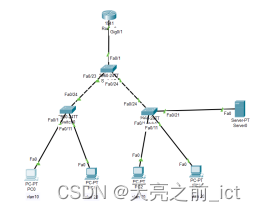

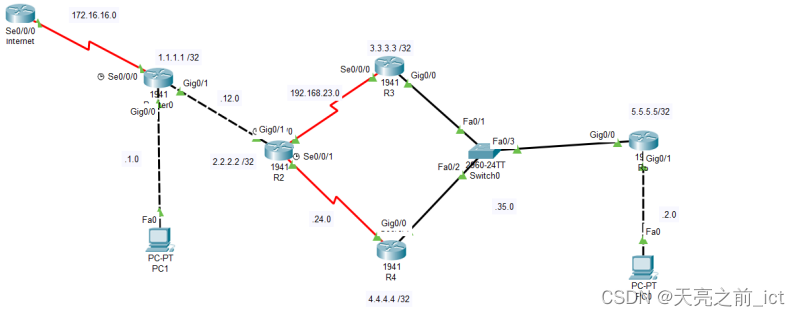

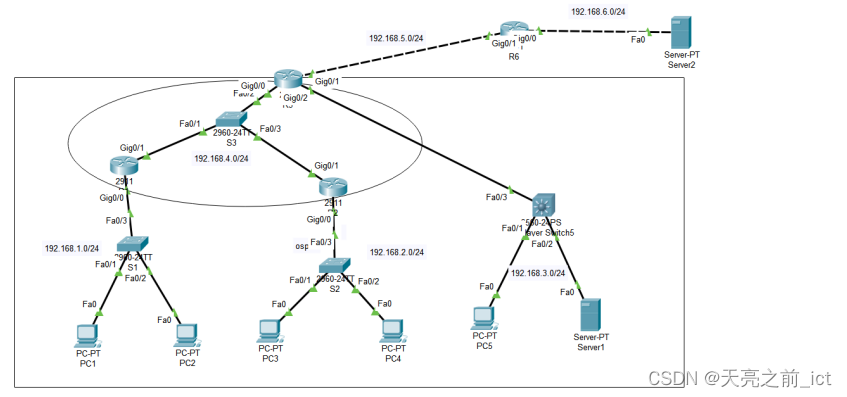

五 nat综合实验

5.1 实验拓扑

5.2 实验配置

5.2.1交换机配置

5.2.2路由器配置

5.2.3使所有终端使用DHCP方式获取地址(服务器位置不限)

5.2.4让内网使用OSPF协议完成通信,其中router 0、router1,router3作为区域0router 0和switch 0(3560的三层交换机)作为区域1,并要求router0都为DR

5.2.5 在各个路由器上配置ospf

5.2.6 配置NAT保证内网主机可以访问外网服务器,同时可以使外网服务器通过公网地址访问内网服务器

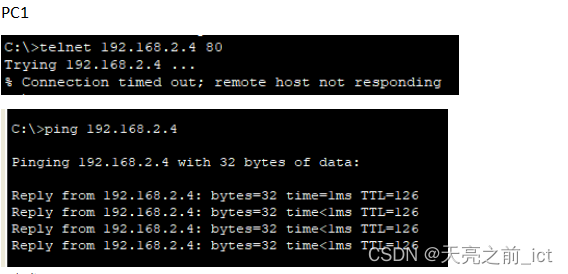

5.2.7 禁止PC0访问内网服务器的HTTP服务,其他不影响

一、单臂路由和三层交换机实现vlan间通信

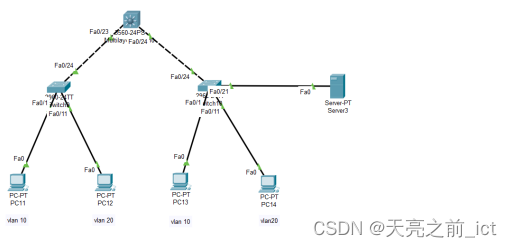

1.1实验拓扑(单臂路由)

1.2 实验配置(单臂路由)

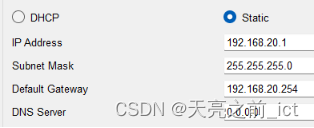

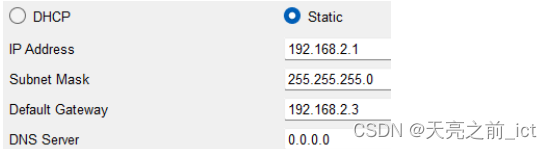

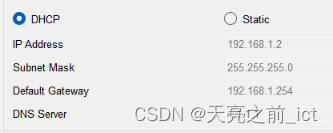

PC-0

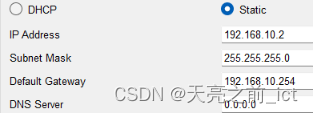

PC-1

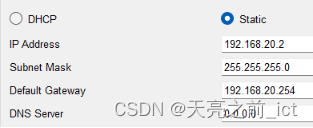

PC-2

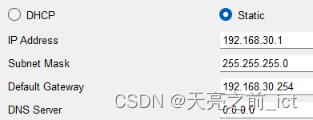

PC-3

Server

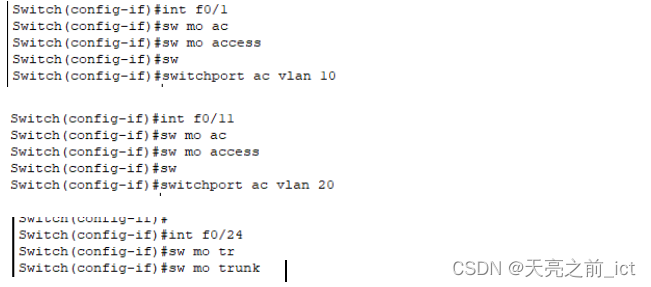

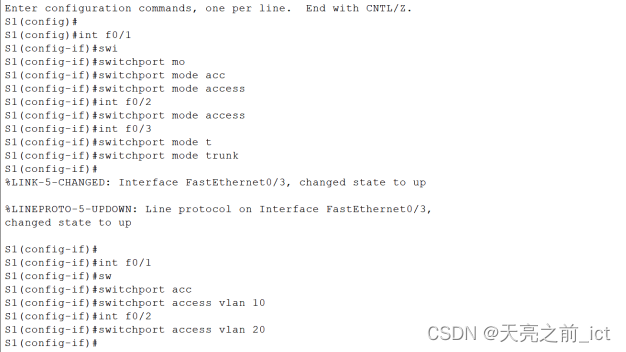

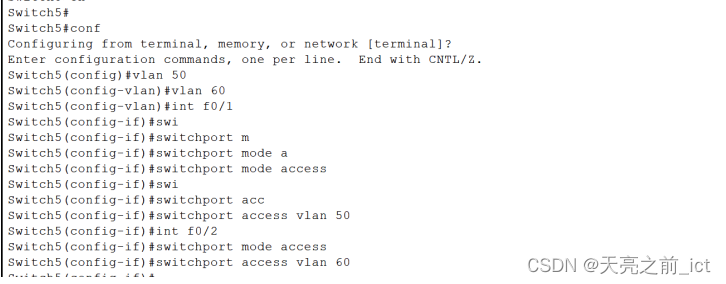

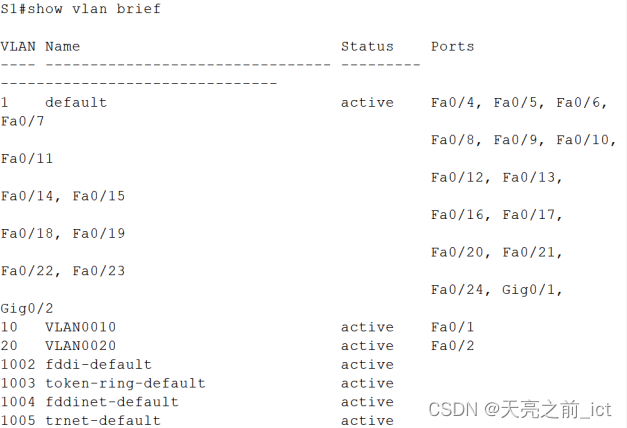

将交换机连接PC和服务器的端口模式改为access并划分vlan,交换机之间以及连接路由器的接口模式改为trunk(以s1为例)

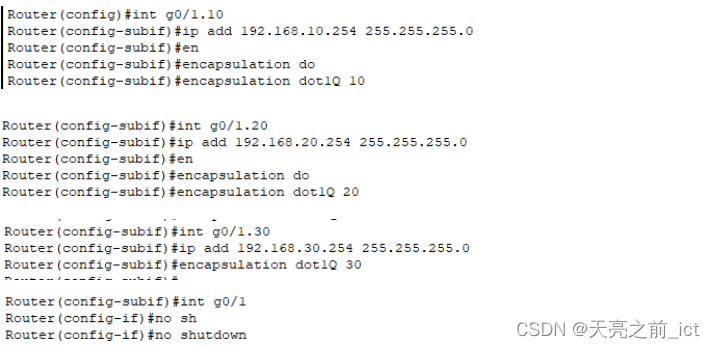

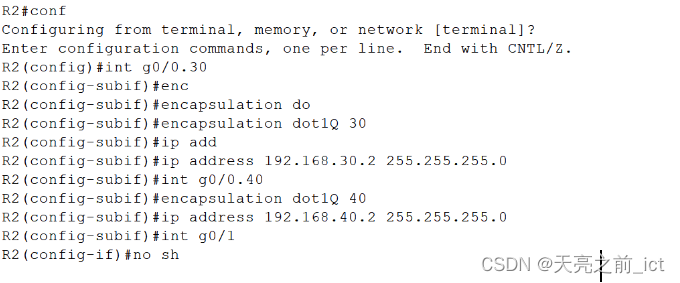

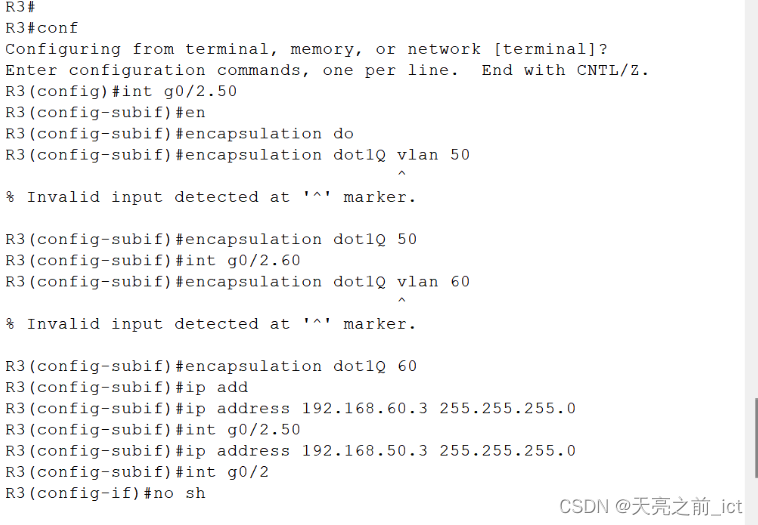

在路由器上建立子接口,并分配IP地址,将子接口配置为特定vlan的802.1q trunk,并将g0/1接口开启

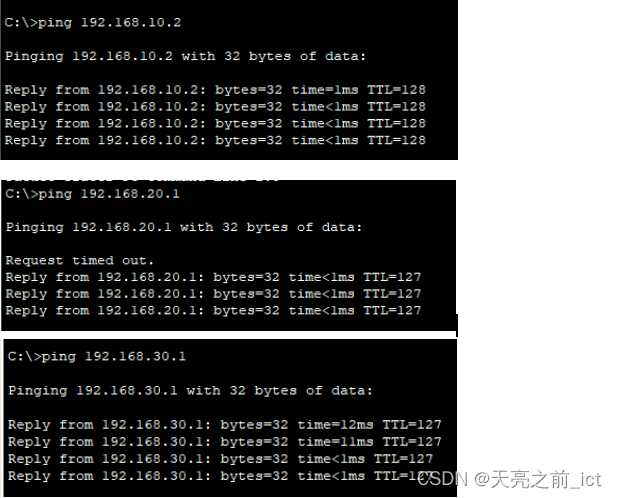

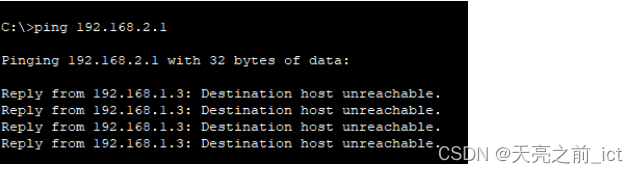

使用PC-0检查连通性,能ping通,实验完成

1.3 实验拓扑(三层交换机)

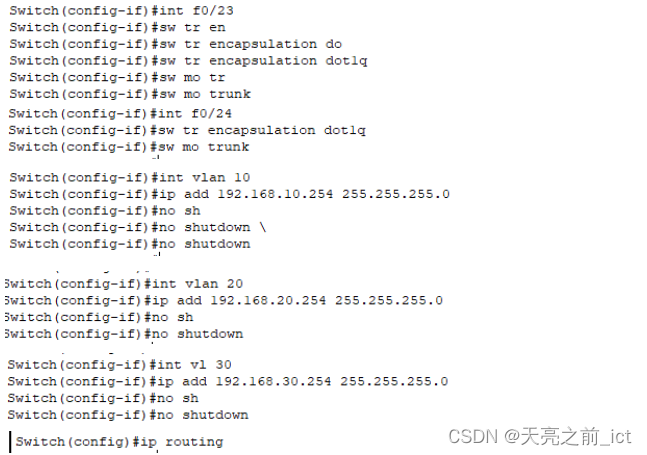

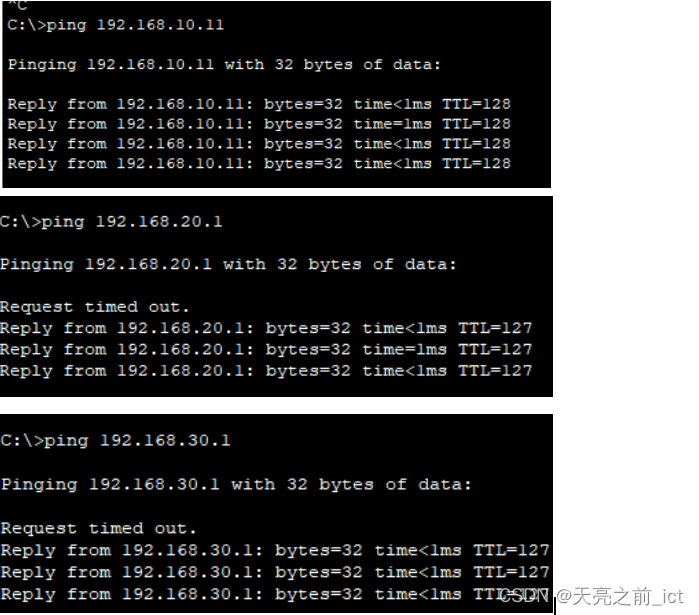

1.4 实验配置(三层交换机)

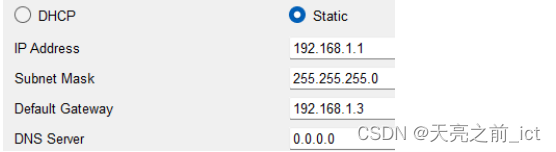

配置IP(同单臂路由)

将交换机连接PC和服务器的端口模式改为access并划分vlan,交换机之间以及连接路由器的接口模式改为trunk(以s1为例)(同上)

将接口配置为特定vlan的802.1q trunk,并对vlan添加网关IP,并开启三层功能

检查连通性,实验成功

二 ospf和rip之间的重发布

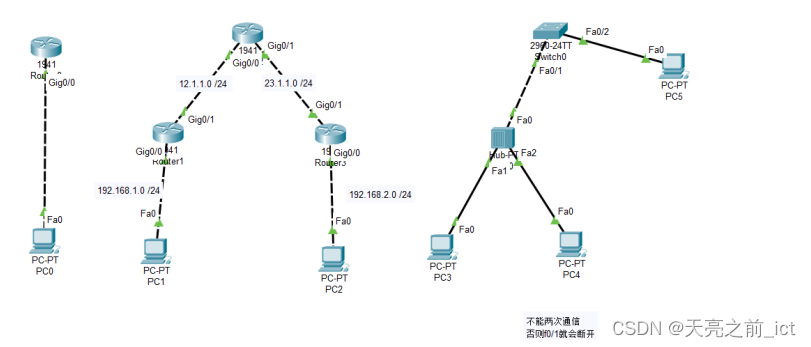

2.1 实验拓扑

2.2 实验配置

配置IP地址(PC 和路由器)

PC-1

PC-2

配置ip步骤不再演示,进接口下先no shoudown 然后在ip address xxx.xxx.xxx.xxx 255.255.255.0

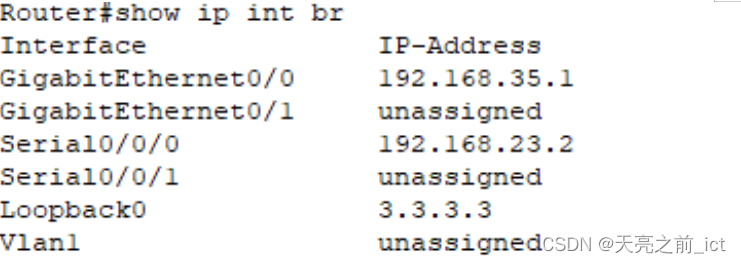

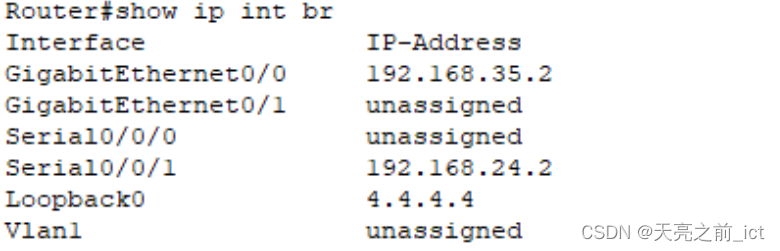

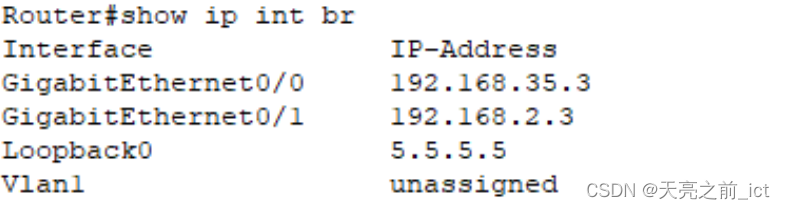

路由器ip配置如下:

Internet:

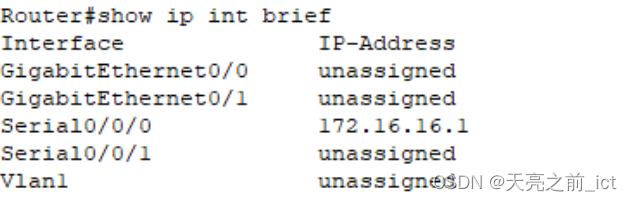

R1

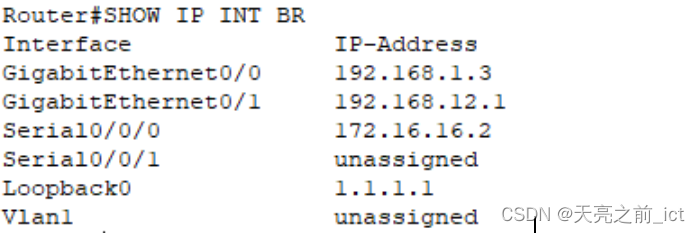

R2

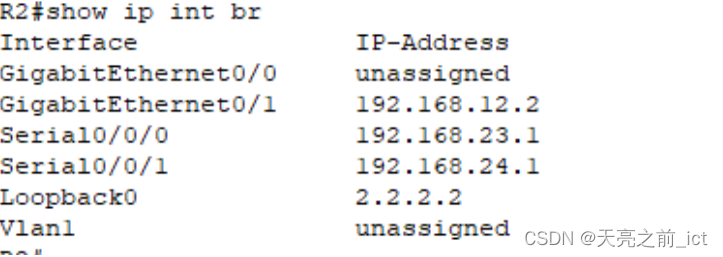

R3

R4

R5

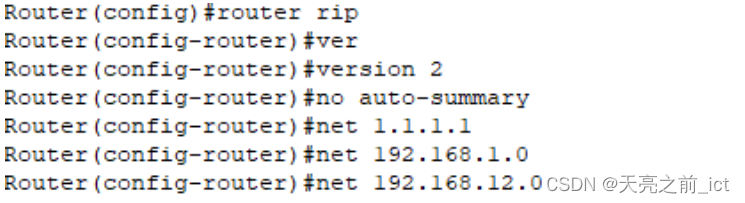

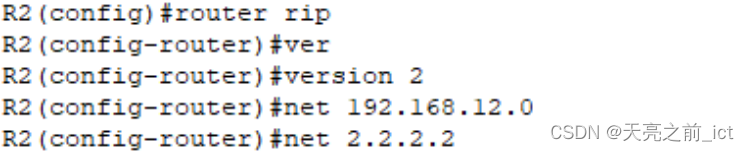

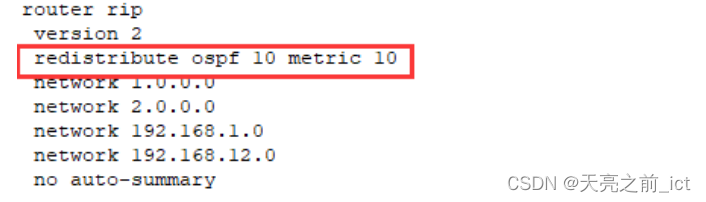

配置RIP(在R1和R2上)

R1:

R2:

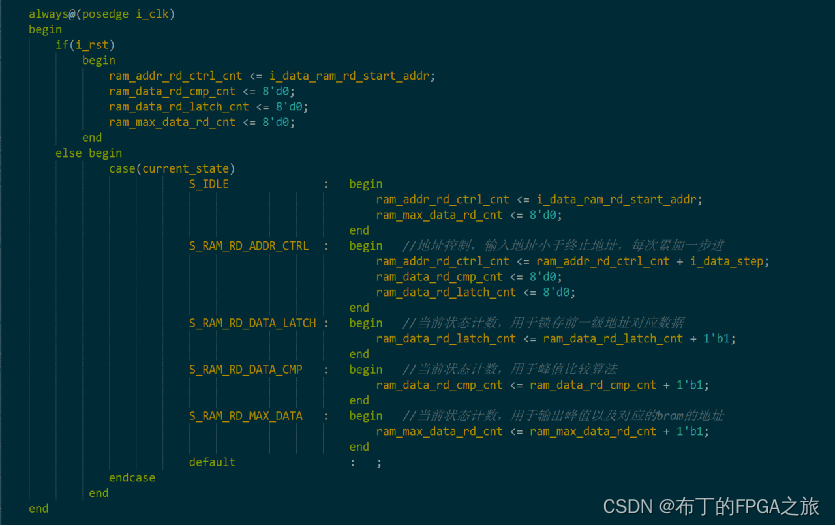

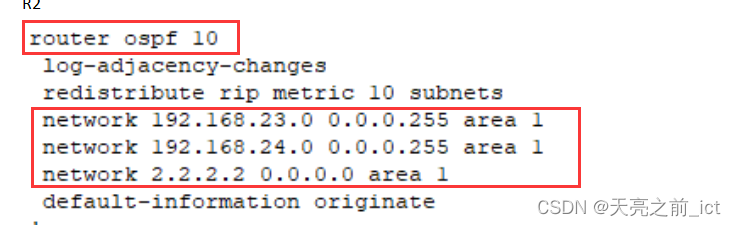

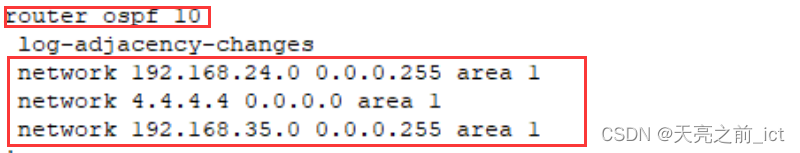

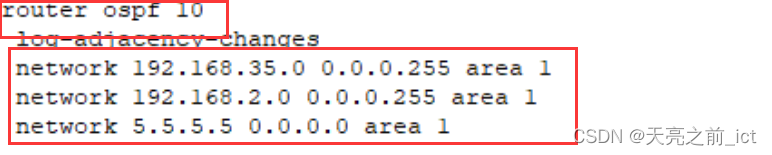

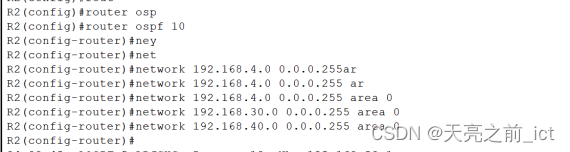

配置ospf,直接在配置模式下配置ospf就行,先输入router ospf 10 ,然后在ospf视图下network

R2:

R4:

R5:

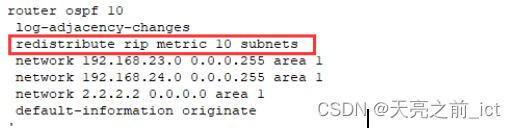

重发布

R4:

R2:

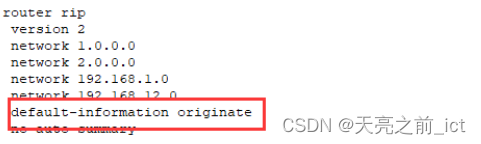

在Internet上配置默认路由,并引入RIP和OSPF

默认路由在R1和internet上都进行配置

![]()

![]()

在r2 上进行ospf和rip的互相引入

R2:

验证连通性,实验完成

三 DHCP和交换机接口安全

3.1 实验拓扑

3.2 实验配置

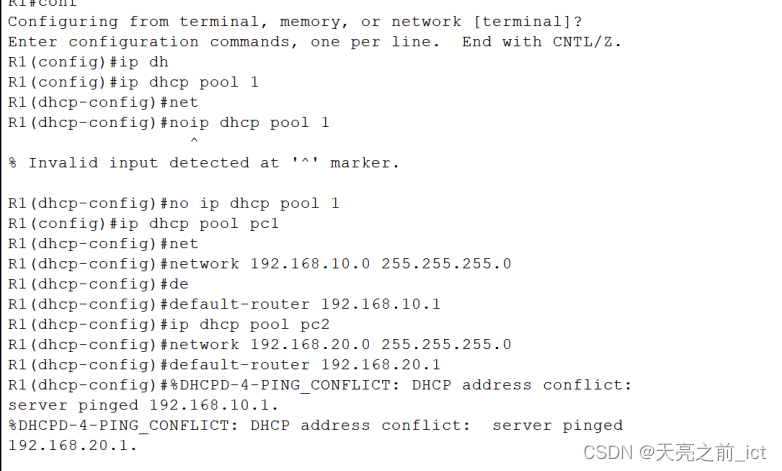

配置dhcp地址池:

ip dhcp pool PC1

network 192.168.1.0 255.255.255.0

default-route 192.168.1.1

dns server 1.1.1.1

ip dhcp pool PC2

network 192.168.2.0 255.255.255.0

default-route 192.168.2.1

dns server 1.1.1.1

配置默认路由:

ip route 192.168.1.0 255.255.255.0 12.1.1.1 #保证中继设备可以和服务器通信

ip route 192.168.2.0 255.255.255.0 13.1.1.1 #保证中继设备可以和服务器通信

DHCP中继设备:

配置中继将信息交付给DHCP服务器

int g0/0 #接口注意是下接PC的接口,保证客户端和该接口在同一广播域

ip helper-address 192.168.3.2 #帮助地址写DHCP服务器的地址,并保证能通

int +要配置接口安全的接口

Switchport mode access

Switchport port-security max 1

Switchport port-security violation shutdown #当接入量大于1时交换机自动关闭配置了安全模式的接口

四 acl的配置

4.1 实验拓扑

4.2 实验配置

4.2.1 标准acl

要求:

PC0能够访问PC2和PC3

PC1不能访问PC2和PC3

=======R0=========:

创建acl:

ip access-list standard 1

permit host 192.168.1.2

deny host 192.168.1.3

接口应用acl:

int f0/0

ip access-group 1 in

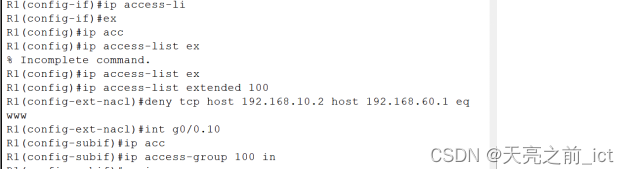

4.2.2 拓展acl

要求:

在R0上去写扩展acl,使用数字命名:

PC0能够访问PC2,不能访问PC3

PC1能访问PC3,不能访问PC2

在R1上写扩展acl,使用字符命令:

PC0能够访问server0的http服务,但是不能ping通server0

PC1能够ping通server0,但是不能访问server0的http服务

配置:

=======R0=========:

ip access-list extended 100

10 deny ip host 192.168.1.2 host 192.168.2.3

11 deny ip host 192.168.1.3 host 192.168.2.2

12 permit ip any any

int f0/1

ip access-group 100 in

=======R1==========:

ip access-list 100

deny icmp host 192.168.1.2 host 192.168.2.4 echo

deny tcp host 192.168.1.3 host 192.168.2.4 eq www

permit ip any any

int f0/0

ip access-group 100 in

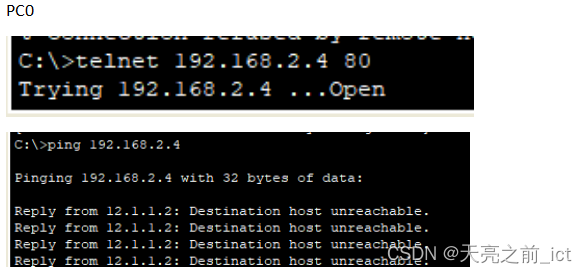

PC0:

要求:

PC0是可以远程登录telnet server。

PC1不能远程登录telnet server,但是可以ping通telnet server。

要求:在上午的扩展acl的基础上通过添加ace规则实现。

配置:

telent server:

username admin privilege 15 password 123456

enable password 123456

line vty 0 4

login local

transport input telnet

R1:

ip access-list extended to_server

25 deny tcp host 192.168.1.3 host 192.168.2.4 eq telnet

五 nat综合实验

5.1 实验拓扑

5.2 实验配置

配置内网终端设备分别属于vlan 10、20、30、40、50、60

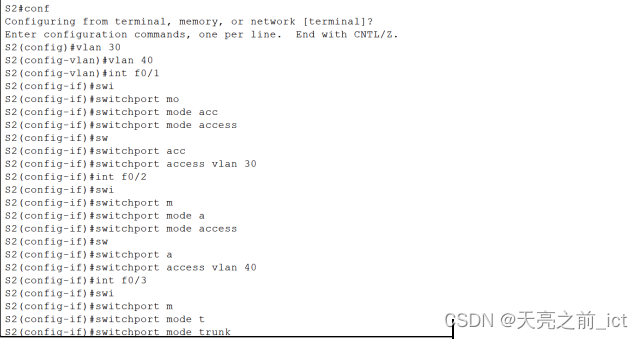

5.2.1交换机配置

s1:

s2:

s5:

5.2.2路由器配置

R1:

R2:

R3:

配置完成示例

5.2.3使所有终端使用DHCP方式获取地址(服务器位置不限)

R1:

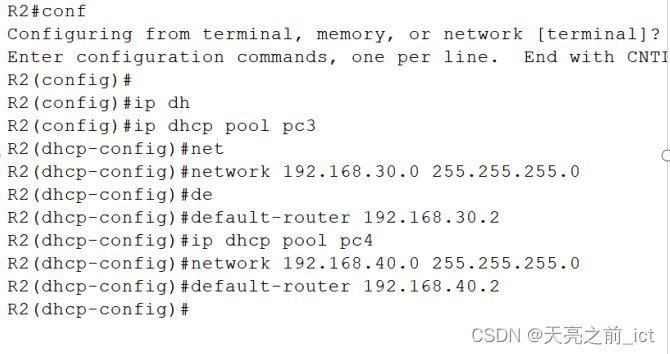

R2:

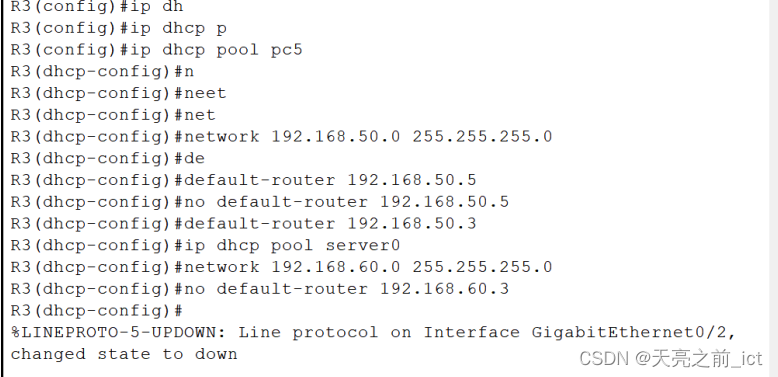

R3:

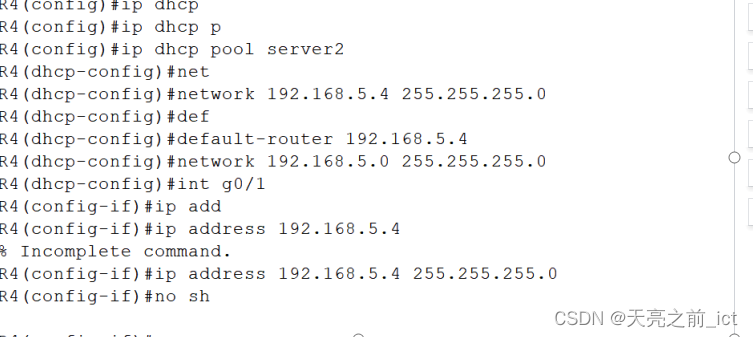

R4:

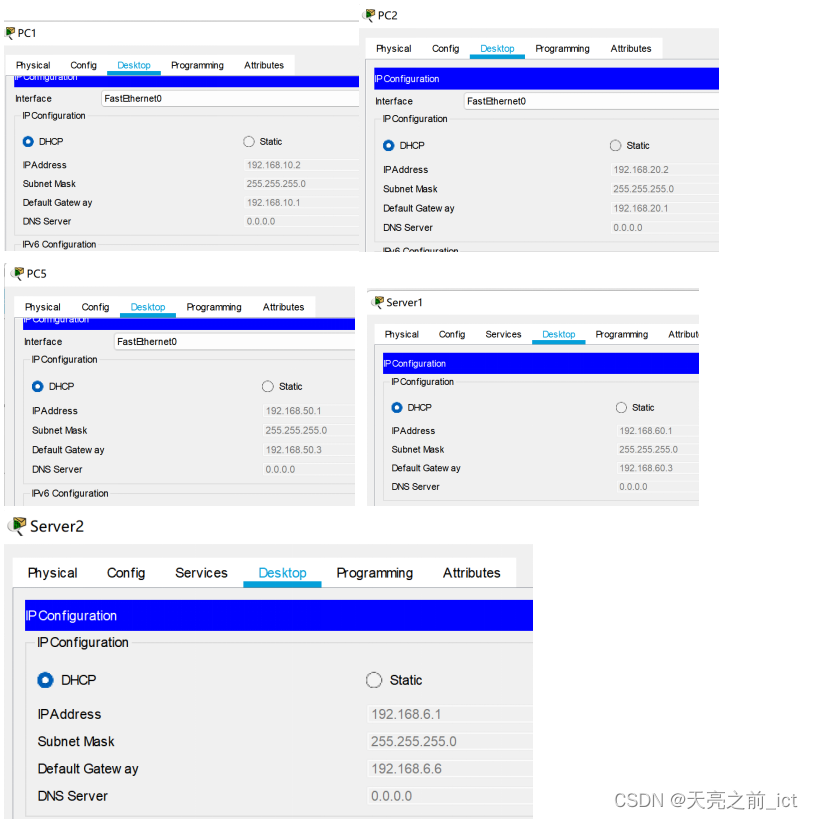

配置结果:

配置结果:

5.2.4让内网使用OSPF协议完成通信,其中router 0、router1,router3作为区域0router 0和switch 0(3560的三层交换机)作为区域1,并要求router0都为DR

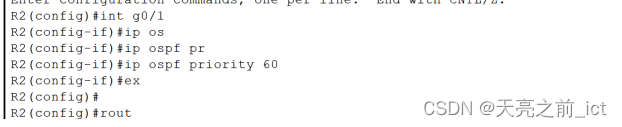

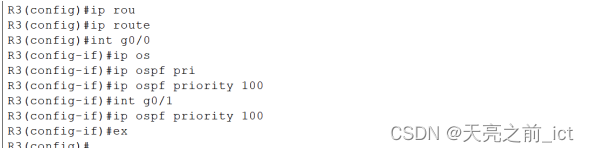

设置优先级来满足DR选举,

R1:

R2:

R3:

5.2.5 在各个路由器上配置ospf

R1:

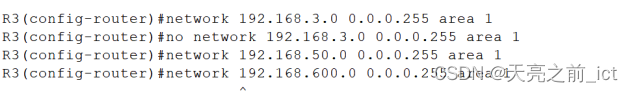

R2:

R3:

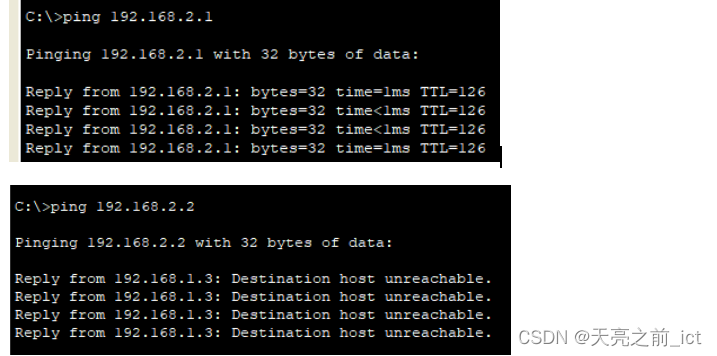

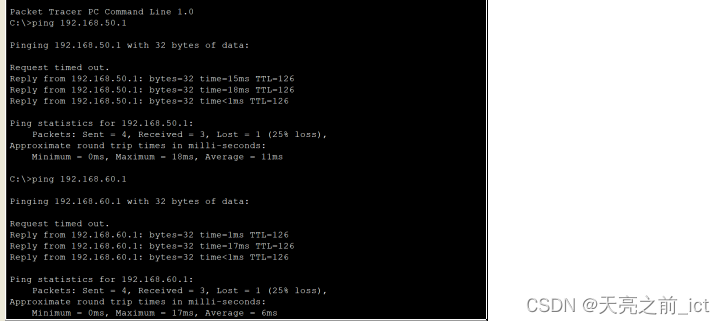

成功ping通

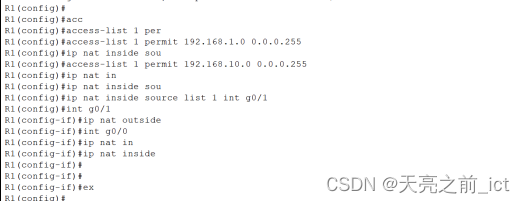

5.2.6 配置NAT保证内网主机可以访问外网服务器,同时可以使外网服务器通过公网地址访问内网服务器

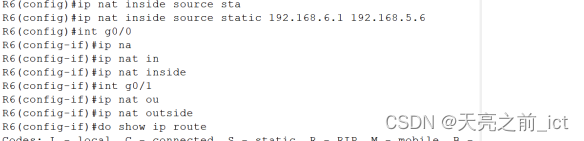

NAT的配置:

R6:

R6:

5.2.7 禁止PC0访问内网服务器的HTTP服务,其他不影响

R1: