引言:

您的企业数据是您业务的核心。但是,当.[support2022@cock.li].faust后缀勒索病毒突袭您的系统时,您的数据将遭受沉重打击。这种恶意软件利用高级加密算法,将您的文件锁定在无法访问的状态。在这篇详细的指南中,91数据恢复研究院将为您揭示解密被.[support2022@cock.li].faust后缀勒索病毒加密的文件的策略和技术,帮助您恢复数据的控制权。

如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(shujuxf)进行免费咨询获取数据恢复的相关帮助。

第一部分:了解.[support2022@cock.li].faust后缀勒索病毒

.[support2022@cock.li].faust勒索病毒是一种恶意软件,属于勒索软件(ransomware)的一种变种。它得名于其特征性的文件后缀 ".faust",并通过电子邮件中的[support2022@cock.li]联系方式进行勒索。

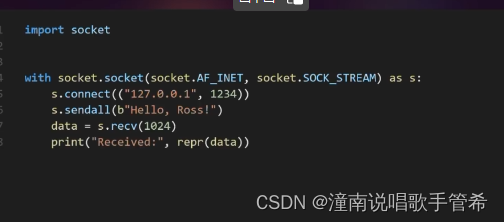

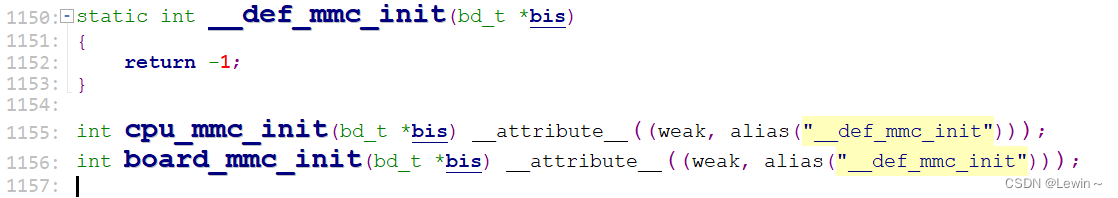

这种勒索病毒通常通过系统漏洞、弱口令攻击电子邮件附件、恶意下载或软件漏洞利用等方式传播到受害者的计算机系统中。一旦感染,它会使用强大的加密算法对受害者的文件进行加密,使文件无法访问或打开。它通常攻击的目标Windows系统服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件。

第二部分:应对勒索病毒感染的措施

隔离感染源:当发现受感染的系统时,立即隔离它,以阻止病毒进一步传播。我们将为您提供明确的步骤,以确保感染不会蔓延到其他系统和网络中。

备份恢复:如果您定期进行备份,并确保备份文件与网络隔离,您就拥有解密的关键。我们将详细介绍如何使用备份文件来恢复受加密的数据,确保您能够尽快回到正常运营。

专业数据恢复服务:如果自行恢复失败或遇到困难,专业数据恢复服务提供了最后的救援。我们将指导您如何选择可靠的数据恢复公司,并寻求他们的帮助,确保您的数据得以完全恢复。

如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(shujuxf)进行免费咨询获取数据恢复的相关帮助。

第三部分:.[support2022@cock.li].faust后缀勒索病毒加密的数据恢复案例

被加密的数据情况:

需要恢复4个业务软件的数据库文件。

数据恢复完成情况:

数据库文件均全部100%恢复。恢复完成的数据库文件均可以正常附加及使用。

第四部分:预防措施

预防是最佳策略,以确保您的企业不再受到.[support2022@cock.li].faust后缀勒索病毒的攻击。以下是一些预防措施,可帮助您加固数据安全:

员工培训和安全意识:教育您的员工识别和避免恶意链接、可疑附件和不明来源的下载。提高员工的安全意识,并确保他们了解最新的网络安全威胁。

强大的防病毒软件和防火墙:安装和定期更新强大的防病毒软件和防火墙,以检测和阻止恶意软件的入侵。

定期备份数据:制定一个定期备份数据的计划,并确保备份文件存储在离线、安全的地方。定期测试备份的可用性,以确保在需要时可以恢复数据。

更新和修补漏洞:定期更新操作系统、应用程序和安全补丁,以修复已知漏洞,并提高系统的安全性。

强密码和多因素身份验证:使用强大的密码,并启用多因素身份验证,以增加账户的安全性,防止被未经授权的访问。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀360勒索病毒,halo勒索病毒,.malox勒索病毒,mallox勒索病毒,xollam勒索病毒,faust勒索病毒,.kat6.l6st6r勒索病毒,lockbit勒索病毒,locked1勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,locked勒索病毒,locked1勒索病毒,.[MyFile@waifu.club].mkp勒索病毒,mkp勒索病毒,.[savetime@cyberfear.com].mkp勒索病毒,[torres@proxy.tg].mkp勒索病毒,milovski勒索病毒,milovski-V勒索病毒,.[back23@vpn.tg].makop勒索病毒,makop勒索病毒,devos勒索病毒,.[back23@vpn.tg].eking勒索病毒,eking勒索病毒,Globeimposter-Alpha865qqz勒索病毒,.[hpsupport@privatemail.com].Elbie勒索病毒,.Elibe勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,.[myers@cock.li].Devos勒索病毒,[tomas1991goldberg@medmail.ch].Devos勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,.[killhackfiles@cock.li].Devos勒索病毒,.[support2022@cock.li].faust勒索病毒,babyk勒索病毒,nread勒索病毒,LocK勒索病毒