IPsec中IKE与ISAKMP过程分析(主模式-消息1)_搞搞搞高傲的博客-CSDN博客

IPsec中IKE与ISAKMP过程分析(主模式-消息2)_搞搞搞高傲的博客-CSDN博客

IPsec中IKE与ISAKMP过程分析(主模式-消息3)_搞搞搞高傲的博客-CSDN博客

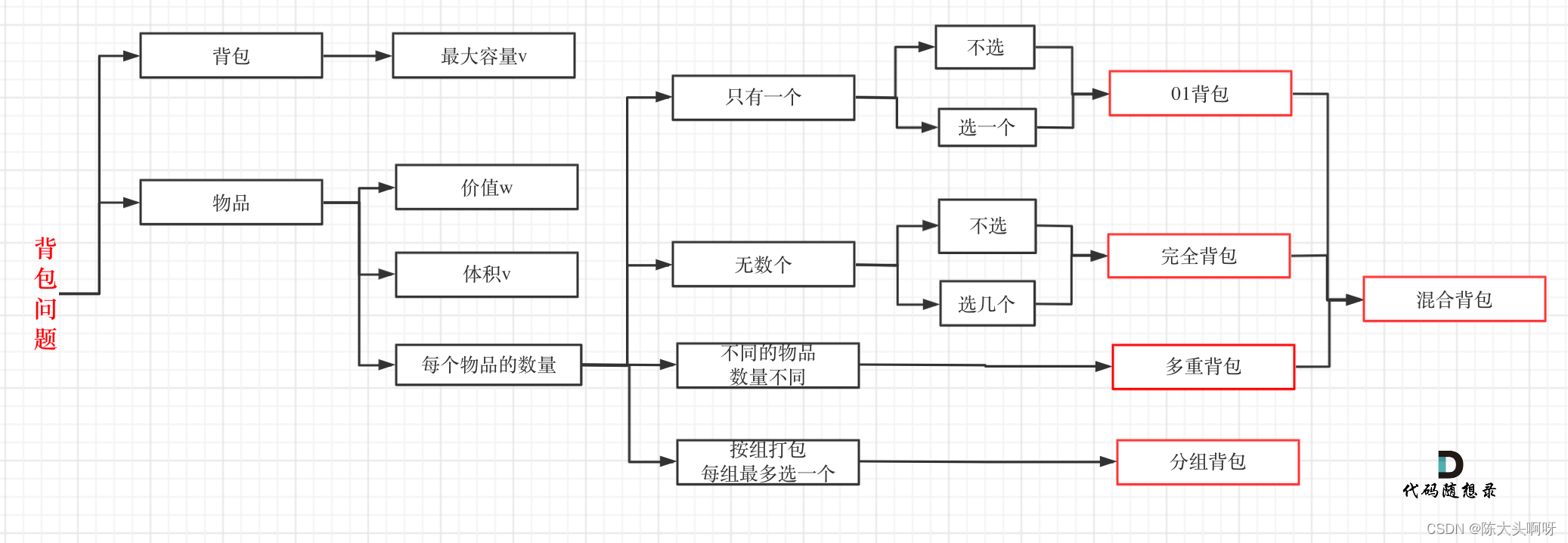

| 阶段 | 目标 | 过程 | 消息 |

| IKE第一阶段 | 建立一个ISAKMP SA | 实现通信双发的身份鉴别和密钥交换,得到工作密钥 | (1)HDR,SA (2)HDR,SA,Cert_sig_r,Cert_enc_r (3)HDR,XCHi,SIGi (4)HDR,XCHr.SIGr (5)HDR*,HASHi (6)HDR*,HASHr |

| IKE第二阶段 | 协商IPsec SA | 实现通信双方IPsec SA,得到ipsec安全策略和会话密钥 | (1)HDR*,HASH(1),SA,Ni (2)HDR*,HASH(2),SA,Nr (3)HDR*,HASH(3) |

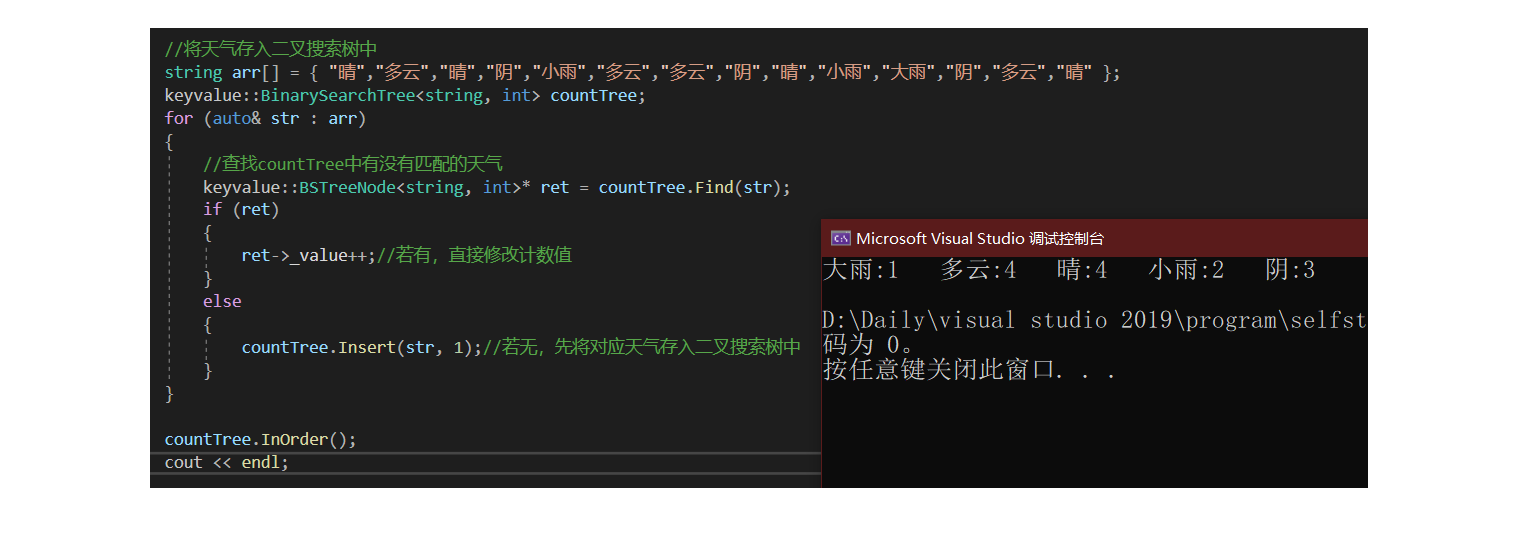

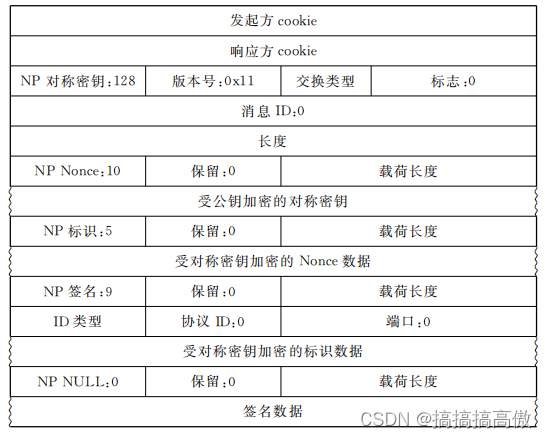

IKE第一阶段消息4由响应方发出,基本与消息3相同,区别主要是不需要发送本方签名和加密证书,因为已经在消息2中完成了。可以看到,这里没有Payload-Certificate了,SKr,Nr,IDr和SIGr均与消息3相似对应。

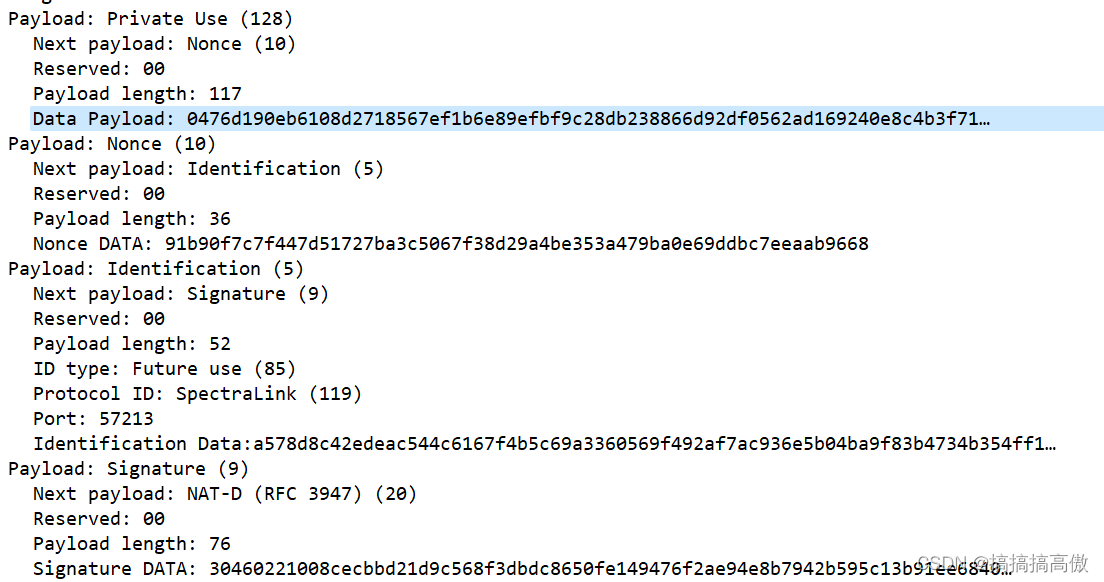

消息4抓包,Payload-Private use、Nonce、Identification和SIgnature,与消息3相似。IKE经过消息3和4后,基本完成了双方身份鉴别和密钥协商参数交换,发起方和响应方此刻能够在本地通过运算得到双方共同的工作密钥。消息5和消息6的任务是双发鉴别确认之前的交换过程,消息开始采用对称密钥算法加密,密钥使用SKEID_e,SM4算法CBC模式。