真题详解(有向图)-软件设计(六十二)![]() https://blog.csdn.net/ke1ying/article/details/130443040

https://blog.csdn.net/ke1ying/article/details/130443040

- 顺序存储:元素和存储空间相对位置来表示数据元素之间逻辑关系。

- RFB:远程访问图形用户界面的简单协议。

- 在ISO/IEC9126软件质量模型中,软件质量特性____包含质量子特性安全性。

- 功能性 B.可靠性 C.效率 D.可维护性

解析:

选择A。

可靠性的质量子特性包括 成熟性、容错率、易恢复性。

功能性的质量子特性 合适性、准确性、互用性、依从性和安全性。

- 通信内聚:所有处理元素都在 同一数据结构。

功能内聚:完成单一功能,各部分协调工作缺一不可。

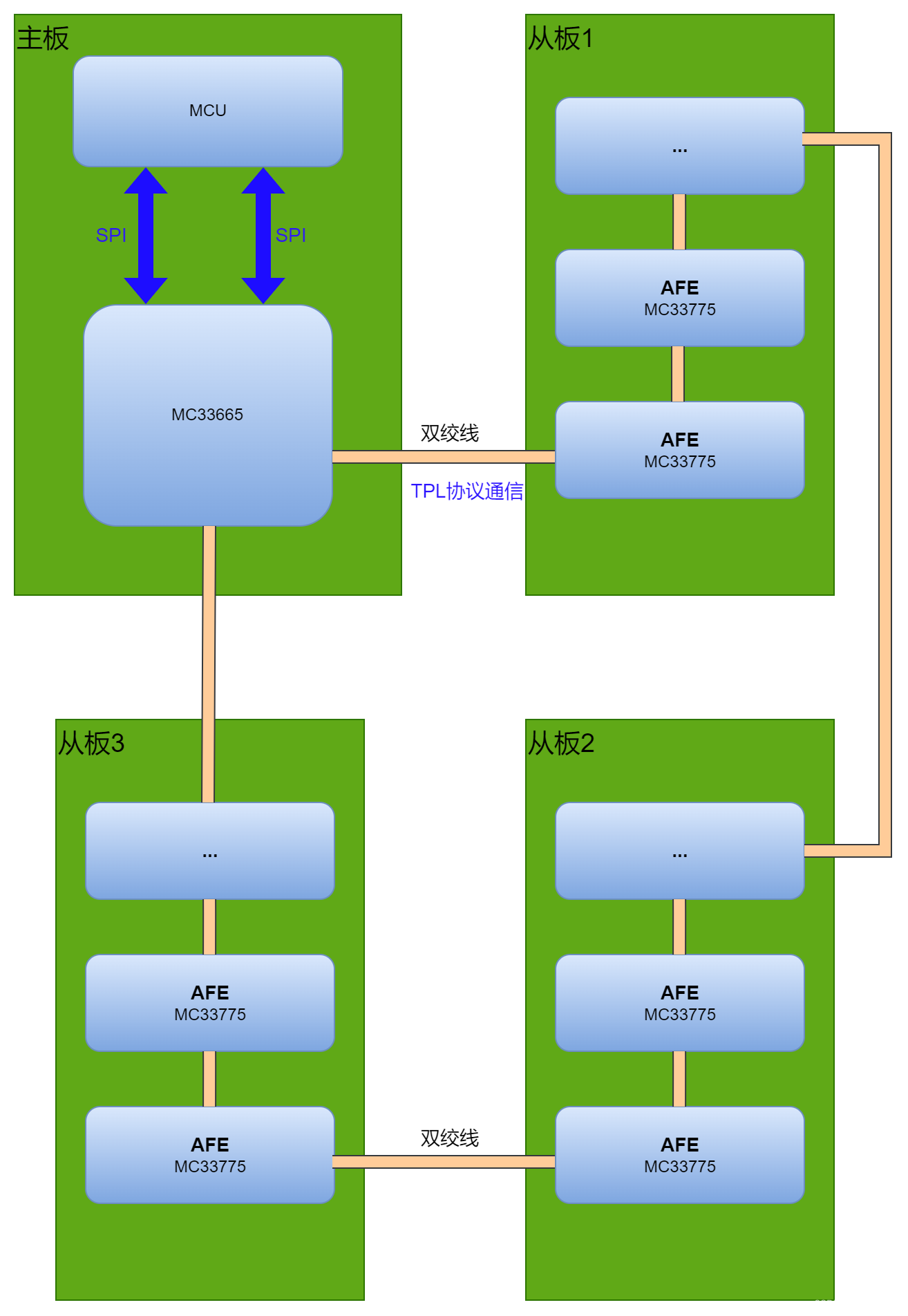

- 嵌入式:

- 微型化:从性能和成本考虑,希望占用资源和系统代码少。

- 可定制:减少成本和缩短研发周期考虑,要求嵌入式可以在不同的微处理平台运行,能根据硬件变化来调整结构化的配置。

- 实时性:主要现场数据采集,所以实时性高。

- 可靠性:对关键部分提供容错。

- 易移植性:通常采用硬件抽象层和板级支撑包底层设计来支持移植性。

- 下列命令不能诊断NDS故障的是____

- netstat B.nslookup C.ping D.tracert

解析:

选择A

netstat是控制台命令,监控TCP/IP网络的有用工具,显示TCP/IP协议相关统计数据。

nslookup监测网络DNS服务器是否正确实现域名。

Nslookup、ping和tracert都可以加域名来诊断。

- 计算机系统CPU主频为2.8GHz,某应用包含3类指令,各类指令CPI比例执行如下:

指令A:比例百分之35 CPI是4

指令B:比例百分之45 CPI是2

指令V:比例百分之20 CPI是6

平均CPI为多少?

解析:

4*35% + 2*45% + 20%*6 = 3.5

- 软件详细设计阶段:

- 对模块内数据结构进行设计。

- 对数据库进行物理设计。

- 对每个模块进行详细算法设计。

- 代码设计、输入输出设计、用户界面等其他设计。

(详细设计不包括接口设计)

- 数字认证只能阻止主动攻击,加密可以阻止被动攻击。

解析:

主动攻击:按不同的方式,分为中断、篡改和伪造。

中断:指截获发送的数据并且中断。

篡改:指截获发送的数据篡改。

伪造:伪造虚拟数据发送。

(所以数字认证 可以阻止别人主动攻击,而不能阻止被动,如何阻止被动,则需要加密)

被动攻击:1、被动获取消息内容。2、对业务数据流分析。

- C++语言编写程序,经过 预处理、编译、汇编、链接。

- 已知树T的度为4,且度为4的结点数7个,度为3的结点数5个,度为2的结点树8个,度为1的结点树10个,那么T叶子节点数为____。

解析:

4*7+3*5+2*8+1*10 +1 = 70

70 - 7-8-5-10 =40

- 在Python中,tuple(元组)是一种不可变的、有序的序列结构,其元素可以重复。

- 原型模式:

- 可以帮助导出系统需求,并验证需求有效性。

- 可以探索特殊解决方案。

- 可以支持用户界面设计。

(不支持代码指导优化)

![[oeasy]python0144_try的完全体_否则_else_最终_finally](https://img-blog.csdnimg.cn/img_convert/763cd390071f61612578b9c08827ec8d.jpeg)