本稳重点分享:

以影子 API为目标的 API 攻击

电子商务网站上的 API 攻击如何泄漏 PII

对 API 运行时安全性重要性的看法

API 渗透测试指南

以影子 API为目标的 API 攻击

首先是DarkReading最近的一个研究的报告,该报告显示,大约50亿(31%)恶意交易针对影子API(未知,未托管,最重要的是未受保护的API)。

该报告根据2022年上半年对200亿个API交易的监控,将API的三大威胁列为:

• 对 API 的最大威胁集中体现在观察到的 50 亿个针对性影子 API 的恶意请求中。这些攻击在性质上差异很大:从试图抓取网站进行交易的高容量机器人,到使用被盗信用卡的欺诈,再到简单的凭证填充攻击。

• 第二突出的威胁是API滥用,该结论是基于威胁研究团队阻止的36亿次攻击所得出的。API 滥用通常被定义为对正确编码和清单的 API 的攻击,即根据 OWASP API 安全前 10 名列表,通常不被视为易受攻击的 API。与滥用案例相关的最常见攻击媒介是兑换礼品卡或在约会和购物应用程序上创建虚假帐户。

• 第三大突出的威胁是三种常见 API 威胁的组合:撞库、影子 API 和敏感数据泄露。通过结合使用这三个漏洞,攻击者可以发起复杂的攻击来泄露 API 中的数据。

该报告还强调了帐户接管(ATO)攻击的增加。研究人员记录了针对API端点的11.7亿次恶意登录攻击。同样突出的是与成功的帐户接管攻击相关的重大成本 - 在这种情况下,约为1.93亿美元。

电子商务网站上的 API 攻击如何泄漏 PII

通过API泄露的PII,例如姓名,电子邮件,地址,购买历史记录和其他购物偏好,这种敏感信息的特殊组合可能允许攻击者根据消费者的偏好发起非常复杂的欺诈活动。

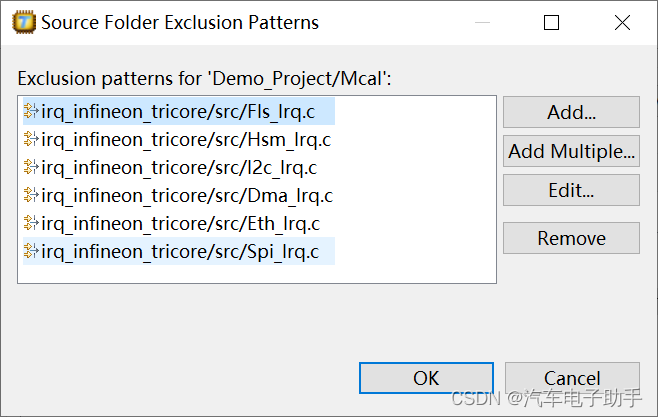

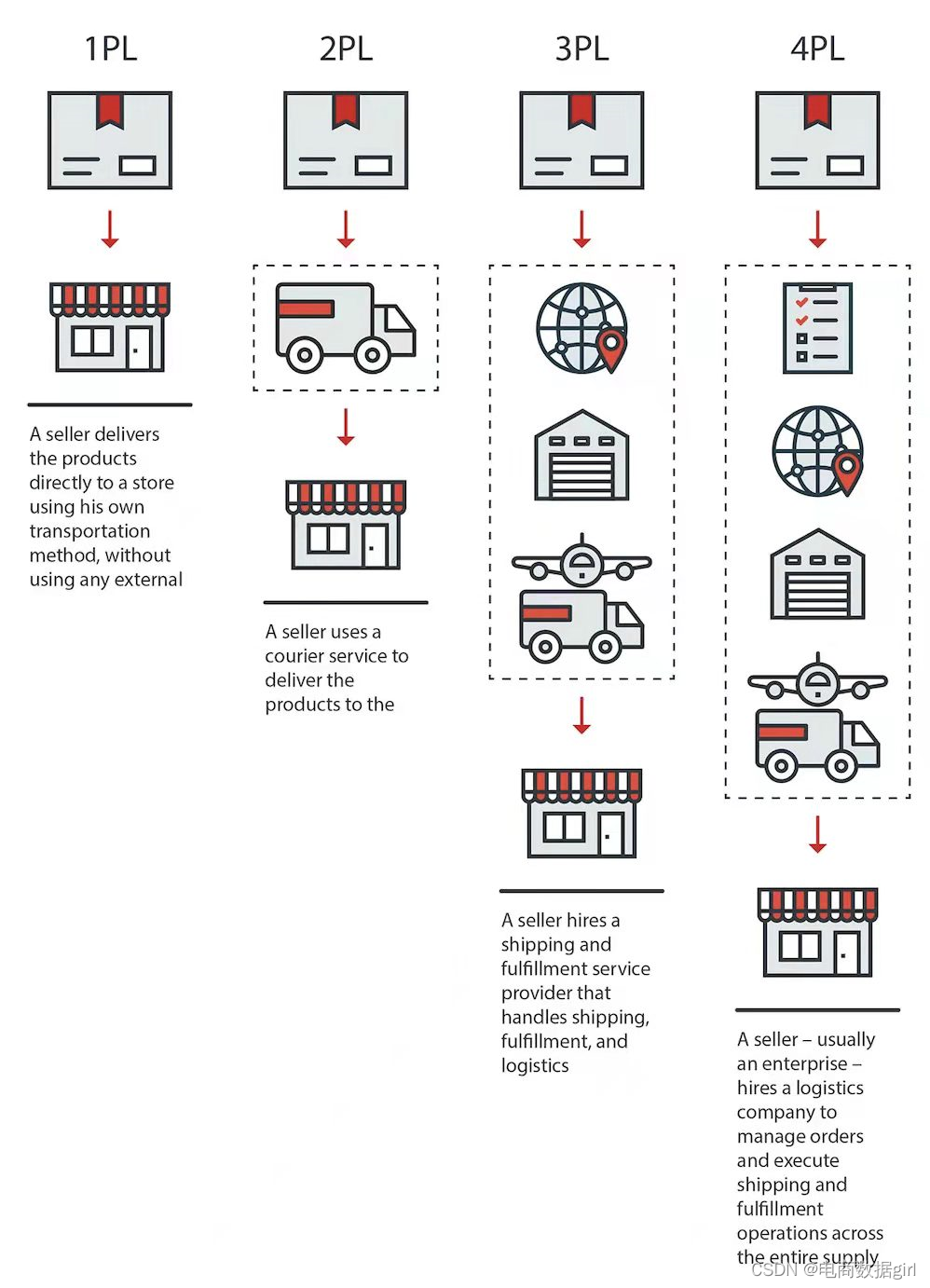

一般电子商务提供商的两个特定场景,即第三方物流(3PL)和第四方物流(4PL)。

在3PL的情况下,商家使用3PL提供商来处理将产品从商家运送到客户的物流。在4PL中,4PL提供商处理整个供应链。为了创建这些复杂的供应链,商家必须将下游的运输和订单信息传递给物流提供商。但正如报告所揭示的那样,这通常是以不安全的方式完成的,可能导致PII泄露。

供应链 API 实现中常见的几个漏洞,例如:

• 将 URL 中的客户信息作为查询参数传递

• 允许未经身份验证的用户使用唯一的 URL 检查其他用户的订单状态

• 使用不会过期的会话 Cookie

所有这些都可能允许攻击者收集有关其他用户的信息,被恶意使用。

为了改善电子商务 API 的安全状况,该报告提出了以下建议:

• 仅将最少的数据传输到下游提供商,以防止过度泄漏。

• 使用字符串加密(如 TLS)来防止信息在传输过程中被盗。

• 使用标准且可靠的身份验证方案,例如 OAuth2。

• 在代码级别实施对象级授权检查,以确保精细的授权控制。

• 尽可能使用多重身份验证方法。

• 避免使用未知的浏览器扩展程序,以防止 PII 和会话 Cookie 被盗。

对 API 运行时安全性重要性的看法

在整体API安全策略中,为什么将API运行时的安全性作为很重要的一部分。本文重点介绍了左移 API 安全计划的价值。还强调了用盾牌对战略来补充这种方法的重要性。

作者提供了 API 运行时安全性重要的五个主要原因:

• API 测试工具无法检测所有业务逻辑缺陷。

• 运行时安全性可以保护已经在生产中的API资产,最大限度地降低影子或僵尸API的风险

• 屏蔽权为内部 API 提供了即时掩护,这些 API 最终被重新用于公共的外部使用。

• 第三方或 COTS API 无法轻松修改以消除安全漏洞。

• 即使是一个完全安全的API也可能被滥用

API 渗透测试

最后,有一个热门话题,即API渗透测试。

正确界定 API 渗透测试范围的重要性,并考虑了以下几点:

• 确定是否需要客户端来生成请求并将其发送到 API,是否需要专用的测试工具,或者是否可以使用现有客户端?

• 了解存在哪些 API 文档以及可以提供哪些文档。

• 了解角色、身份验证方法和 API 设计

![[ICLR 2023] Token Merging: Your ViT But Faster](https://img-blog.csdnimg.cn/1dba025b8cc84d88aa8ec8541d7f4582.png#pic_center)