4月7日,台湾电脑制造商微星(简称MSI)发布公开声明,证实其部分网络信息系统遭受了勒索病毒攻击。一个名为“Money Message”的新网络黑客团伙称其从微星的网络系统中窃取了1.5TB的数据,其中包括微星数据库的屏幕截图、源代码、私钥和BIOS固件(指基本输入输出系统,是个人电脑启动时加载的第一个软件)等,并要求微星限期支付四百万美元的赎金,否则将公开所有被盗数据。

微星科技股份有限公司总部位于台湾新北市,其不仅是全球前三大主板厂商和显卡生产商之一,也是专业的游戏笔记本和内容创造笔记本厂商,生产包括主板、显卡、台式机、笔记本电脑、服务器、工业系统、PC外围设备和信息娱乐产品等,年收入超过65亿美元。

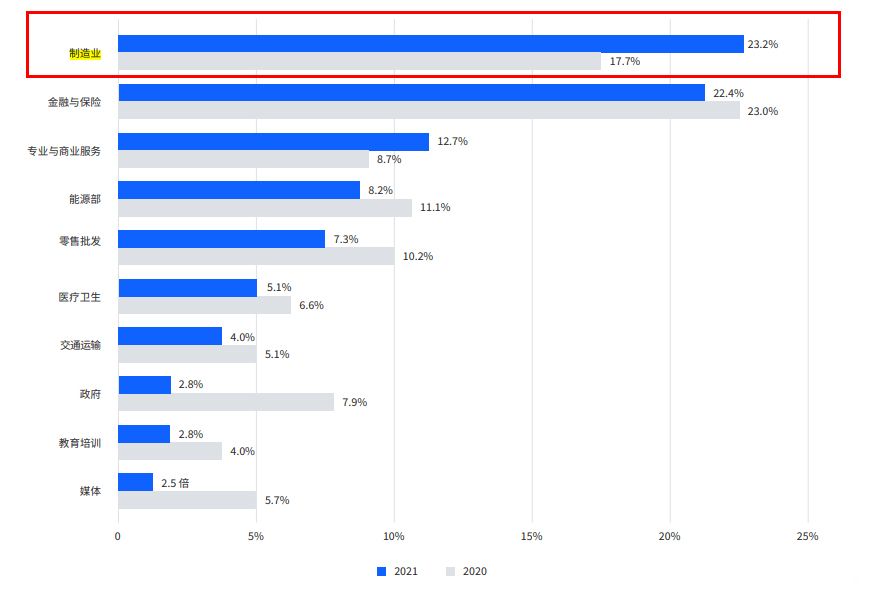

从IBM《X-Force 威胁情报指数2022》统计的数据来看,制造业已然成为遭受攻击最多的行业,金融和保险业则以小幅差距位列第二。面对勒索病毒攻击,与其他行业相比,制造业企业防范相对薄弱。随着智慧工业理念推进,制造业领域数字化、网络化、云化、智能化转型升级,遭受勒索病毒攻击的形势也会更加严峻,因此,构建有效、可推行的安全机制防范勒索病毒攻击迫在眉睫。

防止被勒索病毒攻击,通常建议从以下几点进行:

- 安装杀毒软件和防火墙:帮助及时发现和阻止病毒攻击。

- 及时更新系统和软件:修复已知漏洞,减少病毒利用的机会。

- 不随便下载和打开附件:不要轻易下载和打开来自陌生人或不可信来源的附件,以免被病毒感染。

- 定期备份数据:帮助企业在数据遭到勒索病毒攻击时,快速恢复数据

- 注意网络安全教育:帮助用户认识到勒索病毒的危害,提高网络安全意识。

- 使用强密码:减少被黑客攻击的可能性,同时不要使用同一个密码。

- 关闭自动运行:减少勒索病毒通过外部设备进行传播的机会。

- 使用安全的网络:减少受到未知来源攻击的可能性,如使用VPN连接外网。

但从企业身份管理角度来看,做好入网人员和终端的“身份”可信、合规,就能极大降低被勒索软件攻击的几率。实现这一目标就需要:多因素身份验证(MFA)和泛终端网络准入控制。其目的就是对进入企业网络的人员身份(账号)和终端设备进行可信验证和访问授权、合规检测,让入网人员身份可信、终端可信。

多因素身份验证

多因素身份验证(MFA)把守着企业应用程序的登录入口,它利用了随机动态密码(也称动态口令)来加强用户登录时的账号密码安全。在勒索病毒攻击时,常用手段是利用弱口令攻击。黑客窃取了用户的账号和密码后,进入企业内部盗窃核心数据。加上多因素认证(MFA)这一步骤后,黑客无法获取到用户手中的随机动态密码,因此也就无法利用弱口令这一手段。

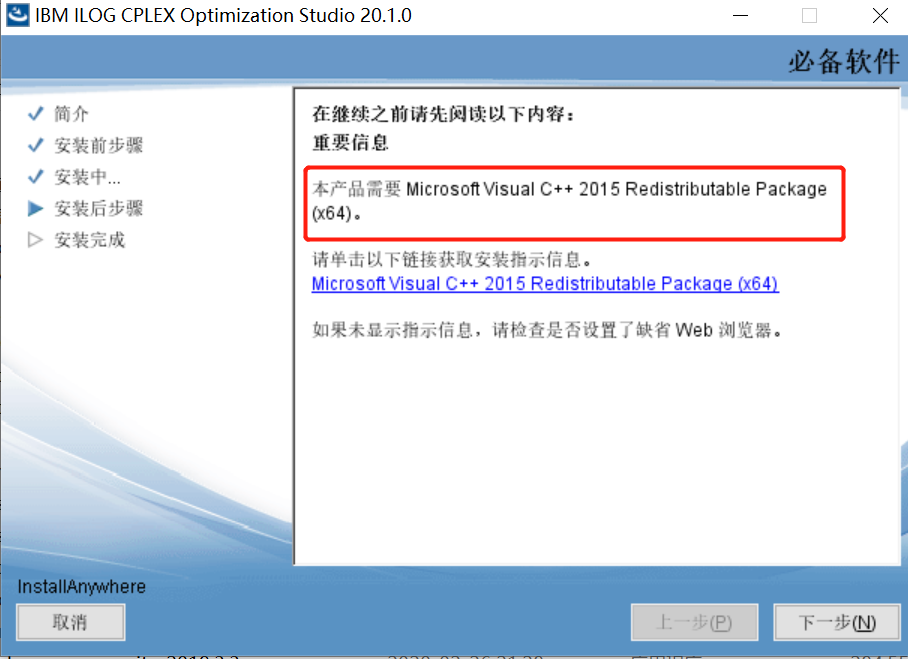

多因素身份验证能帮助企业快速实现应用系统(VPN、云桌面、堡垒机、服务器、数据库、邮箱等)快速实现等保合规。

在不同行业不同规模的企业场景中,对动态密码载体(俗称“令牌”,用来接收动态密码)的要求也不尽相同。例如,有些科研场所禁止携带移动设备,更倾向于便携、防暴力拆解的硬件令牌;有些互联网公司不受限制,手机APP令牌和能集成在企业微信/飞书/钉钉工作台里的H5令牌更受青睐。除此之外,短信令牌(短信动态码)、邮箱令牌、微信小程序令牌、推送认证(无密码认证)、生物识别等形式也同样有采用的群体。

泛终端网络准入控制

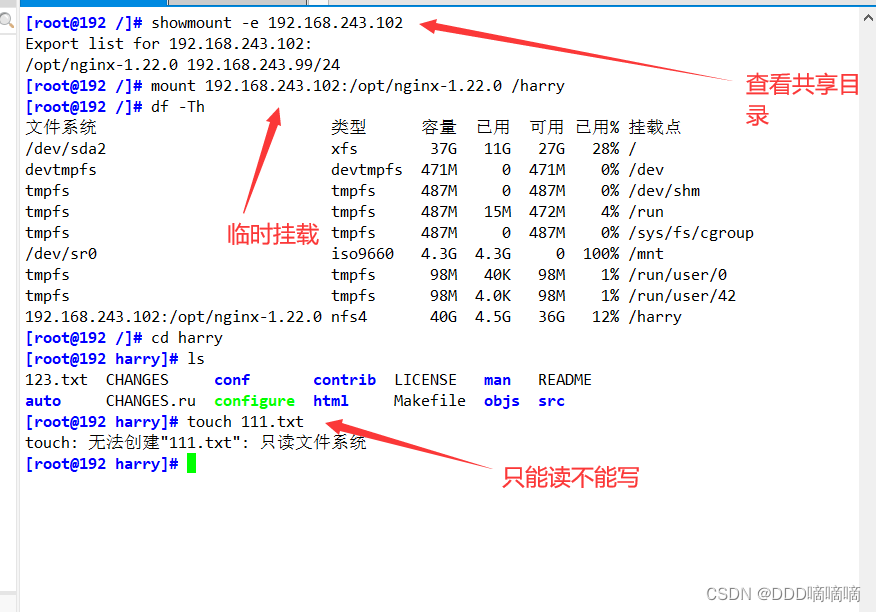

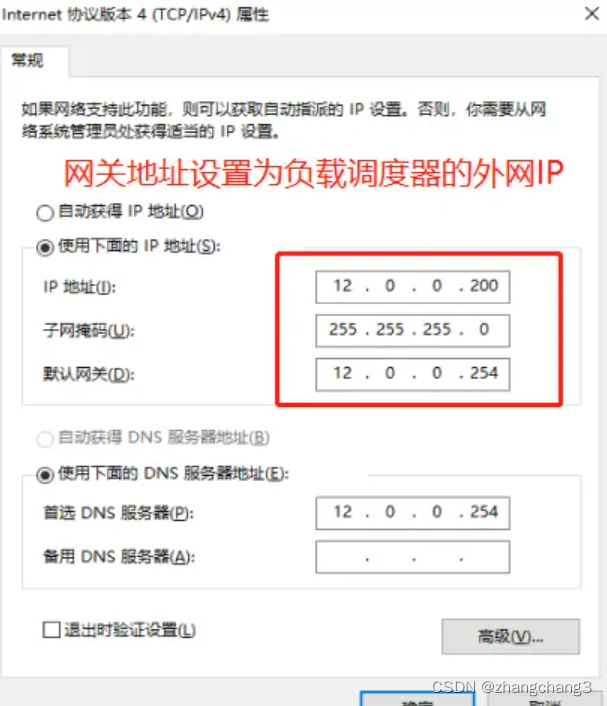

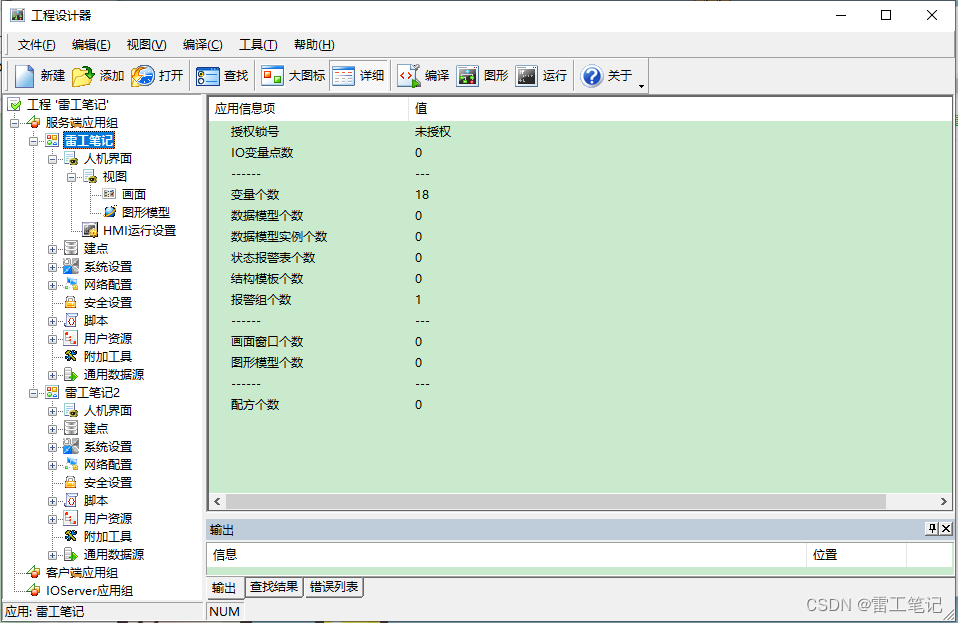

泛终端网络准入控制则把守着企业内网的安全基线,对接入企业内网的设备进行合规检测、动态访问授权,实现违规不入网,入网必合规。例如,公司要求接入内网的 PC 电脑必须安装杀毒软件或更新补丁等(必须满足企业安全合规条件),则要入网的PC电脑只有符合这一条件才能进入到正常的 VLAN,否则被隔离其他 VLAN 手动修复或禁止入网、踢下线处理。对于Windows、Linux、Mac、iOS、Android、IoT(物联网)设备都能兼容管理。

高级别的勒索病毒往往可以绕过防火墙、IDS、杀毒产品,一旦被突破,黑客/病毒在内网就如脱缰野马,畅行无阻。因此,强大的安全联动能力给了准入产品更多加持。如联动桌管(IP-Guard、LANDesk)、防火墙(思科、Palo Alto Networks、山石网科、深信服等)、杀毒软件(360杀毒、卡巴斯基、赛门铁克)、零信任产品等上下游应用共同作战,全方位无死角管控入网的终端,实时阻断非法访问。

制造业公司防止勒索软件攻击的核心是提高企业整体安全防护能力,先从根本的人员和终端身份是否可信进行查验防范,就能大幅度降低被勒索病毒攻击的几率,预防手段到位,才能避免成为下一个受害者。