- 简介

浮子式水位传感器(带水位显示)是集机、电技术于一体的数字化传感器。通过输出轴的角度位移量转换成相应的数字量,可以高精度测量被测液位高度,能确认准确位置。具有断电记忆功能。

其工作原理就是:水位传感器测轮安装在编码器输入轴上,钢丝绳一端连接浮子、另一端连接重锤,钢丝绳绕在测轮上。当液位发生变化时浮子随液位的变化而升降,钢丝绳带动测轮转动,编码器输出相应的实时水位值。

该传感器结构合理,抗干扰能力强,分辨率高,量程大, 寿命长 ,有掉电后信号跟踪记忆功能。它能够长期用于液位测量并能保证性能的稳定可靠。

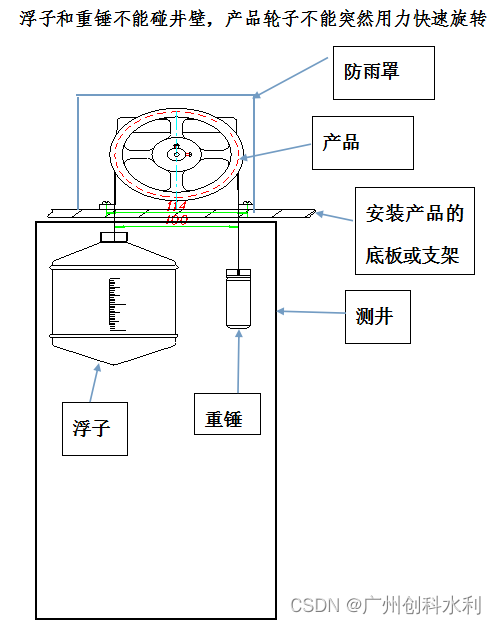

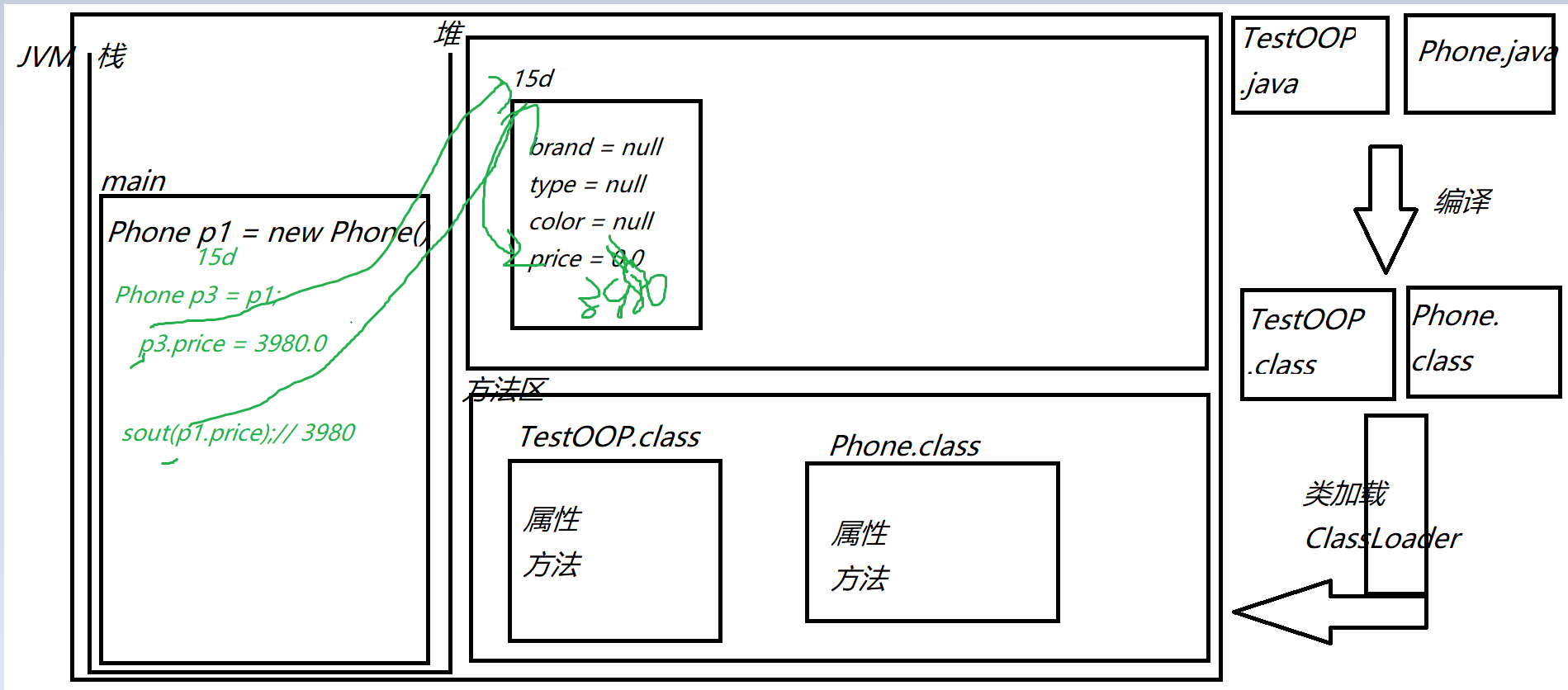

2.产品结构

仪器结构、工作原理:

本仪器由浮子、钢丝绳、重锤、测轮、传感器、支架、输出插座等部分构成。

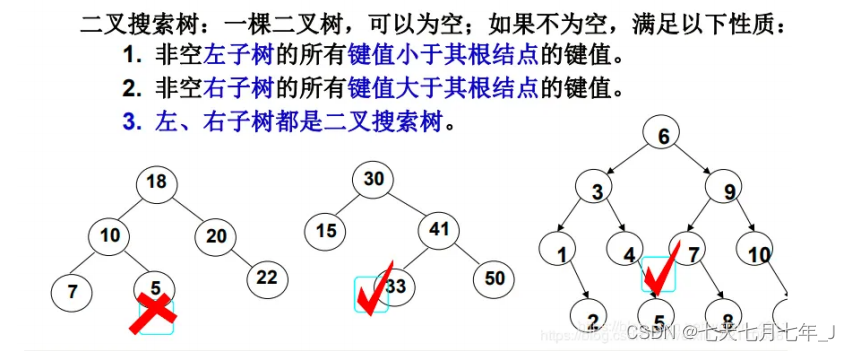

本系列仪器中机械式水位传感器的水位轮测量圆周长为32厘米,且水位轮与传感器为同轴联接,水位轮每转一圈,传感器也转一圈,输出对应的32组数字编码。当水位上升或下降,传感器的轴就旋转一定的角度,传感器同步输出一组对应的数字编码(二进制循环码,又称格雷码)。不同量程的仪器能够输出1024至8192组不同的编码,可以用于测量10至80米水位变幅。

通过与仪器插座相联接的多芯电缆线可将编码信号传输给观察室内的电显示器或计算机,用作观测、记录或进行数据处理;安装有RS485数字通信接口的水位仪,可以直接与通信机、计算机相联接,组成为水文自动测报系统、水情卫星遥测系统。

仪器的内置式RS485数字通信接口(选装),具备选址、选通功能,能以二线制方式远距离传输信息,在一对双绞线信号线上可以驱动或接收31台水位(或闸位)传感器,实现遥测组网。

3.安装调试

(1)将仪器用4个M4×20螺钉固定在工作平台上。使浮子、平衡锤与测井内壁保持一定距离。

(2)将Φ0.8mm不锈钢丝绳的一头从工作平台上方穿过平衡锤过线孔。

(3)将重锤与钢丝绳固定、锁紧,然后将平衡锤慢慢沉放至井底。

(4)将钢丝绳的另一端绕于水位轮的“V”型槽中,并预留长1.2米,剪断。

(5)将钢丝绳穿过浮子过线孔,将钢丝绳与浮子悬吊帽固定、并在悬吊帽中塞入橡胶垫,然后将浮子帽与浮子拧紧。

(6)将浮子慢慢沉放入测井,直至接触水面为止。

(7)检查上述(1)至(7)步骤,如一切正常,可紧固水位轮的两个紧固螺钉。

(8)校准:用手指轻轻地将钢丝绳提起,使其稍离开水位轮,然后转动水位轮,使机械计数器显示数值与实际水位值相符,然后再缓慢放下钢丝绳,使实际水位、机械显示和上位接收装置读到的数据一致(允许机械显示数与上位接收数相差一个字)。在现场或在观察室观测水位变化,如一切正常,即告仪器安装和校准工作完成。