网络数字化及人工智能为许多行业来革命性的进步,但与此同时,网络安全领域产生的问题也日益严峻。人工智能进攻性风险和网络威胁领域的发展正在重新定义企业安全,从而给企业带来了更高的挑战。如何守护网络安全,成为企业深化数字化转型进程中的重要一环。

在大数据得到广泛应用的时代,利用数据分析技术是快速提升网络安全防护能力的一种有效途径。作为全球图数据平台的领导者,Neo4j图数据平台可以轻松对复杂关系进行建模、存储和处理,并识别隐藏在传统表格数据集中的模式和洞察。Neo4j图数据平台优异的可扩展性、全面的图算法和强大的图分析能力在识别网络安全隐患、提升监察网络攻击速度及提供实时检测响应等方面凸显优势。

运营澳大利亚第二大移动网络的新加坡电信子公司Optus最近遭受了严重的网络攻击,导致其1000万用户信息发生重大数据泄露。除了声誉损失外,这家电信公司还面临着昂贵的赔偿要求,并且收到了数百万美元的赎金要求。

传统企业级安全和预防网络犯罪的方法显然不再奏效。部分问题在于防御者和攻击者之间的失衡。安全团队的工作更加繁重,要防范一切可能的攻击并修补所有潜在的漏洞。他们有很多不同的职责,而攻击者只有一个重点:寻找并利用其中一个薄弱环节。

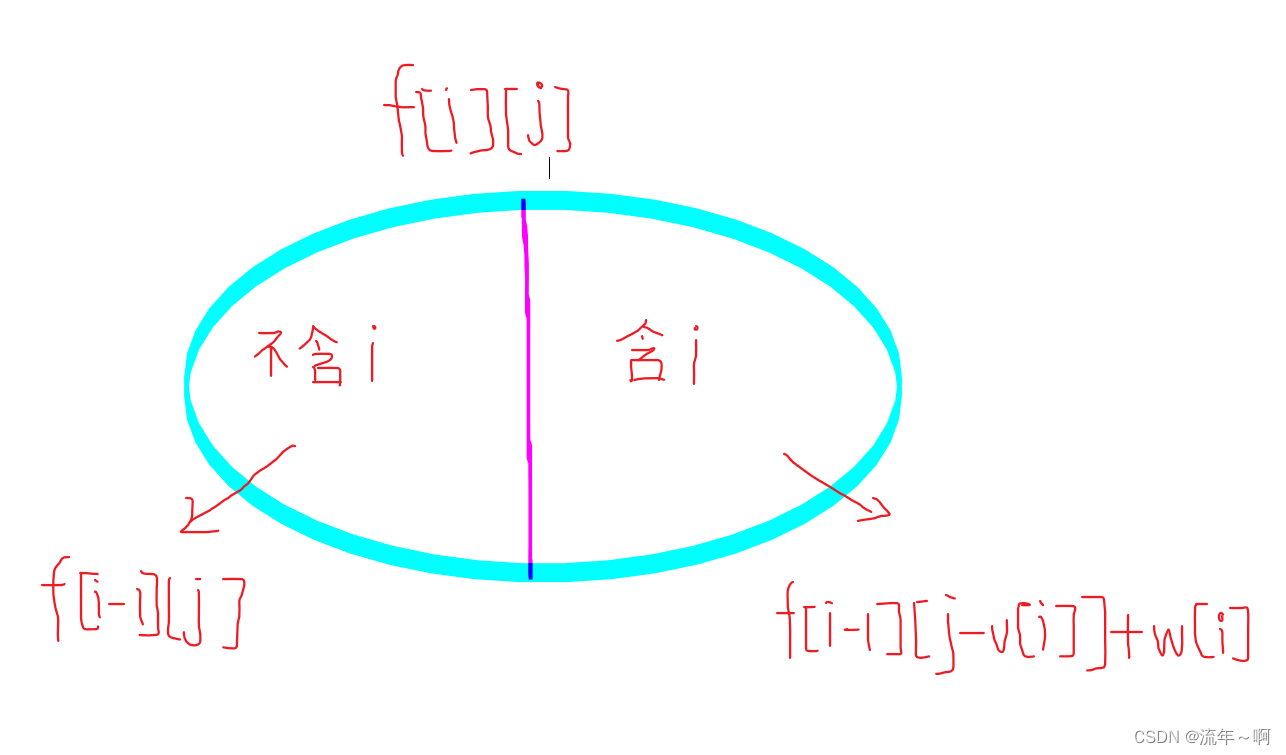

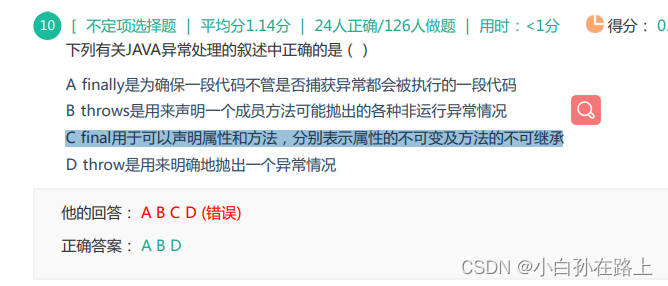

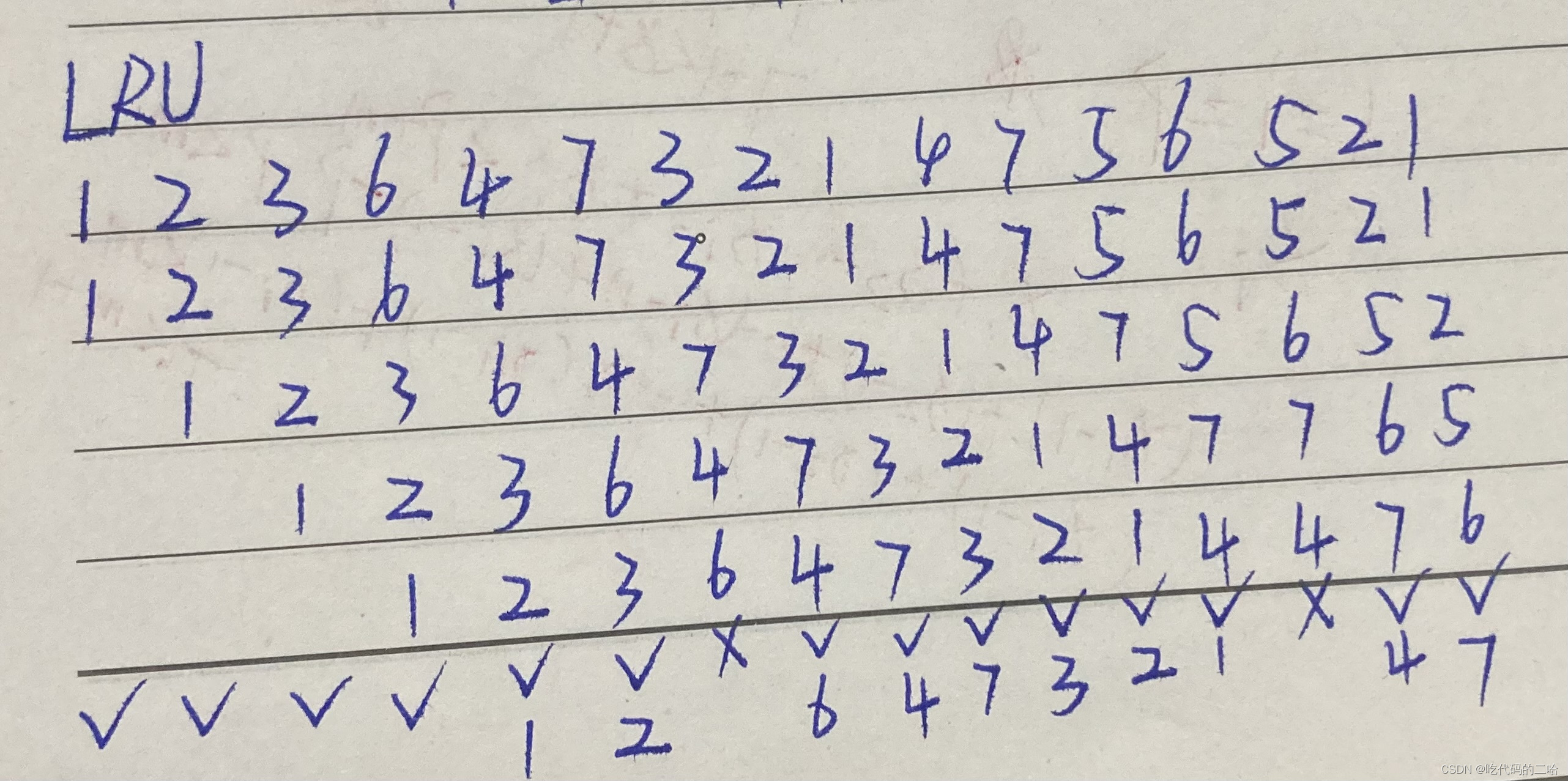

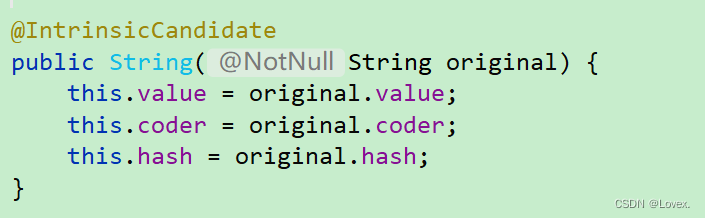

列表与图

网络安全团队依赖来源广泛的数据。大型企业平均部署75种安全工具,所有工具都会持续生成警报和日志。此外,许多其他应用程序和服务也会生成相关的日志文件。大型企业每天产生大约10到1000亿个事件。通过传统的数据库分析几乎无法管理如此庞大的数据量。Neo4j图数据平台将数据之间的关系作为优先级,使用图数据库可直观显示,对于高度互连、数据量庞大、数据种类繁多以及需要对复杂查询作出快速响应的分析非常有效。

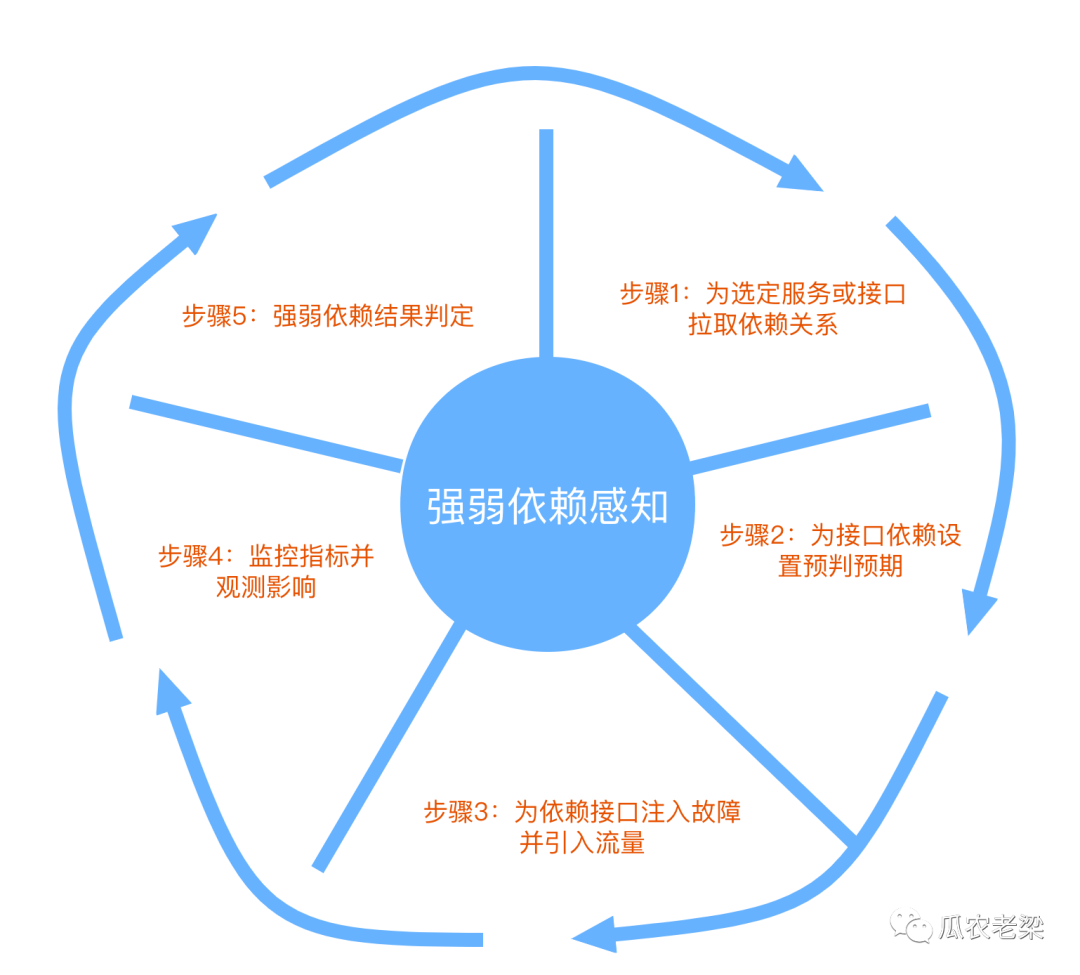

当防御者在处理一个列表时,攻击者用图思考。现代系统是复杂的互连网络,只需感染一个节点即可快速轻松地在整个网络中传播。列表和表格可能有利于收集和处理数据,但它们忽略了数据点之间的关键关系。Microsoft 威胁情报中心的John Lambert观察到:“防御者用列表思考,而攻击者用图思考。只要这是事实,攻击者必然获胜。”

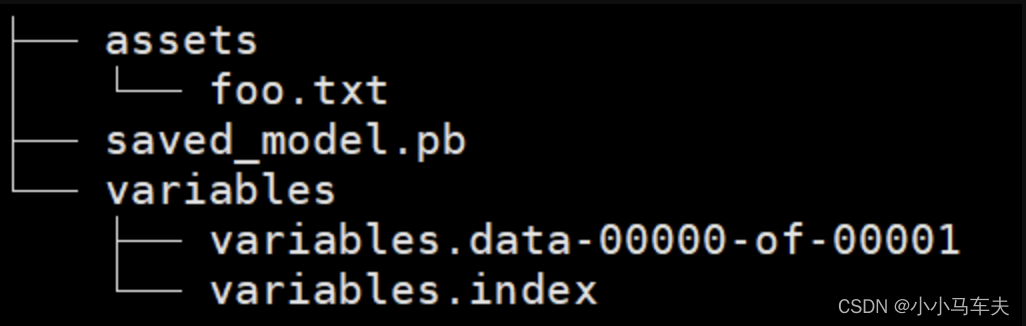

通过采用基于图的安全方法,组织可以映射其复杂且相互关联的基础架构,并随着时间的推移对其进行丰富。Neo4j图技术的强大之处在于它捕获了不同的实体以及它们之间的关联和依赖关系。由此创建了一个可用于测试和运行不同场景的数字孪生。

主动网络防御

许多网络攻击的本质是从一个小点开始并蔓延开来。控制感染——关闭受感染的设备并切断它们——堪称是一场与时间的赛跑。有了所有基础架构的清晰模型,就可以更轻松地识别最重要的资产并更好地瞄准安全投资。

可疑行为会以模型的形式出现,从而减少检测的平均时间并隔离受感染的系统。随着时间的推移,可以识别出历史上的异常模式,从而在威胁发生前阻止它们。

MITRE 是一家与美国政府机构合作的非营利IT公司,它需要找到更成熟的方法来评估安全状况和攻击响应。问题并不在于缺乏信息,而是无法将所有数据整合到一个整体的分析图中。

通过构建Neo4j图数据库,MITRE将网络安全信息转化为知识。该模型随着可用的数据源和所需的分析而发展。因为跟踪实体之间的关系,因此对攻击做出适当反应和保护关键任务资产提供了上下文情境。

安全图还包含任务依赖关系,显示目标、任务和信息如何全部依赖于其他网络资产。入侵警报可以与已知的漏洞路径相关联,从而提出行动方案。攻击后取证变得更容易,揭示可能需要更深入调查的易受攻击的路径。

网络安全永远是一场猫捉老鼠的游戏,防御和攻击方法的复杂性都在不断升级。也许永远无法保证绝对的安全性,要实现迅速采取措施限制攻击,采用图数据技术等安全措施来检测违规行为变得更加重要。

作者:Neo4j大中华区总经理方俊强