假如给我三天光明

下载文件,一个压缩包(需要密码)和图片

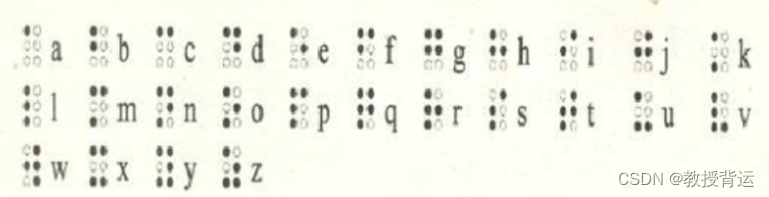

百度得知下面一行是盲文,根据盲文对照表

和上述图片对照,得到字符串:kmdonowg 。使用它解压压缩包

![]()

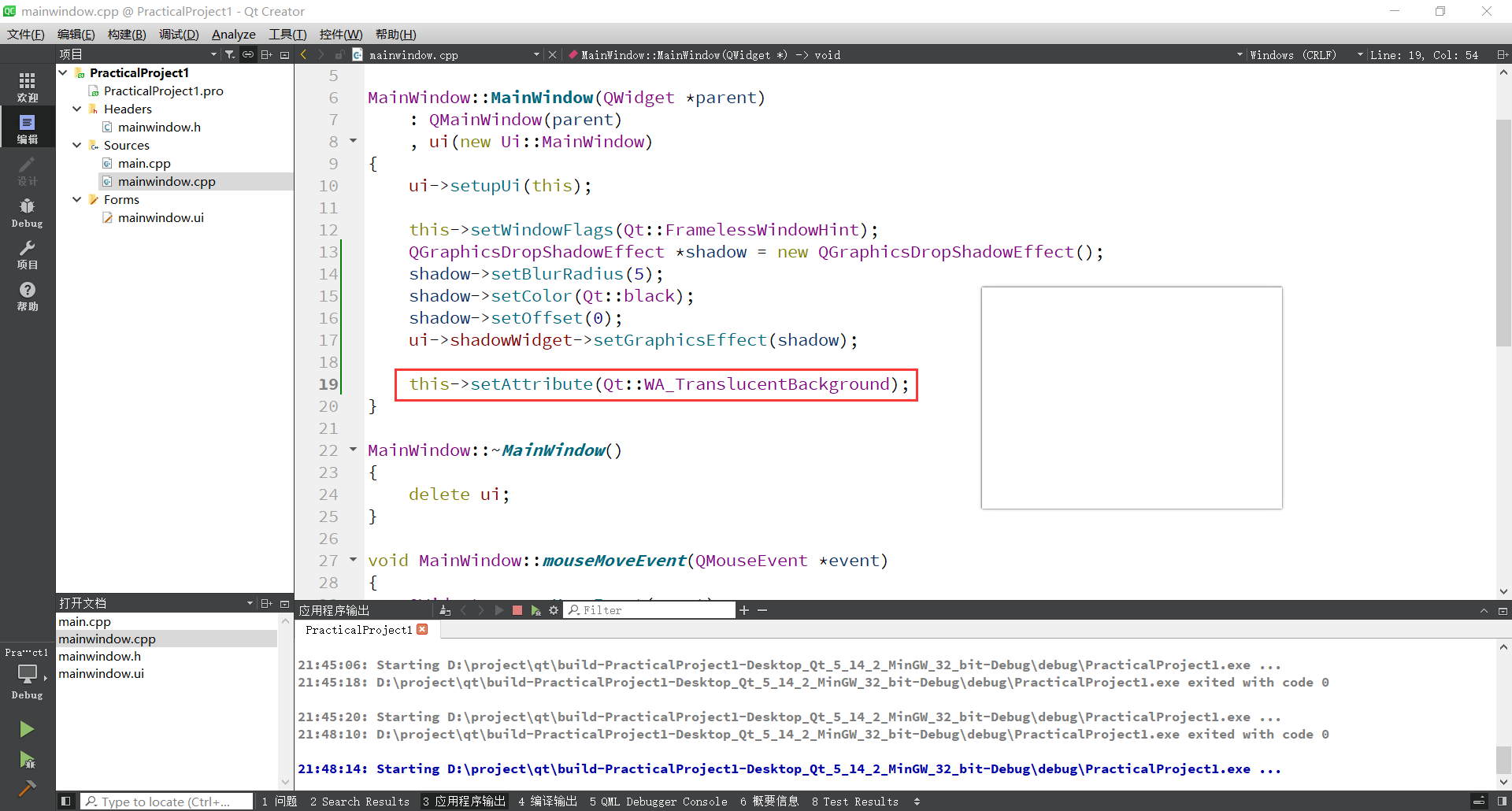

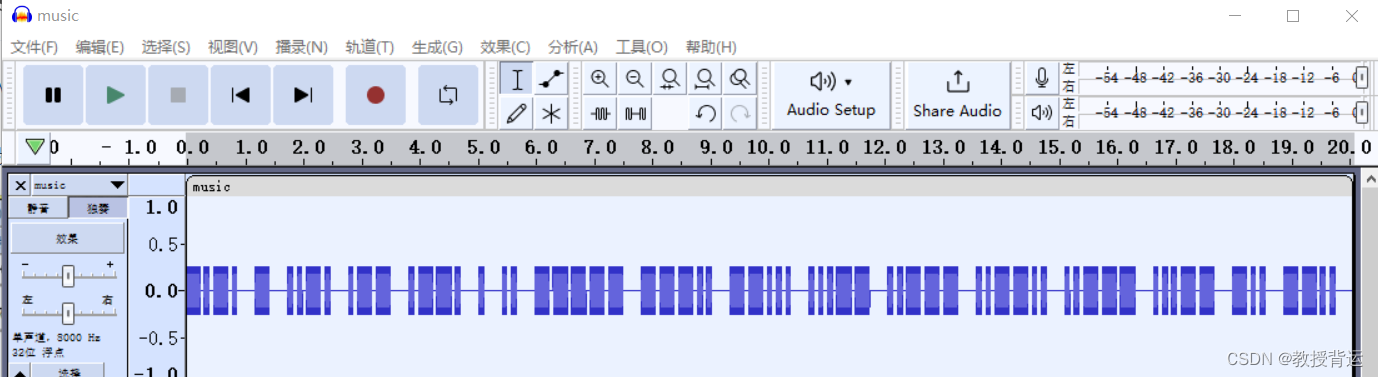

使用Audacity打开

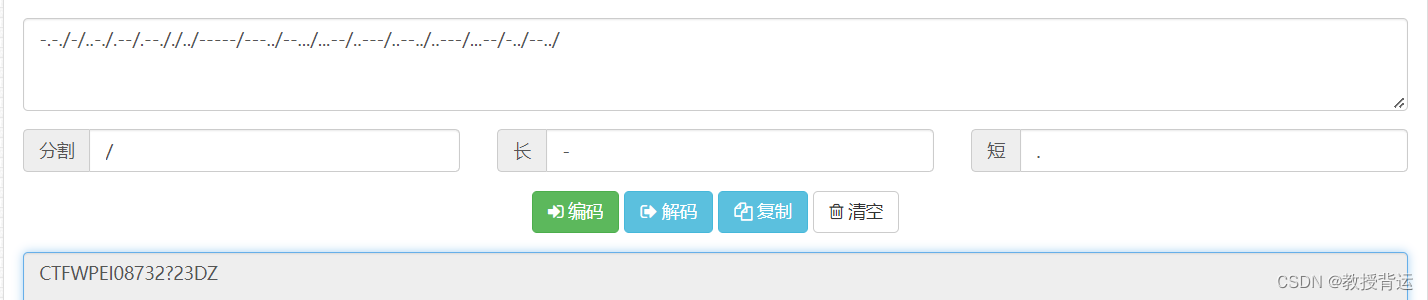

转换成摩斯密码,长的是-,短的是.,空格使用‘/’ 得到摩斯密码:

-.-./-/..-./.--/.--././../-----/---../--.../...--/..---/..--../..---/...--/-../--../复制到在线解密

把CTF去掉,再转换成小写,得到flag flag{wpei08732?23dz}

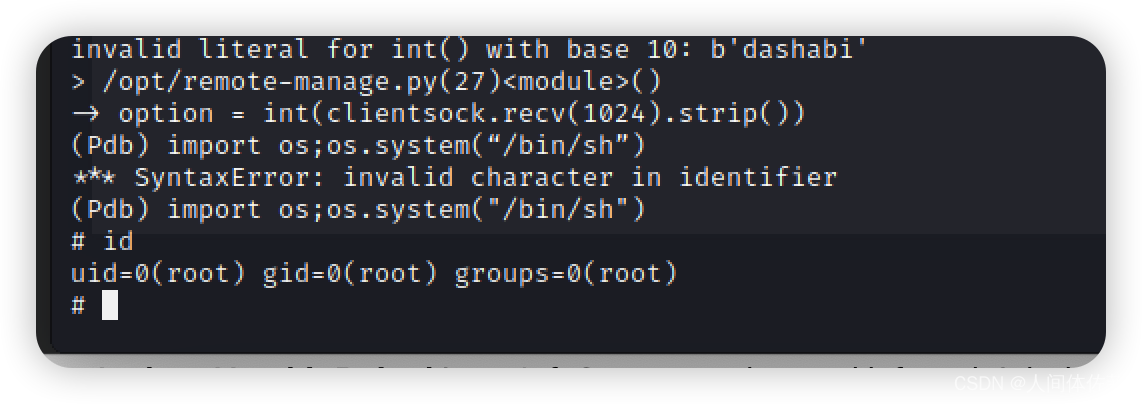

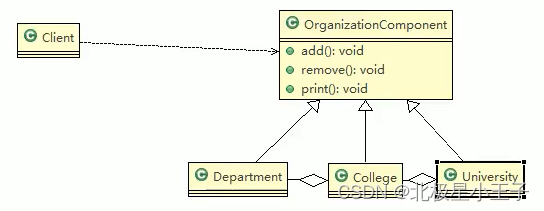

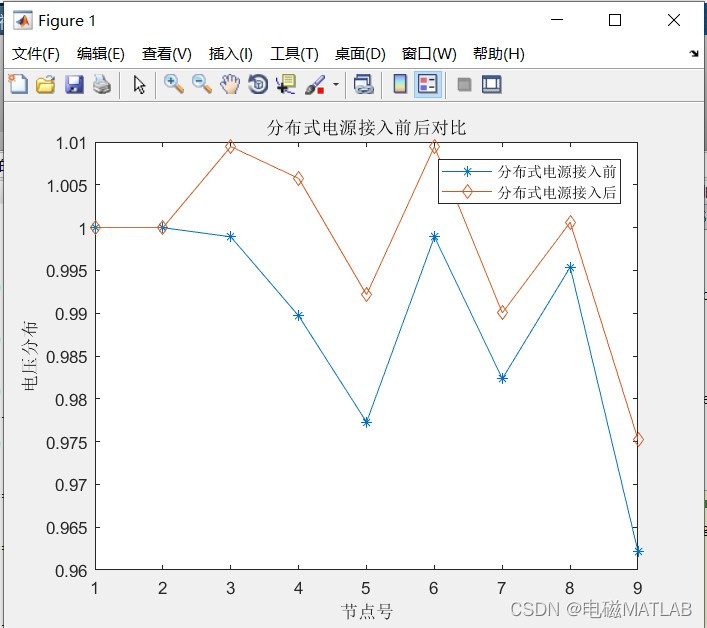

数据包中的线索

下载文件

![]()

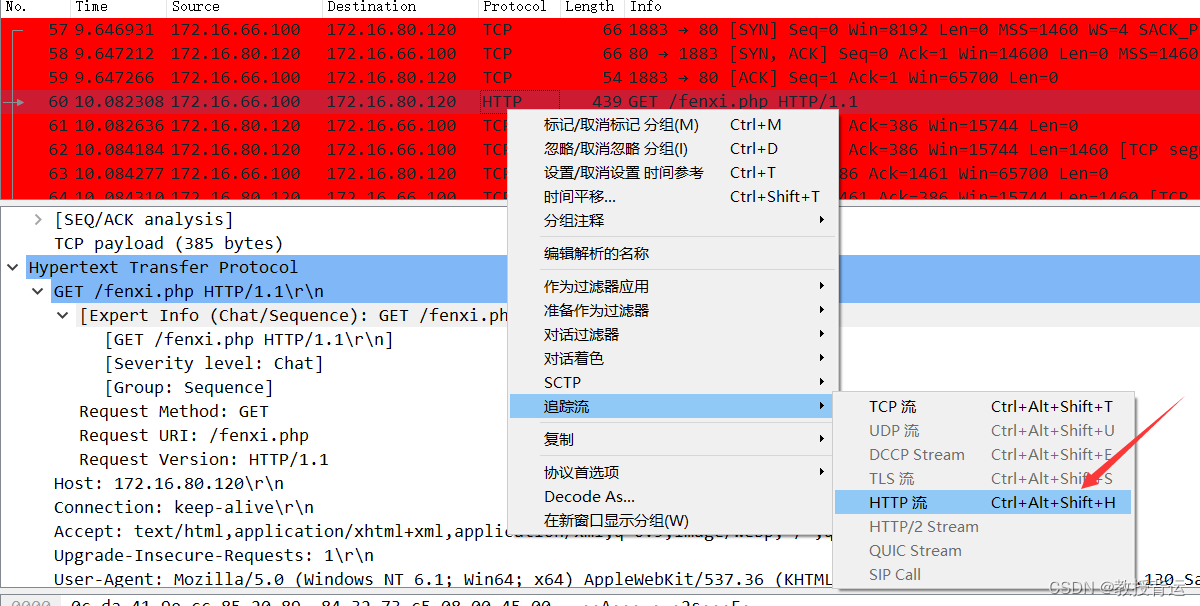

wireshark打开,查看http包的追踪流

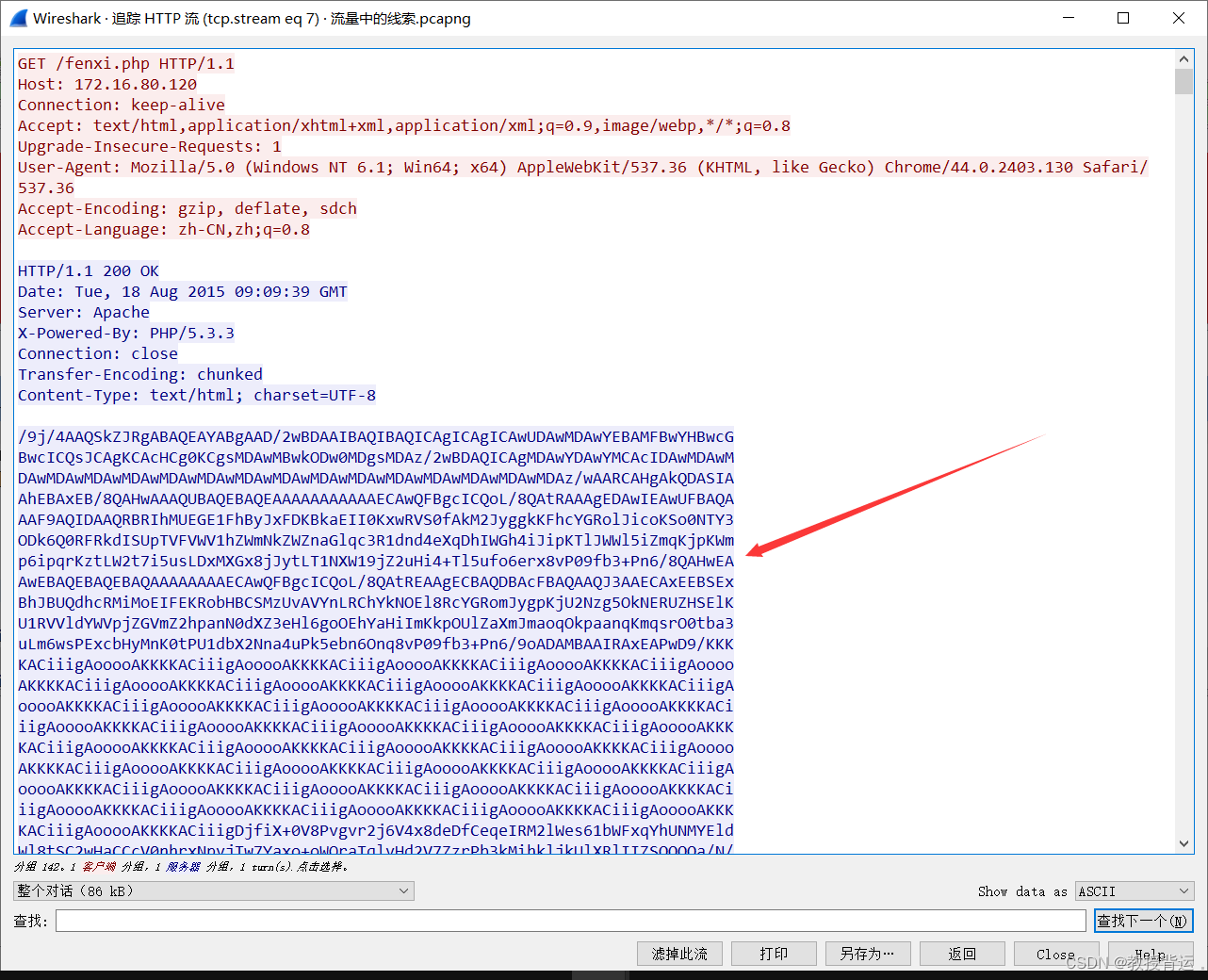

下面是base64编码内容,复制到base64在线

下面是base64编码内容,复制到base64在线

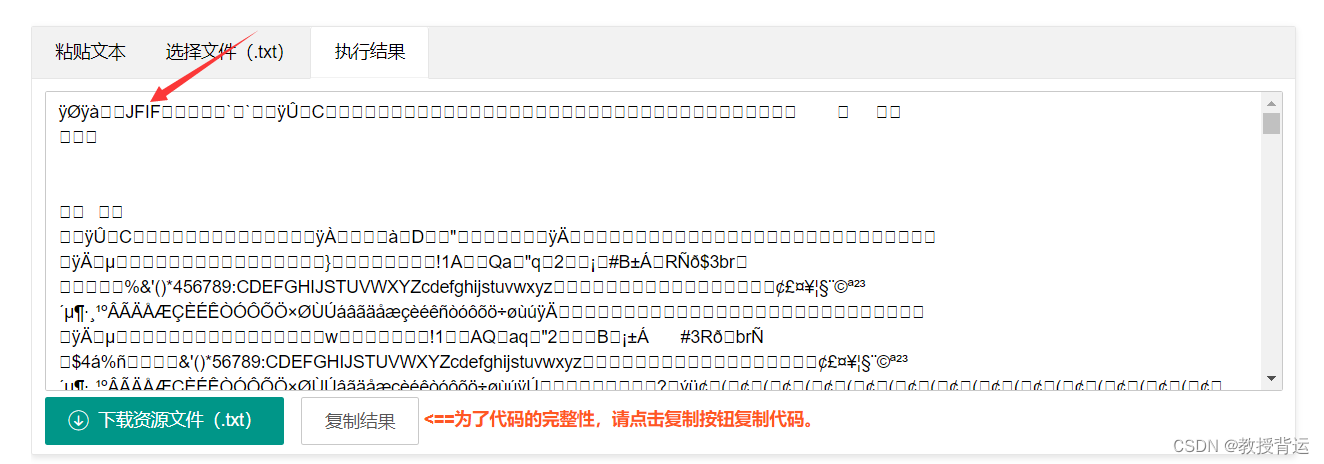

可以看出是一个图片文件,打开在线base64转图片网站

得到flag flag{209acebf6324a09671abc31c869de72c}

后门查杀

下载文件

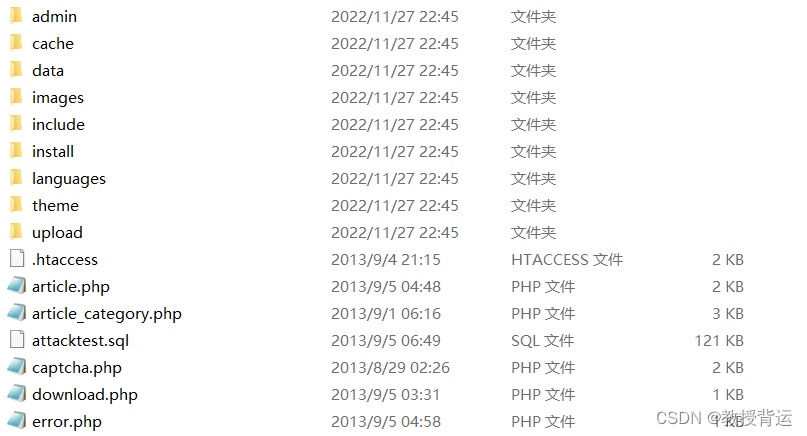

好多文件,无法判断后门在哪个php文件中

可以借助windows安全中心自定义文件夹扫描(其他杀毒软件也可以)定位后门位置

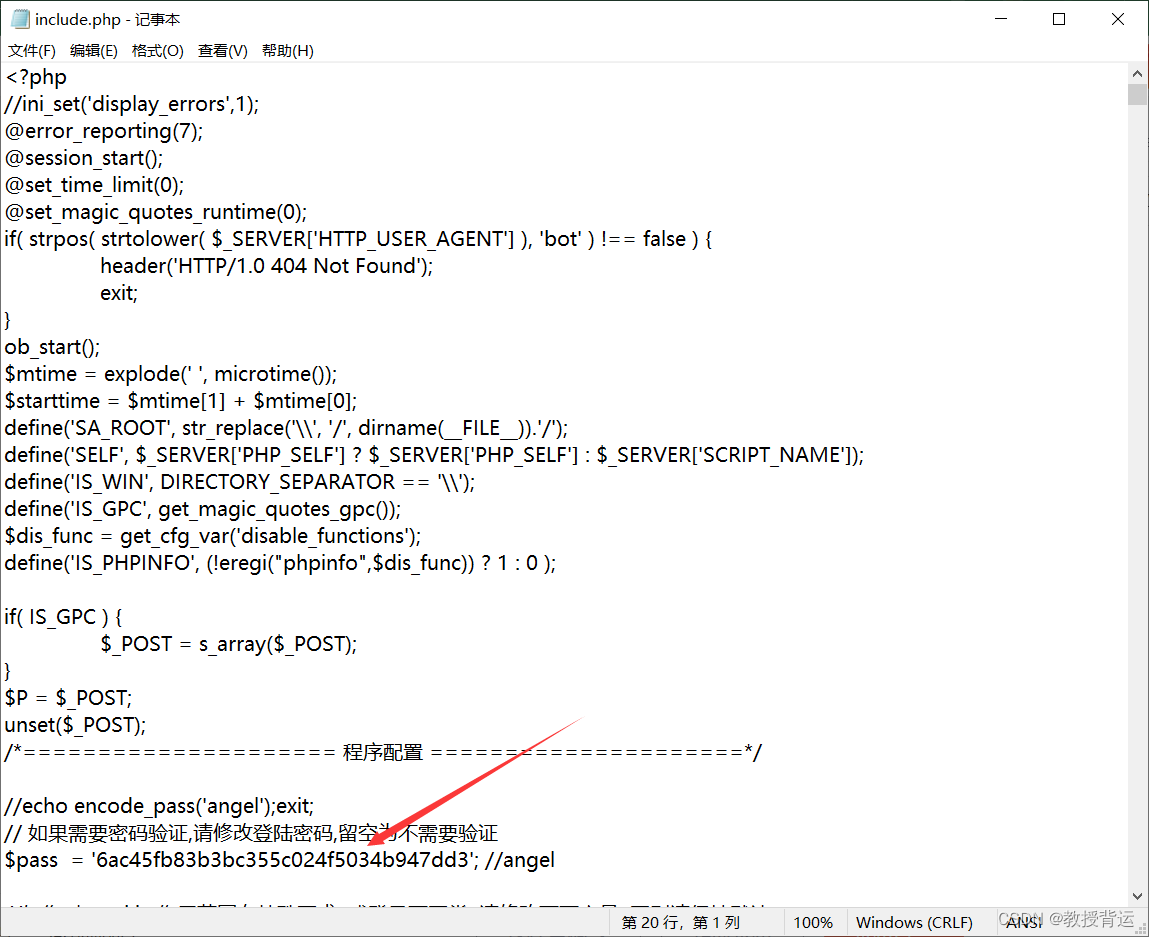

打开include下的include.php

得到flag flag{6ac45fb83b3bc355c024f5034b947dd3}

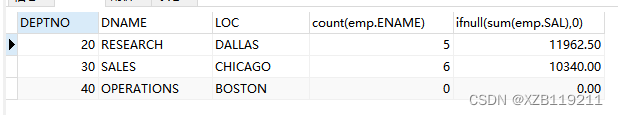

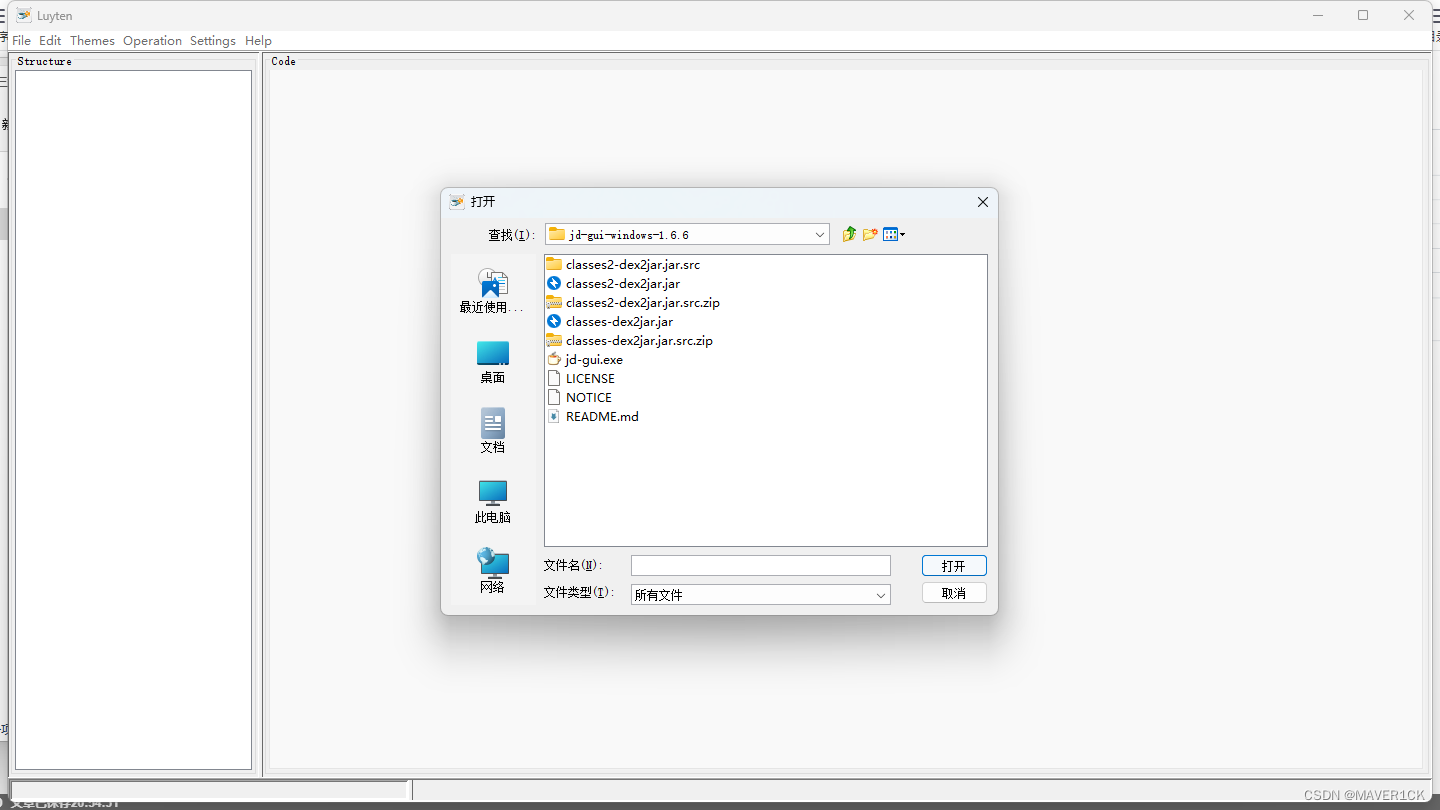

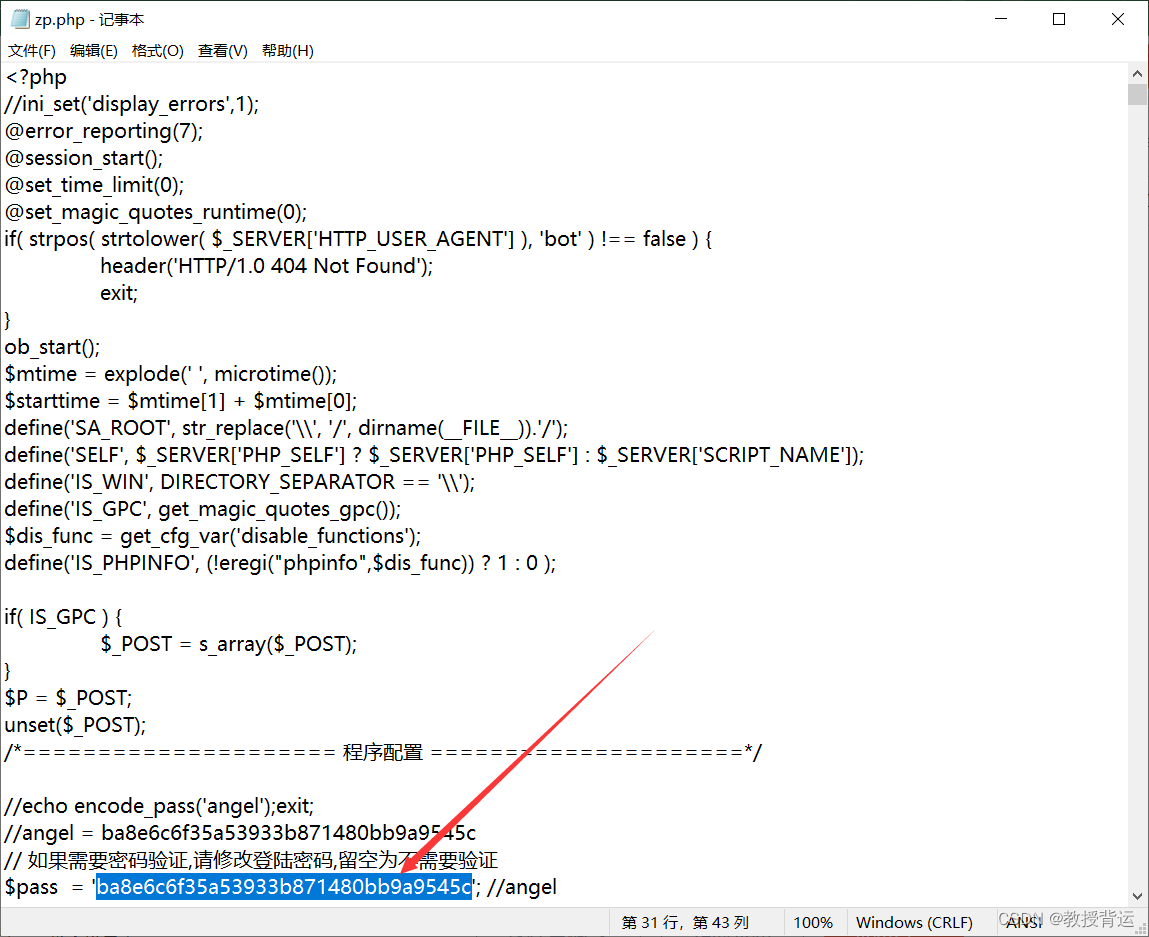

webshell后门

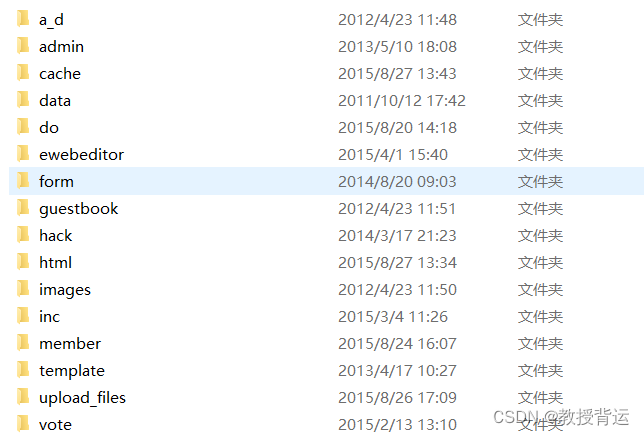

下载文件

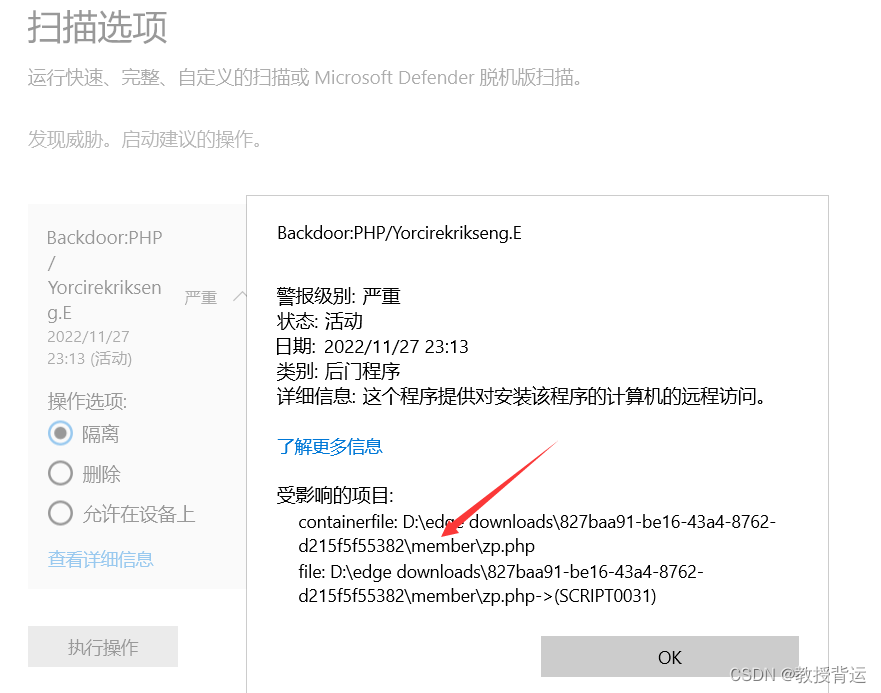

借助windows安全中心扫描

打开 member下的zp.php

得到flag flag{ba8e6c6f35a53933b871480bb9a9545c}

![C语言程序设计 复习总结[持续更新ing]](https://img-blog.csdnimg.cn/76f61baaf082431a9afff75a3faa3e81.png)