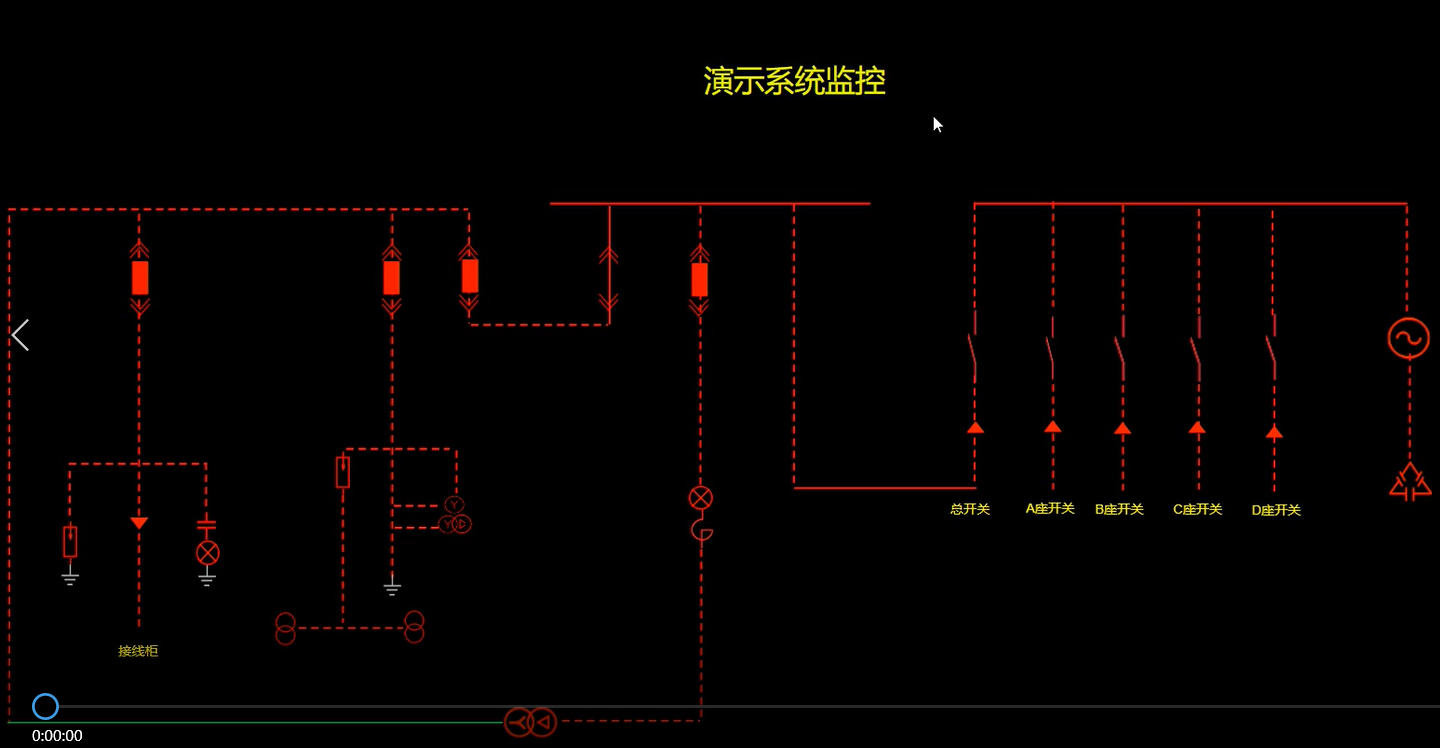

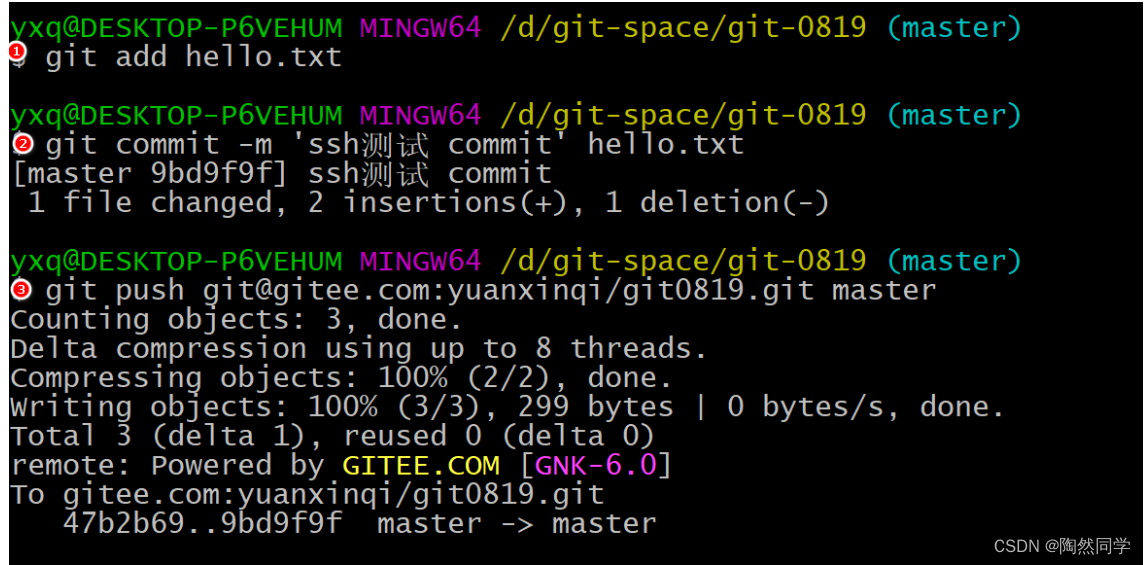

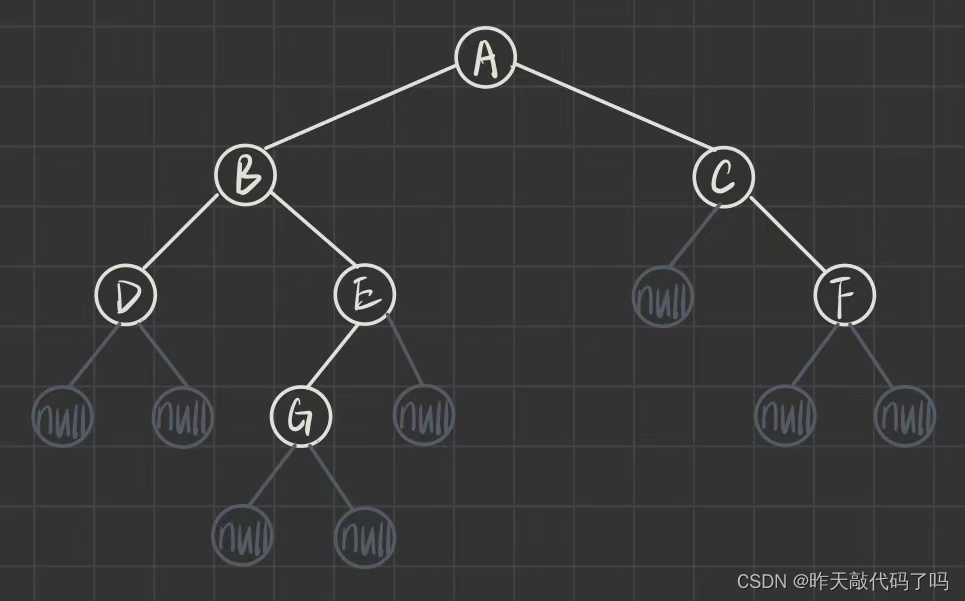

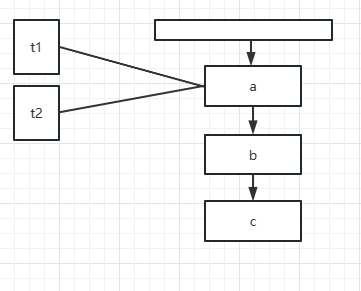

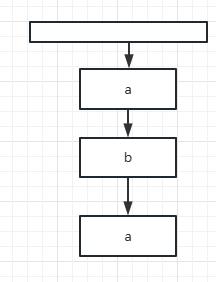

在JDK1.7中容易造成死循环和数据丢失,造成的原因如下图

假设某个时刻t1,t2都访问到了链表,t1,t2的下一个节点都是b,如图

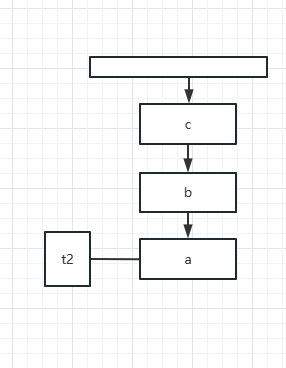

此时内存耗尽,线程t2线程进入等待状态,假设此时刚好达到临界点需要扩容,t1进行扩容,并且把数据复制到新的数组中,但是jdk1.7采用的是头插法,因此我们可以得到扩容完成后的链表,t1完成,t2被唤醒,但是它依然保持着扩容前的状态,t2此时是指向a,a的下一个节点指向b

接着t2往下执行,这时候t2线程并不知道已经扩容了,他会继续扩容,头插法,链表移入新的数组

此时,a复制到新数组此时数组内容为

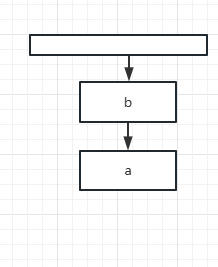

a指向b,把b加入新数组,此时链表为

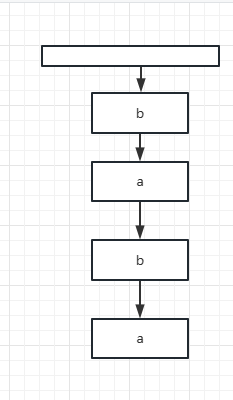

经过上一轮的重新排布,此时b的下一个为a,把a加入新链表,此时数组为

经过新的排布此时a的下一个为b,b加入链表,此时链表为

b又指向a,a指向b反复进行,进入死循环,无线添加a,b,a,b,此时我们发现数据c已经丢失

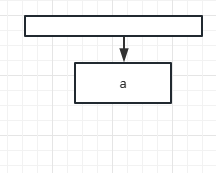

在JDK1.8会造成数据覆盖,原因如下

线程t1,t2同时计算出hashcode对应的位置为null,此时,内存耗尽,t2进入等待,t1把数据加入到对应的位置,这时t2被唤醒,由于之前计算出hashcode对应的位置为null,并不知道被线程t1跟新了,因此会直接覆盖原来的数据