关于ZenBuster

ZenBuster是一款功能强大的多线程跨平台URL枚举工具,该工具基于Python开发,同时还具备暴力破解功能。

该工具适用于安全专业人员,可以在渗透测试或CTF比赛中为广大研究人员提供帮助,并收集和目标相关的各种信息。

工具功能

1、该工具能够对子域名和URI资源(目录/文件)进行爆破和枚举;

2、需要使用适当的字典文件;

3、主机名格式支持标准格式、IPv4和IPv6;

4、支持将结果记录到文件中(-o [filename]);

5、使用-p选项为非标准Web服务器指定自定义端口;

6、支持静默模式(-q);

7、可以指定需要忽略的HTTP状态码;

8、测试Python版本为3.9和3.10,理论上支持3.6及更高版本Python;

工具安装

首先,我们需要确保本地设备上已经安装并配置好了Python 3.6+环境,接下来,可以使用下列命令将该项目源码克隆至本地:

git clone https://github.com/0xTas/zenbuster.git

依赖组件

安装完成后,使用cd命令切换到项目目录下,并利用pip命令和项目提供的requirements.txt文件来安装该工具所需的依赖组件:

cd zenbuster

pip install -r requirements.txt

工具使用

安装好该工具所需的依赖组件之后,我们就可以通过下列方式来运行ZenBuster了。

Linux(macOS) :

./zenbuster.py [options]

python3 zenbuster.py [options]

Windows :

python zenbuster.py [options]

工具参数选项

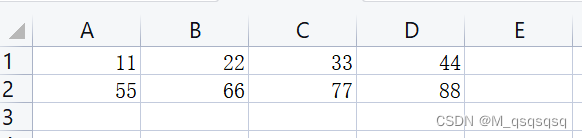

** 命令缩写**

|

** 完整命令**

|

** 命令描述**

—|—|—

-h

|

–help

|

显示工具帮助信息

-d

|

–dirs

|

启用目录枚举模式

-s

|

-ssl

|

强制使用HTTPS

-v

|

–verbose

|

启用Verbose模式

-q

|

–quiet

|

开启静默模式运行

-nc

|

–no-color

|

禁用颜色高亮显示

-ic

|

–ignore-codes

|

查看需要排除的状态码列表

-u

|

–host

|

待扫描的目标主机

-w

|

–wordlist

|

字典文件路径

-p <port#>

|

–port

|

针对非标准Web服务器的自定义端口选项

-o [filename]

|

–out-file

|

扫描结果输出文件路径

工具使用演示

./zenbuster.py -d -w /usr/share/wordlists/dirb/common.txt -u target.thm -v

python3 zenbuster.py -w ../subdomains.txt --host target.thm --ssl -O myResults.log

zenbuster -w subdomains.txt -u target.thm --quiet -ic 400, 403

最后

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,有需要的小伙伴,可以【扫下方二维码】免费领取: