在当今复杂多变的网络环境中,服务器安全管理已成为一项不可或缺的任务。然而,面对海量的日志数据,如何快速精准地提取有价值的信息,并及时发现潜在的安全威胁?本文将为您介绍一款强大的服务器日志检索与查杀工具,它不仅能够自动化地分析网站日志、追踪IP地理分布,还能执行可疑IP的风险检查,为您的服务器安全保驾护航。

工具特点

- 自动化日志分析

- IP地理位置追踪

- 可疑IP风险检查

- 简单高效的操作界面

无论您是经验丰富的系统管理员,还是刚刚起步的网站运营者,这个工具都能帮助您轻松应对日常的安全监控工作,让服务器安全管理变得简单而高效。

系统要求

- 操作系统:Ubuntu/Debian

- 确保安装了Python 3

安装步骤

- 下载脚本

cd ~

curl -sS -O https://raw.githubusercontent.com/woniu336/open_shell/main/manage_logs.sh && chmod +x manage_logs.sh && ./manage_logs.sh

- 首次运行顺序

- 菜单1:安装依赖文件和下载脚本

- 菜单5:更新地理位置数据(需要输入密钥:O38GA2SviPLnqfF5)

- 菜单2:添加或更改日志路径

注意事项

-

本工具主要适用于宝塔面板,因为是根据宝塔面板日志格式匹配的。如果您不使用宝塔面板,可以根据自己的日志格式修改

web_log_monitor.py脚本中的正则表达式。 -

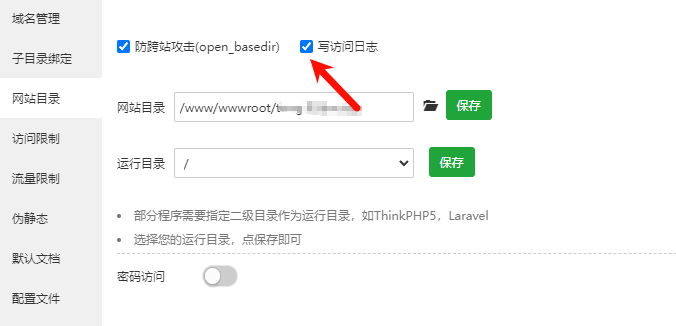

确保宝塔面板已开启站点日志功能。如果之前未勾选,可能需要等待一段时间才能收集到足够的日志数据。

-

首次执行时需按顺序运行菜单选项,以生成必要的分析文件。

风险拦截

本工具可以配合fail2ban脚本使用,实现更强大的风险拦截功能。如果您不想使用fail2ban,可以修改以下文件中的相关代码:

- /root/logcheck/ban_severe_risk_ips.py

- /root/logcheck/logcheck.py

- /root/logcheck/web_log_monitor.py

将这些文件中的#command = f"sudo ufw insert 1 deny from {ip} to any"取消注释,并注释掉fail2ban相关代码即可。

如果您希望配合fail2ban使用,可以运行以下命令安装fail2ban脚本:

curl -sS -O https://raw.githubusercontent.com/woniu336/open_shell/main/fail2ban-s.sh && chmod +x fail2ban-s.sh && ./fail2ban-s.sh

结语

这款服务器日志检索与查杀工具为您提供了一个强大而简便的安全管理解决方案。通过自动化的日志分析、IP追踪和风险检查,您可以更轻松地掌控服务器安全状况,及时发现并应对潜在威胁。无论您是专业的系统管理员还是初学者,这个工具都能帮助您提升服务器安全管理的效率和效果。立即尝试,让您的服务器安全管理更上一层楼!