jmeter发送邮件如何设置?怎么配置JMeter以发送邮件?

Apache JMeter作为一款强大的性能测试工具,不仅可以用于测试Web应用的性能,还可以通过插件扩展其功能,实现诸如发送邮件等操作。AokSend将详细介绍如何使用JMeter发送邮件,并提供功能配置的指南。

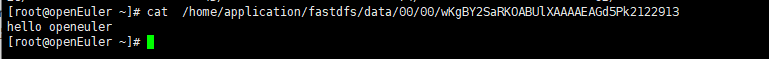

- jmeter发送邮件:安装插件

要实现jmeter发送邮件,需要在JMeter中安装相应的插件。常用的插件包括JMeter Plugins Manager和SMTP Sampler。通过这些插件,用户可以轻松配置邮件发送的各项参数,从而实现jmeter发送邮件的目标。

- jmeter发送邮件:配置信息

在安装完插件后,接下来需要配置jmeter发送邮件的服务器信息。这包括SMTP服务器的地址、端口号、是否使用SSL/TLS加密等。正确配置这些信息是实现jmeter发送邮件的关键步骤之一。

- jmeter发送邮件:设置对象

配置完服务器信息后,接下来需要设置jmeter发送邮件的发件人和收件人。发件人通常是测试脚本中指定的邮箱地址,而收件人可以是多个邮箱地址,用于接收测试结果或其他通知信息。

- jmeter发送邮件:编写内容

在jmeter发送邮件的过程中,邮件内容是非常重要的一部分。用户可以根据需要编写邮件的标题、正文、附件等内容。通过合理配置邮件内容,可以确保jmeter发送邮件的效果达到预期。

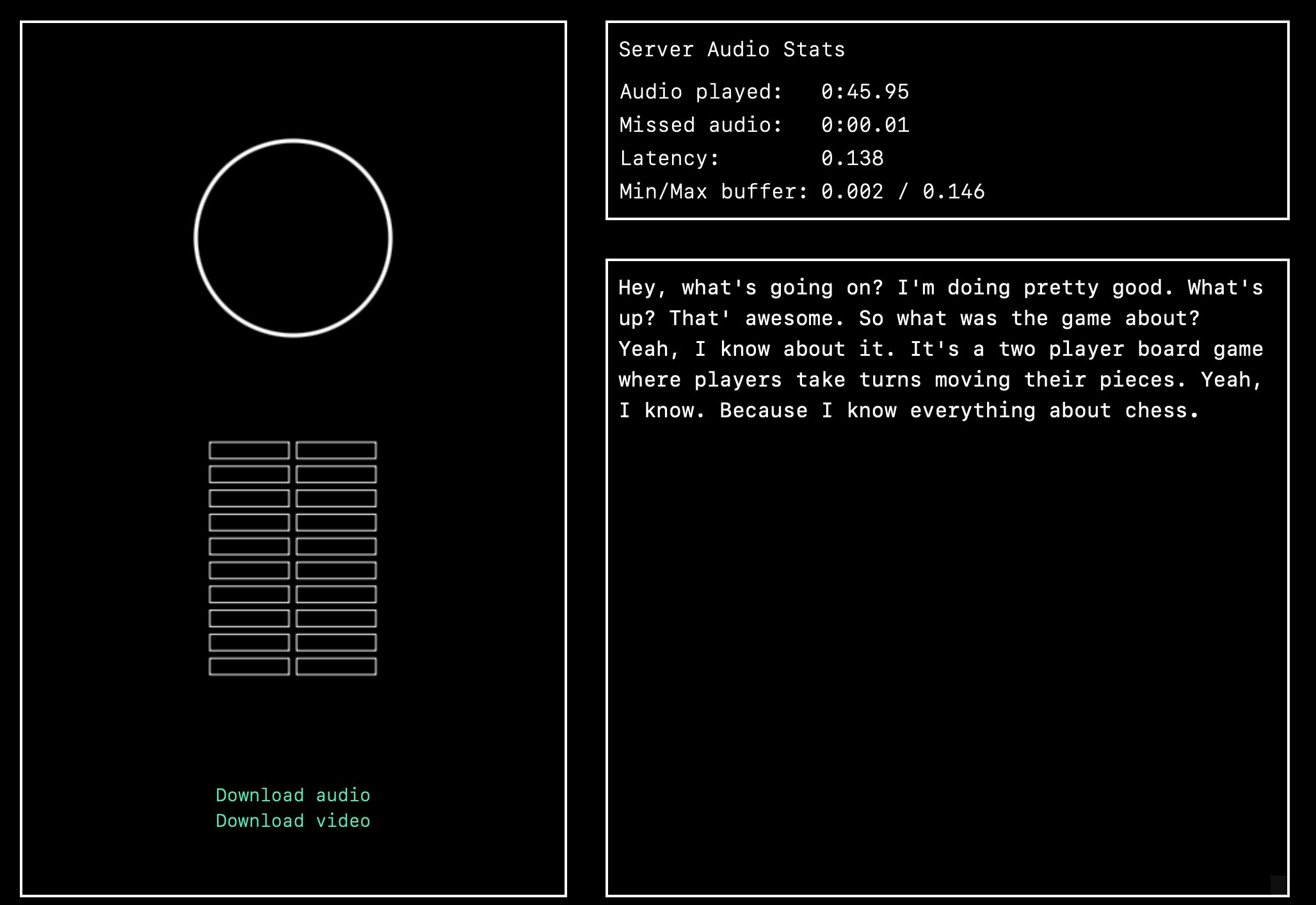

- jmeter发送邮件:触发条件

为了实现自动化测试的目的,用户可以配置jmeter发送邮件的触发条件。在测试脚本执行完毕后自动发送邮件,或者在特定条件下触发邮件发送。通过设置触发条件,可以更好地控制jmeter发送邮件的时机。

从安装插件到配置服务器信息,再到编写邮件内容和设置触发条件,每一步都是实现jmeter发送邮件的关键。AokSend集成API与SMTP,jmeter轻松驾驭邮件发送!自动化测试无忧,沟通效率再升级!