一、查看Windows事件查看器

Windows系统具有强大的日志记录功能,通过“事件查看器”可以查看电脑的使用记录。具体步骤如下:

-

按下Win + R组合键打开运行窗口,输入eventvwr.msc命令并回车,打开事件查看器。

-

在事件查看器中,点击左侧的“Windows 日志”并展开,选择“系统”分类。

-

在右侧窗口中,查看事件的ID,其中ID为6005的通常代表开机记录,ID为6006的则代表关机记录。通过对比这些记录与你的实际开关机时间,可以判断电脑是否在你未注意时被使用过。

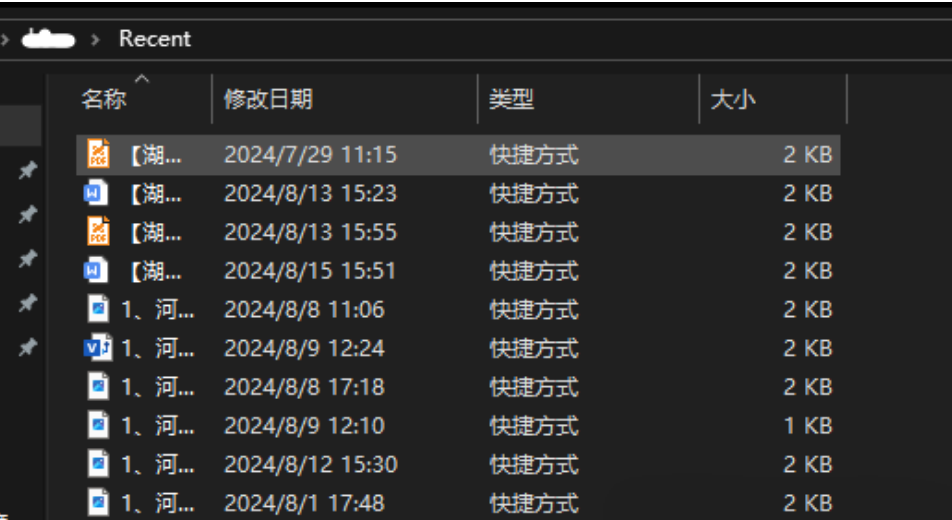

二、 查看最近打开的文件

Windows系统还记录了最近打开过的文件,可以通过以下步骤查看:

按下Win + R组合键打开运行窗口,输入recent命令并回车。

这将打开一个包含最近打开文件的列表,你可以查看其中的文件记录,以及打开这些文件的日期和时间。

三、 检查Prefetch文件夹

Prefetch文件夹位于C:\Windows\Prefetch,这个文件夹存储了系统启动时加载过的应用程序的预读取信息。通过查看这个文件夹,可以了解哪些程序在你不知情的情况下被运行过。

四、浏览器历史记录

如果你的电脑连接了互联网,并且浏览器未设置为无痕模式,那么浏览器会记录你的浏览历史。通过查看浏览器的历史记录,可以了解在你未注意时是否有人使用了你的电脑浏览网页。不同浏览器的历史记录查看方式可能略有不同,但通常可以在浏览器的“历史”或“工具”菜单中找到。

五、检查“我最近的文档”

Windows系统的“我最近的文档”功能会记录用户最近访问过的文件。你可以通过点击开始菜单,然后找到“我最近的文档”来查看这些记录。如果列表中有你不熟悉的文件或访问时间与你实际使用电脑的时间不符,那么可能是有人动过你的电脑。

6、查看任务管理器

任务管理器是Windows系统的一个重要工具,它可以显示当前运行的程序和进程。通过按下Ctrl+Alt+Delete键并选择“任务管理器”,你可以查看当前有哪些程序在运行。虽然这不能直接证明电脑是否被他人动过,但如果你发现了一些不熟悉的程序或进程,这可能是一个线索。

7、检查系统性能监控工具

一些高级的系统性能监控工具(如Process Monitor、Performance Monitor等)可以记录系统上发生的几乎所有活动,包括文件访问、注册表更改、网络活动等。如果你怀疑电脑被他人动过,并且你有权限安装这些工具,那么它们可以提供非常详细的监控数据。

8、 检查网络活动

如果你的电脑连接到了网络,那么你可以通过检查网络活动来判断是否有未经授权的访问。例如,你可以查看网络连接历史、检查是否有未知的设备连接到你的网络、或者通过路由器的管理界面查看设备的访问记录等。

9、检查USB和外部设备历史

Windows系统有时会记录连接过的USB和外部设备的历史。你可以通过设备管理器或系统的“安全和维护”中心来查看这些记录。如果发现有你不熟悉的设备连接记录,那么可能是有人通过外部设备访问了你的电脑。

1、设备管理器

步骤:

-

打开“设备管理器”。你可以通过右键点击“开始”菜单,选择“设备管理器”来打开它,或者通过按下Win + X键,然后选择“设备管理器”。

-

在设备管理器中,找到并展开“通用串行总线控制器”或“USB控制器”类别。

-

在这个类别下,你会看到当前连接到电脑的所有USB控制器和集线器(如“USB Root Hub”)。这些通常代表了电脑的USB端口。

-

右键点击其中一个USB控制器或集线器,选择“属性”。

-

在属性窗口中,切换到“事件”选项卡。这里会列出该设备的历史事件,包括USB设备的插入和拔出时间。请注意,这些记录可能不会包含设备的详细信息,只能告诉你何时有设备被连接或断开。

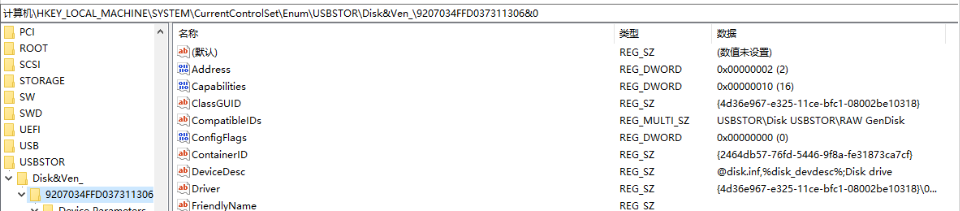

2. 注册表编辑器

对于更详细的USB设备连接历史,你可能需要查看Windows注册表。但请注意,操作注册表需要谨慎,不当的修改可能导致系统问题。

步骤:

按下Win + R键,打开运行对话框,输入regedit并回车,以打开注册表编辑器。

在注册表编辑器中,导航到以下路径:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR\这个路径下存储了关于USB存储设备的详细信息。

在USBSTOR键下,你会看到多个子键,每个子键代表一个曾经连接过的USB存储设备。通过查看这些子键的属性,你可以获取设备的详细信息,如设备名称、制造商等。但请注意,这些信息可能不是以易于阅读的格式呈现。

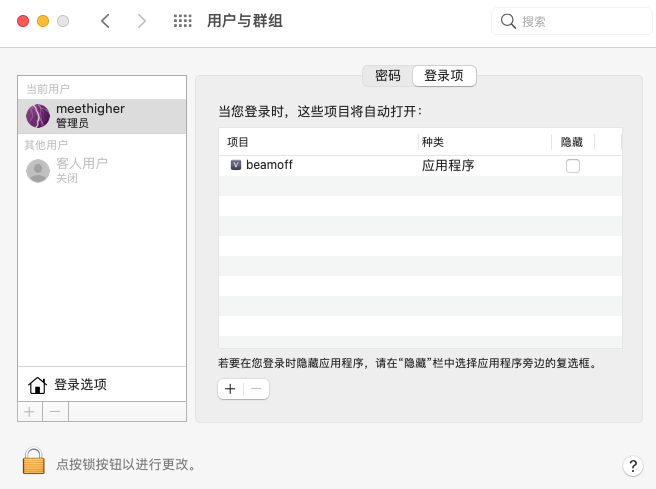

10、检查系统启动项

系统启动项是指在系统启动时自动运行的程序或服务。如果有人在你的电脑上安装了恶意软件或未经授权的程序,它们可能会添加到系统启动项中以便在系统启动时自动运行。你可以通过任务管理器(Task Manager)的“启动”选项卡来查看和禁用不必要的启动项。

11. 搜索临时文件和缓存

临时文件和缓存文件通常存储了系统或应用程序运行时的临时数据。这些文件可能会包含一些敏感信息,如浏览历史、文档预览等。你可以通过搜索系统上的临时文件夹(如%TEMP%)和应用程序的缓存文件夹来查找是否有异常的文件或数据。

12、设置电脑显示上一次登录和信息

按下【Win+R】,输入gpedit.msc,按下回车。依次找到【管理模板】-【Windows组件】-【Windows登录选项】,点击进入,双击【在用户登录期间显示有关以前登录的信息】。选择【已启用】,点击确定。