在当前就业形势下,不少朋友面临转行的困境。网络安全作为一个热门领域,自然也吸引了许多人的目光。本文将就转行网络安全这一话题,提供一些切实可行的建议。

网络安全行业概况

网络安全涵盖了从基础的脚本编写到高级的漏洞研究等多个层面。该领域包括但不限于:渗透测试、漏洞评估、恶意软件分析、入侵检测、信息安全管理等。这些内容的复杂性不一,从基础的安全监控到复杂的安全架构设计都涉及其中。这就意味着,尽管有些领域可能上手较快,但要在网络安全领域长远发展,需要深厚的专业知识和技能。

再加上近年来网络安全被各大高校列为一级学科,这表明其在现代信息社会中的重要性。然而,随着越来越多的人涌入这个领域,技术门槛和竞争压力也在不断提高。网络安全从业者需要熟练掌握网络协议、加密技术、操作系统安全等核心知识,同时还需关注最新的攻击技术和防御策略。

行业两极分化现象

网络安全行业存在明显的两极分化:一方面,技术过硬的人才薪资待遇颇丰;另一方面,技术一般但善于言辞的人也能找到自己的位置。这种现象在各行各业中都很常见,我们要客观看待。

转行群体分析

转向网络安全的群体主要有以下几类:

-

大学专业选择不当需要转行的群体

-

出于兴趣爱好而选择转行的群体

-

为了更好的薪资和工作环境而转行的群体

他们的初衷可能是觉得这个行业体面,不需要体力劳动,办公环境好,薪资回报高,而且作为通用性人才,到哪里都不愁找不到工作。

网络安全学习路径

对于想要转行的人来说,入门门槛其实并不高。即使只会使用一些基本工具,也能找到入门级的工作。但是,仅仅停留在这个水平是远远不够的。网络安全是一个需要持续学习和提升的领域。

学习路径主要有三种:

-

自学:对于纯小白来说可能比较痛苦。理论知识难以理解,网上的免费教程又常常不够系统。

-

报班:可能是一个不错的选择,但需要根据个人情况来定。

-

有人指导:如果有朋友在这个行业,能得到一些指导那就再好不过了。

值得注意的是,很多人在开始学习时会购买一些网络安全类书籍或者是线上网络安全课程。但对于没有基础的人来说,这些理论知识可能很难理解。因此,建议从实践入手,逐步深入理论知识。

入门学习建议:

-

掌握基础的网络协议知识,如TCP/IP、HTTP、HTTPS等

-

学习常见的操作系统,特别是Linux系统的使用

-

了解基本的编程语言,如Python、Shell脚本等

-

熟悉常见的网络安全工具,如Nmap、Wireshark、Metasploit等

-

学习基本的Web安全知识,包括SQL注入、XSS、CSRF等常见漏洞

-

了解基础的密码学知识,包括对称加密、非对称加密、哈希函数等

行业误解澄清

很多人对网络安全工作有误解,认为它等同于网工或运维,从而疯狂劝退。不过想想也正常,毕竟网工和运维有个共性,那就是需要持续性上夜班。工作性质相比网络安全其他方向有点逊色,所以不是很受重视,被优化的可能性也很高。

但事实上,网工、运维和网络安全这些工作性质上还是存在很大区别:

-

网工:主要涉及抗机箱、刷配置、做巡检,高级一些的还需要做网络切割。

-

运维:工作内容很杂,需要懂硬件和软件,还要会和客户沟通,写标书,甚至还得参与商务活动。

这些工作虽然与网络安全有关,但并不能完全代表网络安全工作的核心内容。

就业情况

国内网络安全行业主要分为甲方(企业内部安全)和乙方(安全服务提供商)。

-

甲方:工作强度相对较低,以保护为核心思想。主要负责企业内部的安全建设、安全运营、安全合规等工作。

-

乙方:薪资可能稍逊一筹,以服务甲方为核心思想。主要提供安全咨询、渗透测试、安全产品研发等服务。

整体来说,行业起薪维持在10k左右。当然了,随着你本身技术水平的提升,薪资也会相应提高的。

面对转行的建议

-

明确目标:在决定转行之前,要深入了解网络安全行业的各个领域,明确自己的兴趣点和长期目标。例如,你可能对渗透测试、红队、蓝队、安全运营或合规性等领域感兴趣。明确目标有助于制定具体的学习和职业规划。

-

制定学习计划:根据自己的基础和目标,制定详细的学习计划。可以参考国际公认的安全认证(如CISSP、CEH、CISA等)的知识体系来构建自己的学习框架。学习计划应包括理论学习、实践操作和技能测试,确保全面提升。

-

打好基础:不要急于学习高深技术,首先需要打牢计算机网络、操作系统、安全协议等基础知识。这将为未来深入学习高级技术奠定坚实的基础。掌握TCP/IP协议、网络层次模型、操作系统安全等核心概念是关键。

-

动手实践:实际操作是提升技能的关键。建议搭建自己的实验环境,通过虚拟机、Docker等工具进行实验。参与CTF比赛、漏洞赏金计划和安全挑战赛,在实践中学习并检验你的技能。可以使用如Kali Linux、DVWA等工具进行练习。

-

选择培训班:参加网络安全培训班是一个值得考虑的选择。培训班通常由行业内的专业人士创办,课程体系相对来说倾向系统化、实践性强,能够帮助你快速掌握核心技能。不过咱们选择培训班时,建议了解课程内容是否符合自己的学习需求、讲师的背景、培训机构的口碑等,确保所选培训能够有效提升你的技术水平。

-

关注行业动态:订阅行业内相关博客、新闻网站和技术论坛,参与安全社区讨论,跟踪最新的安全漏洞、攻击技术和防御措施,如零信任架构、人工智能再网络安全中的应用,及时了解行业最新趋势和技术。

-

获取相关证书:虽然证书不等同于能力,但对于转行者来说,一些认可度高的证书(如CISSP、CEH、CISA、CompTIA Security+等)可以增加竞争力。

-

参与开源项目:贡献开源安全工具或参与漏洞研究,这不仅能提升技能,还能增加行业影响力。可以关注GitHub上的热门安全项目,如OWASP ZAP、Burp Suite等。

-

建立人脉:参加行业会议和交流活动,如BlackHat、DEF CON等安全大会,认识更多同行,这对未来的职业发展很有帮助。

-

选择合适的入门岗位:可以从安全运维或SOC分析师等入门级岗位开始,积累经验后再向更专业的方向发展。例如,可以先从事安全事件响应或威胁狩猎等工作。

-

持续学习:网络安全是一个不断发展的领域,新的攻击技术和防御策略不断出现。养成终身学习的习惯,定期更新知识和技能,不断适应行业的变化,才能保持在行业中的竞争力。

结语

转行网络安全确实是一条充满挑战的道路,但同时也充满了机遇。虽然你需要投入大量的时间和精力,但回报也是值得的。在这个过程中,保持清晰的思维至关重要。主要是现在社会上有不少人受周围环境的影响,逐渐迷失在“躺平”的氛围中,追求短暂的享乐,而忽视了长期的职业规划。

在这种社会氛围下,大家确实很难做到独善其身。但是我们仍然希望大家能够保持独立思考,不要因为外部声音而干扰自己原本的想法。同时,也不要过度羡慕他人权益,从而让自己变得过于"精致"或者圆滑。

无论你是出于兴趣还是为了更好的职业前景选择转行,只要保持热情和毅力,相信你一定能在网络安全这个广阔的领域找到属于自己的一片天地。

最后,转行是一个重要决定,但也不必给自己太大压力。重要的是付诸行动,持续学习和进步。勇于挑战新事物,有针对性地提升自己,相信努力终将会有回报。

网络安全学习包

- 🤟 基于入门网络安全/黑客打造的:👉黑客&网络安全入门&进阶学习资源包

282G《网络安全/黑客技术入门学习大礼包》,可以扫描下方二维码免费领取!

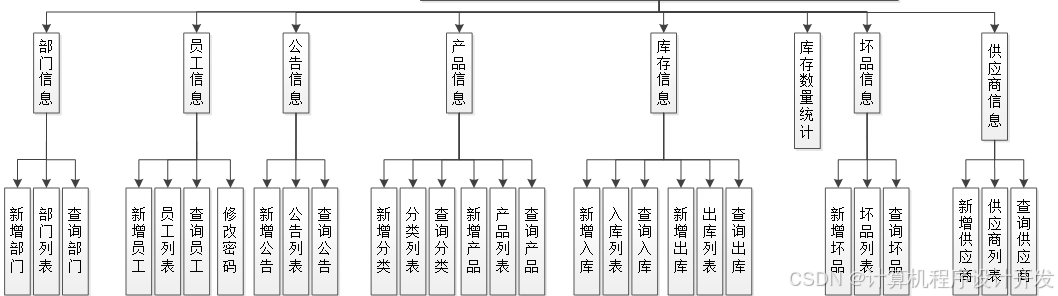

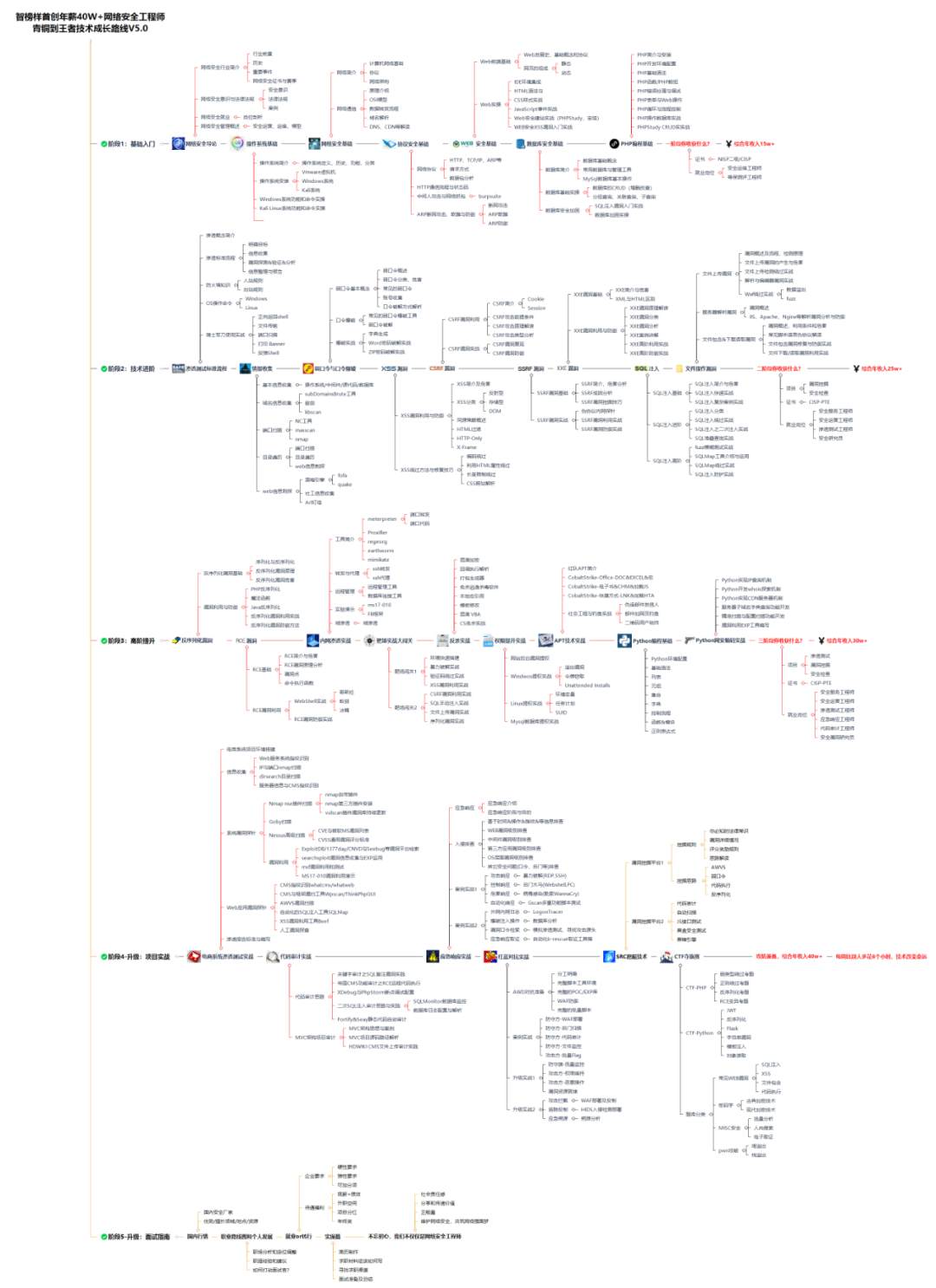

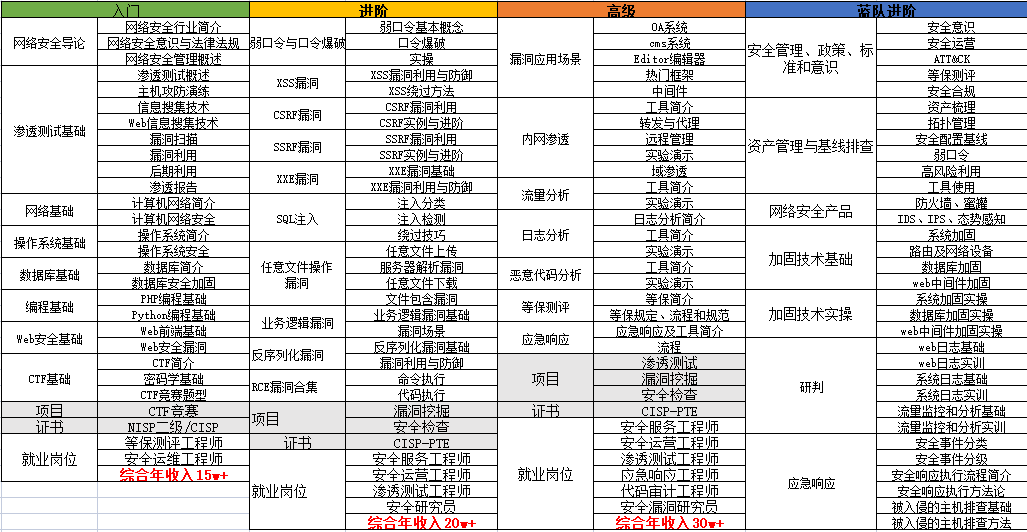

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

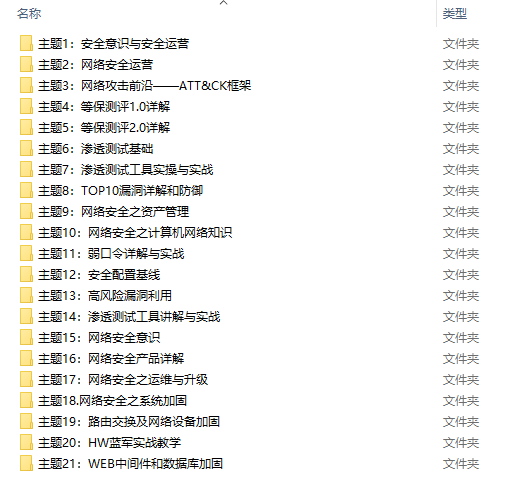

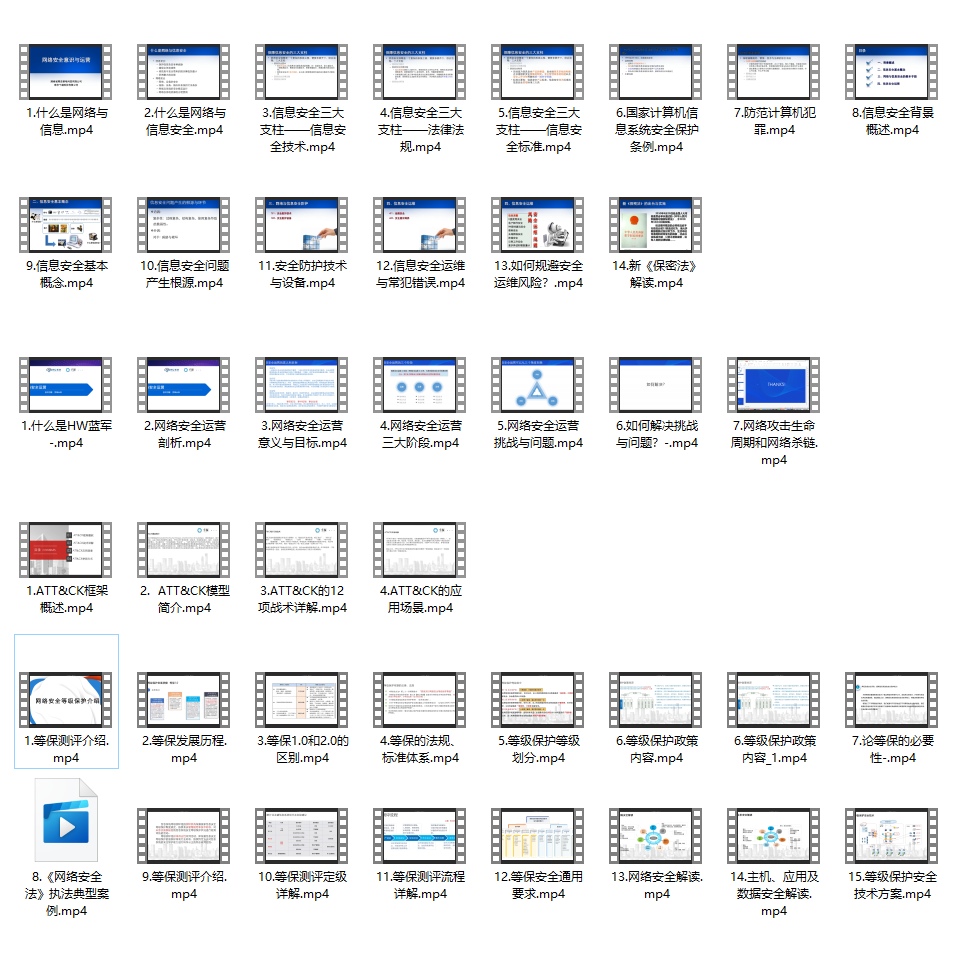

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

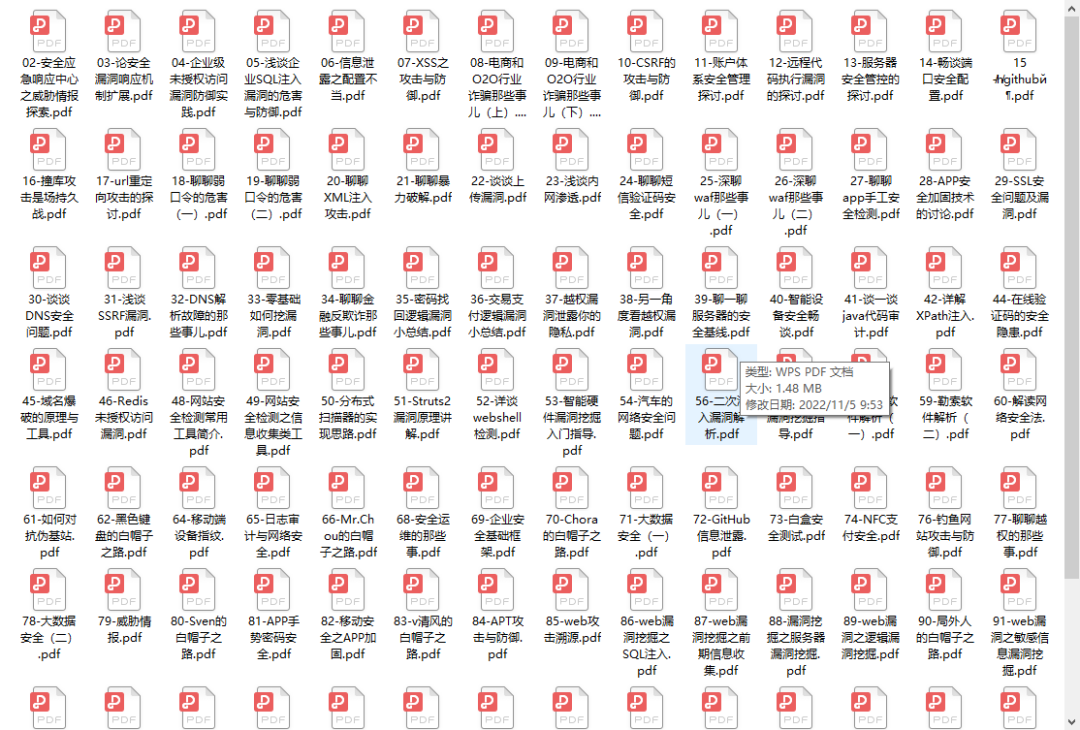

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

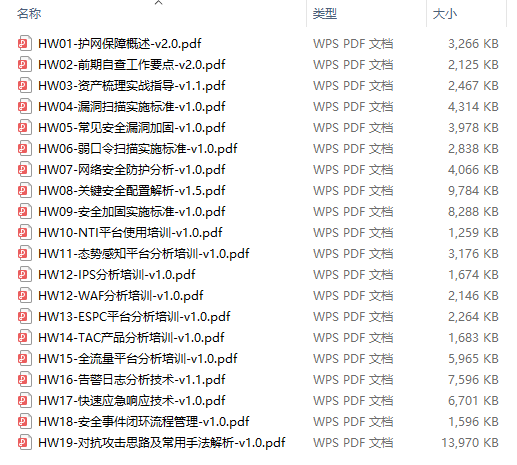

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,朋友们需要全套共282G的《网络安全/黑客技术入门学习大礼包》,可以扫描下方二维码免费领取**!