内网访问

首先进入环境

在url后面输入 http://127.0.0.1/flag.php访问,得出flag

伪协议读取文件

进入环境后再url后面拼接 file:///var/www/html/flag.php

访问后是???,那么我们F12检查源码得出flag

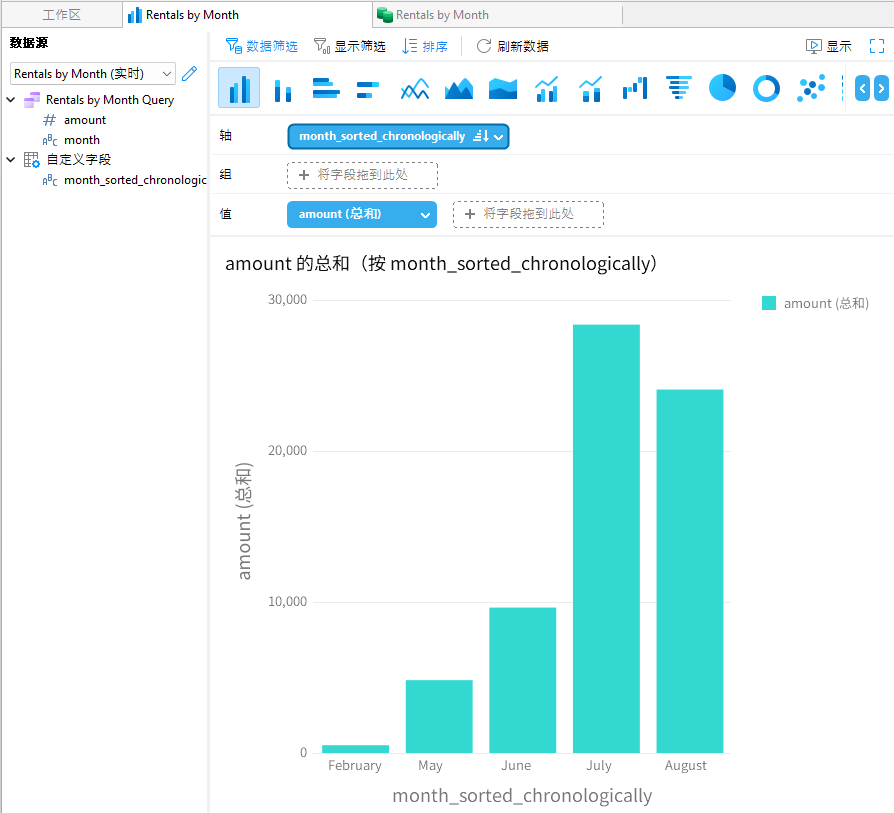

端口扫描

我们进行抓包,设置参数后进行爆破,得出端口

然后访问得到flag

POST请求

进入环境,页面只有个搜索框,F12检查代码

检查页面发现一个key 那么我们复制下来,粘贴到搜索框里

回车,进行抓包

删除多余的部分

在post前面构造 gopher://127.0.0.1:80/_ 然后把host改成127.0.0.1:80

复制下来进行url编码

把编码过的复制到文本文件里进行替换 ,把%0A全部替换成%0d%0A,替换完成后在后面再加上%0d%0A

完成后复制下来再次进行编码

然后在url后面进行拼接得到flag

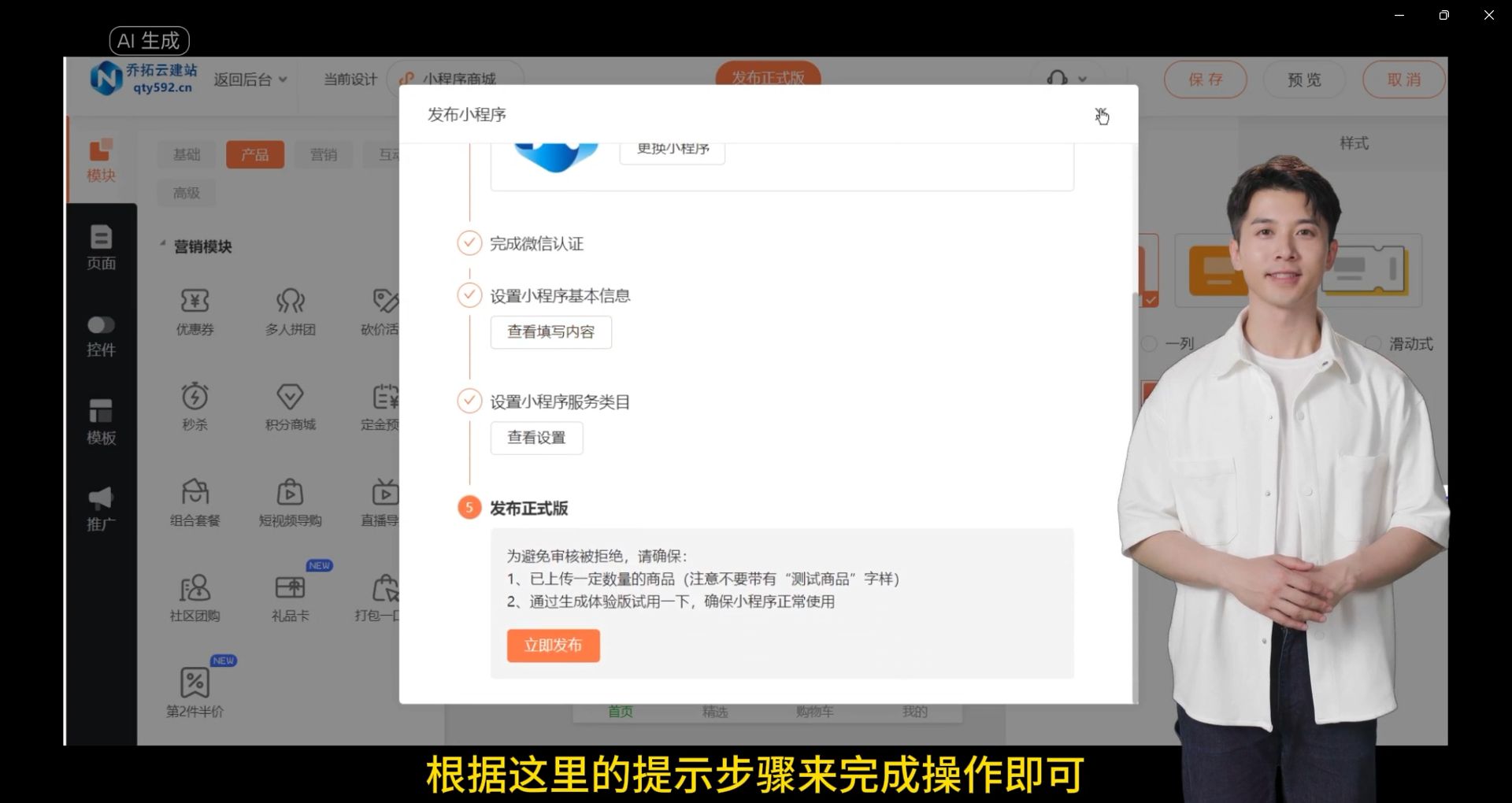

上传文件

进入环境后在url后面拼接 http://127.0.0.1/flag.php 并进行访问

发现这里可以上传文件,那么我们写一个一句话木马并上传

并修改后缀为php

选择文件后发现没有提交按钮,那么我们F12检查代码,给他写一个提交按钮

然后点击提交上面我们写的php木马文件并进行抓包

删除多余的部分

然后进行修改

修改完成后复制进行编码,和上一关同样的步骤

复制替换

在次进行编码

然后访问,要注意gopher后面的冒号和127.0.0.1后面的冒号有没有被编码,如果编码要换回冒号