工业控制系统安全气泡类比

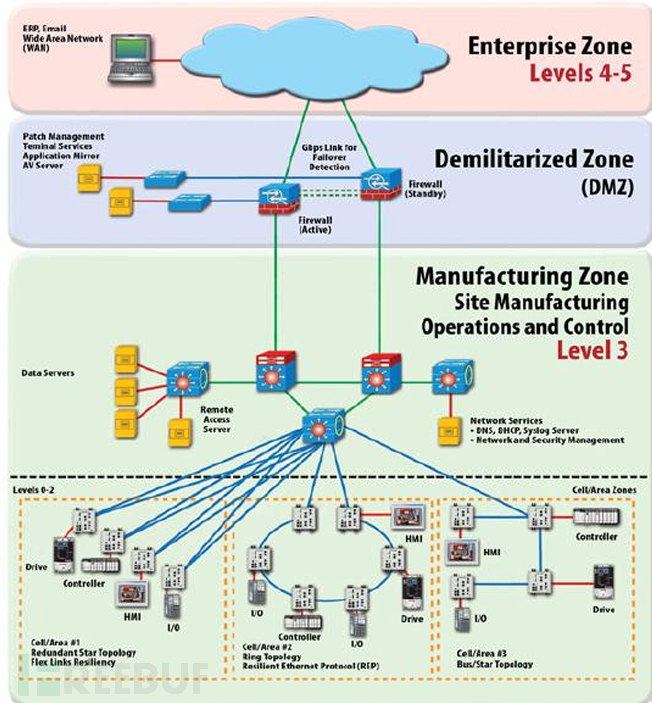

这个理念是,为了防御那些无法更新到最新安全控制措施的旧系统,或者由于设备资源有限而无法处理安全控制措施的系统,帮助可视化这种设备的安全策略可以将它们放置在一个肥皂泡或玻璃泡中。泡中的系统和设备彼此信任,可以在内部自由通信。为了被放置在泡内,系统必须经过验证,确保没有恶意内容,并且对工业控制系统(ICS)的功能至关重要。泡外的系统需要通过受控和监控的通道与泡内的系统进行通信。任何试图渗透泡的行为都会导致泡破裂或破碎,这是一种容易检测的情况。

在这个类比中,以下是几个观察点:

-

气泡 代表了工业控制系统(ICS)需要防御的安全边界,这个边界由限制物理和逻辑(网络)访问泡内设备的安全控制措施来实现。

-

气泡的破裂 反映了安全深度模型中的检测控制措施的结果,例如主机和网络入侵检测系统。

-

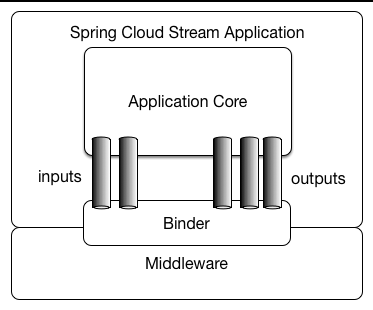

进入气泡的通道 由(物理)访问控制和安全的网络架构设计来实现,例如在气泡内部和外部网络之间实施的非军事区(DMZ)。

注意 在 融合工厂以太网(CPwE) 的背景下,气泡的内部将是制造区,外部是企业区,而通道则是 IDMZ(工业区划分区)。

安全气泡类比的核心理念是,通过完全隔离所有已知为安全的敏感系统,避免它们与其他系统、用户和未知安全或意图的交互接触,这些系统可以保持其安全性和完整性。换句话说,通过从系统的原始状态开始,并验证和控制与该系统的每一次交互,即使系统本身无法自我防御,其安全性也可以得到维护。

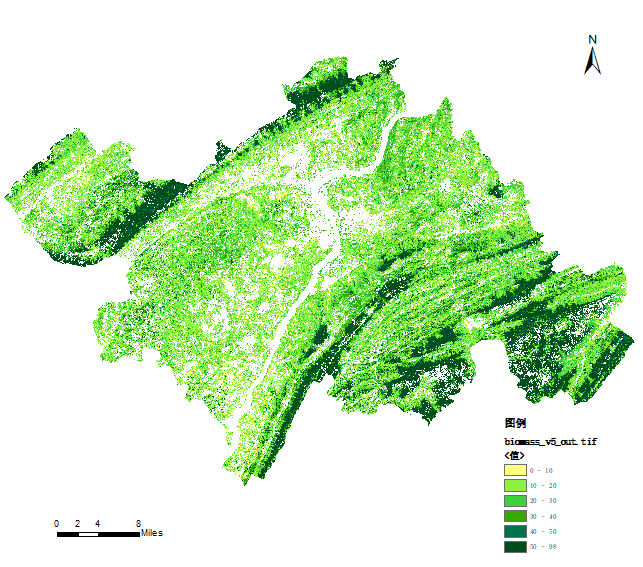

隔离练习

绝对遵守气泡模型理论上可以保证任何系统在安全区域内的完整性和安全性。然而,在实际操作中,这可能成为一项艰巨的任务,尤其是当安全区域的规模增加时。为了使任务更加可管理,必须仔细确定哪些系统应该放置在安全区域(CPwE 定义的制造区)内,哪些系统应该放置在外部(企业区)。

作为一个经验法则,无法通过传统策略(如打补丁和部署杀毒软件)进行保护的系统应该放置在制造区。对于剩余的系统,需要确定将它们放置在企业区还是制造区是否会对工业控制系统(ICS)的可操作性或流经通道(IDMZ)的流量量产生不利影响。这将决定系统应该放置在制造区还是企业区:

考虑一个依赖于 制造执行系统(MES) 正常运作的工业控制系统(ICS)。MES 系统负责跟踪、处理和生产 ICS 所生产的产品。生产车间的员工每天都会与 MES 系统密切互动。MES 系统还跟踪生产车间活动的效率和状态,生成状态报告、预测分析和可追溯性报告,这些报告被本地生产设施和公司总部的人员使用。

在考虑将 MES 系统放置在哪里时,需要查看与 MES 系统的主要交互发生在哪里。以下是几个要点:

-

生产车间的操作员与 MES 系统的交互:

如果大多数交互发生在生产车间的操作员和 MES 系统之间,并且这些交互是通过专用的 MES 操作终端进行的,那么将这些操作终端与 MES 系统一起放置在企业网络上是否合理?

如果大多数交互是在 MES 系统与生产车间自动化和控制系统及设备之间进行的,那么 MES 系统应放置在制造区,与 MES 操作终端一同存在。 -

办公室人员与 MES 系统的交互:

如果办公室人员的交互占主导地位,将 MES 系统放置在企业区可能更合适。无论做出什么决定,系统(例如制造执行系统)可能会与通道(IDMZ)进行定义的交互。

如果决定将 MES 系统放置在制造区,则需要为办公室员工提供从系统获取报告的方式,并确保两者之间的通讯顺畅;如果系统放置在企业区,则需要为控制数据提供通向 MES 系统的方式。

总结:

进行这些隔离练习时,可能会发现它们既耗时又令人沮丧。有些系统很适合放置在某个区域,而有些系统则很难决定。根据经验,难以决定的系统往往由以下问题决定:如果我们失去区域之间的通道,生产是否能继续?换句话说,如果 IDMZ 出现故障或因企业区的漏洞需要关闭,选择将系统放置在某个区域是否会影响 ICS 和其过程的持续性。

回到正题:物理安全

应用物理安全。物理安全涵盖了防止或限制对工业控制系统(ICS)设备、系统和环境的物理访问的安全控制。这项活动应该是全面的,覆盖所有可能的进入角度。它应包括推荐的物理 IT 安全最佳实践以及针对 ICS 环境的控制措施。以下是针对工业控制系统、其所在设施及其周边区域的物理安全的一般建议:

1.位置、位置、位置:选择 ICS 设施的正确位置至关重要。应避免选择已知的地震断层线附近以及飓风频发地区。还要明智地选择邻近环境。监狱、机场或化学厂等可能会带来意外的干扰。

2.以安全为导向进行园林设计:过度生长的树木、过大的岩石和其他大型障碍物可能会妨碍对建筑及其周边区域的监控。保持现场周围 100 英尺的缓冲区,并设计园林景观以便摄像头和巡逻人员能够有效执行其职责。

合理尺寸和位置的自然障碍物,例如岩石,可以帮助防御围栏防御的薄弱点,如墙壁、大门、窗户、门和围栏。在园林设计无法保护建筑免受车辆侵害的情况下,应使用防撞障碍物,如防撞柱或柱子。

3.围栏:围栏作为外围防御的第一道防线。围绕设施设置至少 6-7 英尺高的围栏或墙壁,可以有效阻止随意的入侵者进入设施。高度达到 8 英尺或更高的围栏则能阻止即使是最坚决的入侵者。

4.车辆和人员出入口:通过配备有可伸缩防撞柱的值守保安站来控制对设施的访问。员工通过刷卡站和/或密码通行进入大门。访客需在保安处登记,并按照访问政策进行处理。

5.爆炸物检测计划:对于特别敏感或可能成为目标的生产设施,应该让门卫使用镜子检查车辆底部是否有爆炸物,或者提供便携式爆炸物嗅探设备。

6.设施监控:应在设施内外以及周围外围防线安装监控摄像头,使用 IP 摄像头或闭路电视(CCTV)系统。特别注意设施的所有出入口以及每个访问点。理想的做法是结合使用运动检测设备、低光摄像头、云台摄像头和标准固定摄像头。录像应保存到异地,并按照预定时间保留。除了视频监控外,配备警犬的保安应定期巡查设施及其周围区域,以发现任何异常情况。

7.限制设施出入口:通过设立一个主要入口和一个用于配送或运输的后入口来控制建筑物的访问。

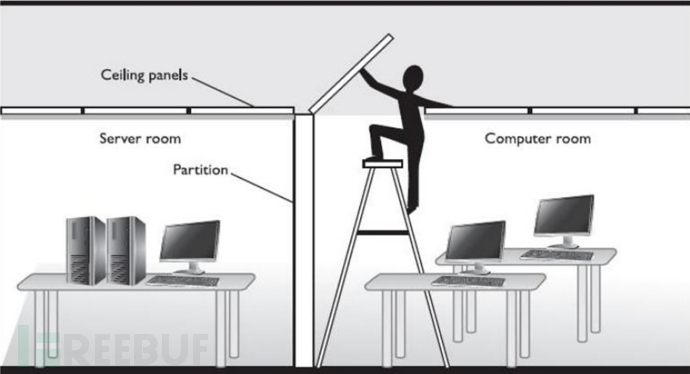

8.墙壁:对于外部墙壁,厚达一英尺或更厚的混凝土墙是对抗恶劣天气、入侵者和爆炸装置的廉价而有效的屏障。为了提供更好的安全性,墙壁可以加装 Kevlar 层。对于保护敏感区域(如数据中心、服务器室或工艺区)的内部墙壁,应从地面延伸至天花板,以防止入侵者通过掉落的天花板爬过墙壁。

9.窗户:我们在建造生产设施,而不是办公楼,因此应尽量避免使用窗户,因为窗户是建筑物外部防御中的一个薄弱点。唯一的例外可能是休息室或行政区域。以下类型的玻璃提供额外保护,每种都有其独特的特点和适用性:

- 热强化玻璃:通过加热和快速冷却处理提高强度。

- 全钢化玻璃:经过特殊处理以提高强度和耐冲击性。

- 热处理钢化玻璃:在钢化玻璃的基础上进一步处理,以增加热稳定性。

- 夹层玻璃:由两层或多层玻璃与中间的塑料层粘合而成,提供更好的抗冲击性和安全性。

- 钢丝玻璃:含有钢丝网的玻璃,能够提高抗冲击性。

10.将防火门设置为仅限出口:对于消防规范要求的出口,安装外侧没有把手的门。当这些门被打开时,应发出响亮的警报,并触发安全指挥中心的响应。

11.生产区域的访问安全:严格控制对 ICS 设施生产区域的访问。生产区域的入口应锁定,仅允许授权人员通过刷卡和/或生物识别设备进入。所有承包商和访客必须始终由员工陪同。

12.IT基础设施设备的访问安全:严格控制对 IT 设备存放区域的访问,例如服务器室、数据中心或网络设备(如主配线架 MDF、配线架 IDF 和中间配线柜)。在服务器室和数据中心的入口处安装刷卡读卡器或密码锁。使用特殊钥匙锁定 MDF 和 IDF 柜,或将 MDF/IDF 放在一个安全区域内。

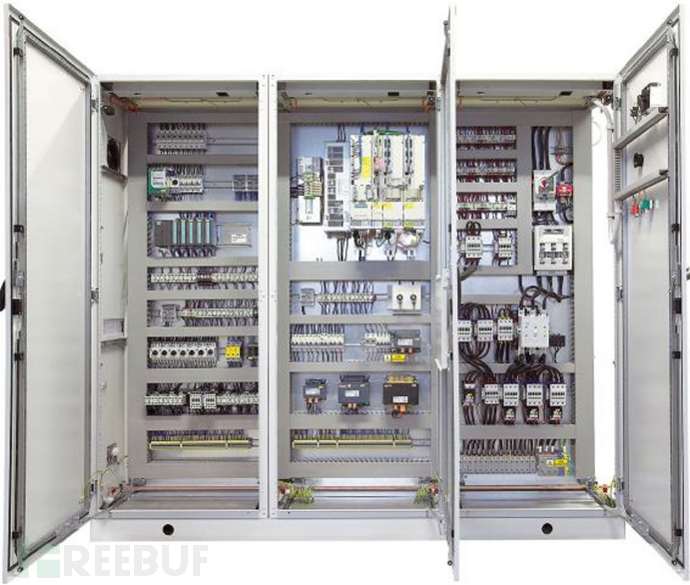

13.敏感 ICS 设备:通过将敏感的 ICS 设备(如 PLCs、工业计算机/服务器和网络设备)放置在可锁定的面板或可安全区域(如锁定的工程办公室)内来确保其安全。物理访问这些 ICS 设备可能会轻易获取其中的数据或干扰其正常功能。将这些设备放置在安全区域内可以保护它们免受故意和意外的损害。

14.物理端口安全:为了防止未经授权的计算机、交换机、接入点或计算机外设(如 U 盘)被插入,所有物理端口都应进行安全防护。对于未使用的交换机端口和备用网卡端口,可以使用端口封堵器。

为了保持电缆固定到位,可以使用端口锁定装置(port lock-ins)。

USB 端口可以使用阻塞装置(blocking device)进行封堵。

加强核心安全层

-

多重身份验证: 进入 ICS 设施最安全部分的人员将至少经过三次身份验证,包括以下几个阶段:

- 门卫处: 在进入设施的主要入口时进行身份验证。

- 员工入口: 这是最严格的控制层,通常不允许尾随进入。为了加强控制,可以使用以下两种方式之一:

- 全高转门: 如果有人试图在已验证用户后偷偷进入,门会轻轻向反方向旋转。

- 气闸门: 由两个单独的门和中间的气闸组成。只有一个门可以打开,并且需要对两个门进行身份验证。

- 内部门: 这是分隔一般区域与生产区域的门,以及各个受限区域的门,如服务器房间门或主控制室入口。

-

监控出口: 监控建筑的入口和出口,不仅是主要设施,还包括设施中的更敏感区域。这有助于跟踪人员的活动,并能帮助发现设备的丢失,还能在紧急情况下协助疏散。

-

冗余公用设施: 数据中心需要两个公用设施来源,例如电力、水、语音和数据。电力来源应追溯到两个独立的变电站,水源应连接到两个不同的主水管。管线应地下铺设,并从建筑物的不同区域进入,水管与其他公用设施分开。