1.1日志审计基础性知识

什么是日志?

传统的日志概念

信息系统中所有系统和应用必须包含的描述其自身运行和操作的特定数据记录。

广义的日志概念

针对特定记录目的,通过各种探测手段采集的信息数据,包括运行状态、所有事件及操作,包括但不局限于已有的日志文件及消息。

日志的种类

系统日志:各种设备、操作系统运行情况记录

应用日志:各种应用的访问和操作记录

安全日志:同网络安全息息相关的记录

当然,也可以根据产品类别、标准级别、产生方式、输出方式来分类。

1.2 日志审计内容和现状

日志审计内容

主机操作系统:用户登陆/登出信息;系统配置变更日志。

网络、安全设备:网络、安全设备的配置变更日志;用户登陆日志。

数据库系统:数据记录变更日志;数据库结构变更日志。

应用系统:用户登陆/登出日志;配置变更日志。

目前日志审计的现状:

1.网络设备日志

2.安全设备日志

3.主机操作系统日志

4.数据库日志

5.应用日志

1.3 日志审计标准、政策要求

萨班斯.奥克斯利法案(SOX法案):其中404条款要求建立有效的IT系统架构控制,包括对操作系统、数据库、中间件、安全以及系统软件的获取、执行、配置、维护及其操作日志的保存与控制。

ISO17799/BS7799:要求记录通讯与操作管理中操作人员日志和错误日志、访问控制的事件日志,并对日志进行审计;

CERT应急协调中心:集中保留日志信息用于事后取证,并对异常事件和行为实时监控

《计算机信息网络国际互联网安全保护管理办法》规定互联网接入单位应当保存与其服务相关的所有信息资料;

《信息安全等级保护管理办法(试行)》实施过程中,一般性安全措施规定信息系统运行和用户使用日志记录保存60日以上;

《ZGYD日志集中管理和审计系统功能及技术规范》要求建立统一而集中的全网日志集中管理与审计系统。

2.1 日志来源分类及采集方式

本地型日志:

优点:能够充分利用现有系统的能力、记录较为全面(从功能上来说,无论通过网络还是在本地本机的访问,全部能够记录)

缺点:开启日志记录功能尤其是数据库系统的审计功能需要占用系统资源,部分系统需要改造。

网络型日志:

优点:不占用被审计系统的资源、不需要改造已有系统,部署灵活。

缺点:无法记录本地访问,无法对加密数据流(如SSH、HTTPS等)进行分析和审计,很难针对每一类图形界面方式的应用进行审计。

日志审计技术:

SNMP技术

日志代理

网络监听

堡垒主机技术

Syslog技术

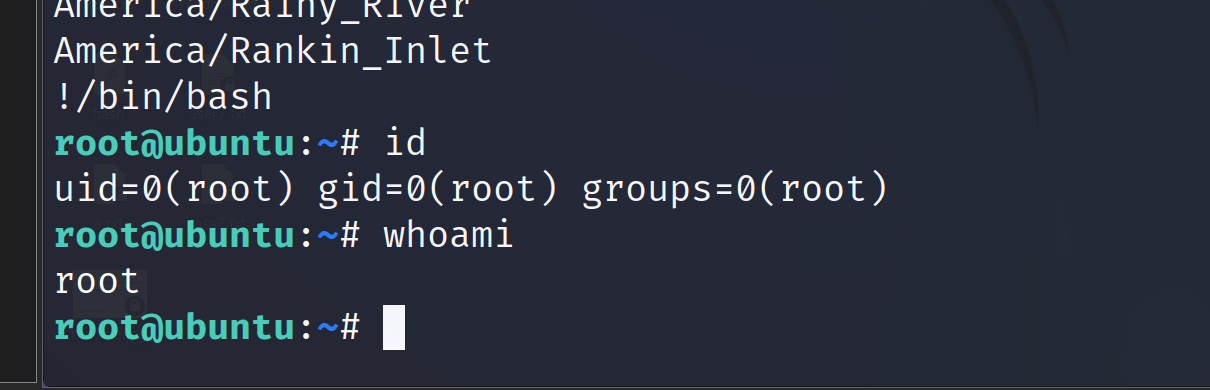

2.2.1 日志审计技术之堡垒主机

应用场景

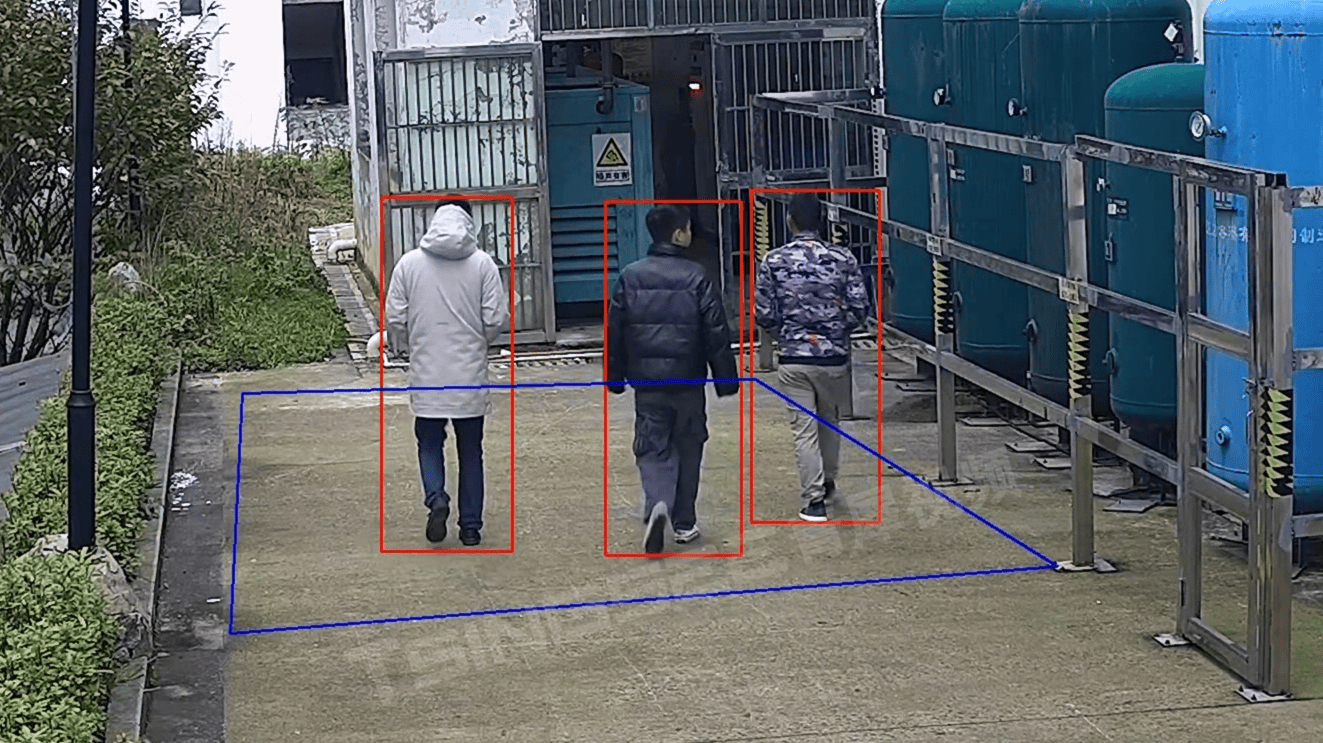

在网络中部署堡垒主机或安全网关,所有Telnet\SSH的访问必须先登录堡垒主机,然后经堡垒主机跳转,方可访问网络和安全设备。由于所有访问流量均经过堡垒主机,因此堡垒自己可以实现对访问内容的详细审计,同时堡垒主机还可提供集中认证、访问控制、单点登录等功能。

在部署堡垒主机时,须配合网络的安全设置,使得对网络设备的访问只能经由堡垒主机跳转,从而确保审计的不可绕过性;