渗透测试,作为网络安全领域的一项重要技术,旨在通过模拟黑客攻击来评估计算机系统的安全性。对于想要系统学习渗透测试的人来说,这既是一条充满挑战的道路,也是一次深入了解网络安全的宝贵机会。本文将从基础知识、技能提升、实战演练、持续学习等多个方面,为你提供一份详细的渗透测试学习指南。

一、基础知识构建

1. 计算机网络基础

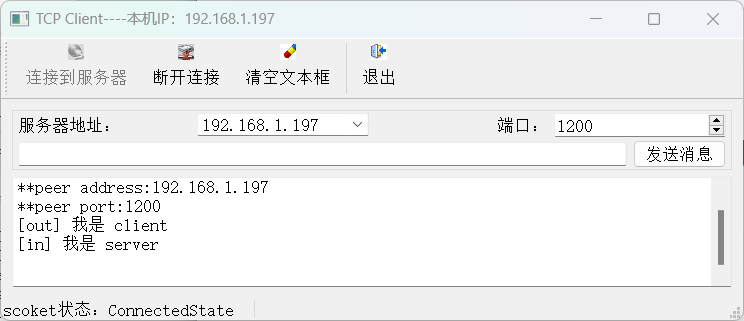

学习渗透测试的第一步,是构建扎实的计算机网络基础。你需要深入理解TCP/IP协议栈的各个层次,包括物理层、数据链路层、网络层、传输层和应用层。每个层次都有其特定的功能和安全威胁,理解这些将有助于你识别和利用网络通信中的漏洞。

- 物理层:了解比特流的传输方式,识别物理层面的安全威胁,如线路窃听。

- 数据链路层:掌握ARP(地址解析协议)等机制,这是执行ARP欺骗等攻击的基础。

- 网络层:理解IP协议,学习数据包的路由和转发过程,有助于进行网络扫描和路由操纵。

- 传输层:熟悉TCP和UDP协议,理解它们如何提供端到端的通信服务,这对于利用各种网络漏洞至关重要。

- 应用层:学习HTTP、FTP等协议,了解Web应用的工作原理,这是Web应用渗透测试的主战场。

2. 操作系统与编程基础

掌握常见的操作系统(如Linux和Windows)及其命令行操作是必不可少的。同时,你还需要学习至少一门编程语言,Python因其简洁的语法和丰富的库支持,成为许多渗透测试工程师的首选。通过编程,你将能够编写自动化脚本,提升渗透测试的效率。

二、技能提升

1. 渗透测试工具与框架

熟悉并掌握各种渗透测试工具是提升技能的关键。以下是一些常用的工具和框架:

- Metasploit:被誉为渗透测试神器,集成了大量的漏洞利用模块和攻击载荷。

- Nmap:网络扫描工具,用于发现目标网络上的主机和服务。

- Burp Suite:Web应用渗透测试工具套件,包括拦截HTTP/HTTPS请求的代理、爬虫、扫描器等功能。

- OWASP Zap:开源的Web应用安全测试工具,支持自动化扫描和手动测试。

2. 漏洞分析与利用

学习如何分析和利用漏洞是渗透测试的核心技能。你需要了解常见的漏洞类型(如SQL注入、XSS、CSRF等),理解它们的形成原理和利用方法。通过阅读漏洞报告、复现漏洞、编写漏洞利用代码等方式,不断提升自己的漏洞利用能力。

三、实战演练

1. 搭建靶场环境

实战演练是提升渗透测试技能的有效途径。你可以使用VMware、Docker等工具搭建靶场环境,模拟真实的网络环境和服务。通过对靶场环境进行渗透测试,你可以将所学知识应用于实际场景中,加深对渗透测试流程和技术要点的理解。

2. 参与CTF竞赛

CTF(Capture The Flag)竞赛是一种网络安全技术竞赛形式,通过模拟真实的网络攻击和防御场景来考验参赛者的技术水平和团队协作能力。参与CTF竞赛不仅可以提升你的渗透测试技能,还可以结交志同道合的朋友,拓宽你的技术视野。

四、持续学习

1. 关注最新漏洞与安全事件

网络安全领域的技术日新月异,新的漏洞和安全事件层出不穷。为了保持竞争力,你需要时刻关注最新的漏洞和安全事件动态。通过阅读安全博客、订阅安全邮件列表、参加安全会议等方式获取最新信息,并尝试复现和利用这些漏洞以提升自己的技术水平。

2. 学习新的技术和工具

随着技术的发展和工具的更新换代,你需要不断学习新的技术和工具以适应网络安全领域的变化。例如学习新的编程语言、掌握新的渗透测试工具、了解新的安全协议等。通过不断学习和实践,你将能够保持对新技术和新工具的敏锐感知和快速适应能力。

五、总结与展望

系统学习渗透测试需要付出大量的时间和精力,但这也是一条充满挑战和机遇的道路。通过构建扎实的基础知识、提升专业技能、进行实战演练和持续学习,你将能够逐步掌握渗透测试的核心技术并成为一名优秀的渗透测试工程师。同时,随着网络安全领域的不断发展壮大和社会对网络安全人才的需求不断增加,你的职业发展前景也将更加广阔。

在未来的学习和工作中,建议你保持对新技术和新工具的关注和学习热情;积极参与实际项目和CTF竞赛以提升自己的实践能力和团队协作能力;关注行业发展趋势和市场需求以调整自己的职业规划和发展方向。相信在你的不懈努力下一定能够在渗透测试领域取得卓越的成就。

![yocto系列讲解[实战篇]95 - 使用外部第三方交叉编译器toolchain](https://img-blog.csdnimg.cn/f64e1f114d7045eaa57a680daec4395b.png)

![[Docker][Docker Image]详细讲解](https://i-blog.csdnimg.cn/direct/e599306efe474610b08f8570929624f2.png)