近年来,随着数字化和网络化的快速发展,数据泄露事件呈现高发态势。网络攻击者利用复杂的攻击手段和技术,不断寻找和利用系统中的漏洞,以窃取或破坏数据,对企业声誉、客户信任以及经济利益造成巨大影响。

一、数据泄露的常见原因

1、内部人员失误或滥用

由于员工的疏忽、不当操作或缺乏安全意识而导致数据泄漏。如误发包含敏感信息的电子邮件给错误的收件人,或者在公共场合谈论公司机密。

2、外部攻击和黑客活动

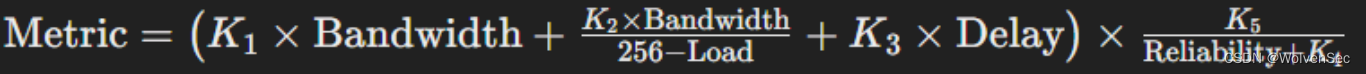

黑客或网络犯罪分子利用恶意软件(如病毒、木马)、钓鱼攻击、网络钓鱼或中间人攻击等手段,窃取敏感数据。他们还可能利用系统漏洞或弱密码来入侵系统,进而访问和窃取数据。

3、系统漏洞和配置错误

未及时更新或配置不当的系统和软件可能存在安全漏洞,攻击者可利用这些漏洞访问和窃取数据。错误的网络配置或安全设置也可能导致数据泄漏,如不安全的文件共享设置或未加密的通信通道。

4、第三方服务或合作伙伴风险

与第三方合作伙伴共享数据时,未采取足够的安全措施,遭到攻击或违反合同规定,未经授权地访问,都可能导致数据泄漏。

5、物理安全漏洞

丢失或被盗的存储设备(如笔记本电脑、手机、USB闪存盘等)可能包含敏感数据及不安全的文件处理(如随意丢弃包含敏感信息的纸质文件)也可能导致数据泄漏。

二、预防数据泄露的措施

为了预防数据泄漏,企业可以从技术和管理层面采取措施:

1、技术层面

数据加密:使用先进的加密算法对数据进行加密,确保数据在传输和存储过程中不被非法访问。

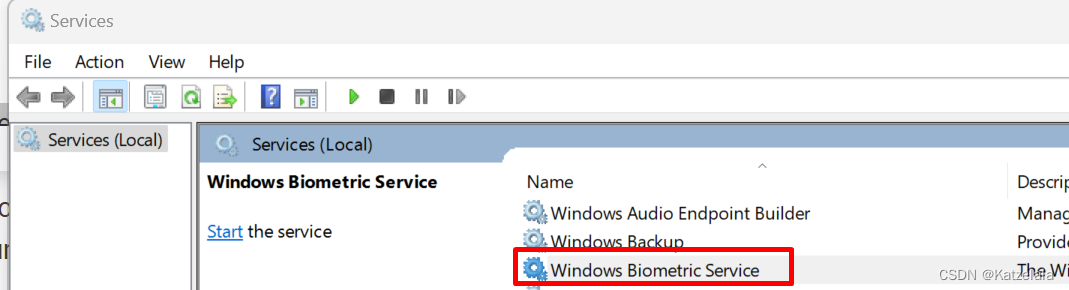

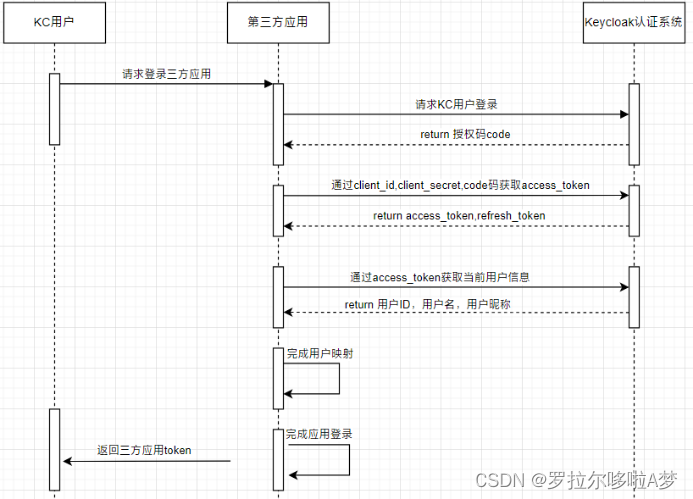

访问控制:实施严格的访问控制策略,通过身份验证、权限管理等手段,限制对敏感数据的访问。

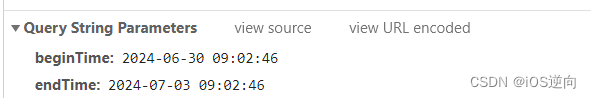

安全审计:定期收集和分析系统日志、网络流量等数据,检测潜在的安全威胁,并及时采取相应措施。

2、管理层面

制定数据安全政策:制定明确的数据安全政策,明确数据的使用、存储、传输等各个环节的安全要求。

加强员工安全意识:加强员工对数据安全的认识和重视程度,提高员工的安全防范意识,减少因人为因素导致的数据泄露。

定期安全审计与风险评估:定期对企业的数据安全状况进行评估,及时发现和修复潜在的安全漏洞,降低数据泄露的风险。

建立应急响应机制:制定数据泄露应急预案,明确应急响应流程,确保在发生数据泄露时能够迅速响应,减少损失。

预防数据泄露不仅要求企业运用先进的技术手段对数据进行保护,以确保数据在存储、传输和使用过程中的安全性。同时,从管理层面出发,制定明确的数据安全政策、加强员工安全意识培训以及定期进行安全审计与风险评估,同样是降低数据泄露风险的关键。

特别是数据安全风险评估工作,它作为一道重要防线,能够帮助企业深入了解自身在数据安全方面存在的薄弱环节和潜在威胁。通过专业的风险评估,更加精准识别数据泄露的风险点,进而制定出更加有效的预防措施和应对策略。

三、数据安全风险评估

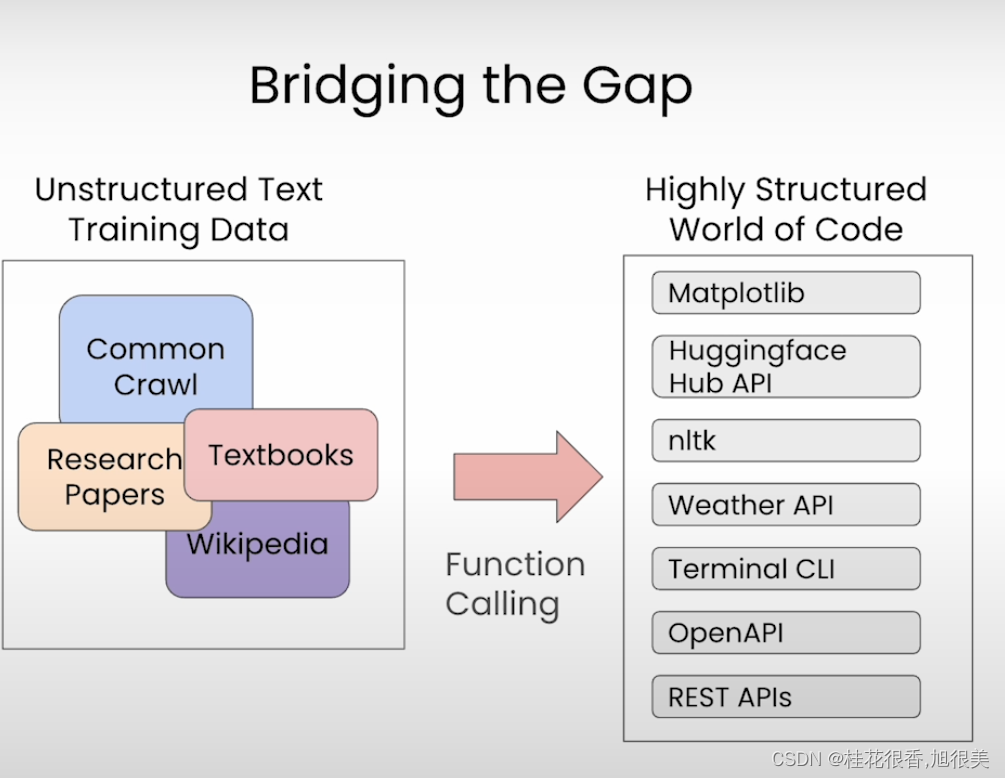

数据安全风险自评估服务,依据国家、行业数据安全风险评估要求,结合企业数据安全现状,围绕数据和数据处理活动,聚焦可能影响数据安全风险,评估数据安全全生命周期的各项指标,对评估的问题进行分析,提出数据安全管理和技术防护措施建议。

评估方法

通过人员访谈、文档查验、安全稽查、技术测试等4个评估手段识别可能存在的数据安全风险隐患。

评估工具

在数据安全风险评估的实践中,提供不同的风险评估工具,可满足企业特定业务需求和安全环境:

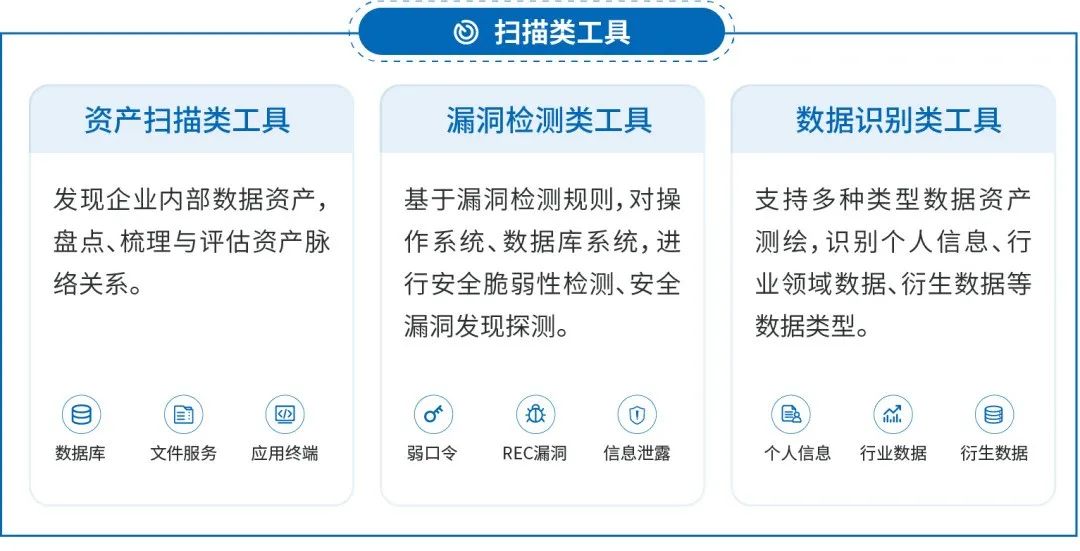

扫描类工具

主要提供围绕数据、安全漏洞等要素的扫描服务,为数据安全风险评估提供要素识别功能。具体包括:资产扫描类、漏洞检测类、数据识别类。

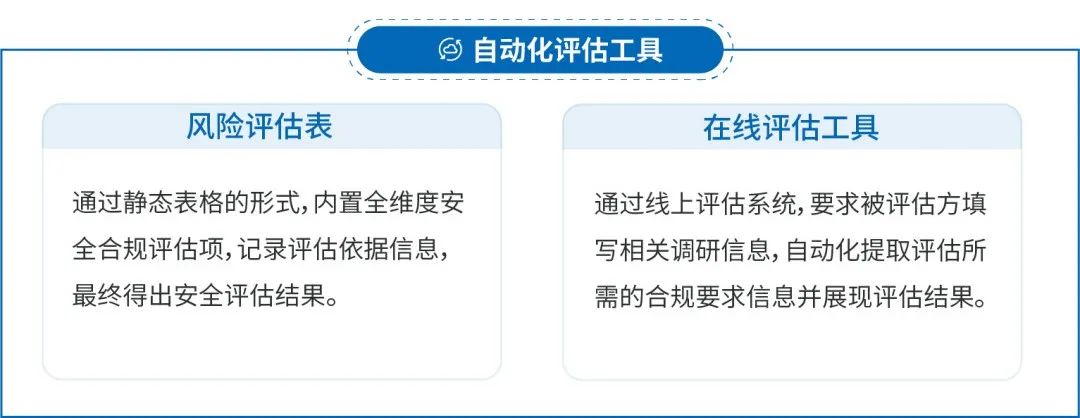

自动化评估工具

主要负责自动化评估相关信息、评估结果的生成等。具体包括风险评估表、在线评估工具。

更多阅读

数据分类分级分几步?“6步分解”一目了然!

数据量大、类型多!数据资产管理如何确保安全合规“不掉队”?

自查一下,“九步走”全面解锁数据安全风险评估!

更多关于数据安全、数据泄露、数据分类分级、安全风险评估等相关知识和分享,请持续关注厦门安胜网络科技有限公司!