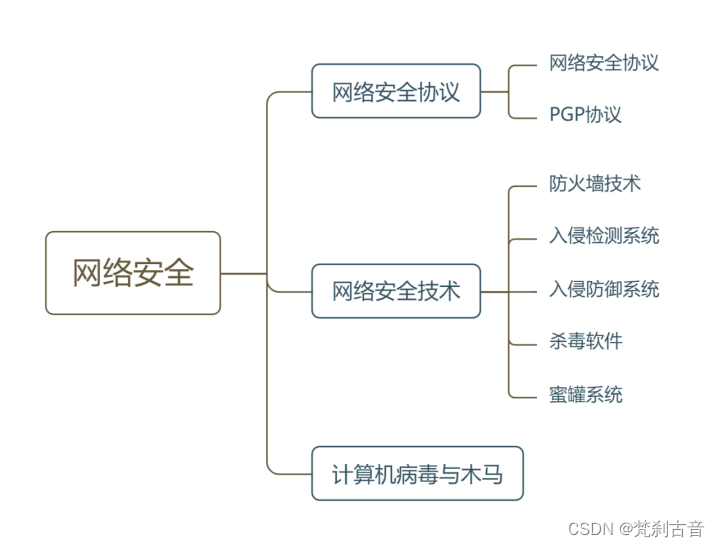

目录

网络安全协议

网络安全协议

PGP协议

网络安全技术

防火墙技术

入侵检测系统

入侵防御系统

杀毒软件

蜜罐系统

计算机病毒与木马

网络安全协议

网络安全协议

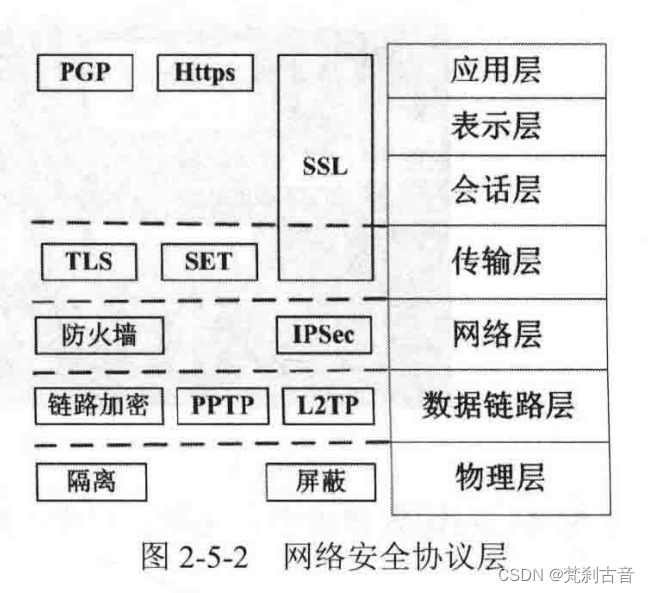

物理层主要使用物理手段隔离、屏蔽物理设备等,其他层都是靠协议来保证传输的安全,具体如图所示,要求记住每层的安全协议名。

SSL协议用于网银交易,SSL被设计为加强Web安全传输(HTTP/HTTPS/)的协议(还有SMTP/NNTP等),SSH被设计为加强Telnet/FTP会话层安全的传输协议。

SET安全电子交易协议主要应用于B2C模式(电子商务)中保障支付信息的安全性。SET协议本身比较复杂,设计比较严格,安全性高,它能保证信息传输的机密性、真实性、完整性和不可否认性。SET协议是PKI框架下的一个典型实现,同时也在不断升级和完善,如SET2.0将支持借记卡电子交易。

PGP协议

安全电子邮件协议,多用于电子邮件传输的安全协议,是比较完美的一种安全协议。

PGP提供两种服务:数据加密和数字签名。数据加密机制可以应用于本地存储的文件,也可以应用于网络上传输的电子邮件。数字签名机制用于数据源身份认证和报文完整性验证。PGP使用RSA公钥证书进行身份认证,使用IDEA(128位密钥)进行数据加密,使用MD5进行数据完整性验证。

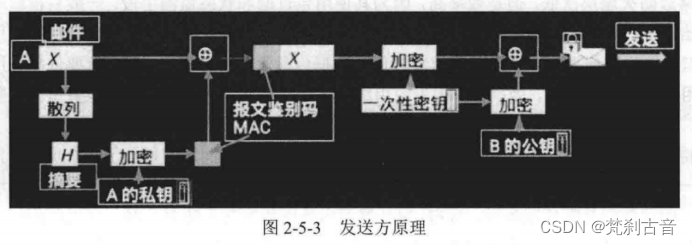

发送方A有三个密钥:A的私钥、B的公钥、A生成的一次性对称密钥。

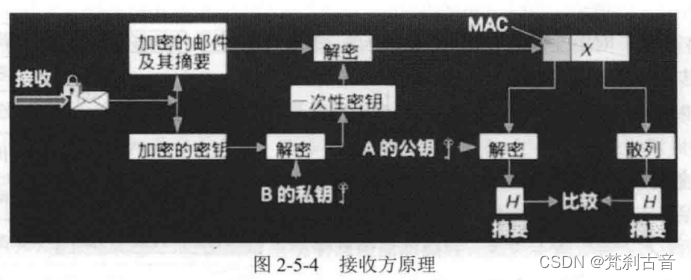

接收方B有两个密钥:B的私钥、A的公钥。

发送方原理:A使用安全散列算法(Secure Hash Algorithm,SHA),将明文生成信息摘要,然后使用A的私钥,对信息摘要进行数字签名,将摘要和明文都用一次性对称密钥加密,然后将对称密钥用B的公钥加密,最终将这整套数据传输到互联网上,如图所示。

接收方原理:B接收到密文后,首先使用B的私钥解密,获取一次性对称密钥,然后使用对称密钥来解密密文,获取经过数字签名的信息摘要和明文,接着使用A的公钥核实数字签名,得到信息摘要,再使用SHA算法,将明文生成信息摘要,和接收到的信息摘要比对,如果无误,则安全,如图所示。

上述,发送方和接收方的加密和解密过程是完全的逆过程,要注意理解。

网络安全技术

防火墙技术

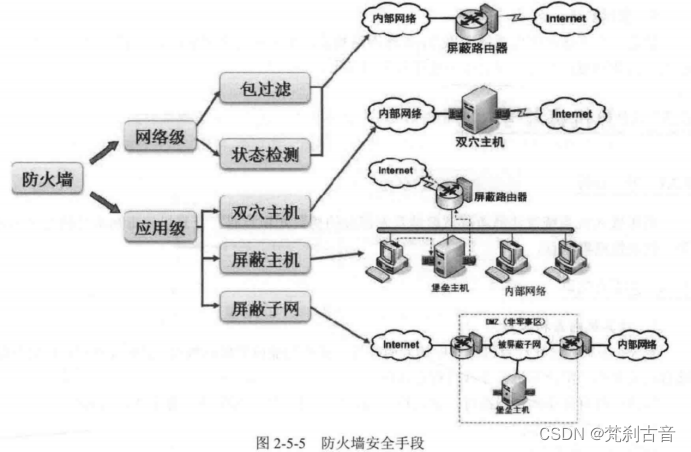

防火墙是在内部网络和外部因特网之间增加的一道安全防护措施,分为网络级防火墙和应用级防火墙,两级之间的安全手段如图所示。

网络级防火墙层次低,但是效率高,因为其使用包过滤和状态监测手段,一般只检验网络包外在(起始地址、状态)属性是否异常。若异常,则过滤掉,不与内网通信,因此对应用和用户是透明的。但是这样的问题是,如果遇到伪装的危险数据包就没办法过滤,此时,就要依靠应用级防火墙。应用级防火墙层次高,效率低,因为应用级防火墙会将网络包拆开,具体检查里面的数据是否有问题,会消耗大量时间,造成效率低下,但是安全强度高。

要特别注意的是图2-5-5中的屏蔽子网方法,是在内网和外网之间增加了一个屏蔽子网,相当于多了一层网络,称为DMZ(非军事区)。这样,内网和外网通信必须多经过一道防火墙,屏蔽子网中一般存放的是邮件服务器、WEB服务器等内外网数据交互的服务器,可以屏蔽掉一些来自内部的攻击,但是完全来自系统内部服务器的攻击还是无法屏蔽掉。

入侵检测系统

入侵检测系统(Intrusion Detection System, IDS)是一种用于监视网络或系统活动的安全工具,目的是发现恶意活动或违反安全策略的行为。IDS可以被视为网络安全的“哨兵”,它通过分析网络流量、系统日志和其他相关信息来检测潜在的入侵和攻击。

防火墙技术主要是分隔来自外网的威胁,却对来自内网的直接攻击无能为力,此时就要用到入侵检测技术。入侵检测技术位于防火墙之后的第二道屏障,作为防火墙技术的补充。

原理:监控当前系统/用户行为,使用入侵检测分析引擎进行分析,这里包含一个知识库系统,囊括了历史行为、特定行为模式等操作,将当前行为和知识库进行匹配,就能检测出当前行为是否是入侵行为,如果是入侵,则记录证据并上报给系统和防火墙,交由它们处理。

上述过程中,即使不是入侵行为,也可以起到一个数据采集的作用,即将当前行为录入知识库作为合法行为,方便之后的匹配。

要注意的是:核心的入侵检测技术依赖于知识库,检测到入侵后,并不能直接处理,只能记录证据和案发现场,类似于监视器,然后上报给系统和防火墙进行处理。

入侵防御系统

入侵防御系统(Intrusion Prevention System, IPS)是一种网络安全技术,旨在检测并主动阻止恶意活动和攻击。IPS是入侵检测系统(IDS)的扩展,不仅能够识别潜在的威胁,还能够采取措施来阻止或减轻这些威胁的影响。

IDS和防火墙技术都是在入侵行为已经发生后所做的检测和分析,而IPS能够提前发现入侵行为,在其还没有进入安全网络之前就防御。

杀毒软件

杀毒软件是一种计算机安全程序,旨在检测、隔离、清除或阻止恶意软件(如病毒、蠕虫、特洛伊木马、勒索软件、间谍软件等)的传播和执行。

杀毒软件用于检测和解决计算机病毒,与防火墙和IDS要区分,计算机病毒要靠杀毒软件,防火墙是处理网络上的非法攻击。

蜜罐系统

蜜罐系统(Honeypot)是一种网络安全技术,用于诱捕攻击者。它模拟或伪装成有价值的目标,但实际上是一个陷阱,用来检测、分析和研究攻击者的行为。蜜罐系统可以是软件或硬件,通常部署在网络的边缘或内部,以吸引攻击者的注意力。

伪造一个蜜罐网络引诱黑客攻击,蜜罐网络被攻击不影响安全网络,并且可以借此了解黑客攻击的手段和原理,从而对安全系统进行升级和优化。

计算机病毒与木马

定义:编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码。

特点:具有传染性、隐蔽性、潜伏性、破坏性、针对性、衍生性、寄生性、未知性。

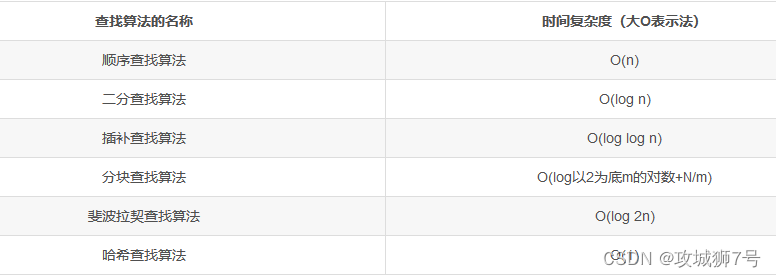

病毒分类见表

病毒分类

| 类型 | 特征 | 危害 |

| 文件型 | 感染DOS下的COM,EXE文件 | 随着DOS的消失已逐步消失,危害越来越小 |

| 引导型 | 启动DOS系统时,病毒被触发 | 随着DOS的消失已逐步消失,危害越来越小 |

| 宏病毒 | 针对Office的一种病毒,由Office的宏语言编写 | 只感染Office文件,其中以Word文档为主 |

| VB脚本病毒 | 通过IE浏览器激活 | 用户浏览网页时会感染,清除较容易 |

| 蠕虫 | 有些采用电子邮件附件的方式发出,有些利用操作系统漏洞进行攻击 | 破坏文件、造成数据丢失,使系统无法正常运行,是目前危害性最大的病毒 |

| 木马 | 通常是病毒携带的一个附属程序 | 夺取计算机控制权 |

| 黑客程序 | 一个利用系统漏洞进行入侵的工具 | 通常会被计算机病毒所携带,用以进行破坏 |