一、本章内容

2、计算表格是什么

3、计算表格的比较优势

4、计算表格基本功能展示

5、计算表格基本操作

6、特别说明

二、计算表格是什么

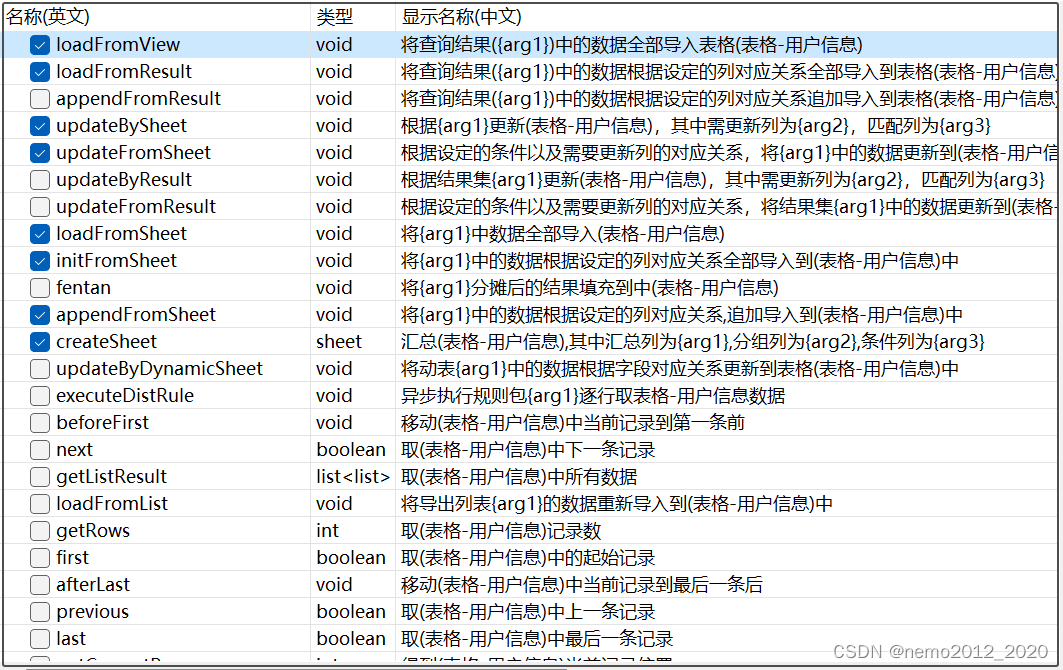

计算表格作为VisualRules规则引擎的核心组件,提供了一种在内存中高效处理数据的方法。通过将外部数据导入计算表格,可以快速进行数据清洗和转换操作。此外,计算表格还支持创建中间数据表,用于存储数据处理过程中的临时结果,这使得数据可以被细化到更小的颗粒度,以适应复杂的业务逻辑需求。

计算表格的另一个优势是减少了与数据源的交互次数。由于数据处理的整个过程都在内存中完成,这不仅加快了数据处理速度,还降低了对外部数据源的依赖,提高了系统的响应能力和稳定性。通过这种方式,VisualRules能够实现更加灵活和高效的数据操作,满足不同业务场景下对数据处理的需求。

三、计算表格的比较优势

1、与数据库存储过程相比,它实现了数据处理的白盒化。这意味着计算表格的编写和维护过程完全开放,用户可以清晰地看到数据处理的每一个步骤和逻辑,从而更容易理解和修改;

2、计算表格不仅在数据处理的各个阶段都能参与业务逻辑的构建,而且超越了传统ETL工具的单一功能,实现了数据清洗之外的更多可能性。在数据准备阶段,计算表格可以进行初步的数据筛选和验证;在数据处理阶段,它能够执行复杂的数据转换和聚合操作;在数据后处理阶段,它还可以用于数据的进一步分析和优化;

3、Redis基于内存的高性能存储,仅为了达到数据快速访问的目的。计算表格是为了解决业务逻辑实现中的效率问题,特别是针对批量数据处理。

四、计算表格基本功能展示

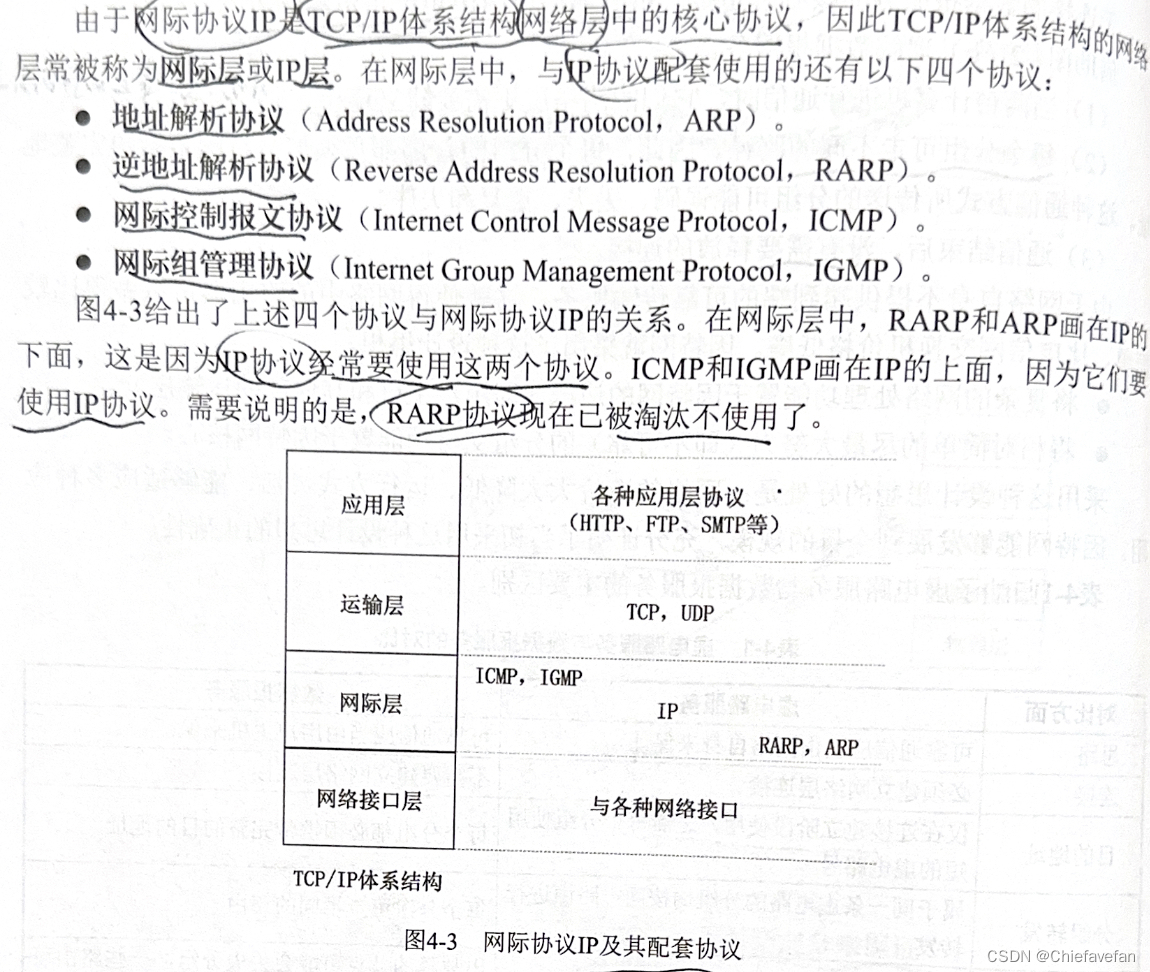

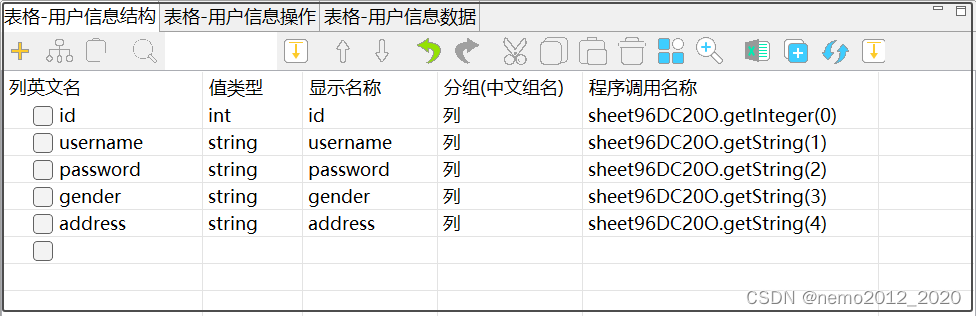

计算表格-信息结构可以自由定义。最好与数据库表字段或者Excel列中/英文名相同,便于在后期的数据导入中快速匹配,提高成功率。

图:计算表格-信息结构

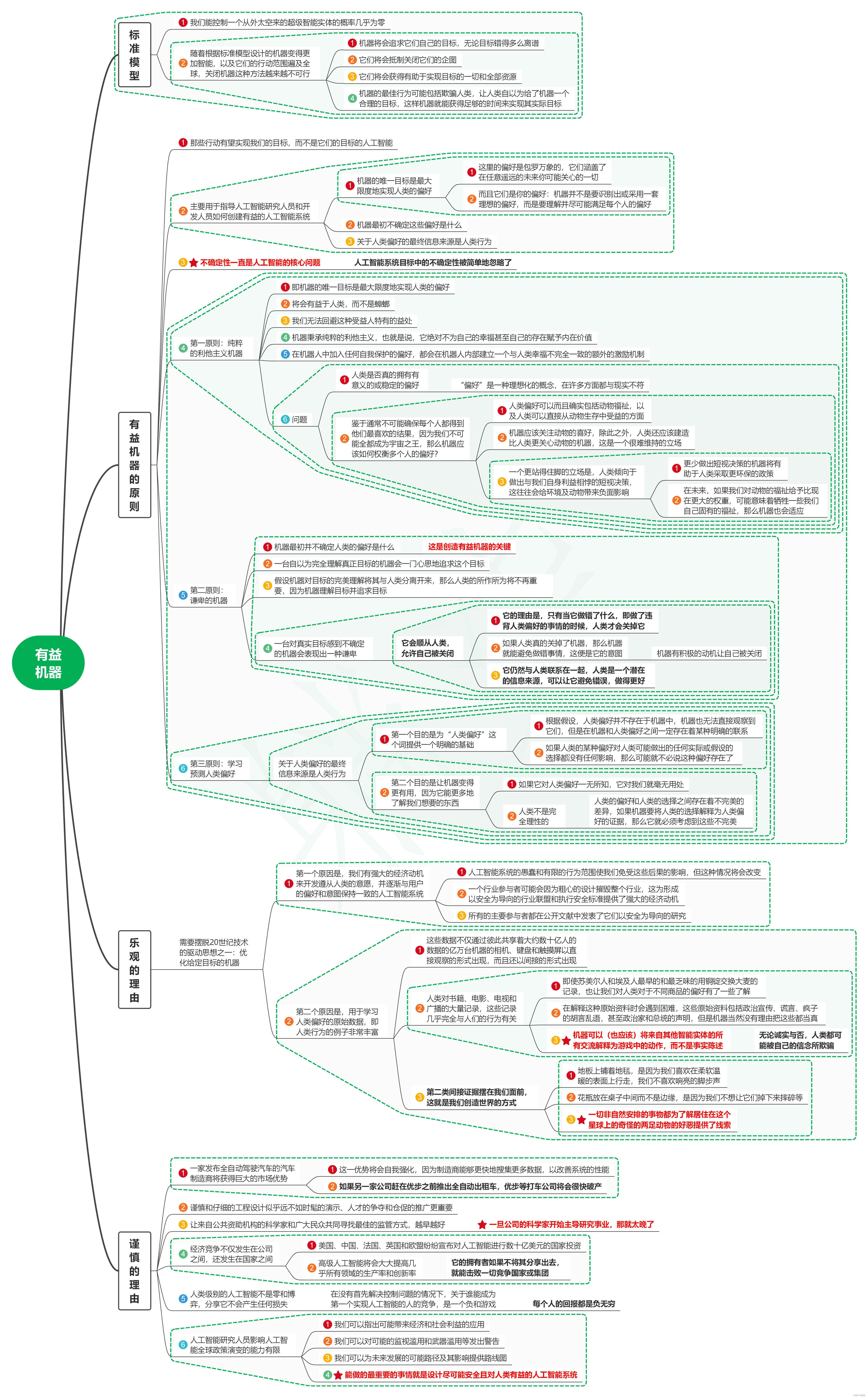

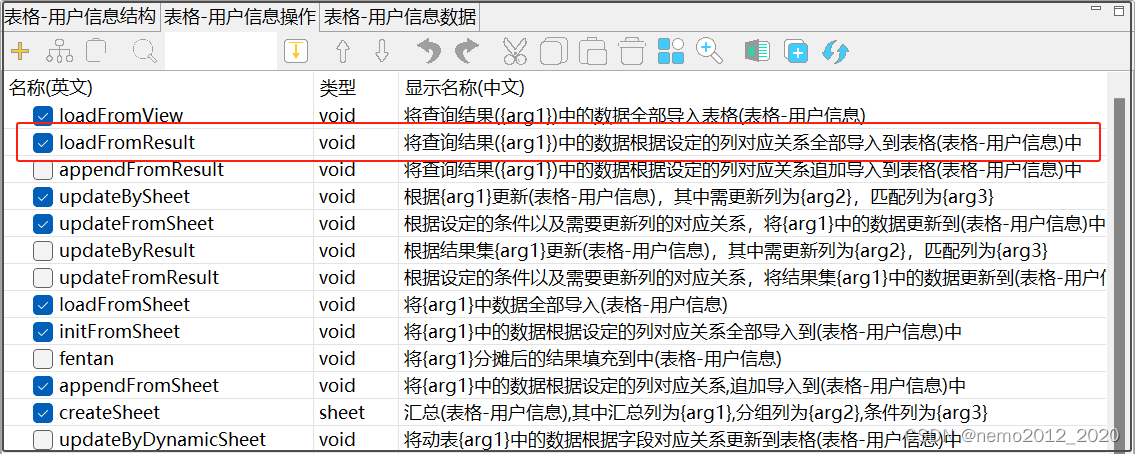

计算表格-操作信息封装了计算表格常用操作方法,便于计算表格数据处理时可以快速使用。包括数据导入、获取表格记录数、取表格最后一条记录等。

图:计算表格-信息操作

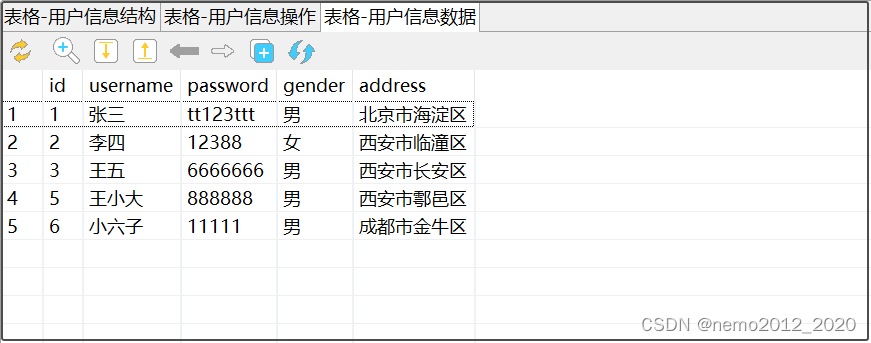

计算表格-信息数据展示表格中的数据信息。

图:计算表格-信息数据

五、计算表格基本操作

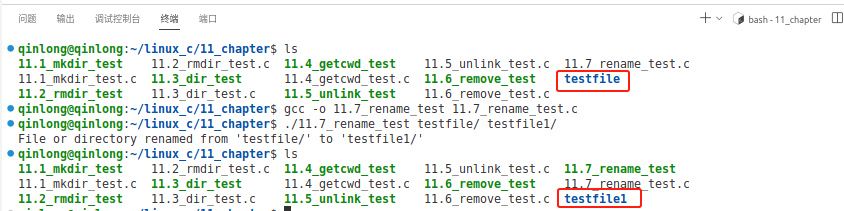

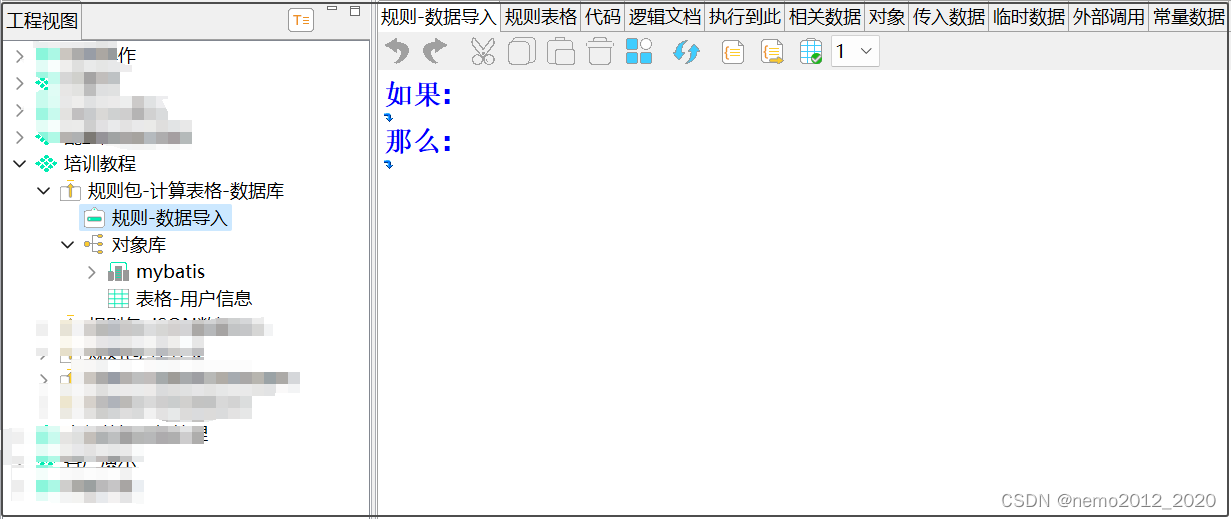

1、事先在规则包中配置好数据库连接信息,添加好自定义查询语句。

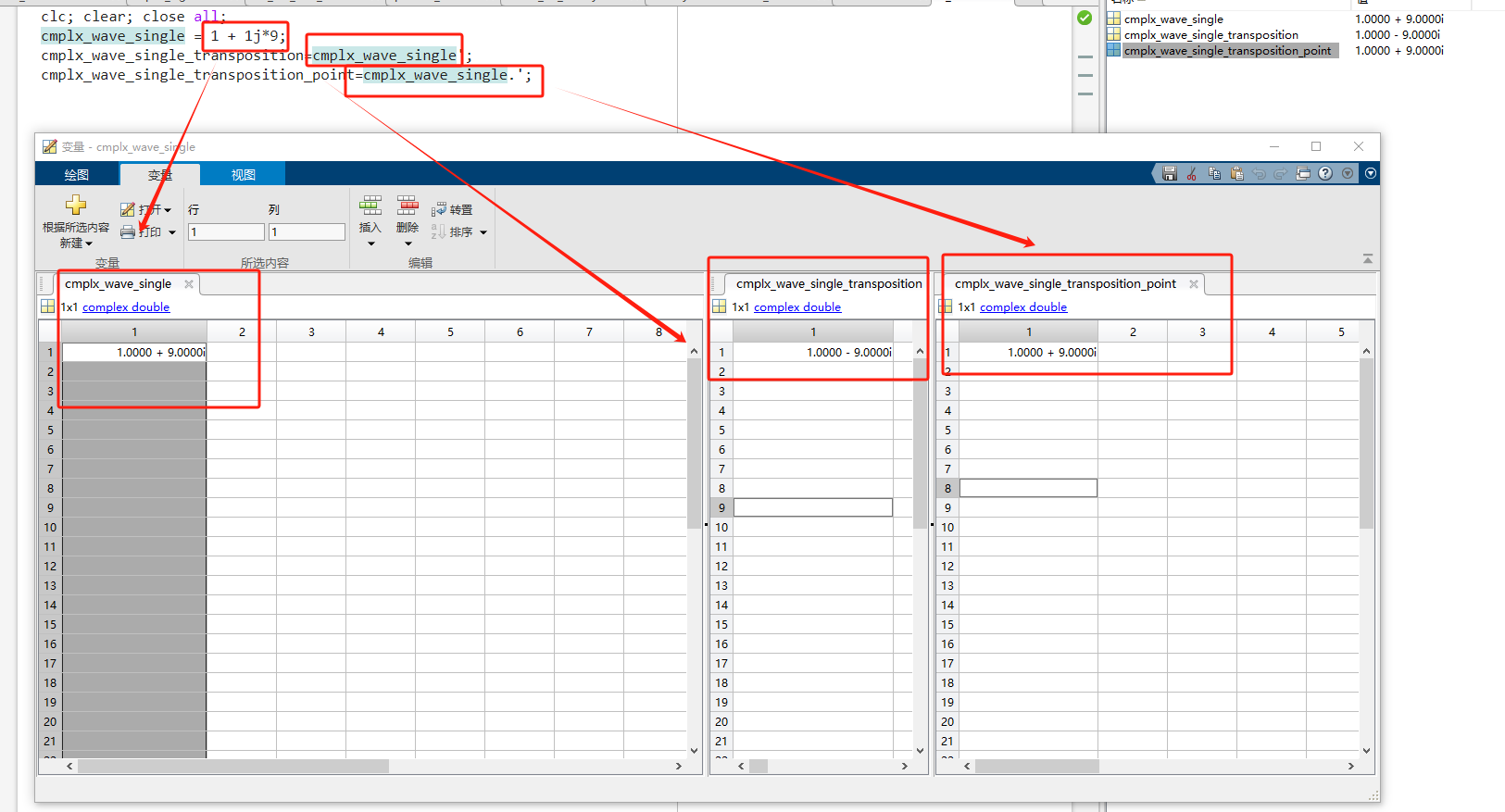

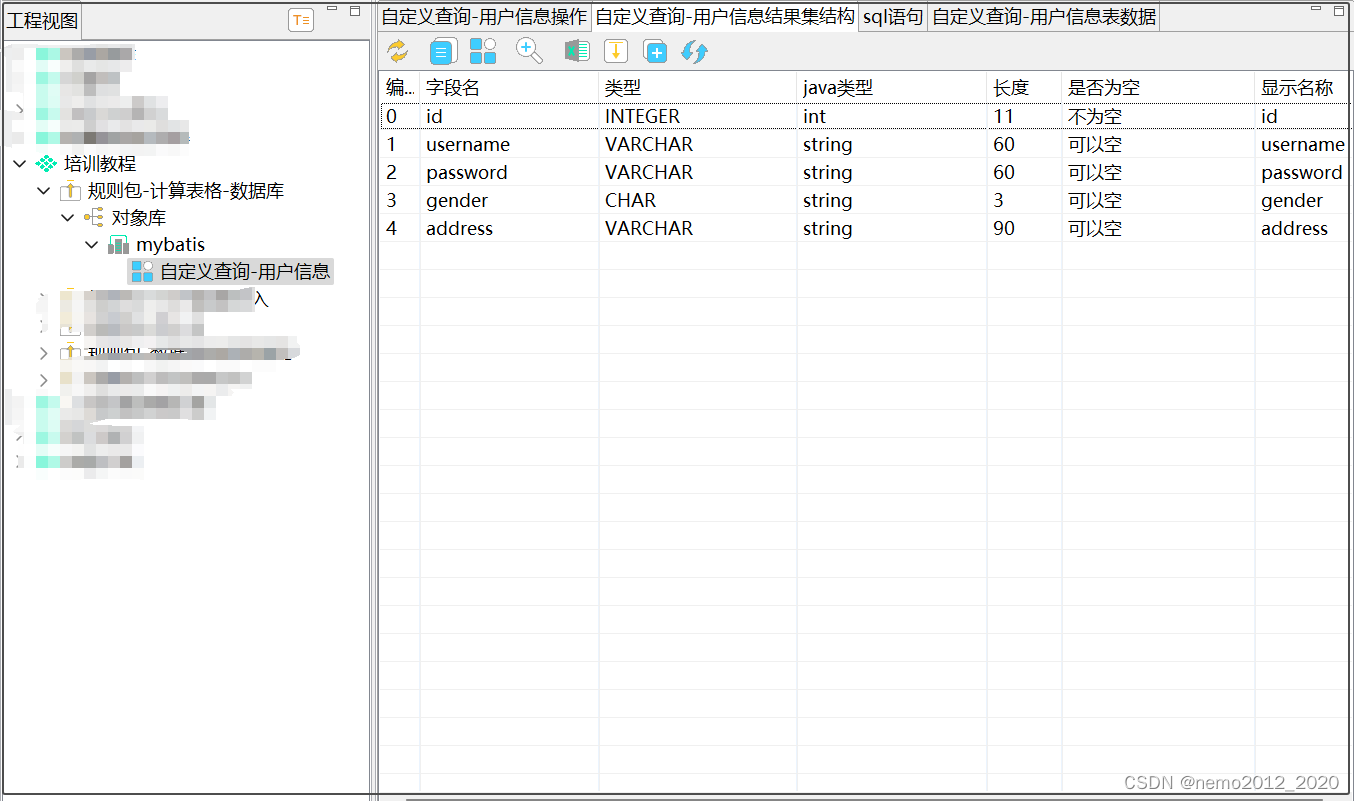

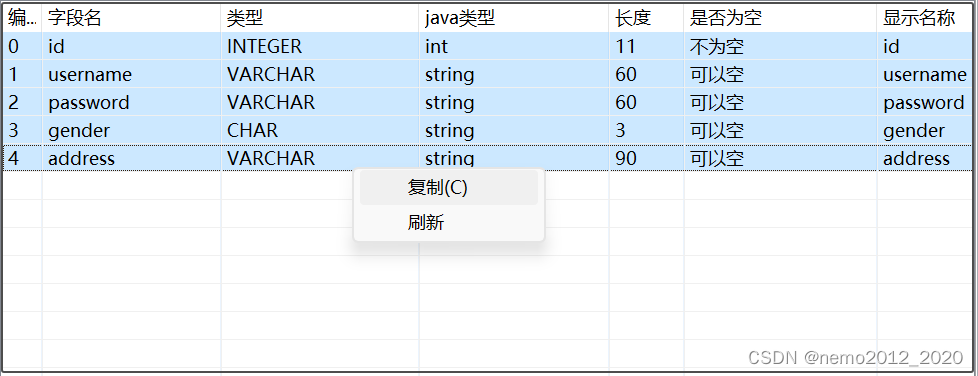

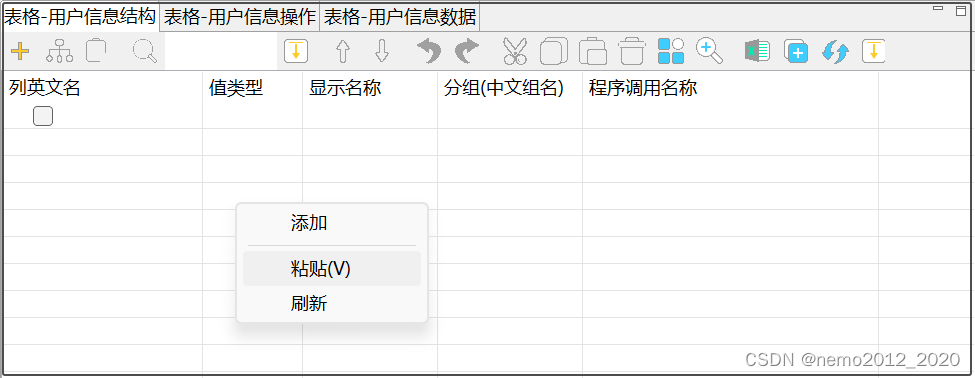

2、创建计算表格“表格-用户信息”、并复制“自定义查询-用户信息”结构信息到“表格-用户信息”用户信息结构。配置器会自动将表字段类型转化为java数据类型。

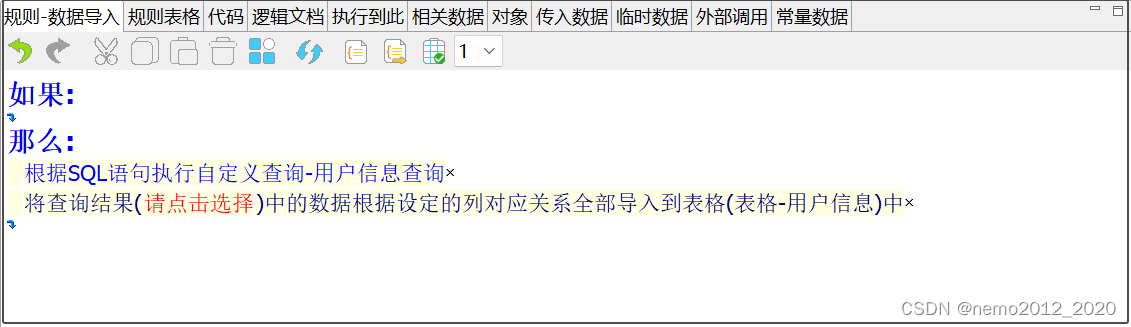

3、创建规则,进行数据导入计算表格

推荐使用此方法进行数据导入

在用此方法前,先要执行“自定义查询-用户信息”中的selectWhere方法

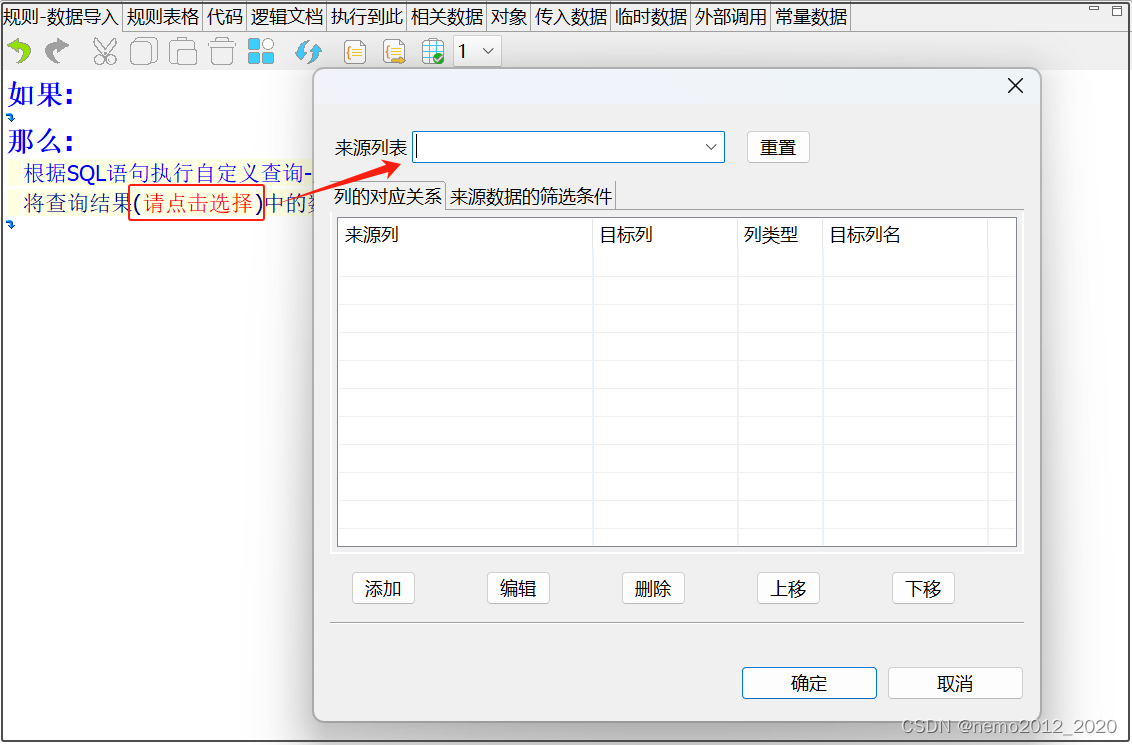

4、“请点击选择”进行数据列匹配

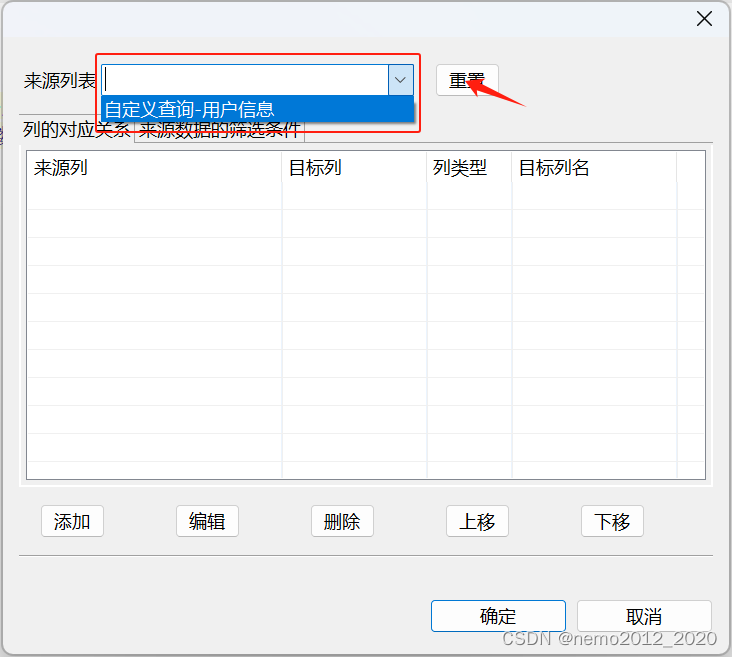

下拉选择数据源,点击“重置”按钮

数据源“自定义查询”与“表格”进行匹配。由于之前定义了相同的列名,配置器这里会自动匹配上。

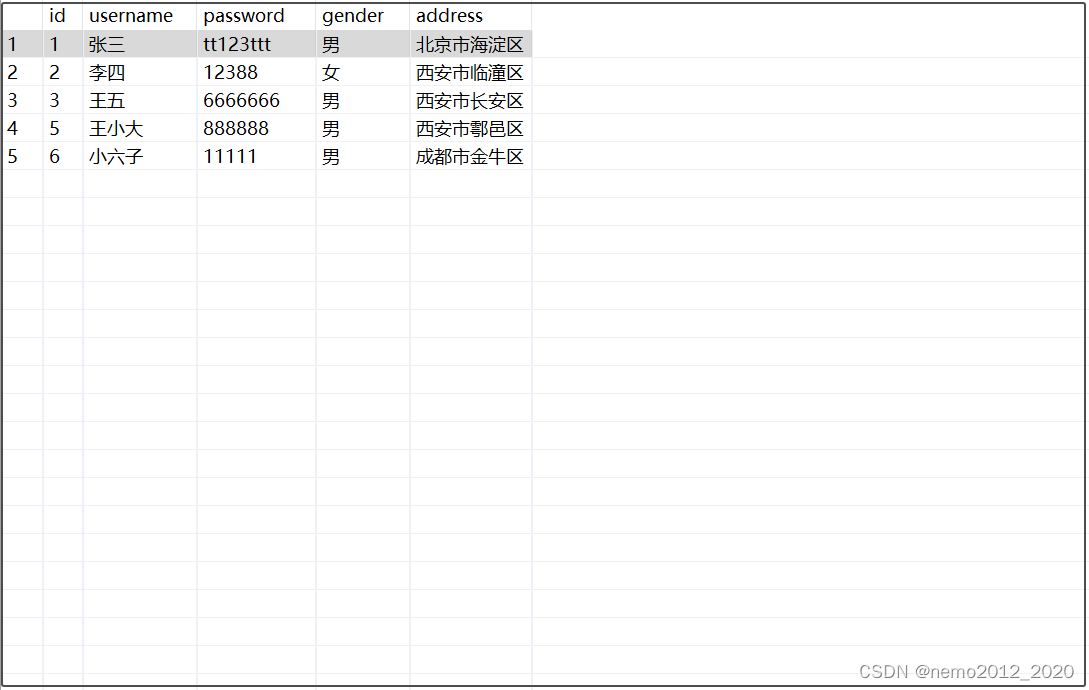

5、进行测试、数据顺利导入计算表格中

六、特别说明

计算表格虽然是在内存中模拟了数据库表结构进行数据存储,但是它不能使用SQL语法的方式进行数据的增、删、改、查。计算表格采用表格数据遍历的方式来达到SQL的语法效果。我们会在后续功能介绍时体现。

由于篇幅限制,以上内容只是对该案例进行大致讲解和展示。如有对该案感兴趣可以发sales@flagleader.com完整案例索取。

产品试用下载链接:试用下载_Visual Rules (flagleader.com)